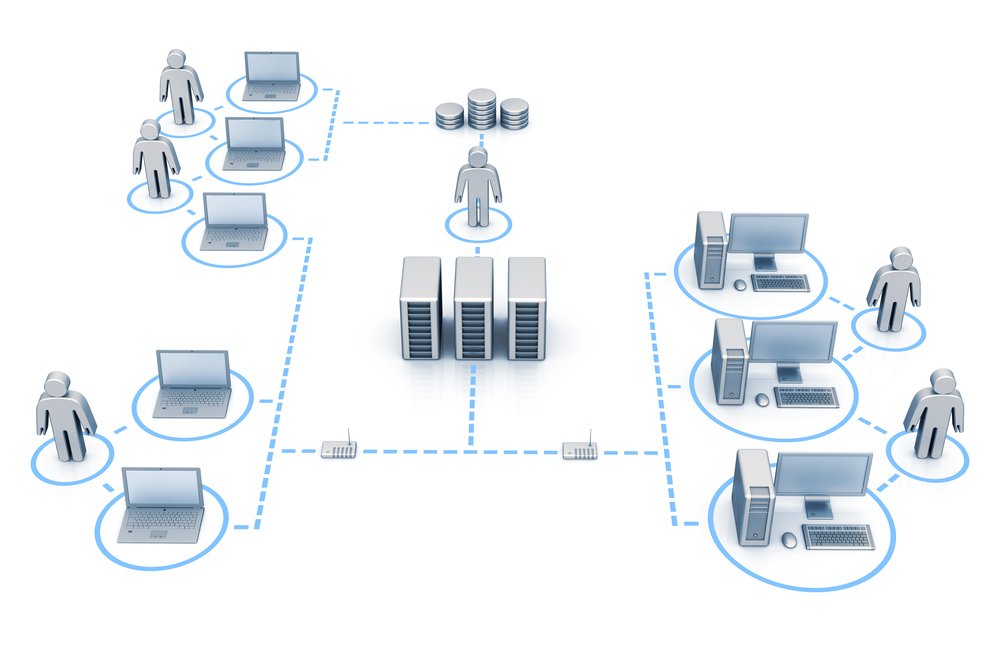

Die 802.1X-Authentifizierung ist eine weit verbreitete Methode zur Sicherstellung der Netzwerksicherheit, insbesondere in Campusnetzwerken. Trotz ihrer Effizienz können beim Einsatz von 802.1X verschiedene Probleme auftreten, die die Authentifizierung von Geräten verhindern. In dieser Masterclass gehen wir auf die häufigsten Fehlerquellen ein und bieten praxisorientierte Lösungsansätze für die Diagnose und Behebung von Problemen, die mit EAPOL, RADIUS und Supplicant-Konfigurationen zusammenhängen.

1. EAPOL Troubleshooting: EAP-Over-LAN-Probleme erkennen

Das Extensible Authentication Protocol over LAN (EAPOL) ist das Protokoll, das für die Kommunikation zwischen dem authentifizierenden Gerät und dem Switch im Rahmen der 802.1X-Authentifizierung verantwortlich ist. Probleme mit EAPOL können auftreten, wenn die Verbindung nicht richtig aufgebaut wird oder die Kommunikation zwischen dem Supplicant und dem Authentifizierungsserver gestört ist.

1.1. Ursachen für EAPOL-Probleme

- Fehlende oder falsch konfigurierte EAPOL-Frames, die vom Supplicant nicht gesendet werden.

- Verbindungsprobleme zwischen dem Gerät und dem Switch, etwa durch Netzwerkstörungen oder fehlerhafte Kabel.

- Probleme mit der Timeouts-Einstellung, wenn die Authentifizierung zu lange dauert oder der Server nicht antwortet.

1.2. Troubleshooting von EAPOL-Problemen

- Verwenden Sie den Befehl „debug dot1x all“, um detaillierte EAPOL-Fehlerprotokolle zu erhalten.

- Überprüfen Sie mit „show authentication sessions“ den Status der EAPOL-Authentifizierung.

- Stellen Sie sicher, dass der Supplicant korrekt konfiguriert ist, insbesondere die verwendeten EAP-Typen (z. B. PEAP, EAP-TLS).

1.3. Beispiel für die Fehlersuche

debug dot1x all

show authentication sessions2. RADIUS Troubleshooting: Authentifizierungs- und Autorisierungsprobleme

Der RADIUS-Server spielt eine entscheidende Rolle in der 802.1X-Authentifizierung, da er die Anfragen des Supplicants verarbeitet und die Authentifizierungsantwort zurückgibt. Probleme mit dem RADIUS-Server können zu verzögerten oder fehlgeschlagenen Authentifizierungen führen.

2.1. Ursachen für RADIUS-Probleme

- Fehlerhafte RADIUS-Server-Konfigurationen, wie z.B. falsche Shared Secrets oder Server-IP-Adressen.

- Probleme mit den RADIUS-Datenbanken (z.B. fehlerhafte Benutzerinformationen oder Berechtigungen).

- Verbindungsprobleme zwischen Switch und RADIUS-Server, z.B. Firewall-Blockierungen oder Routing-Probleme.

2.2. Troubleshooting von RADIUS-Problemen

- Nutzen Sie „debug radius authentication“, um detaillierte Informationen zu RADIUS-Fehlern zu erhalten.

- Überprüfen Sie die Verbindung zum RADIUS-Server mit „ping“ und „traceroute“.

- Stellen Sie sicher, dass der Switch den richtigen RADIUS-Server und das korrekte Shared Secret verwendet.

2.3. Beispiel für die Fehlersuche

debug radius authentication

ping

show running-config | include radius 3. Supplicant Troubleshooting: Probleme auf der Client-Seite

Der Supplicant ist die Software oder der Dienst, der auf dem Endgerät läuft und für die Kommunikation mit dem Authentifizierungsserver verantwortlich ist. Wenn der Supplicant nicht korrekt funktioniert, kann dies die gesamte 802.1X-Authentifizierung unterbrechen.

3.1. Ursachen für Supplicant-Probleme

- Fehlende oder falsche Konfiguration des Supplicants (z.B. falsches Zertifikat, unzureichende EAP-Einstellungen).

- Kompatibilitätsprobleme mit dem Betriebssystem oder den Treibern des Geräts.

- Firewall- oder Antivirus-Software, die die EAP-Kommunikation blockiert.

3.2. Troubleshooting von Supplicant-Problemen

- Überprüfen Sie, ob der Supplicant korrekt konfiguriert ist und ob das richtige EAP-Verfahren verwendet wird.

- Stellen Sie sicher, dass die Systemuhr auf dem Gerät mit dem RADIUS-Server synchronisiert ist.

- Testen Sie den Supplicant mit einem anderen Gerät oder einer anderen Anwendung, um sicherzustellen, dass das Problem nicht gerätespezifisch ist.

3.3. Beispiel für die Fehlersuche

show dot1x interface

show authentication events 4. Weitere Fehlerbehebungstipps

- Vergewissern Sie sich, dass alle beteiligten Geräte (Switch, RADIUS-Server, Supplicant) die neueste Softwareversion verwenden.

- Stellen Sie sicher, dass alle relevanten Ports auf dem Switch für 802.1X aktiviert sind und keine unnötigen Einschränkungen bestehen.

- Überprüfen Sie, ob die RADIUS-Zertifikate auf dem Server und auf den Clients gültig und nicht abgelaufen sind.

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.