Ein VLAN-Konzept erstellen ist für Unternehmen einer der effektivsten Schritte, um das Netzwerk übersichtlicher, sicherer und stabiler zu machen. VLANs (Virtual Local Area Networks) trennen ein physisches LAN logisch in mehrere Netzsegmente, ohne dass dafür separate Switch-Infrastrukturen nötig sind. Gerade in gewachsenen Umgebungen, in denen Büro-Clients, Server, Drucker, Gäste, VoIP-Telefone, IoT-Geräte und Administrationszugänge „irgendwie“ im gleichen Netz hängen, entstehen schnell typische Probleme: unnötig große Broadcast-Domänen, schwer nachvollziehbare Datenflüsse, Sicherheitsrisiken durch flache Netzstrukturen und eine Fehlersuche, die viel Zeit kostet. Ein sauberes VLAN-Konzept löst das nicht allein, ist aber die Grundlage für klare Zuständigkeiten und kontrollierbare Kommunikation – kombiniert mit Routing, Firewalls und Zugriffskontrollen. Dieser Leitfaden zeigt Schritt für Schritt, wie Unternehmen ein VLAN-Konzept planen, dokumentieren und so umsetzen, dass es langfristig wartbar bleibt und sowohl Performance als auch Sicherheit unterstützt.

Grundlagen: Was ein VLAN ist und wofür es eingesetzt wird

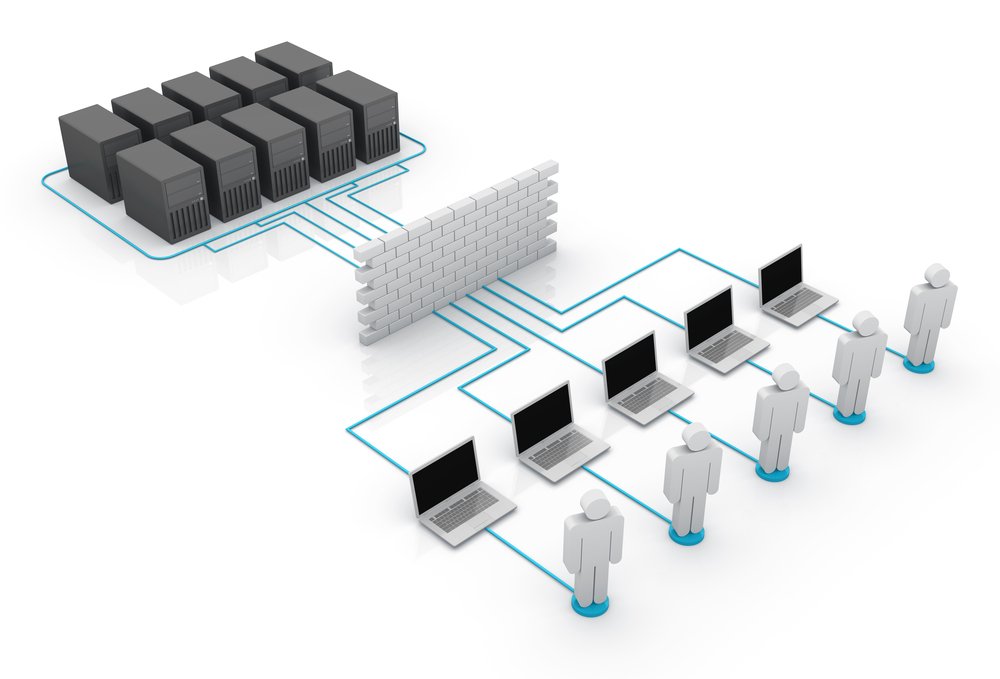

Ein VLAN ist eine logische Unterteilung eines Switch-Netzwerks auf Layer 2. Geräte in unterschiedlichen VLANs befinden sich in getrennten Broadcast-Domänen. Das bedeutet: Broadcasts und bestimmte Multicast-Mechanismen bleiben innerhalb des VLANs, statt das gesamte Netzwerk zu belasten. VLANs werden in der Praxis genutzt, um Geräte nach Rolle, Schutzbedarf oder Funktion zu gruppieren, etwa „Office“, „Server“, „Gäste“, „IoT“ oder „Management“.

- Ordnung und Übersicht: Klare Strukturen erleichtern Betrieb, Dokumentation und Fehlersuche.

- Begrenzung von Broadcast: Kleinere Broadcast-Domänen verbessern Stabilität und reduzieren Hintergrundlast.

- Vorstufe für Security-Policies: Segmentierung schafft technische Grenzen, an denen Regeln sinnvoll greifen können.

- Flexibilität: VLANs lassen sich standort- und switchübergreifend konsistent nutzen, wenn das Design stimmt.

Wichtig ist: VLANs sind primär ein Strukturierungs- und Segmentierungswerkzeug auf Layer 2. Echte Zugriffskontrolle entsteht erst durch Routing-Policies, Firewalls und Identitätsmechanismen. Als technische Referenz für Ethernet- und VLAN-Grundlagen sind die Spezifikationen der IEEE-Standards eine solide Orientierung.

Schritt 1: Ziele und Rahmenbedingungen definieren

Bevor Sie VLAN-IDs vergeben, sollten Sie das Zielbild festlegen. Ein VLAN-Konzept ist dann erfolgreich, wenn es konkrete Probleme löst und sich im Betrieb bewährt. Definieren Sie daher zuerst, warum Sie segmentieren und welche Anforderungen es gibt.

- Sicherheitsziele: Welche Bereiche müssen getrennt werden (z. B. Gäste vs. intern, IoT vs. Office, Admin vs. Nutzer)?

- Performance/Stabilität: Wo gibt es Broadcast-Probleme, STP-Risiken, Engpässe oder wiederkehrende Störungen?

- Standorte: Ein Standort oder mehrere? Brauchen Sie standortübergreifend identische VLANs?

- WLAN-Integration: Soll das WLAN VLANs dynamisch zuweisen (z. B. per 802.1X), oder arbeiten Sie mit wenigen SSIDs?

- Betrieb: Wer administriert das Netzwerk, wie werden Changes umgesetzt, wie wird dokumentiert?

Als Sicherheitsrahmen zur strukturierten Priorisierung (nicht als VLAN-Anleitung, sondern als Vorgehensmodell) eignet sich das NIST Cybersecurity Framework, weil es Maßnahmen in klaren Kategorien organisiert.

Schritt 2: Geräte- und Nutzergruppen inventarisieren

Ein VLAN-Konzept muss die Realität abbilden. Erstellen Sie eine Liste der relevanten Geräteklassen und Nutzergruppen. Dabei geht es nicht um jeden einzelnen Client, sondern um Gruppen mit ähnlichem Zweck und ähnlichem Risiko.

- Office-Clients: Standardarbeitsplätze, Laptops, Dockingstations.

- Server/Services: Applikationsserver, Datenbanken, Fileservices, Domain-Services, Monitoring.

- VoIP/Collaboration: IP-Telefone, Konferenzsysteme, ggf. Medien-PCs in Meetingräumen.

- Drucker/Peripherie: MFPs, Etikettendrucker, Scanner, Spezialgeräte.

- IoT/Building: Kameras, Zutrittskontrolle, Sensorik, Smart-Office-Komponenten.

- Gäste/BYOD: Besuchergeräte, private Geräte, Dienstleisterzugänge.

- Management/Admin: Admin-Workstations, Out-of-Band-Management, Management-Interfaces von Netzwerkgeräten.

Ergänzend sollten Sie pro Gruppe den Schutzbedarf grob bewerten: Welche Daten sind betroffen, wie kritisch ist ein Ausfall, und wie hoch ist das Risiko kompromittierter Geräte? Das erleichtert die spätere Priorisierung.

Schritt 3: Zonenmodell und VLAN-Struktur entwerfen

Nun leiten Sie aus den Gruppen ein Zonenmodell ab. Best Practice ist ein übersichtliches Set an VLANs, das klar benannt ist und sich skalieren lässt. Zu viele VLANs zu früh erhöhen den Betriebsaufwand und führen zu Regelwildwuchs. Zu wenige VLANs führen dagegen zu Sicherheits- und Stabilitätsproblemen.

- Wenige, klare Basis-VLANs: Office, Server, Guest, IoT, Voice, Management sind häufig ein guter Start.

- Trennung nach Risiko: Gäste und IoT sollten grundsätzlich nicht im gleichen VLAN wie Office-Clients laufen.

- Trennung nach Betriebsbedarf: Management sollte eigenständig sein, um Zugriffe und Logging sauber zu kontrollieren.

- Standort- und Skalierungslogik: VLAN-IDs und Subnetze so wählen, dass neue Bereiche einfach ergänzt werden können.

Beispiel für eine wartbare VLAN-Logik

Viele Unternehmen nutzen eine standardisierte Zuordnung nach Funktion. Entscheidend ist nicht die konkrete Nummer, sondern die Konsistenz. Ein Beispiel kann so aussehen:

- VLAN 10: Office

- VLAN 20: Voice

- VLAN 30: Server

- VLAN 40: Drucker/Peripherie

- VLAN 50: IoT/Building

- VLAN 60: Gäste

- VLAN 99: Management

Wenn mehrere Standorte existieren, kann zusätzlich eine Standortlogik sinnvoll sein (z. B. VLAN 110/120/130 … für Standort B). Wichtig ist, dass das Schema dokumentiert und in Templates verankert wird.

Schritt 4: IP-Adressierung und Subnetting planen

Ein VLAN-Konzept ist untrennbar mit der IP-Planung verbunden. Pro VLAN benötigen Sie in der Regel ein eigenes Subnetz. Hier entscheidet sich, ob Ihr Design langfristig stabil bleibt oder bei Wachstum „verklemmt“.

- Subnetzgrößen realistisch wählen: Office-VLANs benötigen oft mehr Adressen als Server- oder Drucker-VLANs.

- Wachstum einplanen: Reserve für neue Geräte, temporäre Projekte und Besucher.

- Standardisierte Struktur: z. B. pro Standort ein zusammenhängender Adressbereich, daraus Subnetze für VLANs.

- DHCP vs. statisch: Clients meist DHCP, Server/Netzwerkkomponenten eher statisch; Drucker je nach Prozess.

Bewährt hat sich eine IP-Plan-Tabelle, die mindestens enthält: VLAN-ID, VLAN-Name, Subnetz, Gateway-IP, DHCP-Range, reservierte Bereiche, DNS/NTP-Server, Zweck und verantwortliche Stelle.

Schritt 5: Inter-VLAN-Routing und Sicherheitsgrenzen festlegen

Spätestens wenn VLANs getrennt sind, stellt sich die Frage: Wie kommunizieren sie miteinander? Diese Kommunikation sollte nicht „automatisch“ passieren, sondern kontrolliert. Technisch benötigen Sie Inter-VLAN-Routing, typischerweise auf einem Layer-3-Switch oder einer Firewall.

- Routing-Standort: Routing auf Core/Distribution (schnell) oder über Firewall (kontrolliert) oder hybrid.

- Default-Deny zwischen Zonen: Grundsatz: Keine Kommunikation, bis sie definiert erlaubt ist.

- Regelwerk nach Flows: Erlauben Sie nur notwendige Ports/Protokolle (z. B. Office zu Servern, aber nicht umgekehrt pauschal).

- Management strikt begrenzen: Admin-Zugriffe nur von Admin-Workstations, mit starker Authentifizierung.

Hier zeigt sich, warum VLANs allein nicht „Sicherheit“ sind: Ohne Regeln kann ein kompromittierter Office-Client trotzdem in Server-VLANs zugreifen, wenn Routing offen ist. Ein strukturierter, praxisnaher Kontrollkatalog lässt sich gut an den CIS Controls ausrichten, insbesondere rund um Zugriffskontrolle, Netzwerkmanagement und sichere Konfigurationen.

Schritt 6: Trunking, Access-Ports und native VLANs sauber definieren

Ein häufiges Problem in VLAN-Projekten sind inkonsistente Port-Konfigurationen. Best Practice ist, Porttypen klar zu unterscheiden: Access-Ports für Endgeräte und Trunks für Switch-uplinks, Access-Point-Uplinks oder andere Infrastrukturkomponenten.

- Access-Port: genau ein VLAN, für Clients, Drucker, Telefone (ggf. mit Voice-VLAN-Funktion je nach Plattform).

- Trunk-Port: mehrere VLANs getaggt, für Uplinks zwischen Switches oder zu WLAN-APs/Controllern.

- Allowed VLANs: auf Trunks nur die VLANs zulassen, die wirklich benötigt werden.

- Native VLAN konsistent: keine „zufälligen“ native VLANs; idealerweise ein dediziertes, bewusst gewähltes VLAN.

- Schutzmechanismen: Port-Security, BPDU-Guard/Loop-Protection, DHCP-Snooping/ARP-Inspection (je nach Umgebung und Reifegrad).

Die Begrenzung der erlaubten VLANs auf Trunks ist ein unterschätzter Sicherheits- und Stabilitätsfaktor: Sie reduziert Fehlerausbreitung und verhindert, dass VLANs ungewollt überall „mitlaufen“.

Schritt 7: VLAN-Konzept für WLAN integrieren

In modernen Unternehmen ist WLAN oft der Standardzugang. Ein VLAN-Konzept muss deshalb WLAN berücksichtigen: Gäste, interne Nutzer und IoT-Geräte hängen häufig an denselben Access Points, benötigen aber unterschiedliche Netze und Policies.

- Wenige SSIDs: reduzieren Overhead und erhöhen Stabilität; VLAN-Zuweisung möglichst dynamisch statt „pro Abteilung SSID“.

- 802.1X und Rollen: interne Nutzer erhalten je nach Identität/Gruppe das passende VLAN oder die passende Policy.

- Gäste strikt isolieren: Gäste-VLAN mit reinem Internetzugang, ohne Zugriff auf interne Ressourcen.

- IoT im WLAN: eigenes IoT-VLAN mit restriktiven Freigaben, ggf. getrennte SSID oder Geräteprofilierung.

So vermeiden Sie die klassische Falle, dass „Guest“ aus Komfortgründen ins Office-VLAN geroutet wird oder IoT-Geräte plötzlich interne Server erreichen.

Schritt 8: QoS und Performance-Überlegungen einplanen

VLANs beeinflussen Performance vor allem indirekt: durch kleinere Broadcast-Domänen, klarere Datenpfade und bessere Steuerbarkeit. Gleichzeitig können zusätzliche Security-Inspections (z. B. Inter-VLAN-Firewalling) neue Engpässe erzeugen. Deshalb sollten Sie Leistungsaspekte früh bewerten.

- Broadcast reduzieren: kleinere VLANs verbessern Stabilität, insbesondere in lauten Client-Netzen.

- Firewall-Kapazität prüfen: wenn Inter-VLAN-Verkehr über Firewalls läuft, müssen Durchsatz und Session-Zahlen passen.

- QoS für Voice/Video: Voice-VLANs allein garantieren keine Qualität; Markierung und Priorisierung müssen end-to-end konsistent sein.

- Uplink-Design: redundante Uplinks, Link-Aggregation, klare Layer-2/Layer-3-Grenzen.

Ein gutes VLAN-Konzept spart keine Bandbreite „magisch“, verhindert aber, dass unnötiger Verkehr kritische Anwendungen beeinträchtigt, und erleichtert gezielte Optimierung.

Schritt 9: Dokumentation erstellen, die im Betrieb wirklich hilft

Dokumentation ist im VLAN-Projekt kein Anhängsel, sondern Teil des Designs. Ohne klare Unterlagen werden VLANs schnell unübersichtlich, Regeln wachsen unkontrolliert, und neue Mitarbeitende oder Dienstleister brauchen zu lange, um sich einzuarbeiten.

- VLAN-/IP-Plan: VLAN-ID, Name, Subnetz, Gateway, DHCP, Zweck, Standortbezug, Verantwortlicher.

- Kommunikationsmatrix: welche VLANs dürfen wie miteinander kommunizieren (Ports/Protokolle, Richtung, Begründung).

- Topologie: Core/Distribution/Access, Uplink-Übersicht, Trunk-Definitionen, WLAN-Anbindung.

- Standards: Namenskonventionen, Template-Profile, Logging/Monitoring-Baseline, Change-Prozess.

Wenn Sie Dokumentations- und Kontrollanforderungen aus Compliance oder Kundenverträgen erfüllen müssen, kann ein Rahmen wie ISO/IEC 27001 dabei helfen, Verantwortlichkeiten und Review-Zyklen konsequent zu verankern.

Schritt 10: Umsetzungsplan, Migration und Tests definieren

Die größte praktische Hürde beim VLAN-Konzept ist selten das Design, sondern die Migration ohne Betriebsunterbrechung. Planen Sie den Cutover so, dass Risiken minimiert werden: mit Pilotbereichen, klaren Testfällen und einem Rollback.

- Pilot starten: z. B. eine Abteilung oder ein Teilbereich des Standorts, bevor Sie flächig umstellen.

- Change-Fenster: abgestimmt mit Fachbereichen, inklusive Kommunikationsplan.

- Testplan: DHCP/DNS, Zugriff auf Kernsysteme, Druck, VoIP/Video, WLAN-Roaming, VPN-Zugriff, Applikationspfade.

- Rollback: gesicherte Konfigurationen, klare Entscheidungspunkte, schnelle Rückkehr zum vorherigen Zustand.

- Parallelbetrieb: wo nötig, Übergangsregeln und temporäre Routen, aber mit Ablaufdatum.

Best Practice ist, jede Änderung messbar abzusichern: Vorher-/Nachher-Checks der Latenz, Paketverluste, DHCP/DNS-Zeiten und Ticketlage helfen, Verbesserungen objektiv nachzuweisen.

Typische VLAN-Konzepte für Unternehmen: Praxisnahe Beispiele

Die passende VLAN-Struktur hängt von Größe und Komplexität ab. Die folgenden Muster sind in Unternehmen häufig praktikabel und gut wartbar.

Grundmodell für viele KMU

- Office: Standard-Clients und interne Nutzer

- Server: zentrale Dienste und Applikationen

- Guest: isolierter Internetzugang

- IoT: Gebäude-/Medientechnik, Kameras, Zutritt

- Voice: IP-Telefonie, Konferenzsysteme

- Management: Admin-Zugänge, Monitoring, Netzwerkgeräte

Erweitertes Modell für mehrere Standorte

- Standort-Templates: identische VLAN-IDs und Rollen pro Standort, mit klarer IP-Adresslogik

- Zentrale Policies: konsistente Inter-VLAN-Regeln und Logging-Standards

- WAN/WLAN abgestimmt: Gäste- und IoT-Segmente auch an Außenstellen sauber getrennt

Häufige Fehler beim VLAN-Konzept und wie Sie sie vermeiden

Viele VLAN-Projekte scheitern nicht an fehlenden Funktionen, sondern an fehlender Klarheit. Mit diesen Best Practices vermeiden Sie typische Stolpersteine.

- Zu viele VLANs ohne Nutzen: jedes VLAN erhöht Routing-/Policy-Aufwand; segmentieren Sie nur dort, wo es einen Grund gibt.

- Keine Kommunikationsmatrix: ohne dokumentierte Flows entstehen unerwartete Ausfälle nach dem Cutover.

- Trunks „offen“ lassen: alle VLANs überall zu erlauben macht Fehlerausbreitung und Missbrauch wahrscheinlicher.

- VLANs als Security missverstehen: ohne Firewall/Policies bleibt die Kommunikation oft zu offen.

- Management nicht getrennt: Admin-Zugriffe im Office-VLAN sind ein unnötiges Risiko.

- Kein Review-Prozess: Ausnahmen und temporäre Regeln werden nie entfernt und untergraben das Konzept.

Checkliste: VLAN-Konzept erstellen in 15 Punkten

- Ziele definieren: Sicherheit, Stabilität, Performance, Wachstum.

- Geräteklassen und Nutzergruppen inventarisieren.

- Zonenmodell festlegen (Office, Server, Guest, IoT, Voice, Management).

- VLAN-Namens- und Nummernschema definieren und dokumentieren.

- IP-Adressierung pro VLAN planen (Subnetzgrößen, Reserven, DHCP/Static).

- Inter-VLAN-Routing-Architektur festlegen (L3-Switch, Firewall, hybrid).

- Default-Deny-Prinzip zwischen Zonen anwenden und Flows gezielt erlauben.

- Trunk-Strategie definieren: Allowed VLANs, native VLAN konsistent.

- Access-Port-Standards festlegen (Clients, Drucker, Telefone, AP-Uplinks).

- WLAN-Integration planen (wenige SSIDs, dynamische VLAN-Zuweisung, Guest-Isolation).

- IoT/Building gesondert behandeln und restriktive Policies erstellen.

- QoS-Anforderungen für Voice/Video end-to-end berücksichtigen.

- Monitoring/Logging-Baseline definieren (Drops, neue Flows, Anomalien, Auslastung).

- Migration planen: Pilot, Wartungsfenster, Testplan, Rollback.

- Regelmäßige Reviews etablieren: Regeln, Objekte, Ausnahmen, Dokumentation.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.