Ein gut geplantes IDS/IPS im Netzwerkdesign entscheidet oft darüber, ob Angriffe früh erkannt und zuverlässig gestoppt werden – oder ob Sicherheitsmaßnahmen im Alltag durch Fehlalarme, Latenz und Engpässe wirkungslos werden. Intrusion Detection Systeme (IDS) und Intrusion Prevention Systeme (IPS) sind dabei nicht einfach „eine Box im Rack“, sondern Bestandteil einer Architektur: Wo Sie Sensoren platzieren, welche Verkehrspunkte Sie überhaupt einsehen können und wie Sie die Lösung dimensionieren, hat direkten Einfluss auf Erkennungsrate, Stabilität und Betriebskosten. Gerade in modernen Netzen mit verschlüsseltem Traffic, Cloud-Anbindungen, Segmentierung, SD-WAN oder Mikrosegmentierung reicht ein einzelner Sensor am Internet-Uplink selten aus. Gleichzeitig ist es weder wirtschaftlich noch technisch sinnvoll, jede Leitung mit Inline-Inspektion zu versehen. Dieser Artikel zeigt praxisnah, wie Sie IDS/IPS sinnvoll positionieren, welche Designmuster sich bewährt haben und wie Sie Kapazität, Throughput und Ressourcen so planen, dass Sicherheitsziele erreicht werden, ohne die Netzperformance zu gefährden.

Grundlagen: IDS vs. IPS und warum die Platzierung so wichtig ist

Ein IDS überwacht Netzwerkverkehr, analysiert ihn anhand von Signaturen, Heuristiken oder Anomalien und erzeugt Alarme. Ein IPS geht einen Schritt weiter: Es kann erkannte Angriffe aktiv blockieren, etwa durch Drop von Paketen oder das Zurücksetzen von Sessions. Daraus ergibt sich ein entscheidender Unterschied für das Netzwerkdesign: Ein IDS kann meist passiv per Mirror/SPAN oder TAP betrieben werden, während ein IPS typischerweise inline sitzt und damit unmittelbar Verfügbarkeit und Latenz beeinflusst.

- IDS (out-of-band): geringeres Risiko für Produktionsausfälle, gute Sichtbarkeit an gespiegelten Verkehrspunkten.

- IPS (inline): aktive Abwehr, aber höhere Anforderungen an Stabilität, Failover, Bypass und Performance.

- Hybrid-Ansätze: IDS für breite Sichtbarkeit, IPS gezielt an wenigen, besonders kritischen Übergängen.

Für ein solides Fundament lohnt sich ein Blick auf den Überblick zu Intrusion Detection/Prevention im NIST CSRC, weil dort typische Einsatzmuster, Grenzen und Betriebsaspekte systematisch beschrieben werden.

Schritt 1: Ziele und Bedrohungsmodell festlegen

Bevor Sie Sensoren platzieren, sollten Sie definieren, was „Erfolg“ bedeutet. Wollen Sie primär externe Angriffe am Perimeter erkennen? Geht es um laterale Bewegung im internen Netz? Oder steht Compliance im Vordergrund, etwa Protokollierung und Nachweisbarkeit? Ohne klare Ziele landen IDS/IPS-Implementierungen häufig in zwei Extremen: entweder „zu viel“ (unbeherrschbare Alert-Flut) oder „zu wenig“ (blinde Flecken an kritischen Stellen).

- Schutzziele: Vertraulichkeit, Integrität, Verfügbarkeit – je nach Service priorisieren.

- Angriffsflächen: Internet-Exposure, Remote Access, Cloud-Anbindungen, Partnernetze, OT/IoT.

- Detektionsziele: Exploit-Versuche, Datenabfluss, C2-Kommunikation, interne Ausbreitung.

- Reaktionsmodell: Alarmieren (IDS), automatisch blocken (IPS) oder blocken mit Freigabeprozess.

Ein praxisnaher Rahmen zur Einordnung typischer Techniken von Angreifern ist die MITRE ATT&CK-Wissensbasis, die beim Mapping von Use Cases auf Netzpunkte hilft.

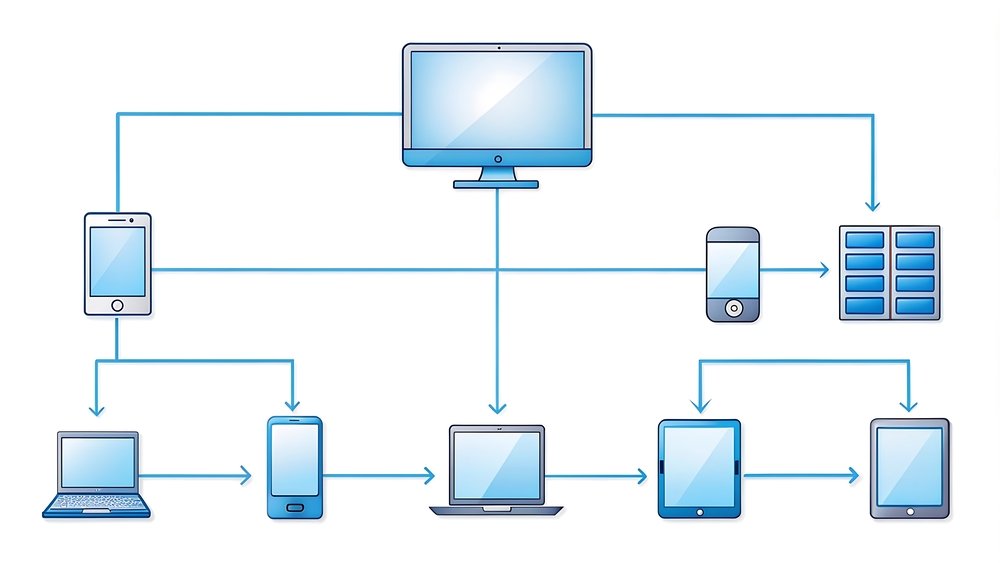

Schritt 2: Platzierungsstrategien im Netzwerkdesign

Die optimale Platzierung hängt von Topologie, Segmentierung und den relevanten Trust-Boundaries ab. Bewährt hat sich, IDS/IPS nicht „irgendwo zentral“ zu platzieren, sondern an Übergängen, an denen Sicherheitszonen wechseln oder wo besonders wertvolle Assets geschützt werden müssen.

Perimeter: Internet-Uplink und Edge-Übergänge

Der Klassiker ist die Platzierung am Übergang Internet ↔ Unternehmensnetz. Hier erkennen Sie Scans, Exploits, Botnet-Traffic und verdächtige Zugriffe früh. In modernen Architekturen ist der „Perimeter“ aber oft verteilt: Neben dem zentralen Uplink existieren direkte Cloud-Egress-Pfade, SaaS-Zugriffe oder SD-WAN-Breakouts. Die Konsequenz: Ein einzelner Sensor am zentralen Internetanschluss liefert nur noch ein Teilbild.

- Empfehlung: IDS/IPS an jedem relevanten Egress/Ingress-Punkt oder zentral über eine konsolidierte Egress-Architektur.

- Hinweis: Wenn Web- und API-Traffic ohnehin über Reverse Proxy/WAF läuft, kann ein IPS am Uplink weniger Mehrwert liefern als ein Sensor nahe am Proxy.

DMZ und öffentlich erreichbare Services

In der DMZ lohnt sich eine differenzierte Betrachtung: Ein IDS vor der DMZ zeigt Angriffsversuche, ein IDS/IPS zwischen DMZ und intern zeigt, ob ein kompromittierter DMZ-Host versucht, sich ins interne Netz zu bewegen. Gerade dieser zweite Punkt ist in der Praxis extrem wertvoll, weil er Worst-Case-Szenarien adressiert.

- Internet → DMZ: Sichtbarkeit für Exploits gegen Web/Mail/VPN-Endpunkte.

- DMZ → intern: Fokus auf laterale Bewegung, Credential Abuse, ungewöhnliche Protokolle.

- Segmentierte DMZ: Sensoren zwischen DMZ-Subzonen reduzieren seitliche Bewegungen.

Interne Segmente: Ost-West-Traffic und Kritikalitätszonen

Viele schwerwiegende Vorfälle eskalieren nicht am Perimeter, sondern im internen Netz: Ein initial kompromittiertes Gerät nutzt interne Protokolle, bewegt sich seitlich und sucht nach privilegierten Konten oder Daten. Deshalb ist interne Sichtbarkeit entscheidend – aber sie muss gezielt erfolgen. Besonders sinnvoll sind Sensoren an Übergängen zu „Kronjuwelen“: Identitätsdienste, Management-Netze, Datenbanken, ERP, Zahlungsflüsse oder Produktionsnetze.

- Datacenter-Core ↔ Server-Segmente: Schutz sensibler Serverfarmen.

- User-Netze ↔ Rechenzentrum: Erkennung ungewöhnlicher Client-zu-Server-Muster.

- Management-Netz: extrem restriktiv; Alarme haben hier hohe Priorität.

- OT/IoT: oft geringe Protokollvielfalt, daher gute Basis für Anomalie-Detektion.

WAN, Filialen und SD-WAN

In verteilten Umgebungen stellt sich die Frage: Sensoren zentral oder dezentral? Zentralisierung reduziert Betriebsaufwand, kann aber Sichtbarkeit verlieren, wenn Traffic lokal ausbricht (Direct Internet Access). Dezentrale Sensoren erhöhen Sichtbarkeit, brauchen aber standardisierte Rollouts, Remote-Management und klare Kapazitätsplanung.

- Zentral: sinnvoll, wenn Traffic ohnehin durch zentrale Hubs läuft.

- Dezentral: sinnvoll bei lokalem Internet-Breakout oder bei hohem Ost-West zwischen Standorten.

- Pragmatisch: kritische Standorte mit Sensoren ausstatten, kleinere per NetFlow/Logs ergänzen.

Inline oder passiv: Technische Umsetzung der Anbindung

Die Platzierung ist nur die halbe Wahrheit – entscheidend ist, wie der Verkehr technisch zur Analyse gelangt. Für IDS sind SPAN/Mirror-Ports oder Netzwerk-TAPs üblich. Für IPS sind Inline-Bridges oder die Integration in Firewalls/NGFW-Schnittstellen gängig. Jede Option hat typische Fallstricke.

SPAN/Mirror-Port

Mirror-Ports sind schnell eingerichtet, können aber bei hoher Last Pakete verlieren oder bestimmte Frame-Typen nicht zuverlässig spiegeln. Das führt zu Blindspots und erschwert forensische Auswertungen. Für erste Schritte oder weniger kritische Links kann SPAN ausreichen, für hochlastige Kernlinks ist es häufig nicht die beste Wahl.

Netzwerk-TAP

TAPs liefern in der Regel stabilere Kopien des Traffics, sind aber ein zusätzlicher Hardware-Baustein und müssen in die Verkabelung integriert werden. In Umgebungen mit hohen Anforderungen an Datenqualität und forensische Belastbarkeit sind TAPs oft die bevorzugte Wahl.

Inline-Betrieb und Bypass

Ein IPS im Inline-Betrieb muss so ausgelegt sein, dass es bei Fehlern nicht die gesamte Verbindung lahmlegt. Hier sind Fail-Open/Fail-Closed-Entscheidungen, Hardware-Bypass-Mechanismen und Hochverfügbarkeit zentral. Fail-Open schützt Verfügbarkeit, kann aber im Fehlerfall Sicherheitswirkung verlieren. Fail-Closed maximiert Schutz, kann aber Produktionsausfälle verursachen – diese Entscheidung ist eine Risikoabwägung, keine rein technische Frage.

Dimensionierung: Welche Kennzahlen wirklich zählen

„10 Gbit/s“ auf dem Datenblatt sagt wenig aus, wenn Funktionen wie TLS-Inspektion, umfangreiche Signatursets, Protokollparser oder Logging die effektive Leistung reduzieren. Für eine belastbare Dimensionierung brauchen Sie eine Kombination aus Verkehrsprofil, Sicherheitsfunktion und Betriebsmodell.

- Durchsatz (Throughput): realer Traffic unter aktivierten Security-Funktionen, nicht nur „Firewall-Durchsatz“.

- PPS (Packets per Second): entscheidend bei vielen kleinen Paketen (VoIP, DNS, Mikroservices).

- Concurrent Sessions: relevant für Web, NAT-Umgebungen, Proxy-Traffic und hohe Benutzerzahlen.

- Flow-Rate: besonders wichtig bei Ost-West in Microservice-Landschaften.

- Latenzbudget: wie viel zusätzliche Verzögerung ist tolerierbar (z. B. bei Trading, Echtzeitsteuerung)?

- Speicher/CPU: beeinflusst Reassembly, Deep Packet Inspection und Signaturauswertung.

Verkehr messen statt schätzen

Eine solide Kapazitätsplanung beginnt mit Messdaten: Uplink-Auslastung, Peak-Werte, 95th-Percentile, Paketgrößenverteilung und Protokollmix. Ergänzend helfen Flow-Daten (NetFlow/IPFIX/sFlow), um zu erkennen, wo die „schweren“ Gespräche stattfinden. Wichtig: Planen Sie nicht nur für den aktuellen Zustand, sondern für Wachstum und Projekte (z. B. neue Standorte, Cloud-Migration, zusätzliche APIs).

Sizing mit Sicherheitsfunktionen koppeln

Jede zusätzliche Funktion kostet Ressourcen. Ein IPS mit aggressiven Signaturen, Application Identification, Datei-Detektion oder TLS-Entschlüsselung benötigt deutlich mehr Leistung als ein reines IDS, das nur Metadaten und ausgewählte Protokolle analysiert. Deshalb sollte Dimensionierung immer auf dem konkreten Feature-Set basieren, nicht auf einem generischen „Wir brauchen IPS“.

- Signaturumfang: mehr Signaturen erhöhen CPU-Last und potenziell False Positives.

- Protokollparser: tiefes Parsing (HTTP/2, DNS, SMB) kostet Rechenzeit, bringt aber bessere Erkennung.

- SSL/TLS-Inspection: hohe CPU-Last und komplexe Betriebsanforderungen (PKI, Datenschutz, Ausnahmen).

- Logging/PCAP: Speicher und I/O können zum Flaschenhals werden.

Verschlüsselung: Sichtbarkeit bei TLS und moderne Kompromisse

Da ein Großteil des Traffics heute verschlüsselt ist, sinkt die Wirksamkeit klassischer Deep Packet Inspection, wenn keine Entschlüsselung möglich ist. Das heißt aber nicht, dass IDS/IPS wertlos wird. Viele moderne Ansätze kombinieren Metadatenanalyse (SNI, Zertifikatsmerkmale, JA3/JA4-Fingerprints), Verhaltensmuster, DNS-Analysen und gezielte Entschlüsselung an definierten Punkten (z. B. am Reverse Proxy).

- Edge-Entschlüsselung: TLS-Termination am Proxy/WAF und danach IDS/IPS im Klartext-Segment.

- Selektive Inspection: nur für kritische Anwendungen/Benutzergruppen, mit klaren Datenschutzregeln.

- Metadatenbasierte Detektion: Mustererkennung ohne Payload, sinnvoll bei hohen Datenschutzanforderungen.

Für einen fundierten Überblick über gängige Angriffsmuster und sinnvolle Kontrollen im Web-Kontext ist der OWASP Top 10-Leitfaden weiterhin eine verlässliche Referenz.

False Positives, Tuning und Betriebsfähigkeit

Ein IDS/IPS ist nur dann wirksam, wenn Alarme ernst genommen werden. Hohe False-Positive-Raten führen schnell dazu, dass Teams Warnungen ignorieren oder Regeln pauschal deaktivieren. Daher muss Tuning von Anfang an eingeplant werden – inklusive klarer Prozesse für Regeländerungen, Ausnahmehandling und Qualitätssicherung.

- Baseline bilden: Normalverhalten pro Segment verstehen (Protokolle, Ziele, Peaks).

- Phasenmodell: erst IDS-only (Alert), dann selektiv IPS (Block) für eindeutig bösartige Signaturen.

- Change-Management: Regeländerungen versionieren, freigeben, rückrollbar machen.

- Kontext anreichern: Asset-Inventory, Kritikalität, bekannte Scanner, Wartungsfenster.

- Use-Case-Driven: Regeln priorisieren, die zu Ihren wichtigsten Bedrohungen passen.

Designmuster: Bewährte Kombinationen für unterschiedliche Zielgruppen

Je nach Reifegrad und Komplexität haben sich bestimmte Muster etabliert, die sich gut skalieren lassen und betriebsfähig bleiben.

Einsteiger: Sichtbarkeit zuerst, Blocken später

- IDS am zentralen Internet-Uplink (oder am Proxy), plus Logging in ein zentrales System

- Zusätzlicher Sensor zwischen DMZ und intern, wenn DMZ-Services existieren

- Regelsets schlank starten, Fokus auf hohe Konfidenz (Exploits, C2, Malware)

Mittelstufe: Segmentierung und gezieltes Inline-IPS

- IDS für breite Sichtbarkeit (Perimeter + interne Übergänge zu kritischen Zonen)

- Inline-IPS an ausgewählten Kontrollpunkten (z. B. DMZ → intern, User → DC/IdM)

- HA-Konzept, Bypass, definierte Wartungs- und Rollback-Prozesse

Profis: Mehrere Sensoren, Use-Case-Mapping und Automatisierung

- Sensor-Fabric: Perimeter, Cloud-Egress, Ost-West an Datacenter-Fabrics

- Use Cases nach MITRE ATT&CK mappen, Detection Engineering als kontinuierlicher Prozess

- Automatisierte Anreicherung (CMDB/Asset-Tags), SOAR-Workflows, abgestufte Reaktionspolitik

- Kontinuierliche Leistungstests, Kapazitätsprognosen und regelmäßige Purple-Team-Übungen

Praxischeck: Fragen, die Sie vor dem Rollout beantworten sollten

Bevor Sie bestellen, verkabeln und Regeln aktivieren, sollten Sie die wichtigsten Designentscheidungen schriftlich festhalten. Das erhöht Qualität, erleichtert Abstimmung mit Netzwerk- und Betriebsteams und reduziert spätere Umbauten.

- Welche Traffic-Pfade sind für Ingress/Egress tatsächlich relevant (inkl. Cloud und SD-WAN)?

- Wo liegen die wertvollsten Assets, und welche Segmente schützen diese Übergänge?

- Wo ist Inline-IPS vertretbar, und wo bleibt IDS-only die bessere Option?

- Welche Peak-Lasten und PPS-Werte treten real auf, und wie viel Reserve ist geplant?

- Wie gehen Sie mit TLS um (Proxy-Termination, selektiv, Metadaten)?

- Wie sehen HA, Bypass und Notfallbetrieb aus?

- Wer betreibt das System: SOC, Netzwerkteam oder gemeinsam, und wie läuft Tuning ab?

Dokumentation und Nachweisbarkeit im Betrieb

IDS/IPS ist nicht nur Technik, sondern auch Betriebsdisziplin. Dokumentieren Sie Platzierung, Datenflüsse, Regelwerke, Ausnahmen, Verantwortlichkeiten und Messwerte zur Dimensionierung. Damit schaffen Sie Nachvollziehbarkeit, die in Audits hilft und im Incident-Fall wertvolle Zeit spart. Besonders wichtig ist eine klare Trennung zwischen „was wurde beobachtet“ (IDS/Logs) und „was darf automatisch blocken“ (IPS-Policy). Wer diese Unterscheidung sauber etabliert, reduziert Ausfälle durch Fehlblockaden und erhöht gleichzeitig die Wirksamkeit gegen echte Angriffe.

- Architekturunterlagen: Sensorstandorte, TAP/SPAN-Pfade, Inline-Ketten, Failover.

- Kapazitätsnachweise: Peaks, 95th-Percentile, PPS, Sessions, Wachstumsszenarien.

- Regel-Lifecycle: Freigaben, Tests, Rollback, Review-Intervalle.

- Alarmqualität: KPIs wie True Positive Rate, Mean Time to Triage, Noise-Quoten.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.