TLS/SSL Inspection (auch „TLS-Entschlüsselung“ oder „HTTPS-Inspection“) ist eine der wirkungsvollsten, aber gleichzeitig kontroversesten Maßnahmen in der Netzwerksecurity. Der Grund ist offensichtlich: Ein Großteil des Datenverkehrs ist heute verschlüsselt – Web, SaaS, APIs, Update-Mechanismen, Collaboration-Tools. Ohne Entschlüsselung sieht eine Firewall oder ein Secure Web Gateway oft nur Ziel-IP, SNI und Metadaten. Malware-Downloads, Command-and-Control-Verbindungen oder Datenabfluss verstecken sich jedoch häufig in HTTPS. TLS/SSL Inspection schafft hier Sichtbarkeit, weil Security-Systeme den Inhalt prüfen können: URL-Filter, Malware-Scanning, DLP, IPS/Threat Prevention und anwendungsbezogene Policies werden deutlich wirksamer. Gleichzeitig bringt Entschlüsselung technische Risiken (Performance, Kompatibilität, Zertifikatsketten, Pinning), organisatorische Risiken (Betriebsstörungen, Support-Aufwand) und erhebliche Datenschutz-Trade-offs (Vertraulichkeit, Protokollierung, Zugriff auf Inhalte). Wer das Hauptkeyword „TLS/SSL Inspection“ professionell umsetzen will, muss deshalb Architektur, Risiko-Management und rechtliche Rahmenbedingungen gemeinsam betrachten – und vor allem selektiv vorgehen, statt „alles zu entschlüsseln“.

Warum TLS/SSL Inspection überhaupt nötig ist

Viele Sicherheitskontrollen sind ohne Einsicht in den TLS-Content nur eingeschränkt möglich. Metadaten-basierte Erkennung (z. B. Domain-Reputation, SNI, Zertifikat-Analyse) kann Risiken reduzieren, reicht aber bei modernen Bedrohungen oft nicht aus. Typische Gründe für TLS/SSL Inspection:

- Malware und Phishing in HTTPS: Downloads, Drive-by-Links und Payloads sind in TLS verborgen.

- Command-and-Control: C2-Verbindungen nutzen häufig HTTPS, um im normalen Traffic unterzutauchen.

- Datenabfluss: Uploads zu Cloud-Speichern, Pastebins oder privaten SaaS-Accounts sind meist verschlüsselt.

- Policy Enforcement auf Anwendungsebene: Zugriff auf bestimmte URL-Pfade, Methoden oder Kategorien erfordert HTTP(S)-Sicht.

- Incident Response: Bei Verdachtsfällen sind Content-Belege und präzise Logs oft entscheidend.

Wichtig ist die Erwartungshaltung: TLS/SSL Inspection ist ein Verstärker für bestehende Kontrollen (SWG, NGFW, DLP, CASB), kein Allheilmittel.

Grundprinzip: Wie TLS/SSL Inspection technisch funktioniert

In der Standardvariante arbeitet TLS-Inspection als „Man-in-the-Middle“ im kontrollierten Unternehmenskontext: Das Security-System beendet die TLS-Verbindung des Clients, prüft den Inhalt, und baut dann eine zweite TLS-Verbindung zum Zielserver auf. Damit der Client diese Zwischenstation akzeptiert, muss er der ausstellenden CA (Inspection-CA) vertrauen.

- Client → Inspection: Der Client sieht ein Zertifikat, das von der internen/unternehmenseigenen Inspection-CA signiert ist.

- Inspection → Server: Das Security-System validiert das echte Serverzertifikat und baut die externe TLS-Session auf.

- Policy-Entscheidung: Inhalte werden gescannt, klassifiziert, geloggt und ggf. blockiert oder modifiziert (z. B. DLP).

Das zugrunde liegende Protokoll ist in Standards beschrieben, etwa in RFC 8446 (TLS 1.3). Gerade TLS 1.3 verändert Details (z. B. Verschlüsselung früher im Handshake), was Auswirkungen auf Sichtbarkeit und Kompatibilität haben kann.

Architekturvarianten: Wo die Entschlüsselung platziert wird

Der wichtigste Architekturentscheid ist, wo TLS/SSL Inspection stattfindet. Je nach Platzierung unterscheiden sich Komplexität, Skalierbarkeit, Sichtbarkeit und Risiko.

Forward Proxy (explizit)

- Prinzip: Clients senden Webtraffic explizit an einen Proxy (via PAC/WPAD oder Agent).

- Vorteile: Klare Steuerung, gute User-/Device-Zuordnung, oft beste Policy-Granularität.

- Nachteile: Client-Konfiguration/Agent nötig, Sonderfälle bei nicht-proxyfähigen Apps.

Transparent/Inline Proxy (implizit)

- Prinzip: Traffic wird über Routing/Policy transparent durch ein Security-Gateway geleitet.

- Vorteile: Weniger Client-Konfig, gut für Standort-Egress, kontrollierbare Pfade.

- Nachteile: Troubleshooting komplexer, Interaktion mit NAT/Routing, weniger „explizite“ Signale.

SSE/SASE PoP (cloudbasiert)

- Prinzip: Client/Standort tunnelt zu einem Cloud-PoP, dort erfolgt Inspection.

- Vorteile: Globale Skalierung, standortunabhängige Policies, oft starke Identitätsintegration.

- Nachteile: Abhängigkeit von PoP-Qualität, Latenz, Datenschutz- und Datenresidenzfragen.

Reverse Proxy/WAF (eingehender Traffic)

- Prinzip: TLS-Termination für Ingress (z. B. Webapps in DMZ) am Reverse Proxy/WAF.

- Vorteile: Sehr gut für Public Services, klare App-Nähe, stabile Kontrolle über HTTP-Ebene.

- Nachteile: Betrifft primär Ingress, nicht User-Egress; erfordert sauberes App-Design.

Selektive Entschlüsselung: Der wichtigste Hebel für Sicherheit und Akzeptanz

„Alles entschlüsseln“ ist selten sinnvoll und in vielen Organisationen weder technisch noch datenschutzseitig tragbar. Ein selektiver Ansatz reduziert Risiken und False Positives, verbessert Stabilität und steigert Akzeptanz. Bewährte Selektionskriterien:

- Kategorien: Höherer Fokus auf riskante Kategorien (z. B. neu registrierte Domains, File-Sharing, anonymisierte Dienste).

- Ziel-Apps: Genehmigte SaaS-Tenants anders behandeln als private Instanzen.

- Nutzerrollen: Admin-/Finance-Rollen strenger überwachen als Standardnutzer, aber mit klarer Governance.

- Gerätestatus: BYOD/Unknown ggf. restriktiver (oder gar keine Entschlüsselung, dafür engerer Zugriff) als Managed/Compliant.

- Risikosignale: Step-up-Inspection bei erhöhter Anomalie (z. B. ungewöhnliches Upload-Verhalten).

Ein Zero-Trust-orientiertes Modell, das Kontext in Entscheidungen einbezieht, wird in NIST SP 800-207 beschrieben.

Technische Risiken: Sicherheit wird nicht automatisch „besser“

Entschlüsselung schafft Sichtbarkeit, kann aber die Ende-zu-Ende-Sicherheit schwächen, wenn sie falsch umgesetzt wird. Die wichtigsten technischen Risiken:

- CA-Risiko: Die Inspection-CA ist hochsensitiv. Wird sie kompromittiert, kann sie für weitreichende MITM-Angriffe missbraucht werden.

- Schwächere Kryptografie: Falsche TLS-Profile am Proxy können moderne Cipher/Versionen reduzieren und Sicherheit verschlechtern.

- Zertifikatsfehler: Falsch konfigurierte Zertifikatsketten oder Trust Stores führen zu Ausfällen.

- Pinning und App-Inkompatibilität: Apps mit Certificate Pinning brechen; auch einige Update-Mechanismen sind empfindlich.

- Skalierungsengpässe: TLS-Handshake und Decryption sind rechenintensiv; Überlast führt zu Latenz oder Drops.

- Fehlende Transparenz für Troubleshooting: Wenn nicht klar ist, ob und wo entschlüsselt wird, steigt der Support-Aufwand.

Performance-Trade-offs: Kapazität planen statt „später nachrüsten“

TLS/SSL Inspection ist CPU-intensiv. In der Praxis sind nicht nur Bandbreite, sondern vor allem Sessionrate (CPS), gleichzeitige Sessions und Certificate-Operations entscheidend. Typische Planungsaspekte:

- Baseline messen: Wie viele TLS-Sessions pro Sekunde entstehen heute? Welche Peak-Zeiten gibt es?

- Schrittweise aktivieren: Canary-Rollout für Teilgruppen reduziert Überlast-Überraschungen.

- Profiling: Welche Kategorien/Apps erzeugen die meiste Last? Streaming und Collaboration sind oft dominant.

- Logging-Volumen: Entschlüsselung erzeugt mehr Events; SIEM-Ingestion und Retention müssen mitwachsen.

Ein häufiger Fehler ist, TLS-Inspection als „Feature-Schalter“ zu behandeln, ohne Kapazitäts- und Observability-Konzept.

Datenschutz-Trade-offs: Vertraulichkeit, Zweckbindung und Minimierung

TLS/SSL Inspection berührt zentrale Datenschutzprinzipien, weil Inhalte potenziell sichtbar werden. In Deutschland und der EU ist daher eine saubere datenschutzrechtliche Einbettung erforderlich. Aus technischer Sicht sollten Sie mindestens diese Prinzipien operationalisieren:

- Zweckbindung: Klar definieren, warum entschlüsselt wird (z. B. Malware-Schutz, DLP, Compliance) und welche Daten dafür nötig sind.

- Datenminimierung: Nur die Kategorien/Flows entschlüsseln, die es wirklich brauchen; nicht „flächendeckend“.

- Zugriffskontrolle: Wer darf Inhalte oder Detail-Logs sehen? Rollen, Least Privilege, Protokollierung.

- Transparenz: Nutzer informieren, Policies dokumentieren, Verantwortlichkeiten festlegen.

- Aufbewahrung: Log-Retention und Zugriffspflichten klar regeln; Inhalte nicht unnötig speichern.

Als Ausgangspunkt für die rechtliche Einordnung ist die DSGVO-Primärquelle hilfreich, z. B. Verordnung (EU) 2016/679 (DSGVO). Für Organisationen ist wichtig: Technik, Prozesse und Kommunikation müssen zusammenpassen.

Praktische Datenschutz-Muster: So wird TLS-Inspection „vertretbar“

In vielen Unternehmen funktioniert TLS/SSL Inspection dann gut, wenn Datenschutz- und Betriebsanforderungen als Designparameter behandelt werden. Bewährte Muster:

- Category-based Exclusions: Gesundheits-, Banking- oder besonders sensible Kategorien werden standardmäßig nicht entschlüsselt (je nach Policy und Rechtslage).

- Identity-based Scoping: Unterschiedliche Profile für Rollen (z. B. Admins vs. Standardnutzer), aber mit klarer Begründung.

- Metadata-only für sensible Ziele: Bei Ausnahmen nur Metadaten und Threat-Reputation nutzen, ohne Content-Inspection.

- Justified DLP: DLP-Inspection auf Upload-Aktionen und definierte Datentypen beschränken, statt alles zu scannen.

- Least Visibility Logging: Standardmäßig technische Events (Kategorie, Policy-ID, Reason Codes) loggen, Inhalte nur bei klaren Incidents.

Zertifikats- und Trust-Design: CA-Management als Hochrisikothema

Das CA-Design ist der Sicherheitskern jeder TLS-Inspection. Schlechte CA-Praxis ist ein massives Risiko. Mindeststandards:

- Dedizierte Inspection-CA: Nicht dieselbe CA wie für andere Unternehmenszwecke verwenden.

- Schlüssel schützen: Private Keys in HSM oder vergleichbar geschützter Umgebung; strenge Zugriffsrollen.

- Rotation und Notfallplan: Plan für CA-Rotation, Kompromittierungsfall und schnelle Distribution neuer Trust Stores.

- Trust Store Governance: Verteilung der CA-Zertifikate über MDM/GPO/UEM; klare Abdeckung für Managed Devices.

- Separater BYOD-Pfad: BYOD ohne Trust-Enrollment sollte nicht „halb“ entschlüsselt werden; besser getrennte Policies.

Kompatibilität: Pinning, QUIC/HTTP3 und Sonderprotokolle

Ein häufiger Stolperstein ist, dass moderne Anwendungen zusätzliche Mechanismen nutzen, die TLS-Inspection erschweren.

- Certificate Pinning: Apps prüfen Zertifikate gegen bekannte Fingerprints; MITM bricht die App.

- QUIC/HTTP3: Läuft über UDP/443 und kann klassische Proxy-Modelle umgehen; häufig muss QUIC gesteuert oder separat behandelt werden.

- mTLS und Client-Zertifikate: B2B- oder interne APIs nutzen gegenseitige Zertifikate; Inspection kann komplex werden.

- Update- und Telemetrie-Clients: Manche Updater sind sehr empfindlich; hier sind Ausnahmen oft nötig, aber sollten timeboxed sein.

Wichtig ist ein kontrollierter Ausnahmeprozess: Ausnahmen werden nicht „für immer“ gesetzt, sondern mit Ablaufdatum, Owner und stärkerem Monitoring versehen.

Steuerung der Fehlermodi: Fail-Open, Fail-Closed, Monitor-Only

Eine unterschätzte Designentscheidung ist, wie sich die Infrastruktur bei Fehlern verhält. Jede Option hat Trade-offs:

- Fail-Closed: Bei Decryption-Fehlern wird blockiert. Vorteil: Sicherheitskonservativ; Nachteil: höheres Outage-Risiko.

- Fail-Open: Bei Fehlern wird erlaubt (ggf. ohne Inspection). Vorteil: weniger Ausfälle; Nachteil: potenziell riskante Lücken.

- Monitor-Only: Zunächst nur beobachten und messen, bevor Enforcement scharf geschaltet wird.

In der Praxis ist ein gestaffeltes Modell sinnvoll: Kritische Kategorien eher Fail-Closed, Standardverkehr eher Fail-Open mit Alarmierung, und neue Policies zunächst Monitor-Only.

Governance: Evidence-by-Design für TLS-Inspection

TLS/SSL Inspection ist audit- und governance-intensiv, weil es tief in Kommunikation eingreift. Ein professionelles Betriebsmodell macht Entscheidungen nachvollziehbar:

- Policy-Metadaten: Owner, Zweck, Scope, ReviewDate/Expiry, Exception-Flag.

- Change-Prozess: Jede Änderung an Kategorien, Exclusions, CA-Trust oder Inspection-Profilen ist versioniert und genehmigt.

- Rezertifizierung: Ausnahmen und Bypass-Listen regelmäßig prüfen, sonst entsteht schleichende Entwertung.

- Evidence: Reports über Coverage, Ausnahmen, Decryption-Fehlerquoten, relevante Threat-Events.

Für auditierbare Prozessanforderungen kann ISO/IEC 27001 als Referenz dienen.

Observability und KPIs: Was Sie messen müssen, damit TLS-Inspection stabil bleibt

Ohne Telemetrie wird TLS/SSL Inspection schnell zum Blindflug. Messwerte sollten sowohl technische Stabilität als auch Security-Wirkung abbilden:

- Decryption Coverage: Anteil des relevanten Web/SaaS-Traffics, der tatsächlich entschlüsselt wird.

- Decryption Failure Rate: Anteil fehlgeschlagener Entschlüsselungen (nach App/Kategorie), inklusive Reason Codes.

- User Experience: Latenz, Timeouts, App-Fehlerraten, Helpdesk-Tickets nach Rollouts.

- Security Outcomes: Blocked Malware, Policy Violations, DLP-Funde, C2-Indikatoren.

- Bypass/Exception Rate: Anzahl und Laufzeit von Ausnahmen; starkes Signal für Drift.

- Logpipeline Health: Ingestion-Lag, Drops, Parser-Fehler, damit Nachweise belastbar bleiben.

Rollout-Plan ohne Betriebsrisiko: Ein praxistaugliches Wellenmodell

Die stabilste Einführung gelingt schrittweise. Ein bewährtes Vorgehen:

- Welle 1 – Vorbereitung: CA-Design, Trust Store Rollout für Managed Devices, Baseline-Metriken, Kommunikation und Datenschutz-Freigaben.

- Welle 2 – Monitor-Only Pilot: Kleine Nutzergruppe, nur Beobachtung, Decryption-Fehler und App-Inkompatibilitäten identifizieren.

- Welle 3 – Selektives Enforcement: Riskante Kategorien zuerst, definierte Ausnahmen mit Expiry, klare Fail-Mode-Entscheidungen.

- Welle 4 – Skalierung und Tuning: Ausnahmen reduzieren, Policies präzisieren, KPIs stabilisieren, Rezertifizierung etablieren.

Entscheidend: Jede Ausnahme bekommt Owner und Ablaufdatum, sonst wird die Entschlüsselung schrittweise wirkungslos.

Outbound-Quellen für Standards und vertiefende Informationen

- RFC 8446 (TLS 1.3) für das TLS-Protokoll und relevante Eigenschaften moderner Handshakes.

- NIST SP 800-207 (Zero Trust Architecture) für kontextbasierte Entscheidungen und Enforcement-Modelle.

- BSI TR-02102-2 als deutsche Referenz zu Kryptographie-Empfehlungen (hilfreich für TLS-Profile und Cipher-Standards).

- DSGVO (Verordnung (EU) 2016/679) als rechtliche Primärquelle für Datenschutzprinzipien (Zweckbindung, Minimierung, Transparenz).

- CIS Controls für praxisnahe Mindestkontrollen zu sicherer Konfiguration, Monitoring und Governance.

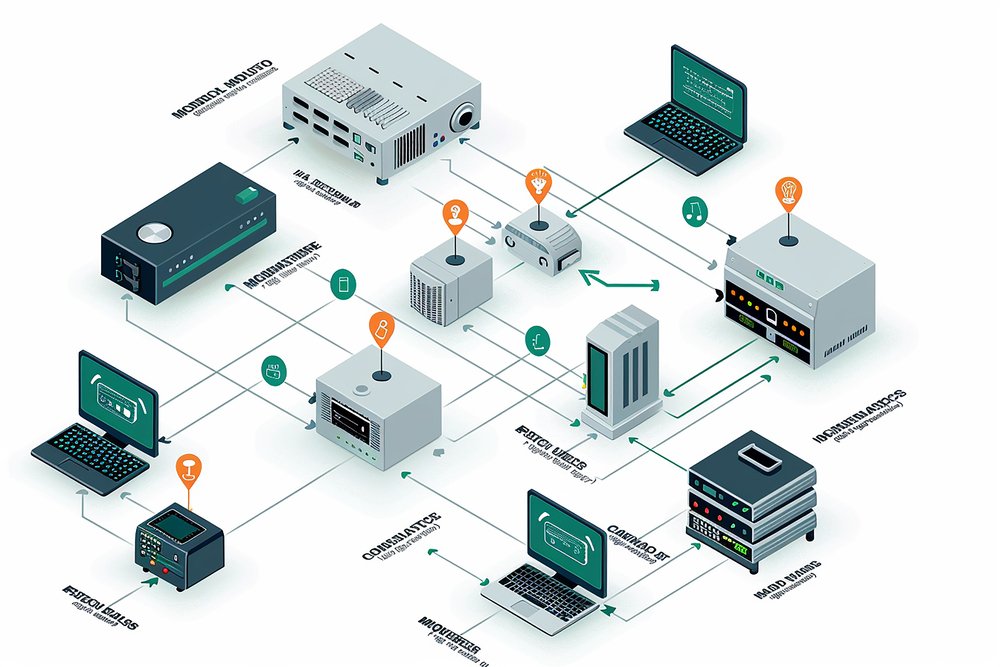

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.