WLAN für Co-Working Spaces zu planen ist deutlich komplexer als „schnelles Internet für alle“. In einem Co-Working Space arbeiten viele Mandanten parallel: Start-ups, Freelancer, Agenturen, Unternehmen mit Compliance-Anforderungen, Gäste von Veranstaltungen und oft auch interne Teams des Betreibers. Jeder Mandant erwartet dabei ein sicheres Netzwerk, das sich wie „sein eigenes“ anfühlt – ohne dass andere Mieter mitlesen, scannen oder versehentlich Zugriff auf Geräte und Daten erhalten. Gleichzeitig muss das WLAN hochperformant sein, weil typische Workloads bandwidth- und latenzsensitiv sind: Videokonferenzen, Cloud-Desktops, große Uploads, CI/CD-Pipelines, VPN-Tunnel, Remote-Support und Datei-Synchronisation. Die größte Gefahr ist, Mandantenfähigkeit mit „mehr SSIDs“ zu verwechseln. Zu viele SSIDs erzeugen Beacon-Overhead, erhöhen Supportaufwand und führen zu inkonsistenten Policies. Ein professionelles Design setzt stattdessen auf identitätsbasierte Zugriffskontrolle (802.1X), dynamische Rollen oder VLANs, Mikrosegmentierung und klare Sicherheitsdomänen: öffentliche Gäste, Mitglieder, dedizierte Mandanten, IoT/Facility und Betreiber-Backoffice. Dieser Artikel zeigt praxisnah, wie Sie WLAN für Co-Working Spaces planen: Mandantenfähigkeit und Sicherheit sauber umsetzen, ohne SSID-Wildwuchs – inklusive Onboarding, Policy-Design, Compliance, Monitoring und typischen Stolperfallen.

Warum Co-Working WLAN andere Sicherheitsziele hat als Büro-WLAN

In einem klassischen Büro ist das Netzwerk meist eine Sicherheitsdomäne: alle Geräte gehören „irgendwie“ zur Organisation, und man kann über MDM, Policies und Inventar steuern. Im Co-Working ist das Gegenteil der Fall: Viele Geräte sind fremd, nicht verwaltet, und die Nutzer wechseln häufig. Daraus folgt ein strenges Zero-Trust-Prinzip: Standardmäßig darf kein Client einem anderen vertrauen, und Zugriffe werden nach Identität und Kontext vergeben. Zusätzlich sind Co-Working Spaces oft öffentlich zugänglich – Lobby, Eventflächen, Meetingräume – was das Risiko für Rogue APs, Evil Twins und Missbrauch erhöht.

- Multi-Tenant: viele unabhängige Unternehmen im selben Funkraum.

- Heterogene Clients: BYOD, Laptops, Smartphones, IoT, Gäste, kurzfristige Besucher.

- Hohes Missbrauchsrisiko: Scans, Peer-to-Peer, Rogue Hotspots, unsichere Sharing-Tools.

- Hohe Anforderungen an UX: Onboarding muss schnell und supportarm funktionieren.

Mandantenfähigkeit definieren: Was bedeutet „Tenant Isolation“ konkret?

Mandantenfähigkeit ist mehr als „jeder hat ein Passwort“. In der Praxis umfasst Tenant Isolation drei Ebenen: Funk-/Access-Ebene (wer darf ins WLAN), Netzwerksegmentierung (wer kann mit wem sprechen) und Policy/Traffic-Steuerung (welche Dienste sind erlaubt, welche Prioritäten gelten). Ein professionelles Konzept definiert klar, ob Mandanten nur untereinander isoliert sein müssen oder ob einzelne Mandanten dedizierte Segmente, eigene IP-Adressbereiche, eigene Firewall-Regeln oder sogar eigene Internet-Exits benötigen.

- Isolierung zwischen Mandanten: Mandant A darf Mandant B nicht sehen oder erreichen.

- Isolierung innerhalb des Mandanten: optional, z. B. „Client Isolation“ auch innerhalb eines Teams.

- Kontrollierte Ausnahmen: Drucker, Meetingraum-Geräte oder Präsentationssysteme gezielt freigeben.

- Auditierbarkeit: wer hatte wann welchen Zugriff, ohne unnötige personenbezogene Datensammlung.

SSID-Strategie: Wenige SSIDs, klare Domänen

Co-Working Spaces sind prädestiniert für SSID-Wildwuchs: „SSID pro Firma“, „SSID pro Etage“, „SSID für Events“ – und schnell sind es zehn oder mehr. Das kostet Airtime und erhöht Supportaufwand. Best Practice ist ein schlankes SSID-Set, das echte Sicherheitsdomänen abbildet. Innerhalb der Domänen erfolgt die Mandantenfähigkeit über 802.1X, Rollen und dynamische Policies.

- Member/Corporate: primäres WLAN für Mitglieder, identitätsbasiert (802.1X), mandantenfähig über Rollen/VLANs.

- Guest: für Besucher und Events, strikt isoliert, internet-only, Rate Limits.

- IoT/Facility: für Gebäudetechnik, Digital Signage, Drucker/Meetingraumtechnik (sofern nötig), stark eingeschränkt.

- Ops/Backoffice: Betreiber-intern, höchste Sicherheit, nicht öffentlich sichtbar machen, wo möglich.

802.1X als Fundament: Identität statt geteilte Passwörter

Geteilte Passwörter (PSK) sind in Multi-Tenant-Umgebungen schwer zu kontrollieren: sie werden weitergegeben, nicht auditierbar und sind bei Missbrauch nur durch Rotation „für alle“ zu beheben. 802.1X mit RADIUS ist deshalb die robusteste Grundlage: Jeder Nutzer oder jedes Gerät authentifiziert sich individuell. Der RADIUS-Server kann dann pro Identität eine Rolle oder ein VLAN zuweisen, sodass Mandanten sauber getrennt werden, ohne dass pro Mandant eine SSID nötig ist.

- Individuelle Identität: Nutzer/Geräte sind eindeutig zuordenbar.

- Dynamische Zuweisung: VLAN/Rolle/Policy pro Mandant oder Nutzergruppe.

- Gezielter Entzug: einzelne Accounts sperren statt Passwort für alle ändern.

- Zero-Trust-kompatibel: Least Privilege und Mikrosegmentierung werden praktikabel.

Wichtig: Servervalidierung erzwingen

Damit 802.1X wirklich sicher ist, müssen Clients den RADIUS-Server validieren (Zertifikat/CA). Sonst steigt das Risiko von Evil-Twin-Angriffen, bei denen ein Angreifer eine SSID imitiert und Anmeldedaten abgreift. In Co-Working Spaces ist dieses Risiko erhöht, weil viele fremde Geräte im Gebäude sind.

Dynamische VLANs und Mikrosegmentierung: Mandanten trennen ohne SSID-Flut

Die Kerntechnik für Mandantenfähigkeit ist eine dynamische Policy-Zuweisung pro Session. Klassisch passiert das über dynamische VLANs: Mandant A bekommt VLAN 10, Mandant B VLAN 20, Gäste VLAN 30. Moderne Umgebungen gehen weiter und nutzen Mikrosegmentierung: statt „ganze VLANs öffnen“ bekommt jeder Mandant oder jede Gerätegruppe eine feingranulare Policy (z. B. nur Internet, plus definierte Services). Das reduziert Lateralmovement und vereinfacht Ausnahmen, ohne das Netz zu öffnen.

- Dynamische VLANs: klare Segmentierung, gut für grundlegende Mandantentrennung.

- Rollenbasierte Policies: feingranularer Zugriff, weniger VLAN-Sprawl.

- Client Isolation: verhindert Peer-to-Peer, besonders wichtig in Shared Spaces.

- Ausnahmen gezielt: z. B. Meetingraum-Display nur für bestimmte Rollen erreichbar.

Onboarding und UX: Schnell verbinden, aber sicher bleiben

Co-Working lebt von niedriger Reibung. Wenn Nutzer für WLAN erst ein Ticket erstellen müssen, sinkt die Zufriedenheit. Gleichzeitig darf „einfach“ nicht „unsicher“ bedeuten. In der Praxis funktioniert ein zweistufiges Onboarding gut: Gäste erhalten ein isoliertes Guest-WLAN (Portal/Voucher), Mitglieder erhalten ein Member-WLAN mit 802.1X. Für Mitglieder kann ein Enrollment-Prozess eingesetzt werden, der sichere Profile automatisch installiert, damit Servervalidierung und EAP-Konfiguration stimmen.

- Guest: Captive Portal oder Voucher, klare Terms-of-Use, internet-only.

- Members: 802.1X, idealerweise Profilinstallation (Enrollment) statt manueller Einrichtung.

- Device Management optional: manche Mandanten möchten MDM/Certificates nutzen; das sollte das WLAN-Design nicht blockieren.

- Supportarme Prozesse: klare Fehlertexte, Self-Service-Reset, einfache Dokumentation.

Guest Access: Isolation, Bandbreitensteuerung und Missbrauchsschutz

Guest Access ist in Co-Working Spaces häufig stark genutzt – nicht nur von Besuchern, sondern bei Events und Meetups. Ohne Bandbreitensteuerung kann ein Event die Member-Experience massiv verschlechtern. Deshalb sollten Gäste strikt isoliert sein, limitiert werden und bei Bedarf zeitlich begrenzt laufen. Zusätzlich sind Missbrauchsschutz und Monitoring wichtig, weil öffentliche Netze anfälliger für Scans und unerwünschte Inhalte sind.

- Client Isolation: Gäste dürfen sich nicht gegenseitig erreichen.

- Rate Limits: pro Client oder pro SSID, damit Members stabil bleiben.

- Session-Lifetime: automatische Abmeldung nach definierter Zeit.

- Walled Garden: Portal und OS-Connectivity-Checks zuverlässig freigeben, ohne zu viel zu öffnen.

Backoffice und Betreiber-Netz: Admin-Zugriffe härten

Der Betreiber benötigt ein eigenes, stark abgesichertes Netz für Managementsysteme, Kameras, Kassen/Abrechnung, Access-Control, Druck- und Office-Services. Dieses Netz sollte nicht „nebenbei“ existieren, sondern bewusst getrennt und gehärtet sein. Dazu gehören 802.1X, restriktive Admin-Zugriffe, separate Management-VLANs und Logging. Besonders wichtig: Administrative Interfaces von WLAN, Switches und Firewalls dürfen nicht aus Gast- oder Member-Netzen erreichbar sein.

- Separate Admin-Zone: Managementsysteme, Netzwerkgeräte, Monitoring.

- Least Privilege: Admin nur aus definierten Netzen/Jump-Hosts.

- MFA und Rollen: für Management-Portale und RADIUS/IdP.

- Rogue Prevention: Port-Security/NAC am LAN, damit niemand „mal eben“ einen AP einsteckt.

IoT und Meetingraumtechnik: Sicher integrieren statt „irgendwo anbinden“

Co-Working Spaces haben oft viele IoT- und Shared Devices: Drucker, Konferenzraumdisplays, Videobars, Türsysteme, Sensorik, Digital Signage. Diese Geräte sind häufig schwer patchbar und dürfen nicht im Member-Netz „mitlaufen“. Best Practice ist eine eigene IoT-Domäne mit Whitelisting: Geräte dürfen nur zu ihren Controllern/Cloud-Endpoints sprechen. Wenn Mitglieder auf Meetingraumtechnik zugreifen sollen, wird das gezielt über Policies freigeschaltet, statt Peer-to-Peer im ganzen Gebäude zu erlauben.

- IoT-Segmentierung: eigene Zonen nach Funktion/Risiko.

- Whitelisting: nur notwendige Ziele/Ports, kein freier Intranet-Zugriff.

- Gezielte Freigaben: Meetingraumgeräte nur für bestimmte Rollen erreichbar.

- Lifecycle: Inventar, Firmware-Prozesse, Credential-Handling.

Compliance, Datenschutz und Logging: Mandantenfähigkeit braucht klare Regeln

In Multi-Tenant-Umgebungen ist Logging heikel: Einerseits braucht der Betreiber Nachvollziehbarkeit (Missbrauch, Incident Response, SLA), andererseits gilt Datenminimierung und Transparenz. Ein sauberes Konzept definiert, welche Daten zu welchem Zweck gespeichert werden, wie lange, und wer Zugriff hat. Besonders wichtig: Logs und Telemetrie dürfen nicht ohne Grund Mandanten-Daten offenlegen oder „Bewegungsprofile“ erzeugen.

- Zweckbindung: Betrieb und Sicherheit, nicht „Überwachung“.

- Datenminimierung: nur notwendige Session- und Auth-Logs, Standortdaten sparsam.

- Retention: definierte Aufbewahrung und automatisierte Löschung.

- Tenant-Transparenz: Policies und Nutzungsbedingungen verständlich kommunizieren.

Performance und Kapazität: Co-Working ist oft High-Density mit Echtzeit

Co-Working Spaces wirken ruhig, sind aber technisch häufig High-Density: viele Laptops, parallele Videocalls, Uploads und VPNs. Deshalb sollten Kanalbreiten konservativ gewählt werden (20/40 MHz), 5 GHz priorisiert werden und AP-Placement kapazitätsorientiert erfolgen (Meetingräume, Hot Desking, Eventflächen). Zudem ist der WAN-Uplink oft der Engpass: QoS und Rate Limits müssen dort greifen, wo Bandbreite knapp ist.

- Meetingräume: separate Kapazitätsplanung, stabile Roaming-Übergänge zu Fluren.

- Hot Desking: wechselnde Nutzerzahlen, Airtime Fairness und stabile Zellgrößen helfen.

- WAN-QoS: Echtzeit priorisieren, Bulk-Traffic begrenzen.

- Monitoring: Utilization, Retries, Reconnects, Auth-Fehler als Frühwarnsystem.

Typische Stolperfallen bei Co-Working WLAN

- SSID pro Mandant: Beacon-Overhead, Betriebschaos, inkonsistente Policies.

- PSK für Members: schwer revokierbar, nicht auditierbar, wird geteilt.

- Keine Client Isolation: Mandanten können sich gegenseitig scannen und angreifen.

- Meetingraumtechnik im Member-Netz: IoT-Risiko und unkontrollierte Ausnahmen.

- Guest ohne Limits: Events „ziehen“ Bandbreite, Members leiden.

- Fehlende Servervalidierung: erhöht Evil-Twin-Risiko, besonders in öffentlichen Gebäuden.

- WAN/Firewall unterschätzt: viele parallele Sessions, NAT-Tabellen und DNS werden Engpässe.

Praktische Checkliste: WLAN für Co-Working Spaces mandantenfähig und sicher planen

- Domänen definiert: Member, Guest, IoT/Facility, Ops/Backoffice klar getrennt.

- SSID-Set schlank: wenige SSIDs, keine SSID pro Mandant.

- 802.1X für Members: RADIUS-Policies, Servervalidierung, idealerweise Enrollment für sichere Profile.

- Dynamische Segmentierung: VLANs/Rollen pro Mandant, Mikrosegmentierung für Least Privilege.

- Isolation aktiviert: Client Isolation für Guest und häufig auch für Member, je nach Mandantenmodell.

- IoT sicher integriert: eigene Segmente, Whitelisting, gezielte Freigaben für Meetingräume.

- Guest Access kontrolliert: Portal/Voucher optional, Rate Limits, Session-Lifetime, Walled Garden sauber.

- Admin-Zone gehärtet: Management getrennt, MFA, Jump-Host, Port-Security/NAC gegen Rogue APs.

- Performance geplant: 5 GHz primär, 20/40 MHz, kapazitätsorientiertes AP-Placement, WAN-QoS.

- Logging/Compliance geregelt: Zweck, Retention, Zugriffsschutz, Transparenz für Mandanten.

- Monitoring & Runbooks: Auth-Fehler, Utilization, Retries, Rogue-Events; definierte Prozesse für Incidents und Änderungen.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

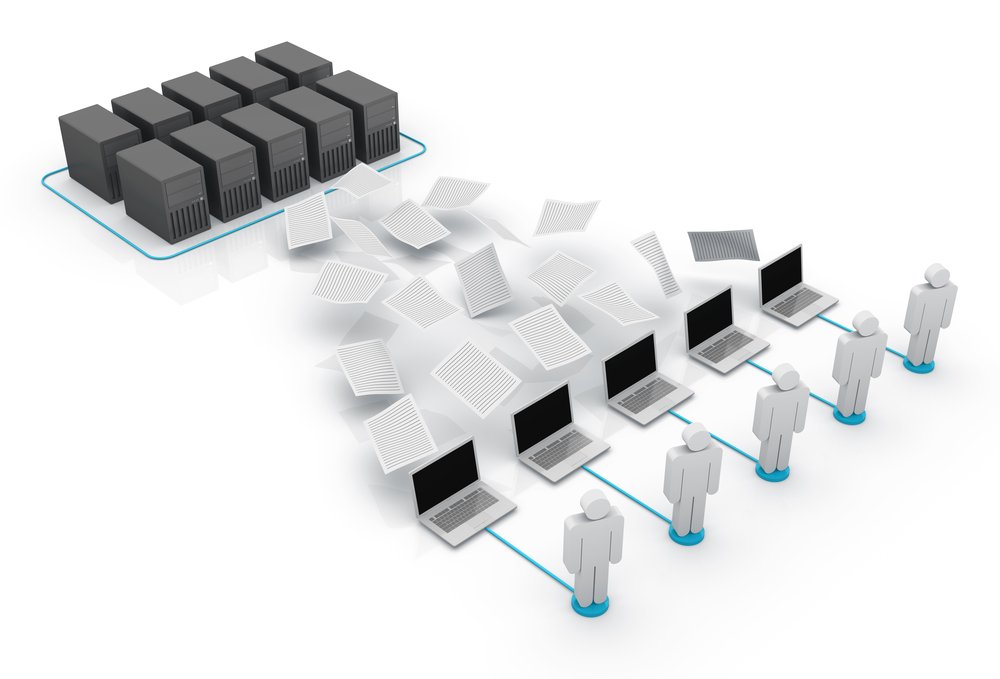

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.