NPTv6 (Network Prefix Translation) ist eine IPv6-spezifische Präfix-Translation, die nicht wie NAT44/NAT64 mit Ports arbeitet, sondern nur das IPv6-Präfix umschreibt. Damit bleibt die Interface Identifier (Host-Teil) erhalten, und es entsteht keine zustandsbehaftete Port-Translation. In der Praxis nutzt man NPTv6 vor allem für Provider-Wechsel, Multi-Homing oder „renumbering-freundliche“ Designs: Intern verwendest du ein stabiles ULA- oder Unternehmenspräfix, extern erscheint ein vom Provider zugewiesenes Präfix. Dieser Artikel zeigt, wann NPTv6 sinnvoll ist, wie du es sauber designst und welche Stolperfallen du vermeiden musst.

Was NPTv6 ist (und was nicht)

NPTv6 übersetzt nur den Prefix-Teil einer IPv6-Adresse. Der Host-Teil bleibt gleich. Dadurch bleiben viele End-to-End-Eigenschaften besser erhalten als bei klassischem NAT mit Ports, aber NPTv6 ist trotzdem eine Form von NAT und bringt Design-Trade-offs.

- Übersetzt: IPv6 Präfix (z. B. /48 oder /56)

- Erhält: Interface Identifier (Host-Teil)

- Kein Port-NAT: keine PAT-Logik, typischerweise stateless

- Kein Ersatz: für echte Provider-Independent (PI) Adressierung

Merker

Typische Einsatzfälle in der Praxis

NPTv6 ist kein „Standard default“. Es lohnt sich, wenn du intern stabil bleiben willst, aber extern ein wechselndes Providerpräfix nutzen musst. Der klassische Trigger ist Renumbering-Schmerz.

- Providerwechsel: externes Präfix ändert sich, interne Adressen bleiben stabil

- Multi-Homing ohne PI: zwei Providerpräfixe, interne ULA stabil

- Standalone Sites: einfache Außenanbindung, interne Planbarkeit

- Lab/OT Netze: stabile interne Adressen, kontrollierter Außenbezug

Wann NPTv6 die falsche Wahl ist

Wenn du echtes End-to-End IPv6 brauchst (z. B. für bestimmte Security-/Identity-Modelle) oder wenn du PI-Adressen + BGP sinnvoll nutzen kannst, ist NPTv6 oft unnötig. Außerdem wird NPTv6 manchmal als „Security Feature“ missverstanden – das ist es nicht.

- Du kannst PI + BGP sauber betreiben → NPTv6 meist nicht nötig

- Du brauchst Ende-zu-Ende Transparenz (z. B. IPsec ohne NAT-Traversal-Logik)

- Du erwartest „NAT = Security“ → falsche Annahme, nutze Firewall-Policy

Design-Prinzip: Intern stabil (ULA), extern flexibel (GUA)

Das typische NPTv6-Design ist: intern ULA (fd00::/8) oder ein stabiles Unternehmenspräfix, extern ein Provider-GUA. NPTv6 übersetzt zwischen beiden Präfixen an der Edge. Wichtig ist, dass Präfixlängen und Plan sauber sind – NPTv6 lebt von Konsistenz.

- Inside Prefix (intern): z. B.

fd12:3456:789a::/48 - Outside Prefix (extern): z. B.

2001:db8:abcd::/48 - Host-ID bleibt gleich: erleichtert Troubleshooting und Logging

Präfixlänge und Alignment: Das wichtigste technische Detail

NPTv6 wird typischerweise zwischen Präfixen gleicher Länge betrieben (z. B. /48↔/48). Wenn du unterschiedliche Längen mischst, wird es schnell unübersichtlich oder technisch nicht sauber. Plane daher dein internes Präfix so, dass es zum externen Präfix passt.

Alignment-Regel (vereinfachtes Modell)

- Empfehlung: /48↔/48 oder /56↔/56

- Interne Subnetze sauber aus dem Inside Prefix ableiten

- Dokumentiere Mapping in einem Prefix-Plan

Checksum Neutrality: Warum NPTv6 nicht „kostenlos“ ist

IPv6-Header haben keine IP-Header-Checksum, aber TCP/UDP haben Pseudoheader-Checksummen, die die IP-Adressen einbeziehen. NPTv6 muss daher checksum-neutral arbeiten oder Checksummen korrekt behandeln. In der Praxis wird das durch definierte Algorithmen abgedeckt, dennoch ist es ein Grund, warum NPTv6 sauber implementiert und getestet werden muss.

Konfiguration auf Cisco: NPTv6 Pattern (Interface-basiert)

Die genaue Syntax hängt von Plattform/Release ab, das Muster ist aber immer: du definierst Inside/Outside, legst das Präfix-Mapping fest und aktivierst NPTv6 am Border. Unten ist ein typisches Pattern zur Einordnung.

Prefix Translation (Pattern)

ipv6 unicast-routing

ipv6 access-list NPTV6_INSIDE

permit ipv6 fd12:3456:789a::/48 any

interface GigabitEthernet0/1

description INSIDE IPv6

ipv6 address fd12:3456:789a:10::1/64

ipv6 nat prefix-translation inside

interface GigabitEthernet0/0

description OUTSIDE IPv6

ipv6 address 2001:db8:abcd:10::2/64

ipv6 nat prefix-translation outside

ipv6 nat prefix-translation fd12:3456:789a::/48 2001:db8:abcd::/48

Routing-Design: Was du announcen musst (und was nicht)

Mit NPTv6 ist das externe Präfix das „sichtbare“ Präfix. Intern routest du ULA/Inside Prefix. Du musst daher sicherstellen, dass intern die Inside Prefixes korrekt verteilt werden und extern nur das Outside Prefix announced wird. Falsche Announcements führen zu „split brain“ Erreichbarkeit.

- Intern (IGP): Inside Prefixe (ULA/Enterprise Prefix)

- Extern (Upstream): Outside Prefix (Provider GUA)

- Keine ULA nach außen announcen

- Keine Provider-GUA intern als „primär“ verwenden, wenn du Stabilität willst

Firewall und Policy: NPTv6 ersetzt keine Security Controls

NPTv6 ist keine Firewall. Inbound/Outbound Policy musst du wie bei normalem IPv6 traffic sauber definieren. Der Unterschied ist: Logs/Policies müssen ggf. sowohl Inside- als auch Outside-Adresssicht berücksichtigen.

- Stateful Firewall/ZBFW: definierte Services, kein Any-Any

- Logging: Mapping nachvollziehbar dokumentieren

- Monitoring: Drops und Sessions korrelieren

Troubleshooting: Typische Symptome und systematische Checks

NPTv6-Probleme wirken oft wie Routing-Probleme. Du debugst daher in Schichten: (1) internes IPv6 Routing, (2) externe IPv6 Reachability, (3) NPTv6 Translation, (4) Policy/ACL/MTU.

Checks

show ipv6 route fd12:3456:789a::/48

show ipv6 route 2001:db8:abcd::/48

show ipv6 interface brief

show ipv6 nat prefix-translation

show ipv6 trafficPraktische Tests

ping ipv6 2001:db8:abcd:10::1

traceroute ipv6 2001:db8:abcd:10::1Typische Pitfalls in echten Netzen

Die häufigsten NPTv6-Probleme sind Planungsfehler: falsche Präfixlängen, falsches Announcement, oder Applikationen/Policies, die „echte“ Adressen erwarten. Diese Punkte solltest du vor dem Rollout prüfen.

- Prefix-Längen mismatch → Mapping inkonsistent oder nicht sauber

- ULA wird extern geroutet (Fehler) → seltsame Reachability

- Logging/ACLs nur auf einer Adresssicht gebaut → Debug schwierig

- Multi-Homing ohne klares Policy-Routing → asymmetrische Pfade

Best Practices: NPTv6 sauber und wartbar betreiben

Wenn du NPTv6 nutzt, behandle es wie eine Übergangsschicht mit Governance: klare Prefix-Pläne, klare Routing-Domänen und regelmäßige Tests nach Provider-Änderungen.

- Inside Prefix stabil und dokumentiert

- Outside Prefix als „Variable“ behandeln (Providerwechsel)

- Automatisierte Tests: Ping/Trace kritischer Ziele nach Changes

- Monitoring: Interface Drops, IPv6 Neighbor/RA Health, Firewall Sessions

Quick-Runbook: NPTv6 Incident Isolation

Diese Checkliste hilft, NPTv6-Probleme schnell einzugrenzen.

show ipv6 interface brief

show ipv6 route fd12:3456:789a::/48

show ipv6 route 2001:db8:abcd::/48

show ipv6 nat prefix-translation

ping ipv6 <external-dst>

traceroute ipv6 <external-dst>Konfiguration speichern

Router# copy running-config startup-configKonfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

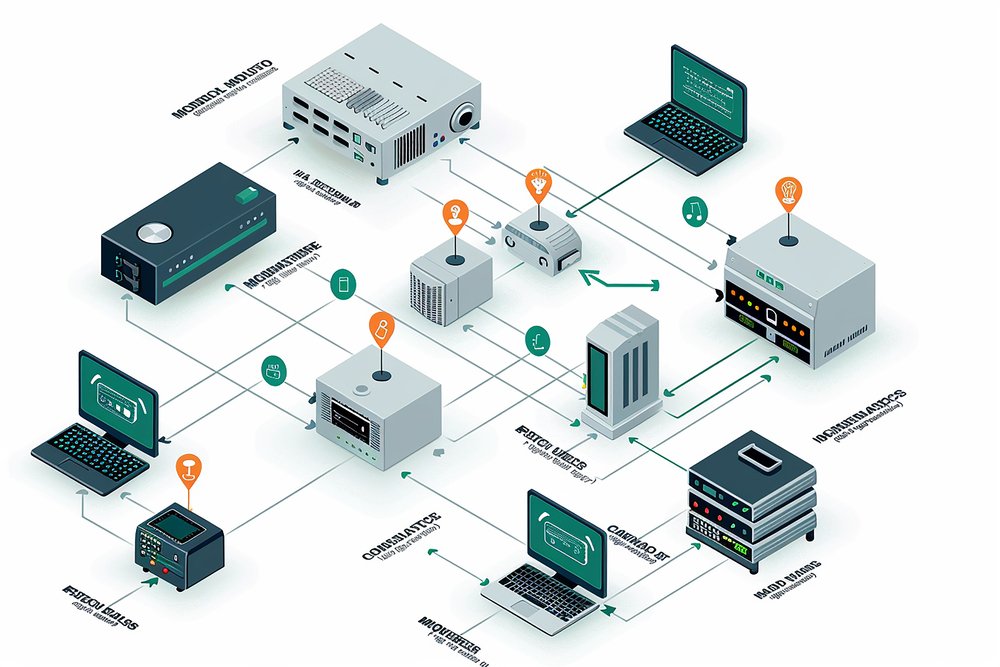

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.