Multicast über VPN ist eines der Themen, das in Lab-Setups oft „einfach geht“, im Betrieb aber schnell an Grenzen stößt: IPsec ist per Default unicast-orientiert, Multicast-Routing braucht Nachbarschaften (PIM), und viele Underlays sind für Multicast nicht optimiert. Trotzdem gibt es saubere, praxiserprobte Wege: GRE over IPsec (klassisch), DMVPN (mGRE) für Hub-and-Spoke, oder – je nach Plattform – eingeschränkte Multicast-Unterstützung über route-based Tunnels (VTI) mit klaren Best Practices. Dieser Artikel gibt dir einen Überblick über Optionen, typische Einschränkungen und ein betriebssicheres Vorgehensmodell.

Warum Multicast über VPN komplex ist

Multicast ist nicht „einfach ein anderer IP-Bereich“. Es benötigt ein Control Plane (IGMP/MLD, PIM) und eine Data Plane, die Multicast replizieren kann. IPsec verschlüsselt, aber repliziert nicht – und viele VPN-Designs kapseln Traffic so, dass Multicast „verloren“ geht, wenn du nicht bewusst kapselst.

- IGMP/MLD: Receiver-Discovery im LAN

- PIM: Multicast-Routing zwischen Routern

- RPF: Reverse Path Forwarding Check als Loop-Schutz

- IPsec: schützt Pakete, macht sie aber nicht automatisch multicast-fähig

Merker

Option 1: GRE over IPsec (meist die robusteste Standardlösung)

GRE kapselt Multicast sauber, IPsec verschlüsselt danach. Dadurch kannst du PIM/Multicast nativ „über GRE“ fahren. Das ist der häufigste Best Practice, wenn Multicast wirklich über WAN/VPN benötigt wird.

- Pro: Multicast-Transport zuverlässig (GRE kapselt Multicast)

- Pro: PIM-Nachbarschaften über Tunnel sind klar

- Contra: mehr Overhead → MTU/MSS/PMTUD kritischer

- Contra: mehr „moving parts“ (GRE + IPsec)

GRE Tunnel (Pattern)

interface Tunnel0

description GRE over IPsec to HUB

ip address 10.255.0.2 255.255.255.252

tunnel source GigabitEthernet0/0

tunnel destination 203.0.113.1

tunnel mode gre ipIPsec Schutz (Pattern)

crypto ipsec profile IPSEC-GRE

set transform-set TS-ESP-AESGCM

set pfs group14

interface Tunnel0

tunnel protection ipsec profile IPSEC-GRE

Option 2: DMVPN (Hub-and-Spoke, skalierbar, Multicast-fähig)

DMVPN nutzt mGRE am Hub und NHRP für dynamische Peer-Mappings. Für Multicast ist DMVPN attraktiv, weil es klassische Hub-and-Spoke Topologien skalierbar macht. Multicast repliziert in der Regel über den Hub, Spoke-to-Spoke Multicast ist operativ anspruchsvoll und nicht immer sinnvoll.

- Pro: viele Spokes, ein Hub-Tunnelinterface

- Pro: Routing über Tunnel sauber möglich

- Contra: NHRP/Phase-Design erhöht Komplexität

- Contra: Multicast-Scaling (Replikation) belastet Hub

Option 3: VTI (Route-based IPsec) – Multicast nur eingeschränkt

VTIs sind operativ oft besser für Unicast-Routing, aber Multicast über VTI ist je nach Plattform/IOS XE Release eingeschränkt oder erfordert sehr sauberes Design. In vielen Enterprise-Realitäten ist VTI für Multicast nicht die erste Wahl. Wenn Multicast wichtig ist, ist GRE over IPsec meist sicherer.

- Pro: einfache Route-based Betriebsführung

- Contra: Multicast-Unterstützung nicht überall gleich

- Contra: PIM/IGMP über VTI kann tricky sein (RPF/Interface-Behavior)

Routing- und Control Plane: IGMP/MLD, PIM und RPF richtig setzen

Multicast über VPN scheitert häufig nicht am Tunnel, sondern am Control Plane: IGMP/MLD fehlt im LAN, PIM-Nachbarschaften fehlen über den Tunnel, oder RPF zeigt auf den falschen Pfad (typisch bei asymmetrischem Routing oder mehreren Uplinks).

- IGMP (IPv4) / MLD (IPv6) auf LAN-Interfaces für Receiver

- PIM auf LAN und Tunnel-Interface

- RPF muss den „richtigen“ Upstream für den Source zeigen

PIM auf Tunnel (Pattern)

interface Tunnel0

ip pim sparse-modeLAN-Interface (Pattern)

interface GigabitEthernet0/1

ip pim sparse-modeRendezvous Point (RP): Zentraler Fixpunkt für Sparse Mode

In Enterprise-Netzen läuft Multicast meist im PIM Sparse Mode, und dafür brauchst du einen RP. Für VPN-Designs ist ein stabiler, zentraler RP wichtig. Anycast-RP kann funktionieren, erfordert aber saubere IGP/PIM/MSDP-Designs (je nach Umgebung).

- Single RP: einfach, aber Single Point of Failure

- Anycast RP: bessere HA, aber mehr Designaufwand

- RP-Erreichbarkeit: muss über VPN stabil sein

MTU/Fragmentierung: Multicast reagiert empfindlicher

Overhead durch IPsec (und ggf. GRE) reduziert effektive MTU. Wenn PMTUD/ICMP blockiert ist, droppen große Pakete. Multicast-Anwendungen (Video, Discovery) reagieren darauf oft stärker als TCP. MSS Clamping hilft nur für TCP – Multicast ist häufig UDP-basiert.

- PMTUD muss funktionieren (ICMP nicht blind blocken)

- MTU am Tunnel bewusst setzen (konservativ)

- UDP/Multicast: MSS Clamping hilft nicht

MTU/ICMP Checks

show interfaces Tunnel0 | include MTU

show interfaces | include drops|error

ping <remote-host> df-bit size 1400 repeat 5Performance und Skalierung: Replikation ist der echte Kostentreiber

Bei Unicast geht ein Stream einmal über den Tunnel. Bei Multicast repliziert der Router je nach Anzahl Receiver. Über einen Hub kann das schnell zu Bandbreiten- und CPU-Last führen, besonders wenn viele Spokes denselben Stream abonnieren.

- Hub-Spoke: Hub repliziert N-mal (N = Anzahl Spokes mit Receivern)

- Traffic Engineering: Streams und Gruppen bewusst begrenzen

- QoS: Priorisierung (oder Drosselung) von Multicast kann nötig sein

Best Practices: Was im Betrieb wirklich stabil läuft

Diese Best Practices reduzieren Multicast-VPN-Tickets drastisch, weil sie die häufigsten Failure Modes adressieren: RPF, MTU/PMTUD, RP-Design und Komplexität.

- Wenn Multicast wichtig ist: GRE over IPsec als Standard wählen

- PIM Sparse Mode mit stabilem RP (HA planen)

- RPF bewusst prüfen (keine „zufälligen“ Pfade/ECMP ohne Plan)

- ICMP/PMTUD erlauben, MTU konservativ planen

- Monitoring: PIM Neighbors, IGMP Groups, Multicast Routing Table

Troubleshooting: Multicast über VPN systematisch prüfen

Debugging beginnt nicht mit „Crypto debug“, sondern mit Multicast-Control-Plane: IGMP/MLD, PIM Neighbors, RP-Erreichbarkeit und RPF. Erst danach prüfst du IPsec SAs und Drops.

Multicast-Control-Plane

show ip igmp groups

show ip pim neighbor

show ip mroute

show ip rpf <source-ip>VPN/Transport

show interface Tunnel0

show crypto ikev2 sa

show crypto ipsec sa

show interfaces | include drops|errorEdge-Cases: NAT, Asymmetry und „Source hinter Spoke“

Wenn Multicast-Sources hinter Spokes liegen und sich Underlays ändern (NAT/LTE), kann RPF brechen. Auch asymmetrische Pfade (Dual-WAN) führen dazu, dass RPF auf den „falschen“ Interface zeigt. Das wirkt dann wie „Multicast geht manchmal“.

- Spoke mit NAT: Source-IP bleibt gleich, aber Pfad ändert sich

- Dual-WAN: RPF zeigt auf anderen Uplink als tatsächlicher Flow

- Fix: deterministisches Routing, klare RPF-Pfade, ggf. PBR vermeiden

Quick-Runbook: Multicast über VPN Incident Isolation

Diese Checkliste trennt schnell: Multicast-Control-Plane Problem oder VPN/Transport Problem.

show ip pim neighbor

show ip igmp groups

show ip mroute

show ip rpf <source-ip>

show interface Tunnel0

show crypto ipsec sa

show interfaces | include drops|errorKonfiguration speichern

Router# copy running-config startup-configKonfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

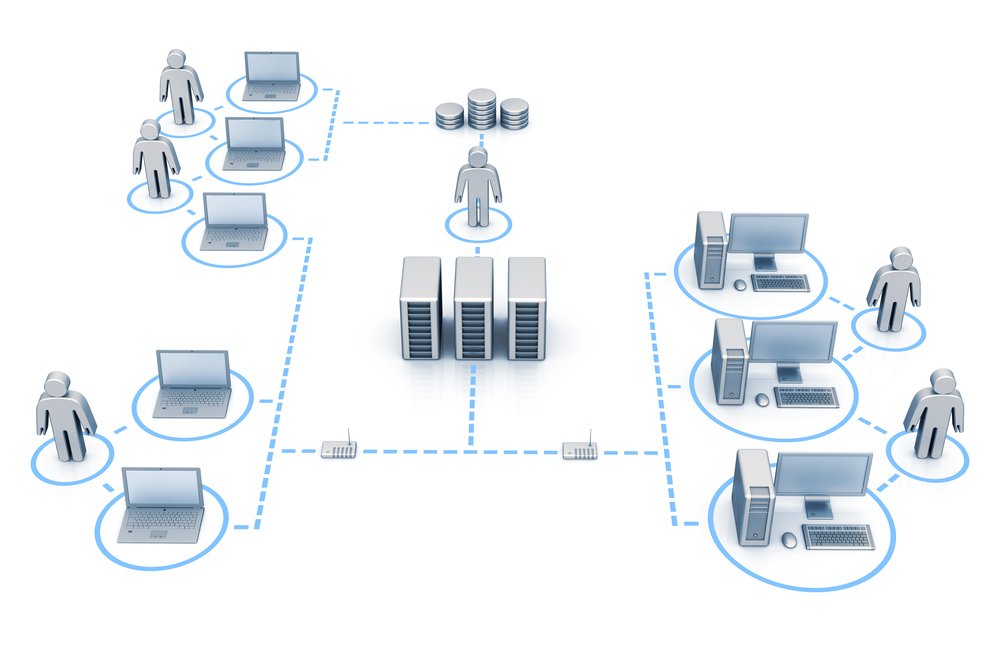

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.