Ein Security-Incident auf Routern ist anders als ein Server-Incident: Der Router ist gleichzeitig Produktionskomponente, Kontrollpunkt und oft Teil der Angriffskette. Incident Response muss daher zwei Ziele balancieren: Beweise sichern (Forensik) und den Geschäftsbetrieb stabilisieren (Containment/Recovery). Ein gutes Runbook verhindert hektische Aktionen wie „reload“ oder „debug all“, die Beweise zerstören oder die Lage verschlimmern. Stattdessen arbeitest du strukturiert: Triage, Beweissicherung (Logs, Config, Zustände), gezielte Captures, Isolation mit minimalem Impact und kontrollierte Recovery inklusive Post-Checks. Dieses Tutorial liefert ein praxisnahes Incident-Runbook für Cisco Router (IOS/IOS XE).

Grundsätze: Beweise schützen, Betrieb stabil halten

Die ersten Minuten entscheiden. Priorität ist, Veränderungen am System zu minimieren und gleichzeitig genug Daten zu sichern, um Ursache und Umfang zu klären. Jede unüberlegte Änderung kann Artefakte überschreiben (Logs, Crashinfo, Counters).

- Keine Reboots ohne Freigabe (Beweise gehen verloren)

- Keine aggressiven Debugs im Produktivnetz

- Alles zeitlich dokumentieren (wer hat was wann getan?)

- Beweise zuerst: Logs, Config, Status, Captures

Merker

Triage: Was ist betroffen und wie kritisch?

Bevor du isolierst, klärst du Impact und Angriffstyp: Kommt der Incident über Management (SSH/AAA), über Control Plane (Routing/CPU), über Data Plane (DDoS/Scans) oder über Konfig-Drift? Das bestimmt die nächsten Schritte.

- Service Impact: Ausfall, Degradation, Security Alarm?

- Scope: ein Gerät, ein Standort, mehrere?

- Vector: Managementplane, Control Plane, Data Plane

- Stabilität: CPU/Memory hoch, Drops, Flaps?

Schnelle System-Triage (Pattern)

show clock

show version

show processes cpu sorted

show processes memory sorted

show interfaces | include drops|error

show logging | last 200Time Sync prüfen: Forensik steht und fällt mit Zeitstempeln

Wenn NTP driftet, sind Log-Korrelation und SIEM-Timelines unzuverlässig. Prüfe Zeitstatus sofort und dokumentiere Abweichungen, bevor du etwas änderst.

NTP/Clock Checks

show clock detail

show ntp status

show ntp associationsEvidence Collection: Minimal-invasive Beweissicherung

Die wichtigste Beweissicherung besteht aus Configs, Logs und Zuständen. Sammle sowohl Running- als auch Startup-Config, plus relevante Tables (ARP/ND, Routing, BGP/OSPF), Benutzer- und AAA-Informationen sowie Crashinfo/Tracebacks, falls vorhanden.

- Configs: running/startup, archive log config

- Logs: lokal + zentral (Syslog), AAA Accounting

- Control Plane: Routing Tables, Neighbors, CoPP Drops

- Data Plane: Interface Counters, Drops, CEF

- Files: crashinfo, core dumps, tech-support (gezielt)

Konfiguration sichern

show running-config

show startup-config

show archive log config allAAA/Logins prüfen (Basis)

show users

show logging | include AAA|TACACS|SSH|SEC_LOGIN

show run | include aaa|tacacs|radiusRouting/Control Plane Snapshots

show ip route

show ip arp

show ip cef summary

show ip bgp summary

show ip ospf neighbor

show policy-map control-planeEmbedded Packet Capture (EPC): Captures ohne SPAN

Auf IOS XE ist EPC oft der beste Weg, Verkehr zu sichern, ohne physische SPAN-Ports. Wichtig ist: Capture klein halten (Ringbuffer), Filter setzen (ACL), und nach kurzer Zeit stoppen. Danach exportierst du die PCAP-Datei auf einen sicheren Server.

EPC Setup (Pattern)

ip access-list extended ACL_EPC

permit tcp host 10.99.10.10 any eq 22

permit udp any host 10.10.10.1 eq 161

permit tcp any host 10.10.10.1 eq 830

monitor capture buffer BUF size 2048 max-size 1518 circular

monitor capture point ip cef CP GigabitEthernet0/0 both

monitor capture point associate CP BUF

monitor capture point ip cef filter access-list ACL_EPC

monitor capture start

Capture stoppen und exportieren

monitor capture stop

monitor capture buffer BUF export tftp://10.99.20.10/IR-R1.pcap

monitor capture buffer BUF clearIsolation/Containment: Minimaler Impact, maximaler Effekt

Isolation ist heikel: Du willst den Angreifer stoppen, aber nicht dein Netz abschneiden. Best Practice ist „surgical containment“: Management-Zugriff einschränken, verdächtige Quellnetze blocken, und Control Plane schützen (CoPP). Vollständige Isolation (Interface shutdown) ist letzter Schritt.

- Management: VTY ACL auf Admin-Netze reduzieren

- Ingress Filtering: iACLs gegen Scans/Angriffe auf Infra

- Control Plane: CoPP härten oder aktivieren

- VPN/Peer Isolation: spezifische Tunnel/Peers sperren (gezielt)

VTY Zugriff härten (Pattern)

ip access-list standard VTY_IR_LOCKDOWN

permit 10.99.0.0 0.0.0.255

deny any

line vty 0 4

access-class VTY_IR_LOCKDOWN in

transport input ssh

Sofort-Block per iACL (Pattern)

ip access-list extended IR_BLOCK

deny ip host 198.51.100.66 any log

permit ip any any

interface GigabitEthernet0/0

ip access-group IR_BLOCK in

Recovery-Strategie: Clean State herstellen ohne Beweise zu zerstören

Recovery ist mehr als „reload“. Ziel ist ein clean, verifizierbarer Zustand: bekannte-good Config (Golden), saubere Credentials/Keys, geprüfte Images, und ein kontrollierter Rückweg. Wenn du neu booten musst, sichere vorher die wichtigsten Artefakte (Logs, captures, configs, crashinfo).

- Known-good Config zurückrollen (Versionierung/Git)

- Credentials rotieren (AAA, SNMPv3, VPN Keys)

- IOS/IOS XE Image verifizieren (Checksum, signiert)

- Reboot nur nach Evidence-Sicherung und Change-Freigabe

Image/Boot prüfen (Basis)

show version

show bootvar

dir flash:Post-Checks: Sicherheit und Stabilität nach Recovery verifizieren

Nach Recovery brauchst du Post-Checks, sonst verlagerst du das Problem. Prüfe Routing-Stabilität, CPU, Drops, Management-Zugriff, Logging/Time Sync und Monitoring. Dokumentiere Abweichungen.

Stabilitäts-Checks

show processes cpu sorted

show interfaces | include drops|error

show ip bgp summary

show ip ospf neighbor

show ip routeSecurity/Management-Checks

show line vty 0 4

show access-lists VTY_IR_LOCKDOWN

show logging | last 200

show ntp statusForensik-Hinweise: Was besonders wertvoll ist

Für die spätere Analyse sind bestimmte Artefakte besonders wertvoll, weil sie Angriffswege und Veränderungen zeigen. Sammle sie möglichst früh.

- Config Change History (

archive log config) - AAA Accounting (wer hat welche Commands ausgeführt)

- Syslog TLS/Collector Logs (zentral)

- PCAPs von Management/Control Plane Traffic (EPC)

- Crashinfo/Tracebacks, falls Instabilität vorliegt

Runbook: Incident Response Copy & Paste (Minimal-Invasiv)

Diese Sequenz ist so gewählt, dass sie schnell Evidence sammelt, ohne das System stark zu belasten.

! 0) Zeit / Baseline

show clock detail

show ntp status

show version

show processes cpu sorted

show processes memory sorted

! 1) Logs / Users / Config

show users

show logging | last 200

show archive log config all

show running-config

show startup-config

! 2) Control/Data Plane Snapshots

show interfaces | include drops|error

show ip route

show ip arp

show ip cef summary

show ip bgp summary

show ip ospf neighbor

show policy-map control-plane

Runbook: Isolation (surgical) Copy & Paste

Wende Isolation schrittweise an und dokumentiere jede Änderung.

! 1) VTY Lockdown

ip access-list standard VTY_IR_LOCKDOWN

permit 10.99.0.0 0.0.0.255

deny any

line vty 0 4

access-class VTY_IR_LOCKDOWN in

transport input ssh

! 2) Ingress Block (Beispiel)

ip access-list extended IR_BLOCK

deny ip host 198.51.100.66 any log

permit ip any any

interface GigabitEthernet0/0

ip access-group IR_BLOCK in

Konfiguration speichern

Router# copy running-config startup-configKonfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

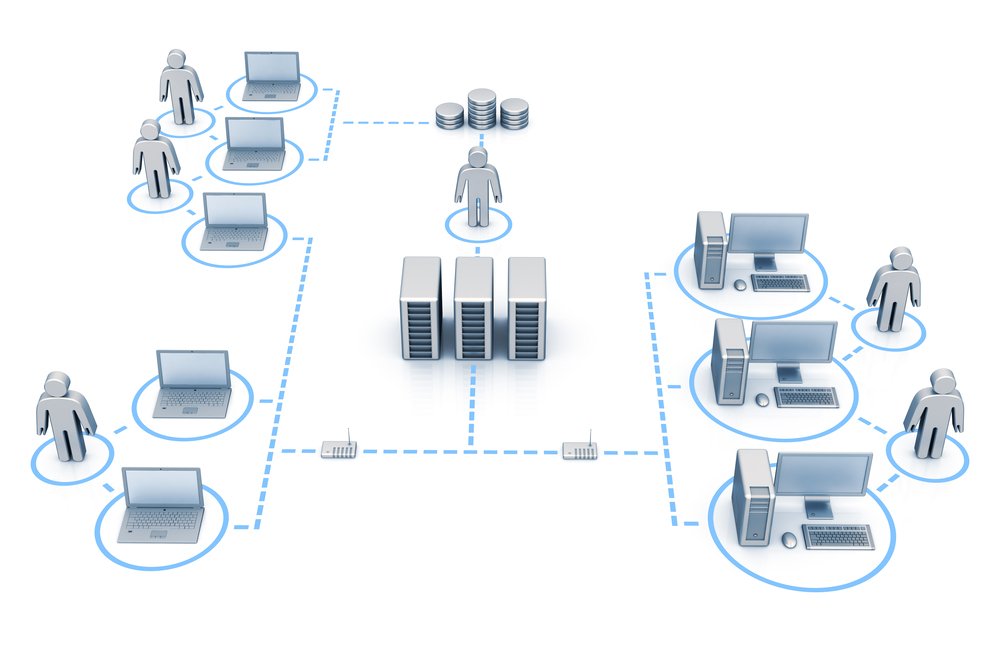

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.