Control Plane Protection (CoPP/CPPr) zielt darauf ab, die CPU und Steuerfunktionen eines Switches vor Überlastung und Missbrauch zu schützen. In der Praxis bedeutet das: Management- und Control-Plane-Traffic (SSH, SNMP, Routing-/STP-relevante Pakete, ARP, ICMP, DHCP-Relay, etc.) wird kontrolliert, priorisiert und bei Bedarf rate-limited, damit ein Storm oder ein Angriff nicht die CPU „festnagelt“. Gleichzeitig ist wichtig zu verstehen: Nicht jeder Cisco Switch unterstützt CoPP/CPPr in gleicher Form, viele Schutzmechanismen wirken nur auf CPU-gebundenen Traffic, und einiges muss weiterhin über Layer-2-Design (STP/Guards, DHCP Snooping/DAI, Storm Control) gelöst werden. Dieser Artikel erklärt, was am Switch realistisch möglich ist und wo die Grenzen liegen.

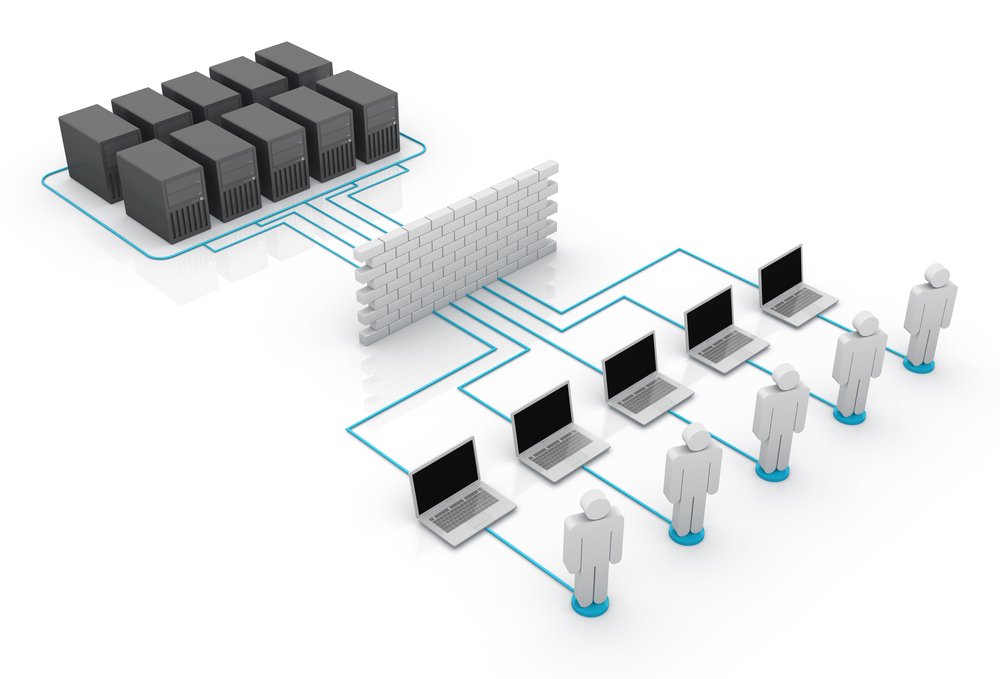

Begriffe sauber trennen: Data Plane, Control Plane, Management Plane

Viele Missverständnisse entstehen, weil „Control Plane“ und „Management“ vermischt werden. Für sinnvolle Schutzmaßnahmen musst du die Ebenen unterscheiden.

- Data Plane: Hardware-Forwarding (ASIC), regulärer User-Traffic

- Control Plane: CPU-gebundene Protokolle/Steuerfunktionen (z. B. Routing, ARP, STP-Verarbeitung, bestimmte Exceptions)

- Management Plane: Administration (SSH, SNMP, Syslog, NTP, Web)

Wichtige Konsequenz

CoPP schützt primär CPU-gebundenen Traffic. Ein reiner Data-Plane-Sturm kann trotzdem Links fluten – dafür brauchst du Storm Control, sauberes STP, VLAN-Whitelists und L2-Security.

Was CoPP/CPPr am Switch typischerweise leisten kann

Wenn die Plattform es unterstützt, kannst du CPU-gebundenen Traffic klassifizieren und pro Klasse begrenzen oder priorisieren. Das schützt die Erreichbarkeit und Stabilität der Steuerung.

- Rate-Limiting für Management-Zugriffe (SSH/SNMP/ICMP) zur CPU

- Schutz vor Control-Plane-DoS (z. B. ARP/ICMP/Exception Storms)

- Priorisierung kritischer Protokolle gegenüber „Noise“

- Trennung von Management- und Routing-/Control-Klassen

Typische Schutzklassen (konzeptionell)

- Essential Control: Protokolle, die unbedingt laufen müssen (plattformabhängig)

- Routing/Neighbor: Routing-Protokolle, ARP/ND (je nach Rolle des Switches)

- Management: SSH, SNMP, NTP, Syslog

- ICMP/Diagnostics: Ping/Traceroute, oft strikt limitiert

Was CoPP/CPPr nicht kann (und warum)

Viele Probleme im Campus entstehen in der Data Plane: Broadcast-Stürme, Layer-2-Loops, MAC-Flooding. CoPP schützt die CPU, aber es kann nicht verhindern, dass dein Link mit Flooding voll läuft. Außerdem ist CoPP nicht auf allen Switches gleich verfügbar.

- Kein Ersatz für STP/Loop-Schutz: Loops können weiterhin Links fluten

- Kein Ersatz für DHCP Snooping/DAI/IPSG: Spoofing muss am Access gefiltert werden

- Kein „Bandbreiten-Policer“ für normalen Transit-Traffic (Data Plane)

- Plattformgrenzen: nicht jede Hardware unterstützt flexible CoPP-Policies

Merksatz

CoPP schützt die Steuerung (CPU). Netzstabilität bei Layer-2-Stürmen erreichst du primär über L2-Design und Edge-Härtung.

Erkennen, ob dein Switch CoPP/CPPr unterstützt

Die genaue Feature-Verfügbarkeit hängt von Modell, IOS/IOS XE und Lizenz ab. In der Praxis prüfst du, ob Control-Plane-Konfigurationen vorhanden sind und ob policy-maps auf der Control-Plane angewendet werden können.

Indikatoren in der Konfiguration suchen

show running-config | include control-plane|service-policy|policy-map|class-map

show policy-map control-plane

show control-plane

CPU und Exception-Last als Ausgangspunkt messen

show processes cpu sorted

show processes cpu history

show interfaces counters errors

Praxisstrategie ohne „Deep CoPP“: Was du auf fast allen Switches sinnvoll tun kannst

Auch ohne vollwertige CoPP-Unterstützung bekommst du Control-Plane-Stabilität durch robuste Standards: Management-Zugriff reduzieren, L2-Stürme am Edge begrenzen, Spoofing verhindern und Logs sauber korrelieren.

- Management Plane absichern: SSH-only, VTY-ACL, AAA, Login-Rate-Limits

- Storm Control am Access: Broadcast/Multicast/Unknown-Unicast begrenzen

- DHCP Snooping + DAI + IP Source Guard: Spoofing und Rogue-Services stoppen

- STP Guards: BPDU Guard, Root Guard, Loop Guard; UDLD bei Fiber

- Trunks hardenen: Allowed VLANs, Native VLAN ungenutzt, DTP aus

Minimaler Management-Schutz (Beispiel)

configure terminal

ip ssh version 2

login block-for 120 attempts 3 within 60

ip access-list standard ACL-MGMT-SSH

permit 10.1.99.0 0.0.0.255

deny any

exit

line vty 0 15

transport input ssh

access-class ACL-MGMT-SSH in

exec-timeout 10 0

end

Beispiel-Design: Control-Plane stabil halten im Access-Layer

Access-Switches sind besonders anfällig für Edge-Stürme (Loops, Flooding, Rogue DHCP). Hier ist die effektivste „Control-Plane Protection“ meist, die Ursachen früh abzufangen, bevor sie CPU/Control-Plane erreichen.

Edge-Security-Bundle (Beispiel)

configure terminal

spanning-tree mode rapid-pvst

spanning-tree portfast default

spanning-tree bpduguard default

spanning-tree loopguard default

ip dhcp snooping

ip dhcp snooping vlan 10

ip arp inspection vlan 10

interface gigabitEthernet 1/0/48

ip dhcp snooping trust

ip arp inspection trust

exit

interface range gigabitEthernet 1/0/1 - 24

ip dhcp snooping limit rate 15

ip arp inspection limit rate 15

storm-control broadcast level 1.00 0.50

storm-control multicast level 2.00 1.00

storm-control unicast level 2.00 1.00

end

Risiko: Zu aggressive Control-Plane-Limits können dich aussperren

Das größte praktische Risiko bei „Control Plane Protection“ sind zu harte Limits auf Management-Traffic: SSH wird instabil, SNMP-Daten fehlen, und im Incident kommst du nicht mehr auf die Geräte. Deshalb gilt: konservativ starten, messen, dann schrittweise schärfen.

- Limits zuerst im Pilot testen (nicht flächig „Big Bang“)

- NMS/Jump-Hosts definieren und per ACL zulassen

- Monitoring-Intervall mit Limits abstimmen (SNMP Polling)

- Syslog/NTP stabil halten, damit Troubleshooting möglich bleibt

Verifikation: Wie du erkennst, ob Control-Plane-Schutz wirkt

Du prüfst, ob CPU-Spikes durch Storms reduziert werden, ob Management erreichbar bleibt und ob Logs/Counter auf Drops oder Limits hinweisen. Gleichzeitig muss die Data Plane weiter sauber laufen.

Mess- und Audit-Kommandos

show processes cpu sorted

show processes cpu history

show logging | include DROP|POLICE|RATE|CONTROL|COPP

show interfaces counters errors

Best Practices: Realistischer Control-Plane-Schutz als Betriebsstandard

In Campus-Netzen ist „Control Plane Protection“ am erfolgreichsten, wenn du es als Kombination aus Management-Härtung, L2-Edge-Schutz und (wo verfügbar) CoPP/CPPr umsetzt. So bleibt die CPU stabil, und Stürme werden früh begrenzt.

- Management: SSH-only, AAA, VTY-ACL, Login-Rate-Limits

- Edge: Storm Control, DHCP Snooping/DAI/IPSG, Port Security

- STP: Guards konsequent, Root geplant

- Trunks: whitelisted, Native VLAN ungenutzt, DTP aus

- CoPP/CPPr nur dort aktiv nutzen, wo Plattform es sauber unterstützt

copy running-config startup-config

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.