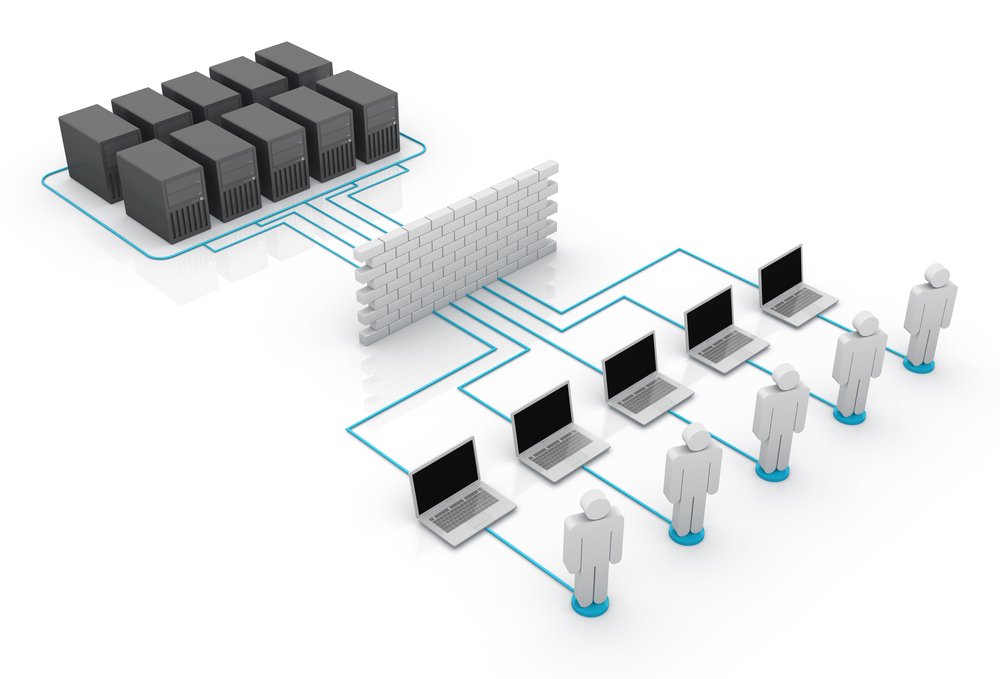

Die schnelle Reaktion auf Sicherheitsvorfälle und die Durchführung von Forensik im Campusnetzwerk ist für Netzwerktechniker und Administratoren entscheidend. Ein systematisches Vorgehen bei der Untersuchung und Behebung von Vorfällen sorgt für minimale Ausfallzeiten und eine effektive Analyse der Ursache. In diesem Artikel erklären wir, wie Sie eine Incident Response auf Cisco-Switches durchführen, Forensik betreiben, Captures anfertigen und Isolationen vornehmen können.

1. Vorbereitung auf Sicherheitsvorfälle

Bevor ein Vorfall auftritt, sollte bereits eine klare Strategie und Infrastruktur zur schnellen Reaktion vorhanden sein. Dies umfasst nicht nur technische Maßnahmen, sondern auch organisatorische Vorbereitungen.

- Stellen Sie sicher, dass eine detaillierte Dokumentation über Ihre Netzwerkinfrastruktur vorliegt.

- Richten Sie regelmäßige Backups für Konfigurationen und Systemzustände der Switches ein.

- Definieren Sie klare Verantwortlichkeiten für das Incident Response Team.

2. Forensik auf Cisco-Switches durchführen

Forensische Untersuchungen sind ein wichtiger Bestandteil der Incident Response. Bei einem Vorfall müssen Sie schnell feststellen, was passiert ist und welche Geräte betroffen sind. Cisco-Switches bieten verschiedene Tools zur Durchführung von Forensik.

- Überprüfen Sie die Logs des Switches, um verdächtige Aktivitäten zu identifizieren.

- Verwenden Sie Befehle wie

show logging, um relevante Ereignisse und Fehlermeldungen zu finden. - Erstellen Sie bei Bedarf Captures, um den Traffic zu analysieren.

CLI-Befehl zur Überprüfung der Logs

Switch# show logging3. Netzwerktraffic mit Captures überwachen

Ein entscheidender Bestandteil der Forensik ist das Anfertigen von Netzwerk-Captures. Diese ermöglichen es, den gesamten Verkehr zu überwachen und spezifische Vorfälle zu analysieren. Cisco-Switches bieten hierfür die Möglichkeit, den Verkehr zu spiegeln und zu erfassen.

- Richten Sie ein SPAN- oder RSPAN-Session ein, um den Verkehr von bestimmten Ports zu einem Monitoring-Port zu leiten.

- Nutzen Sie Tools wie Wireshark, um die Captures zu analysieren.

- Identifizieren Sie anomale Muster wie ARP-Spoofing, unberechtigte Protokolle oder ungewöhnlichen Datenverkehr.

CLI-Befehl zur Einrichtung einer SPAN-Session

Switch(config)# monitor session 1 source interface Gi0/1

Switch(config)# monitor session 1 destination interface Gi0/24. Geräte isolieren und den Vorfall eindämmen

Sobald der Vorfall identifiziert ist, müssen betroffene Geräte schnell isoliert werden, um eine weitere Ausbreitung des Problems zu verhindern. Dies kann durch das Blockieren von Ports, das Trennen von VLANs oder das Sperren von spezifischen MAC-Adressen erfolgen.

- Verwenden Sie

shutdownauf betroffenen Ports, um sie vorübergehend zu deaktivieren. - Setzen Sie Port Security und ACLs ein, um den Zugriff auf das Netzwerk zu kontrollieren.

- Nutzen Sie

errdisable recovery, um betroffene Ports nach einer Isolierung automatisch wiederherzustellen, wenn der Fehler behoben ist.

CLI-Befehl zur Deaktivierung eines Ports

Switch(config)# interface Gi0/1

Switch(config-if)# shutdown5. Ereignisse und Fehlermeldungen richtig interpretieren

Um ein besseres Verständnis für den Vorfall zu bekommen, müssen Sie die Fehler- und Ereignisprotokolle genau auswerten. Hierbei kann es hilfreich sein, die Zeitstempel und die Art der Vorfälle zu überprüfen.

- Schauen Sie sich die

show logging-Ausgabe genau an, um die Ursache des Vorfalls zu ermitteln. - Analysieren Sie die Häufigkeit von Fehlern wie CRC-Fehler oder Collisions, die auf physische Probleme hinweisen könnten.

- Überwachen Sie die Systemressourcen und Ports auf ungewöhnliche Aktivität.

CLI-Befehl zur Analyse von Fehlern

Switch# show interfaces Gi0/1 counters errors6. Nach dem Vorfall: Wiederherstellung und Monitoring

Nachdem der Vorfall eingedämmt und analysiert wurde, ist es entscheidend, die betroffenen Systeme zu bereinigen und das Netzwerk wiederherzustellen. Es sollte zudem sichergestellt werden, dass geeignete Monitoring-Mechanismen eingerichtet werden, um ähnliche Vorfälle zukünftig schnell zu erkennen.

- Stellen Sie sicher, dass betroffene Geräte ordnungsgemäß neu gestartet und die Konfiguration überprüft wurde.

- Setzen Sie ein kontinuierliches Monitoring ein, um ähnliche Vorfälle sofort zu erkennen.

- Überprüfen Sie die Implementierung von Sicherheitsrichtlinien wie ACLs und Port Security, um den Vorfall zu verhindern.

CLI-Befehl zur Aktivierung von Port Security

Switch(config)# interface Gi0/1

Switch(config-if)# switchport port-securityKonfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.