„Anonymität: Den ESP32 über das Tor-Netzwerk verbinden?“ klingt zunächst nach einer simplen Idee: Statt die IP-Adresse Ihres Heimanschlusses oder Mobilfunknetzes preiszugeben, soll der kleine IoT-Mikrocontroller seine Daten anonym über Tor senden. In der Realität ist das Thema deutlich vielschichtiger. Tor ist ein komplexes Overlay-Netzwerk mit mehrstufigen Verbindungen, kryptografischen Handshakes und einem hohen RAM- und CPU-Bedarf. Ein ESP32 ist zwar leistungsstark für Sensorik, WLAN und typische IoT-Protokolle, aber nicht dafür konzipiert, einen vollständigen Tor-Client „nativ“ zu betreiben. Trotzdem ist eine Tor-Nutzung mit ESP32-Projekten in vielen Fällen möglich – wenn Sie die Architektur richtig wählen. Der Schlüssel liegt meist nicht darin, Tor direkt auf dem Mikrocontroller laufen zu lassen, sondern den ESP32 über einen Tor-Gateway (z. B. Raspberry Pi, Router, NAS oder Smartphone) ins Tor-Netz zu routen. Dieser Praxisartikel erklärt verständlich, welche Optionen es gibt, wo die Grenzen liegen, wie Sie Ihr Threat Model realistisch definieren und wie Sie die Sicherheit so umsetzen, dass „Anonymität“ nicht nur ein Marketingwort bleibt.

Was Tor leistet – und was nicht

Tor (The Onion Router) kann Ihre öffentliche IP-Adresse gegenüber dem Zielserver verschleiern, indem der Datenverkehr über mehrere Relays geleitet wird. Dadurch sieht ein externer Webdienst in der Regel nur die Exit-Node-IP statt Ihrer echten Anschluss-IP. Für viele IoT-Anwendungsfälle ist das bereits ein Gewinn: Telemetrie, Statusmeldungen oder API-Requests sind dann nicht direkt mit Ihrem Standort oder Provider verknüpft.

Wichtig ist aber die Abgrenzung: Tor bietet keine magische „Unsichtbarkeit“. Folgende Punkte werden häufig missverstanden:

- Tor anonymisiert primär die Netzwerkherkunft (IP/Standort) gegenüber dem Zielserver.

- Tor schützt nicht automatisch vor Tracking auf Anwendungsebene (z. B. eindeutige Geräte-IDs, Fingerprints in HTTP-Headern, Telemetrie-Inhalte).

- Tor ersetzt keine Ende-zu-Ende-Verschlüsselung: Nutzen Sie weiterhin TLS/HTTPS, wenn Sie Daten zu Servern senden.

- Tor kann auffallen: Manche Dienste blockieren Tor-Exit-Nodes oder verlangen zusätzliche Verifikation.

Kann ein ESP32 direkt Tor sprechen?

Ein vollständiger Tor-Client benötigt typischerweise deutlich mehr Ressourcen als ein Mikrocontroller bereitstellen kann. Der Engpass ist nicht nur Rechenleistung, sondern vor allem Arbeitsspeicher, stabile Zeitbasis, zuverlässige Kryptografie-Implementierung und die Fähigkeit, mehrere parallele Verbindungen sowie Protokollzustände zu verwalten. In der Praxis bedeutet das:

- Natives Tor auf dem ESP32 ist für typische Projekte nicht realistisch, weil Tor-Implementierungen für Desktop/Server-Umgebungen optimiert sind.

- „Tor-ähnliche“ Lösungen (z. B. einfache Proxy-Ketten) sind kein Ersatz für Tor und bieten in der Regel deutlich schwächere Anonymität.

- Der praktikable Weg ist ein Tor-Gateway, das der ESP32 als Standardroute, Proxy oder VPN-Einstieg nutzt.

Damit wird der ESP32 nicht selbst zum Tor-Client, sondern ein normales IoT-Gerät, dessen ausgehende Verbindungen über ein Tor-fähiges System laufen.

Architekturen, die in der Praxis funktionieren

Option 1: Tor-Gateway im Heimnetz (empfohlen)

Sie betreiben Tor auf einem Gerät im gleichen Netzwerk – beispielsweise auf einem Raspberry Pi, einem Mini-PC, einem NAS oder einem Router mit passender Firmware. Dieses Gerät stellt dann einen Proxy oder eine transparente Weiterleitung bereit. Der ESP32 sendet seine Daten wie gewohnt (HTTP(S), MQTT, Webhooks), aber der Weg ins Internet läuft über Tor.

- SOCKS5/HTTP-Proxy: Der ESP32 verbindet sich zu einem Proxy im LAN; dieser nutzt Tor als Ausgang.

- Transparenter Tor-Router: Der ESP32 nutzt das Gateway als Standard-Gateway; das Gateway leitet bestimmte Ports transparent über Tor.

- Segmentiertes Netz: Ein eigenes IoT-VLAN/SSID, dessen Ausleitung konsequent über Tor erfolgt (mehr Kontrolle, weniger Mischverkehr).

Option 2: Tor über Smartphone/Hotspot (mobil und schnell)

Für Feldtests oder mobile Sensorik kann ein Smartphone als Tor-Uplink dienen. Praktisch ist das, wenn Sie den ESP32 über einen WLAN-Hotspot betreiben und das Smartphone gleichzeitig den Tor-Verkehr bereitstellt. Die Umsetzung hängt stark von Plattform und App-Funktionen ab; häufig wird ein lokaler Proxy genutzt.

Option 3: Tor Hidden Service/Onion Service als „Ziel“ statt Exit ins Internet

Ein häufig übersehener Punkt: Tor ist nicht nur „anonym ins Internet“, sondern kann auch Onion Services bereitstellen. Das ist interessant, wenn Ihr ESP32 Daten an einen eigenen Server senden soll, ohne dass der Server eine öffentliche IP oder Portfreigaben benötigt. Der Server läuft als Onion Service, und der ESP32 verbindet sich zu einer .onion-Adresse (meist über einen Proxy/Gateway). Dadurch entfällt die Exit-Node-Problematik – die Verbindung bleibt innerhalb des Tor-Netzwerks.

Konkrete Umsetzung: ESP32 über Proxy ins Tor-Netz

Der ESP32 kann typischerweise nicht „transparent“ Tor sprechen, aber er kann häufig so konfiguriert werden, dass er HTTP(S)-Requests über einen Proxy sendet – abhängig von Library/Framework. Entscheidend ist, dass Ihr Tor-Gateway im LAN einen erreichbaren Proxy-Port anbietet (z. B. SOCKS5 oder HTTP CONNECT).

- HTTP(S) via Proxy: Für REST-APIs, Webhooks, Telemetrie-Endpunkte.

- MQTT via Proxy: Je nach Stack schwieriger; in vielen Fällen einfacher über einen lokalen Bridge-Server, der dann über Tor ausleitet.

- DNS-Leaks vermeiden: Wenn der ESP32 DNS direkt über den normalen Router macht, kann das die Privatsphäre schwächen. Besser ist ein Gateway, das DNS-Anfragen kontrolliert und möglichst über Tor oder einen definierten Resolver leitet.

Wenn Ihre Softwareumgebung keinen Proxy sauber unterstützt, ist ein transparenter Router-Ansatz oft wartungsärmer, erfordert aber solides Netzwerk-Know-how.

Performance-Realität: Latenz, Bandbreite und Stabilität

Tor ist deutlich langsamer als eine direkte Internetverbindung. Für IoT ist das meist okay, wenn Sie das System entsprechend designen. Typische Auswirkungen:

- Höhere Latenz: Handshakes und mehrstufige Routen bedeuten spürbare Verzögerung.

- Geringere Bandbreite: Große Firmware-Downloads oder kontinuierliches Streaming sind ungeeignet.

- Verbindungsabbrüche: Routen wechseln, Relays fallen aus – robuste Retry-Strategien sind Pflicht.

Für Telemetrie eignet sich ein „Store-and-Forward“-Ansatz: Der ESP32 sammelt Messwerte lokal (Ringbuffer), sendet in Intervallen, bestätigt erfolgreiche Uploads und kann bei Ausfall später nachliefern.

Datenvolumen sauber planen (inkl. Beispielrechnung)

Gerade bei Tor sollten Sie die Payload klein halten. Angenommen, Ihr Sensor sendet alle 60 Sekunden ein JSON mit 300 Byte Nutzdaten, plus Protokoll-Overhead. Das Tagesvolumen der Nutzdaten allein lässt sich grob abschätzen:

V = s × b × 86400 / t

Mit s = 1 Messung, b = 300 Byte und t = 60 Sekunden ergibt sich:

V = 1 × 300 × 86400 / 60 = 432000 Byte

Das sind rund 432 kB Nutzdaten pro Tag – ohne Overhead. In Tor-Setups ist Overhead normal, daher lohnt es sich, Payload und Frequenz bewusst zu gestalten.

Anonymität vs. Sicherheit: Warum TLS weiterhin Pflicht ist

Ein häufiger Fehler: „Wenn ich Tor nutze, brauche ich kein HTTPS.“ Das ist riskant. Tor schützt die Quelle, aber Daten können am Exit-Knoten Richtung „normales Internet“ sichtbar werden, wenn sie nicht zusätzlich verschlüsselt sind. Für IoT gilt daher:

- HTTPS/TLS für Internetziele (API, Cloud-Endpunkt, eigener Server) weiterhin konsequent nutzen.

- Zertifikatsprüfung nicht abschalten, auch wenn Debugging dann etwas mühsamer ist.

- Onion Services bevorzugen, wenn Sie eigene Infrastruktur betreiben: Dann bleiben Sie innerhalb von Tor und reduzieren Exit-Risiken.

Typische Leak-Quellen: So verliert man Anonymität trotz Tor

Selbst wenn der Verkehr über Tor läuft, kann die Identität auf Anwendungsebene verraten werden. Achten Sie besonders auf:

- Eindeutige Geräte-IDs in Payloads (Seriennummern, MAC-Adressen, stabile Tokens).

- Gleichbleibende Zeitmuster (immer zur gleichen Sekunde senden) – kann Traffic-Korrelation erleichtern.

- DNS-Leaks durch direkte DNS-Abfragen außerhalb des Tor-Gateways.

- Telemetry-Overkill: Zu viele Metadaten (Firmware-Version, WLAN-Infos, Standort, Debug-Strings).

- Fallback-Routen: Wenn Tor ausfällt und das System „automatisch“ direkt ins Internet geht, ist die Anonymität gebrochen.

Gerade der letzte Punkt ist entscheidend: Wenn Sie Tor als Privatsphäre-Mechanismus einsetzen, muss die Standard-Policy klar sein: „Ohne Tor keine Übertragung“ oder ein bewusstes, explizites Fallback, das im Log sichtbar ist.

Stabile Praxis-Patterns für IoT über Tor

- Nur ausgehende Verbindungen: Keine offenen Ports am ESP32, keine Direkt-Exponierung.

- Batch-Upload: Messwerte bündeln, z. B. alle 5–15 Minuten, statt jede Sekunde zu senden.

- Kurze Payloads: Binärformate oder kompakte JSON-Strukturen, keine Debug-Ausgaben.

- Backoff-Strategie: Bei Fehlern exponentiell warten (z. B. 5 s, 15 s, 60 s, 5 min) statt aggressiv zu „hämmern“.

- Local Buffer: Ringbuffer in RAM oder Flash (mit Verschleiß im Blick), damit Ausfälle nicht zu Datenverlust führen.

- Clock-Disziplin: Zeit synchronisieren (NTP) über das gleiche Routing-Konzept, sonst entstehen Nebenkanäle über direkte NTP-Server.

Rechtliches und Ethik: Tor ist ein Privatsphäre-Werkzeug – kein Freifahrtschein

Tor wird weltweit für legitime Zwecke genutzt: Datenschutz, Schutz in repressiven Umgebungen, Forschung, journalistische Arbeit und Privatsphäre im Alltag. Gleichzeitig kann Tor missbraucht werden. Für seriöse ESP32-Projekte gilt daher:

- Zweck klar definieren: Privatsphäre schützen, Metadaten minimieren, keine schädlichen Aktivitäten.

- Transparente Dokumentation: Welche Daten werden gesendet, warum, wohin, wie lange gespeichert?

- Missbrauchsrisiken vermeiden: Keine offenen Relays bauen, keine „anonymen Bot“-Funktionen implementieren.

Wann Tor am ESP32 sinnvoll ist – und wann nicht

Tor ist sinnvoll, wenn Sie verhindern möchten, dass der Zielserver Ihre echte IP/Region erfährt, und wenn Ihre Anwendung tolerant gegenüber Latenz ist. Beispiele:

- Sensor-Telemetrie an einen eigenen Endpunkt, ohne Standortbezug.

- Privatsphäre-freundliche Benachrichtigungen aus dem Smart Home.

- Feldmessungen, bei denen die Herkunft der Daten nicht leicht zuzuordnen sein soll.

Weniger geeignet ist Tor, wenn Sie hohe Bandbreite brauchen oder extrem niedrige Latenz erforderlich ist:

- Audio-/Video-Streaming (praktisch unbrauchbar für stabile Streams).

- Große OTA-Updates über Tor (besser: lokal verteilen oder über sichere, direkte Infrastruktur).

- „Always-on“ Webinterfaces direkt auf dem ESP32 (besser: Reverse Proxy/Onion Service über Gateway).

Onion Services als professionelle Alternative für eigene Infrastruktur

Wenn Sie Ihr eigenes Backend betreiben, ist ein Onion Service häufig die sauberste Tor-Variante: Kein Port Forwarding, kein dynDNS, kein öffentlicher DNS-Eintrag notwendig. Der Server ist über eine .onion-Adresse erreichbar, und die Verbindung bleibt innerhalb des Tor-Netzes. Für ESP32-Projekte ist das besonders attraktiv, wenn Sie Telemetrie annehmen oder Kommandos ausgeben möchten, ohne Ihre reale Server-IP preiszugeben.

- Server-Seite: Onion Service, Zugriffskontrolle, Rate-Limits, Logging minimieren.

- ESP32-Seite: Verbindung über Tor-Gateway/Proxy, strikt TLS/Signaturen, einfache API.

- Security-by-Design: Authentifizierung per Tokens/Signaturen, keine „Security through obscurity“.

Outbound-Links: Verlässliche Ressourcen für Planung und Umsetzung

- Tor Project: Offizielle Informationen und Downloads

- Onion Services: Einführung und praktische Grundlagen

- Tor Support: Häufige Fragen und technische Hintergründe

- Whonix: Konzept für anonymes Routing und Threat Models

- Orbot (Android): Tor als Proxy auf dem Smartphone

- ESP-IDF Dokumentation: Netzwerk-Stack und TLS-Grundlagen

- OWASP IoT: Sicherheitsprinzipien für IoT-Geräte

Checkliste: Tor-Setup für ESP32-Projekte sauber planen

- Threat Model definiert? Geht es um IP-Verschleierung, Metadaten-Minimierung oder Schutz vor gezielten Angriffen?

- Tor läuft auf einem Gateway? Stabiler Proxy/Router im LAN statt Tor auf dem Mikrocontroller.

- Kein DNS-Leak? DNS über Gateway, keine direkten Resolver-Abfragen außerhalb der Tor-Route.

- „No Tor, no traffic“? Klare Policy bei Ausfall: blockieren oder bewusst und sichtbar fallbacken.

- Payload minimiert? Keine eindeutigen IDs, keine unnötigen Metadaten, sinnvolle Sendeintervalle.

- TLS korrekt umgesetzt? Zertifikatsprüfung aktiv, keine unsicheren Debug-Bypässe im Livebetrieb.

- Robuste Retries? Exponentielles Backoff, lokale Pufferung, klare Timeouts.

- Onion Service erwogen? Für eigene Infrastruktur oft die beste Tor-Variante ohne Exit-Risiken.

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

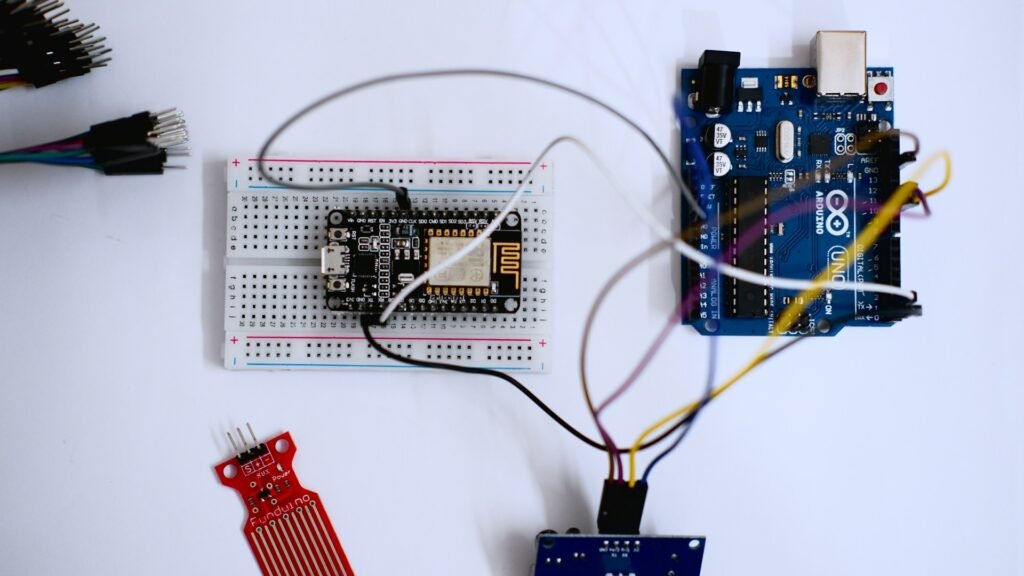

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.