Betriebssichere IOS XE Upgrades sind ein Prozess, kein einzelner Befehl: Release-Auswahl, Pre-Checks, kontrollierte Aktivierung, klare Rollback-Option und Post-Checks. Im Enterprise-Betrieb sind zwei Upgrade-Pfade relevant: klassisches Upgrade mit Reload (Maintenance Window) und ISSU (In-Service Software Upgrade) für reduzierte Unterbrechungen in bestimmten HA-Topologien. ISSU ist dabei nicht „immer möglich“: Es ist nur in Install-Mode und nur in unterstützten Szenarien verfügbar. :contentReference[oaicite:0]{index=0}

Upgrade-Zielbild: Welche Art Downtime ist akzeptabel?

Definiere zuerst, was „betriebssicher“ bedeutet: Ist ein kurzer Traffic-Hiccup ok, oder muss Forwarding weitgehend weiterlaufen? Daraus leiten sich Maintenance Window, HA-Design und Upgrade-Methode ab.

- Maintenance Window + Reload: planbar, einfach, sehr robust

- ISSU: reduzierte Unterbrechung, aber mehr Constraints und Vorarbeit

- Goldene Regel: Stabilität vor Geschwindigkeit – besonders bei Edge-Routern

ISSU kurz erklärt: was es ist und wann es funktioniert

ISSU aktualisiert die Software, während das System weiterhin Pakete forwarden kann – allerdings nur in unterstützten Plattform-/HA-Szenarien und in Install-Mode. Cisco beschreibt ISSU u. a. für HA-Setups wie Dual-SUP bzw. bestimmte HA-Architekturen; zudem existieren Release-Constraints (z. B. nur zwischen bestimmten Release-Typen innerhalb eines Zeitfensters). :contentReference[oaicite:1]{index=1}

Wichtige ISSU-Realitäten

- Install-Mode ist Voraussetzung; Bundle-Mode ist für ISSU nicht das Zielmodell. :contentReference[oaicite:2]{index=2}

- ISSU ist nicht überall verfügbar: z. B. Cisco Catalyst 8000V unterstützt laut Cisco-Doku kein ISSU. :contentReference[oaicite:3]{index=3}

- Es gibt Release-Pfade/Intermediates: für bestimmte Upgrades sind Zwischenversionen notwendig, und es gibt bekannte Einschränkungen/Advisories. :contentReference[oaicite:4]{index=4}

Release-Auswahl: Stabilität vor „neuester Version“

Für produktive Router-Flotten solltest du eine stabile Zielversion wählen (Lifecycle, Bugfix-Status, Feature-Kompatibilität) und nicht „blind“ auf die aktuellste Major/Train springen. Cisco veröffentlicht Empfehlungen zur Release-Auswahl für Enterprise-Routing-Plattformen. :contentReference[oaicite:5]{index=5}

Praktische Auswahlkriterien

- Plattform-Support: Ist die Zielversion für dein Modell/Linecard/Features freigegeben?

- Feature-Kompatibilität: VPN, NAT, QoS, Routing-Features, HA-Mode

- Operations: bekannte Caveats (ISSU-Pfade, Zwischenupgrades, Einschränkungen)

Install-Mode verstehen: add, activate, commit

Im IOS XE Install-Mode folgt das Upgrade einem klaren Ablauf: install add kopiert/validiert und entpackt das Paket, install activate aktiviert die neue Version, und install commit bestätigt sie dauerhaft. Genau diese Struktur ist auch die Grundlage für kontrollierte Rollbacks. :contentReference[oaicite:6]{index=6}

Warum 3 Schritte betrieblich helfen

- Du trennst „Image bereitstellen“ von „wirksam machen“ (besser planbar)

- Du kannst nach Activate testen, bevor du commitest (Rollback-Fenster) :contentReference[oaicite:7]{index=7}

- Du reduzierst Risiko durch klare Abbruchpunkte

Maintenance Window planen: Minimaler Impact durch klare Phasen

Ein gutes Maintenance Window ist in Phasen strukturiert: Pre-Checks (Baseline), Change (Upgrade), Post-Checks (Verifikation) und Beobachtungsfenster. Bei ISSU wird zusätzlich ein „Commit/Abort-Timer“-Denken wichtig, weil Commit die Rollback-Möglichkeit schließt. :contentReference[oaicite:8]{index=8}

Empfohlene Window-Struktur

- Baseline/Pre-Checks: 10–15 Minuten

- Image Stage (add): abhängig von Image-Größe/Transfer

- Activate/ISSU: kritische Phase (Monitoring + Rückfallplan)

- Post-Checks + Stabilitätsbeobachtung: 10–30 Minuten

Pre-Checks: Was du vor jedem Upgrade dokumentierst

Pre-Checks sind deine Versicherung: Du brauchst klare Messpunkte, um Erfolg zu bestätigen oder schnell zurückzurollen. Speichere diese Outputs im Change-Ticket.

show version

show platform

show boot

show redundancy

show ip interface brief

show interfaces | include CRC|drops|error

show ip route | include Gateway|0.0.0.0

show ip ospf neighbor

show ip bgp summary

show crypto isakmp sa

show crypto ipsec sa

show policy-map interface <wan-interface>

show logging | last 100

copy running-config startup-configImage-Transfer und Integrität: kontrolliert statt „irgendein File“

Stage das Image aus einer vertrauenswürdigen Quelle (internes Repo/SCP) und prüfe, ob ausreichend Speicher vorhanden ist. Install-Mode validiert das Paket und extrahiert Subpackages/packges.conf. :contentReference[oaicite:9]{index=9}

Typische Stage-Schritte (Beispiel)

dir bootflash:

dir flash:

! Image aus sicherer Quelle kopieren (Beispiel SCP)

copy scp: bootflash:

! Optional: inaktive Pakete prüfen/aufräumen (plattformabhängig)

show install summaryUpgrade-Pfad 1: Klassisches Upgrade mit Install-Commands (Reload-orientiert)

Dieses Muster ist robust und für viele Router-Flotten der Standard: add → activate → commit. Der genaue Befehlssyntax kann je Plattform variieren, das Prinzip bleibt gleich. :contentReference[oaicite:10]{index=10}

Beispiel: 3-Step Workflow

! 1) add (Image hinzufügen/entpacken)

install add file bootflash:<image>.bin

! 2) activate (neue Version aktivieren)

install activate

! 3) commit (dauerhaft übernehmen)

install commit

Upgrade-Pfad 2: ISSU (wenn Plattform/HA/Release-Pfad es erlauben)

ISSU folgt konzeptionell ebenfalls einem add/activate/commit-Workflow, häufig mit dem betrieblichen Vorteil, dass nach „activate“ die Software aktualisiert ist, aber der Commit bewusst manuell erfolgt – damit ein Rollback-Fenster bleibt. Cisco beschreibt explizit den Vorteil: Nach Activate kann zurückgerollt werden, solange nicht committed wurde. :contentReference[oaicite:11]{index=11}

ISSU 3-Step mit bewusstem Commit

install add file bootflash:<image>.bin

install activate

! Post-Checks + Stabilitätsfenster

install commitISSU-Fallen im Release-Pfad

- Zwischenupgrade kann erforderlich sein (z. B. bestimmte 17.3.x → 17.6.x Pfade). :contentReference[oaicite:12]{index=12}

- Hardware- und Software-Upgrades nicht „gleichzeitig“ planen (separate Operationen). :contentReference[oaicite:13]{index=13}

Rollback-Strategie: Der wichtigste Teil der Risiko-Minimierung

Rollback ist nur dann schnell, wenn er vorbereitet ist. Im Install-Mode ist das Rollback-Konzept ein Kernbestandteil: Commit macht das Upgrade endgültig; vor Commit muss dein Testplan abgeschlossen sein. Cisco beschreibt im ISSU-Workflow explizit, dass der manuelle Commit den Rollback-Vorteil erhält. :contentReference[oaicite:14]{index=14}

Rollback-Checkliste (operativ)

- Vorher: Startup-Config ist „known good“ (gespeichert und ggf. remote gesichert)

- Währenddessen: Zwei Management-Pfade (OOB/Console) bereit halten

- Nach Activate: Nur committen, wenn Post-Checks erfolgreich sind

Konfig-Backup vor Upgrade (SCP Beispiel)

copy running-config scp:

copy startup-config scp:Post-Checks: Erfolg nachweisen statt „es fühlt sich ok an“

Post-Checks sind zielgerichtet: Management erreichbar, Routing stabil, WAN/Internet ok, VPN wieder aufgebaut, QoS Counters plausibel, keine Error-Spikes. Erst danach committen (bei ISSU) und konfigurativ finalisieren.

show version

show ip interface brief

show ip route | include Gateway|0.0.0.0

ping 8.8.8.8 source <wan-ip>

show ip ospf neighbor

show ip bgp summary

show crypto isakmp sa

show crypto ipsec sa

show policy-map interface <wan-interface>

show interfaces | include CRC|drops|error

show logging | last 200Risiko-Minimierung in der Praxis: Patterns, die wirklich helfen

Die stärksten Risikosenker sind organisatorisch-technische Kombinationen: standardisierte Templates, definierte Tests, und eine klare „Stop/Go“-Entscheidung vor Commit.

- Golden Config + Drift Detection: reduziert unbekannte Sonderkonfigurationen

- OOB/Console: verhindert „Lockout im Maintenance Window“

- Staged Rollout: erst Pilot-Gruppe, dann Wellen (Branch/Edge/DC getrennt)

- Telemetrie: Syslog/NTP sauber, damit du Rekey/Neighbor-Events zeitlich korrelierst

SMUs und Maintenance Releases: Patch-Logik verstehen

Wenn du kurzfristig Bugs fixen musst, kommen SMUs (Software Maintenance Updates) als Mechanismus ins Spiel. Cisco beschreibt SMUs als eigenständige Pakete, die kompatibilitätsgeprüft werden und in nachfolgende Maintenance Releases integriert werden. :contentReference[oaicite:15]{index=15}

Praktische Einordnung

- SMU ist eher „gezielter Fix“ als „neues Major Upgrade“

- Für langfristige Stabilität: auf passende Maintenance/EM Releases konsolidieren

Konfiguration speichern

copy running-config startup-config::contentReference[oaicite:16]{index=16}

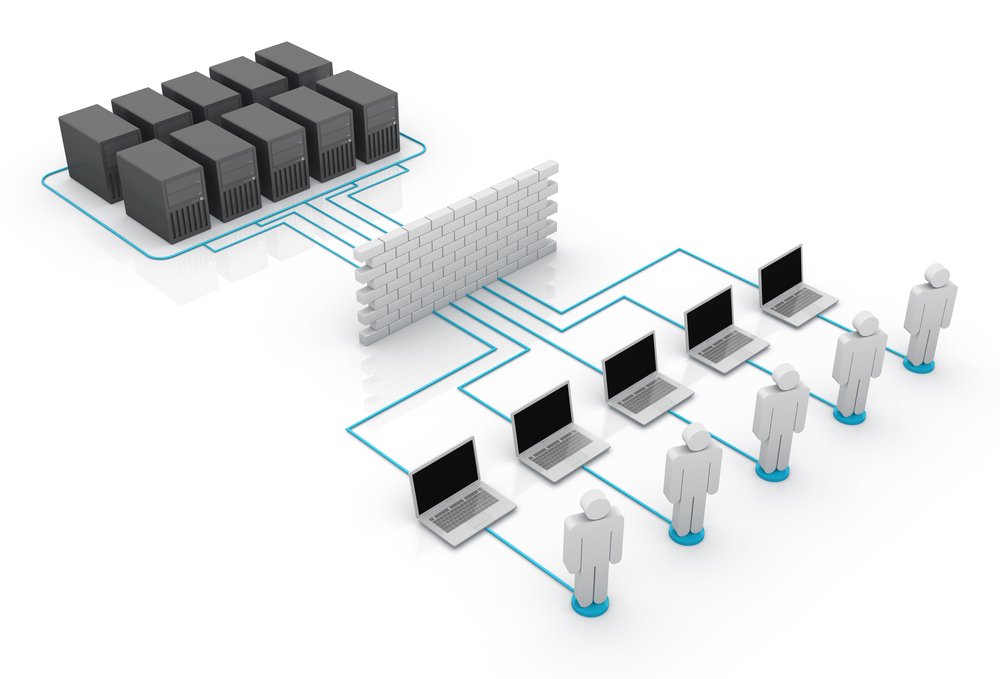

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.