Ein Campus-Netz ist nur so stabil wie seine Betriebsstandards. Viele Incidents entstehen nicht durch komplexe Bugs, sondern durch Konfig-Drift, fehlende Backups, ungeplante VLANs, instabile Uplinks oder unvollständige Monitoring-Setups. Ein Betriebshandbuch (Runbook) schafft hier Struktur: klare Templates, wiederholbare Checks und feste Wartungsroutinen. Das Ziel ist ein „langweiliges“ Netzwerk: vorhersehbar, auditierbar und schnell zu troubleshoot’en – auch unter Zeitdruck.

Standards: Was auf jedem Switch gleich sein sollte

Standards reduzieren Fehlerquellen und beschleunigen Rollouts. In der Praxis brauchst du Baselines für Management, Layer-2-Design, Security, Logging und Naming.

- Hostname-Schema + Standort-Tags (Gebäude/Rack/U) in Descriptions

- Management-VLAN/VRF, SSH-only, VTY-ACL, AAA mit Fallback

- NTP + Syslog standardisiert, Source-Interface im MGMT

- VLAN- und Trunk-Policy: Allowed VLANs als Whitelist, Native VLAN ungenutzt

- Edge-Ports: Access-Mode, PortFast, BPDU Guard, Parking VLAN + Shutdown

- Uplinks: LACP-Port-Channels statt parallele Einzeltrunks

- Layer-2 Security: DHCP Snooping, DAI, IPSG (wo passend)

Baseline-Template (kompakt, Beispiel)

configure terminal

ip ssh version 2

login block-for 120 attempts 3 within 60

clock timezone CET 1 0

clock summer-time CEST recurring last Sun Mar 2:00 last Sun Oct 3:00

service timestamps log datetime msec

ntp source vlan 99

ntp server 10.1.99.30

ntp server 10.1.99.31

logging source-interface vlan 99

logging host 10.1.99.70

logging host 10.1.99.71

logging trap notifications

spanning-tree mode rapid-pvst

spanning-tree portfast default

spanning-tree bpduguard default

spanning-tree loopguard default

end

Design-Standards: VLAN, Trunks, Native VLAN, VLAN 1

Ein stabiler Campus steht und fällt mit sauberem VLAN- und Trunk-Design. Der wichtigste Grundsatz ist „explizit statt Default“: keine dynamischen Trunks, keine „allow all“ Trunks, keine produktive Nutzung von VLAN 1.

- VLAN 1 nicht für User/Management nutzen

- Native VLAN auf ungenutztes VLAN (z. B. 999) setzen

- Allowed VLANs pro Trunk whitelisten (Minimalprinzip)

- DTP deaktivieren (

switchport nonegotiate)

Trunk-Standard (Beispiel)

configure terminal

vlan 999

name NATIVE-UNUSED

exit

interface gigabitEthernet 1/0/48

description UPLINK-TRUNK

switchport mode trunk

switchport trunk native vlan 999

switchport trunk allowed vlan 10,20,30,99

switchport nonegotiate

end

Port-Standards: Edge, Voice, AP, Uplink

Portprofile verhindern Drift. Definiere pro Port-Typ ein Template und verwende es konsequent. Das reduziert Fehlpatching, Rogue-Switches und VLAN-Irrtümer.

Edge-Client-Port

configure terminal

interface gigabitEthernet 1/0/10

description EDGE-CLIENT

switchport mode access

switchport access vlan 10

spanning-tree portfast

spanning-tree bpduguard enable

end

Voice+PC Port

configure terminal

interface gigabitEthernet 1/0/15

description VOICE+PC

switchport mode access

switchport access vlan 10

switchport voice vlan 20

spanning-tree portfast

spanning-tree bpduguard enable

end

Unbenutzte Ports (Parking + Shutdown)

configure terminal

vlan 998

name PARKING

exit

interface range gigabitEthernet 1/0/25 - 47

description UNUSED-PARKED

switchport mode access

switchport access vlan 998

spanning-tree portfast

spanning-tree bpduguard enable

shutdown

end

Uplink als LACP-Port-Channel

configure terminal

interface range gigabitEthernet 1/0/47 - 48

description UPLINK-LACP

switchport mode trunk

switchport trunk native vlan 999

switchport trunk allowed vlan 10,20,30,99

channel-group 1 mode active

exit

interface port-channel 1

description UPLINK-LACP

switchport mode trunk

switchport trunk native vlan 999

switchport trunk allowed vlan 10,20,30,99

end

Security-Standards: Layer-2 Schutz im Access

Campus-Security beginnt am Edge. Setze Schutzmechanismen, die typische Layer-2-Angriffe und Fehlkonfigurationen abfangen: Rogue DHCP, ARP Spoofing, MAC Flooding und Loops.

- DHCP Snooping in Client-VLANs, Uplinks als trusted

- DAI (Dynamic ARP Inspection) in Client-VLANs

- IP Source Guard, wenn Bindings vorhanden sind

- Port Security (MAC-Limits) dort, wo sinnvoll

- Storm Control als Notanker gegen Flooding

DHCP Snooping + DAI (Beispiel VLAN 10)

configure terminal

ip dhcp snooping

ip dhcp snooping vlan 10

ip arp inspection vlan 10

interface gigabitEthernet 1/0/48

ip dhcp snooping trust

ip arp inspection trust

end

Monitoring-Standards: SNMPv3, Syslog, Health-Metriken

Monitoring muss die häufigsten Ausfälle abdecken: Link-Flaps, Errors/Drops, CPU/Memory, PoE-Budget, PSU/Temperatur. SNMPv3 ist Standard, Syslog liefert Kontext.

- SNMPv3 AuthPriv, ACL nur für Poller-IPs

- Syslog zentral, Trap-Level standardisiert

- Interface-Errors/Drops für Uplinks und kritische Ports

- PoE: Denied/Fault, Budget-Auslastung

Health-Checks (CLI)

show interfaces counters errors

show interfaces trunk

show etherchannel summary

show spanning-tree summary

show processes cpu sorted

show power inline

show logging

Regelmäßige Checks: Täglich, wöchentlich, monatlich

Wartungsroutinen verhindern „schleichende“ Probleme. Skaliere die Tiefe nach Kritikalität: Core/Distribution häufiger und genauer, Access eher standardisiert und eventbasiert.

Tägliche Checks (5–10 Minuten pro Domäne)

- Uplink-Status, Port-Channel up, keine Member-Probleme

- Keine auffälligen CRC/Drops auf Uplinks

- Keine Link-Flaps/err-disabled im Log

- NTP synchronized, Syslog erreichbar

Wöchentliche Checks

- STP: Root korrekt, keine inconsistent Ports, TCNs unauffällig

- VLAN/Trunks: Allowed VLANs konsistent, keine „allow all“ Ausnahmen

- PoE: Budget-Auslastung, Denied/Fault Events

- Backup erfolgreich (letztes Backup-Datum prüfen)

Monatliche Checks

- Inventory: Modelle, Seriennummern, IOS/IOS XE Versionen aktualisieren

- Lifecycle: EoX/EoS Abgleich und Upgrade-Plan

- Security Review: DHCP Snooping/DAI/IPSG Policies, VTY-ACLs

- Kapazität: Uplink-Utilization Trends, Upgrade-Bedarf

Wartungsroutinen: Patchen, Reloads, Change-Standard

Wartung sollte planbar und wiederholbar sein. Definiere Standard-Change-Schritte, damit Updates und Konfigänderungen nicht zu Überraschungen führen.

- Pre-Change Backup (Running-Config)

- Change in Wartungsfenster, Rollback-Plan vorhanden

- Post-Change Verifikation (Uplinks, STP, VLANs, Monitoring)

- Konfig speichern und dokumentieren

Pre/Post-Change Kommandoblock

show clock

show interfaces trunk

show etherchannel summary

show spanning-tree root

show interfaces counters errors

show logging | include LINK|LINEPROTO|SPANNING|ERRDISABLE

copy running-config startup-config

Incident-Playbooks: Standardabläufe für häufige Campus-Probleme

Ein Betriebshandbuch wird im Incident wertvoll. Definiere kurze Playbooks für die häufigsten Tickets: VLAN-Probleme, STP-Events, Port-Flapping, Paketverlust, PoE-Ausfälle.

- VLAN/Trunk: Access VLAN, Allowed VLANs, Native VLAN, Port-Channel

- STP: Root, Roles/States, TCNs, inconsistent/err-disabled

- Flapping: Logs, Errors/CRC, Gegenstelle, PoE

- Paketverlust: CRC vs. Drops vs. Topologie, Uplink-Queues

- PoE: Budget, denied/fault, Kabel/Port, Leistungsprofil

Incident-Startblock (universell)

show interfaces status

show logging | last 200

show interfaces counters errors

show interfaces trunk

show etherchannel summary

show spanning-tree summary

show processes cpu sorted

Backup, Automation und Drift-Kontrolle

Ohne Backups und Drift-Kontrolle wächst die Konfig „organisch“ und wird unbeherrschbar. Standardisiere Backups (SCP), nutze Diffs und setze Automation für Baselines ein.

- Backups automatisiert (SCP), versioniert und regelmäßig geprüft

- Konfig-Templates pro Rolle (Access/Distribution)

- Audits per Automation (Ansible) statt manuell

- Änderungen per Review/Change-Prozess (Git/PR)

Backup-Checks (CLI)

show running-config | include ip scp|ip ssh|source-interface

show clock

Dokumentation: Was immer aktuell sein muss

Dokumentation ist kein „Nice to have“. In Campus-Netzen entscheidet sie darüber, ob ein Incident in 10 Minuten oder 2 Stunden gelöst wird.

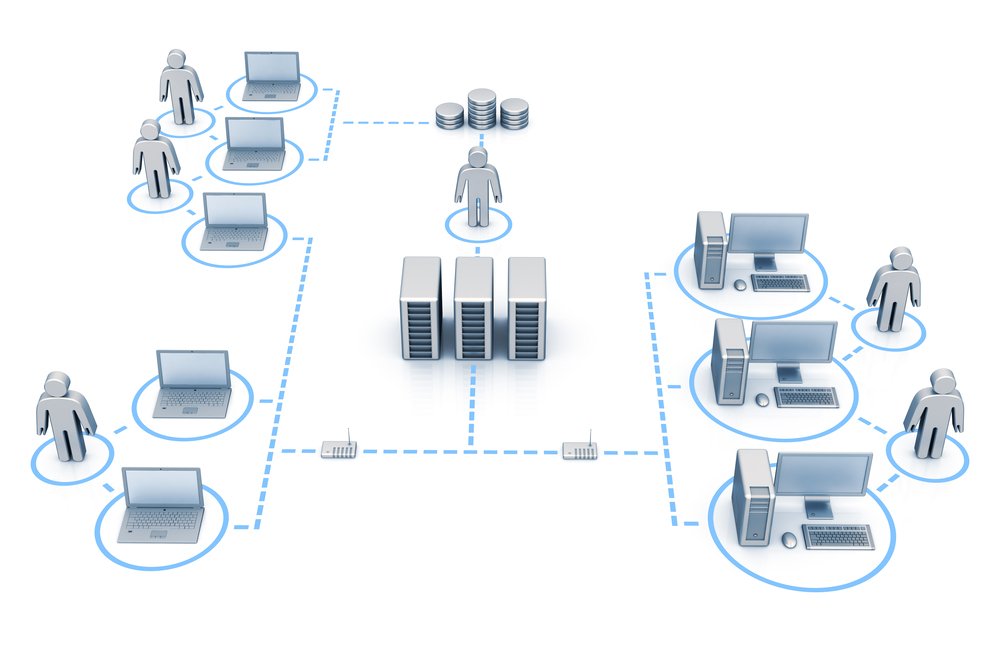

- Topologie (Access–Distribution), Uplinks, Port-Channels

- VLAN-Plan und SVI/Gateway-Zuordnung

- IP-Plan für Management (MGMT VLAN/VRF)

- Inventory: Seriennummern, Modelle, IOS/IOS XE Versionen

- Standard-Templates und Abweichungen (Exceptions)

Audit-Kommandos: Der Standardblock für jeden Switch

Dieser Block ist bewusst „alltagstauglich“: Er zeigt dir schnell, ob ein Switch gesund ist und ob Standards eingehalten werden.

show clock

show ntp status

show logging

show interfaces status

show interfaces counters errors

show interfaces trunk

show etherchannel summary

show spanning-tree root

show spanning-tree inconsistentports

show power inline

show processes cpu sorted

show inventory

copy running-config startup-config

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.