Eine Checkliste für Netzwerkberatung ist dann besonders wertvoll, wenn sie nicht nur „technische Neugier“ abfragt, sondern zielgerichtet zu belastbaren Entscheidungen führt. Gute Consultants stellen Fragen, die den Geschäftskontext, Risiken, Abhängigkeiten und den realen Betrieb sichtbar machen – und zwar bevor sie über Technologien, Hersteller oder „Best Practices“ sprechen. Denn in der Praxis ist Netzwerkberatung selten ein reines Technikprojekt: Es geht um Verfügbarkeit, Sicherheit, Performance, Skalierung, Kosten und um die Fähigkeit, Änderungen kontrolliert umzusetzen. Wer die falschen Fragen stellt, bekommt zwar viele Details, aber keine Klarheit. Wer die richtigen Fragen stellt, kann Scope und Prioritäten sauber definieren, Quick Wins identifizieren, Risiken früh entschärfen und ein Design liefern, das nicht nur auf dem Papier funktioniert, sondern im Alltag betreibbar bleibt. Diese Checkliste zeigt, welche Fragen ein Consultant stellen sollte – strukturiert nach Strategie, Architektur, Security, Betrieb, Observability, Cloud/WAN und Projektumsetzung. Sie eignet sich für Erstgespräche, Workshops, RFPs sowie als Qualitätsmaßstab, um die Professionalität einer Netzwerkberatung objektiv zu bewerten.

Grundsatzfragen zum Kontext: Warum wird Beratung gebraucht?

Am Anfang muss der Consultant verstehen, welches Problem gelöst werden soll – nicht welches Produkt gewünscht ist. Diese Fragen klären Ziele, Dringlichkeit und Erfolgskriterien, damit Netzwerkberatung nicht in „Feature-Diskussionen“ abdriftet.

- Was ist der Auslöser für das Projekt? (Performance-Probleme, Security-Incident, Wachstum, Standortausbau, Cloud-Migration, Audit-Anforderungen)

- Welche drei Probleme verursachen aktuell den größten Business-Impact? (Ausfälle, langsame Anwendungen, Ticketlast, Security-Risiken)

- Woran würden Sie nach 30/90 Tagen erkennen, dass die Beratung erfolgreich war? (KPIs, Stabilität, MTTR, Change-Erfolgsquote, Nutzerfeedback)

- Welche Systeme und Prozesse sind geschäftskritisch? (z. B. VoIP/UC, POS, OT/IoT, ERP, Remote Work, Patientensysteme)

- Welche Stakeholder müssen einbezogen werden? (Netzwerk, Security, Betrieb, Applikationsowner, Compliance, Einkauf)

Scope und Abgrenzung: Was ist in-scope, was nicht?

Viele Beratungsprojekte scheitern an unscharfem Scope. Ein guter Consultant stellt deshalb früh Fragen, die Erwartungen konkretisieren und Angebote sowie Deliverables vergleichbar machen.

- Welche Netzwerkdomänen sind betroffen? (LAN, WLAN, WAN/SD-WAN, Firewall/Perimeter, DCI, Cloud-Connectivity, Remote Access)

- Gibt es Standorte oder Zonen mit besonderer Kritikalität? (Rechenzentrum, Produktionsstandorte, Callcenter, Außenstellen)

- Welche Komponenten sind out-of-scope? (z. B. Endgeräte, Server-Betriebssysteme, Applikationsperformance)

- Welche Teile übernimmt das interne Team, welche der Consultant? (Design, Implementierung, Test, Betriebseinführung)

- Welche Wartungsfenster und Change-Freeze-Perioden existieren?

Ist-Aufnahme: Welche Fakten braucht der Consultant wirklich?

Eine professionelle Ist-Aufnahme ist zielgerichtet. Der Consultant fragt nicht „Schicken Sie mir alle Konfigurationen“, sondern definiert, welche Daten notwendig sind, um Risiken, Engpässe und Abhängigkeiten zu bewerten.

- Gibt es aktuelle Netzpläne, IP-Pläne und eine Dokumentation der Zonen? (und wie aktuell sind diese?)

- Wie sieht die Topologie aus? (Core/Distribution/Access, Standortanbindungen, Internet-Exits)

- Welche Routingprotokolle und Policies sind im Einsatz? (BGP/OSPF, Default-Routen, Summarization, Policy-Based Routing)

- Welche Sicherheitskomponenten sind vorhanden? (Firewalls, VPN/ZTNA, Proxy/SWG, IDS/IPS, NAC)

- Welche Services sind „unsichtbar kritisch“? (DNS, DHCP, NTP, Identity/AAA, Zertifikate)

- Welche Versionen, Supportstände und Lifecycle-Risiken gibt es? (EoL/EoS, Patchfähigkeit, Ersatzteile)

Verfügbarkeit und Resilienz: Wie wird Ausfallsicherheit erreicht?

Ein Consultant muss Verfügbarkeit in Failure Domains denken, nicht in „wir haben alles doppelt“. Diese Fragen zeigen, ob Redundanz wirklich wirkt und ob N-1-Szenarien geplant wurden.

- Welche Ausfälle sind akzeptabel, welche nicht? (RTO-Ziele pro Service/Standort)

- Wo gibt es Single Points of Failure? (Core, Firewall, Controller, DNS, WAN, Strom, Trassen)

- Wie ist Failover umgesetzt und getestet? (Firewall-HA, WAN-Failover, Routing-Konvergenz, Controller)

- Welche Wartungsstrategie existiert? (Rolling Maintenance möglich? Abhängigkeiten dokumentiert?)

- Wie sieht die N-1-Kapazität aus? (funktioniert der Betrieb bei Ausfall eines Links/Devices?)

Performance: Wo entstehen Latenz, Paketverlust und Jitter?

Gute Consultants vermeiden „Bandbreite kaufen“ als Reflex. Sie fragen nach echten Messwerten, nach p95/p99-Verhalten und nach typischen Ursachen wie Queueing, Bufferbloat, Mikrobursts oder WLAN-Kapazität.

- Welche Anwendungen sind performancekritisch? (UC/VoIP, VDI, ERP, SaaS, Datenbanken, OT)

- Welche KPIs werden heute gemessen? (RTT/Loss/Jitter, Queue Drops, WLAN Retries, TTFB)

- Gibt es Lastspitzen oder saisonale Peaks? (z. B. Monatsabschluss, Schichtwechsel, Kampagnen)

- Ist QoS end-to-end geplant oder nur punktuell? (Markierung, Queues, Shaping am Engpass)

- Gibt es MTU-/MSS-Themen? (VPN/SD-WAN/Overlays, PMTUD, Fragmentierung)

- Wie sieht die WLAN-Client-Experience aus? (Association Success Rate, Airtime, Roaming p95)

Sicherheitsarchitektur: Welche Schutzmechanismen sind wirklich durchgesetzt?

In der Netzwerkberatung ist Sicherheit häufig der wichtigste Treiber. Ein guter Consultant fragt nicht nur nach Firewalls, sondern nach Segmentierung, Egress-Kontrolle, Management-Sicherheit und Auditierbarkeit.

- Welche Sicherheitsziele sind priorisiert? (Zero Trust, Segmentierung, Compliance, Threat Detection)

- Gibt es ein Zonenmodell und klare Trust-Boundaries? (Corporate, Guest, IoT, Server, Management)

- Wie werden Übergänge kontrolliert? (interne Firewalls, ACLs, Mikrosegmentierung)

- Wie sieht Egress-Kontrolle aus? (DNS-Policy, Proxy/SWG, Allow-Lists für kritische Zonen)

- Wie sind Adminpfade abgesichert? (MFA/SSO, RBAC, Jump Hosts, Audit Trails)

- Wie wird Vendor Access geregelt? (Just-in-Time-Freigaben, Session-Logging, Zielbegrenzung)

- Wie werden Ausnahmen gehandhabt? (Owner, Begründung, Ablaufdatum, Review-Zyklus)

Für eine strukturierte Einordnung von Kontrollen, Nachweisbarkeit und Incident-Response-Fähigkeit kann ein Consultant auf etablierte Referenzen zurückgreifen, etwa das NIST CSRC oder in Deutschland den BSI-Kontext.

Compliance und Protokollierung: Welche Nachweise werden benötigt?

Wenn Audits, ISO 27001 oder DSGVO-Anforderungen eine Rolle spielen, muss der Consultant präzise nachweisen können, wie Policies umgesetzt und Änderungen protokolliert werden. Ohne diese Fragen entstehen später teure Nacharbeiten.

- Welche Standards oder regulatorischen Anforderungen gelten? (z. B. ISO 27001, branchenspezifische Vorgaben)

- Welche Logs sind verpflichtend? (Firewall/VPN, DNS, NAC/802.1X, Admin-Changes)

- Wie sind Retention und Zugriff geregelt? (Aufbewahrung, Rollen, Datenschutz, Zweckbindung)

- Wie wird Change-Nachvollziehbarkeit sichergestellt? (Tickets, Genehmigungen, Versionierung)

Observability: Wie schnell lässt sich eine Störung wirklich eingrenzen?

Viele Beratungsprojekte liefern ein Design, aber nicht die Sichtbarkeit, um es zu betreiben. Ein professioneller Consultant fragt deshalb nach Monitoring- und Logging-Reife und plant Observability als Bestandteil der Architektur.

- Welche Monitoring-Tools sind vorhanden? (SNMP/Telemetry, Syslog, Flow-Daten, synthetische Checks)

- Gibt es Baselines für kritische Pfade? (SaaS, VPN, DNS, UC, WAN-Qualität)

- Wie ist die Alarmqualität? (Alarmflut vs. actionable Alerts, Ownership, Runbooks)

- Gibt es Flow-Daten (NetFlow/IPFIX) für Traffic-Analyse? (Top Talker, neue Ziele, Kapazitätsplanung)

- Wie wird Change-Korrelation gemacht? (Incident nach Change nachvollziehbar?)

Cloud, SaaS und Internet: Welche Pfade und Kontrollen sind geplant?

Moderne Netzwerke sind oft SaaS-first. Das macht Pfadwahl und Security-Stack (Proxy, SWG, ZTNA) entscheidend. Ein Consultant sollte klären, ob Backhaul, lokaler Breakout oder Hybridmodelle erforderlich sind und wie Pfadqualität gemessen wird.

- Welche Cloud-/SaaS-Dienste sind kritisch? (z. B. Microsoft 365, CRM, UC, Branchen-SaaS)

- Wie sieht die Breakout-Strategie aus? (lokal, zentral, hybrid; warum?)

- Welche Security-Kontrollen sind auf dem Pfad aktiv? (Proxy/SWG, TLS-Inspection, CASB, ZTNA)

- Wie werden reale Endpunkte gemessen? (RTT/Loss/Jitter zu SaaS-Zielen statt nur Gateway-Ping)

- Gibt es Risiken durch IP-Allow-Lists und dynamische SaaS-Endpunkte? (Alternative: Identität, DNS/Proxy-Policies)

Standorte und WAN: Wie sieht das Standortprofil aus?

Bei verteilten Organisationen entscheidet Standardisierung über Erfolg. Der Consultant sollte nach Standortprofilen, Bandbreitenannahmen, Failover-Strategien und Rolloutprozessen fragen – nicht nur nach „Welchen Router nutzen Sie?“

- Wie viele Standorte gibt es, und welche Profile sind sinnvoll? (Small/Standard/Large/Critical)

- Welche WAN-Technologien sind im Einsatz? (VPN, SD-WAN, MPLS, Dual ISP, LTE/5G)

- Wie wird Failover erkannt? (Health Checks zu realen Zielen, nicht nur Link-Status)

- Wie werden Bandbreite und QoS dimensioniert? (UC, VDI, Backups, Cloud-Upload)

- Wie standardisiert sind Rollouts? (Templates, Zero-/Low-Touch, Abnahmetests)

WLAN und NAC: Wie wird Zugriff kontrolliert?

WLAN ist oft der Hauptzugang und damit ein zentraler Angriffs- und Störungspunkt. Ein guter Consultant fragt nach Client Journey, Authentisierung, Rollen und Policy-Enforcement – nicht nur nach Anzahl der Access Points.

- Welche WLAN-Use Cases sind kritisch? (VoWiFi, UC, Gäste, BYOD, IoT)

- Wie wird authentisiert? (802.1X, Zertifikate, MFA-Integration, PSK-Strategie)

- Wie viele SSIDs existieren und warum? (zu viele SSIDs reduzieren Kapazität)

- Wie wird IoT angebunden? (Segmentierung, Allow-Lists, Geräteidentität)

- Gibt es NAC/Policy Enforcement? (Rollen, Posture, Quarantäne, Logging)

Backup, DR und Rechenzentrum: Welche Abhängigkeiten beeinflussen das Netzwerk?

Viele Netzentscheidungen werden durch Backup/DR, Storage oder DCI beeinflusst. Ein Consultant sollte diese Abhängigkeiten früh erheben, damit Bandbreite, MTU, QoS und Sicherheitsmaßnahmen nicht später „überraschend“ werden.

- Welche RTO/RPO-Ziele gelten? (pro Systemklasse)

- Welche Replikationspfade existieren? (DCI, WAN, Cloud; Verschlüsselung; MTU)

- Wie ist N-1-Kapazität im Failover? (trägt der verbleibende Pfad p95-Last?)

- Wie werden Restore-Tests durchgeführt? (nicht nur Backup-Status, sondern echte Wiederherstellung)

Projektvorgehen und Deliverables: Was genau liefert der Consultant?

Eine der wichtigsten Qualitätsfragen: Liefert die Beratung nur Empfehlungen oder auch umsetzbare Artefakte? Ein guter Consultant definiert Deliverables so, dass sie abnehmbar sind und direkt in Implementierung und Betrieb übergehen.

- Welche Deliverables sind geplant? (HLD, LLD, Migrationsplan, Testplan, Runbooks, As-Built, Monitoringkonzept)

- Welche Abnahmekriterien gelten pro Deliverable? (Detailgrad, Stakeholder-Reviews, Go/No-Go)

- Wie wird getestet? (Pilot, Failover-Tests, synthetische Checks, Performance-Baselines)

- Wie wird Übergabe an Betrieb organisiert? (Schulung, Runbooks, Ownership, Alarmhygiene)

- Wie wird mit Risiken umgegangen? (Risikoregister, Mitigations, Entscheidungslog)

Team, Skills und Betriebsmodell: Wer betreibt das Ergebnis?

Ein Design ist nur so gut wie die Fähigkeit, es zu betreiben. Consultants sollten daher nicht nur technische Machbarkeit bewerten, sondern auch Organisations- und Skill-Fit.

- Wie ist das Betriebsteam aufgestellt? (Rollen, Bereitschaft, 24/7, Eskalationswege)

- Welche Tools und Prozesse nutzt der Betrieb? (ITSM, Change, Monitoring, Konfig-Backups)

- Wie wird Wissen transferiert? (Dokumentation, Trainings, Shadowing, Betriebshandbuch)

- Welche Teile sind ggf. Managed Service? (SLA, Schnittstellen, Verantwortlichkeiten)

Qualitätsindikatoren: Woran Sie gute Netzwerkberatung erkennen

Nicht jede Beratung ist gleich. Diese Fragen helfen, schnell zu erkennen, ob ein Consultant strukturiert arbeitet oder hauptsächlich „Meinungen“ liefert.

- Arbeitet der Consultant KPI-basiert? (Baselines, p95/p99, messbare Erfolgskriterien)

- Fragt er nach Betrieb und Observability? (Runbooks, Alarmhygiene, Logs, Flow-Daten)

- Denkt er in Failure Domains und N-1-Szenarien? (Failover-Tests, Wartbarkeit, Redundanzwirklichkeit)

- Legt er Wert auf Governance? (Policy-Lifecycle, Ausnahmen, Change-Disziplin)

- Kann er Trade-offs transparent machen? (Kosten vs. Risiko vs. Komplexität)

Komprimierte Checkliste: Die wichtigsten Fragen auf einen Blick

- Ziele: Was ist der Business-Impact, und welche KPIs definieren Erfolg?

- Scope: Welche Domänen, Standorte und Systeme sind in-scope, welche nicht?

- Ist-Zustand: Welche Topologie, Zonen, Routingpfade und Abhängigkeiten existieren?

- Resilienz: Wo sind SPOFs, wie ist Failover getestet, wie sieht N-1-Kapazität aus?

- Performance: Welche p95/p99-KPIs, QoS/Shaping, MTU/MSS, WLAN-Kapazität sind relevant?

- Security: Zonenmodell, Default Deny, Egress-Kontrolle, MFA/RBAC, Vendor Access, Audit Trails.

- Observability: Metriken/Logs/Flows/Synthetik, Alarmhygiene, Change-Korrelation, Runbooks.

- Cloud/WAN: Breakout-Strategie, Pfadmessung zu realen Zielen, Provider-/SD-WAN-Health Checks.

- Deliverables: HLD/LLD, Migrations- und Testplan, As-Built, Betriebsübergabe, Abnahmekriterien.

- Betrieb: Skills, Ownership, Prozesse, Managed-Service-Schnittstellen, Wissensübergabe.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

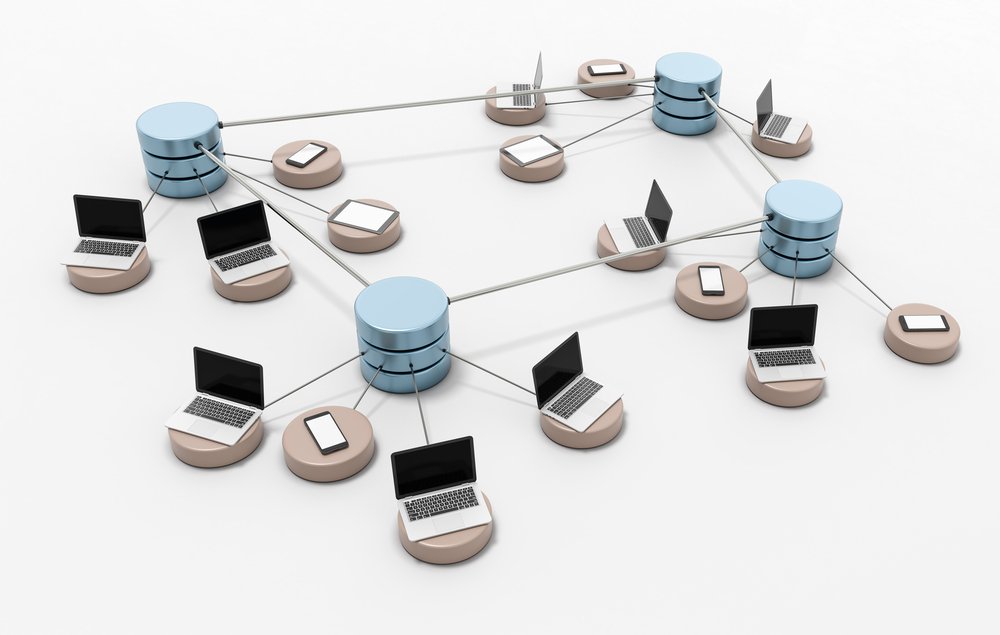

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.