Ein Design für Multi-Tenant-Netzwerke muss zwei Ziele gleichzeitig erreichen: strikte Isolation zwischen Mandanten und stabile Performance unter gemeinsamer Nutzung der Infrastruktur. Multi-Tenant-Architekturen finden sich nicht nur bei Service Providern und Rechenzentren, sondern zunehmend auch in Unternehmen: Co-Working-Spaces, Smart Buildings, Campusnetze mit mehreren Organisationseinheiten, Shared Services in Konzernen, OT/IT-Mischumgebungen, Managed Services oder Plattformen, die mehrere Kundenumgebungen auf derselben Hardware betreiben. Dabei ist „Mandantenfähigkeit“ mehr als ein VLAN pro Kunde. Echte Isolation betrifft mehrere Ebenen: Datenebene (Traffic), Steuerungsebene (Routing/Control Plane), Managementzugänge, Protokollierung sowie die Frage, wie man Policies konsistent durchsetzt und im Fehlerfall sauber debuggt. Gleichzeitig darf Isolation nicht zu einem Performance-Killer werden: Overlays, Tunnels, zusätzliche Firewalls und zu feingranulare Policies können Latenz, Durchsatz und Betriebsaufwand negativ beeinflussen. Dieser Artikel zeigt, wie Sie Multi-Tenant-Netzwerke so designen, dass Isolation und Performance gleichermaßen gesichert sind – mit klaren Architekturprinzipien, bewährten Segmentierungsoptionen, QoS- und Kapazitätsmanagement sowie einem Betriebsmodell, das Wachstum und Änderungen beherrscht.

Was „Multi-Tenant“ im Netzwerk wirklich bedeutet

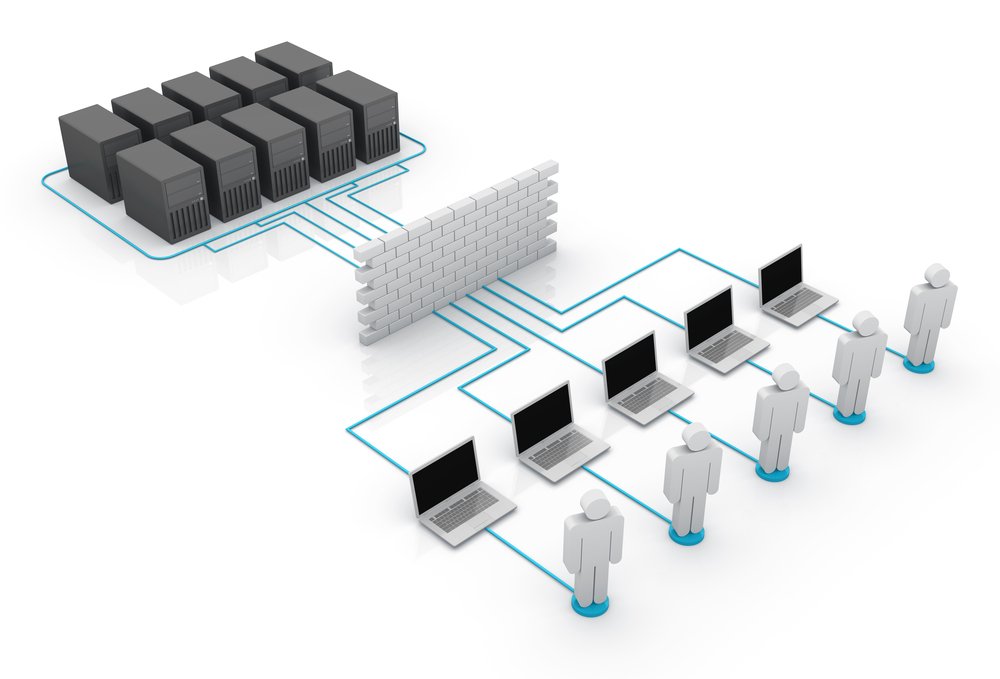

Ein Mandant (Tenant) ist eine logisch getrennte Umgebung innerhalb derselben physischen Infrastruktur. In einem Multi-Tenant-Netzwerk teilen sich Mandanten Switches, Router, Links und häufig auch Security- und Managementsysteme. Damit entsteht ein Zielkonflikt: maximale Ressourcenteilung (kosteneffizient) versus maximale Trennung (sicher und stabil). Ein gutes Design definiert daher, welche Teile wirklich gemeinsam genutzt werden dürfen und wo harte Grenzen nötig sind.

- Traffic-Isolation: Mandant A darf Mandant B nicht erreichen – weder auf Layer 2 noch auf Layer 3.

- Control-Plane-Isolation: Routing-Informationen, ARP/ND und Broadcast-/Multicast-Verhalten sollen sich nicht gegenseitig beeinflussen.

- Performance-Fairness: ein Mandant darf die Ressourcen anderer nicht verdrängen (Bandbreite, Queues, CPU/TCAM).

- Management-Isolation: Adminzugänge, Telemetrie und Konfigurationsrechte müssen strikt getrennt sein.

- Nachweisbarkeit: Policies, Logs und Changes müssen pro Tenant nachvollziehbar sein (Auditfähigkeit).

Bedrohungsmodell und Anforderungen: Ohne Risikoanalyse keine saubere Isolation

Bevor Sie Technologie auswählen, definieren Sie ein realistisches Bedrohungsmodell: Welche Mandanten sind „trusted“, welche sind extern, und was ist das Worst-Case-Szenario? In einem Co-Working-Space ist ein Tenant potenziell adversarial. In einem Konzern kann die Trennung zwischen Geschäftseinheiten eher compliance- und risikogetrieben sein. Je nach Risiko ändert sich die nötige Tiefe der Isolation.

- Adversarial Tenant: Mandant versucht aktiv, andere Mandanten zu erreichen oder zu stören (Spoofing, Scans, DoS).

- Fehlkonfiguration: häufigstes Risiko: falsches VLAN/VRF, zu breite Firewallregel, falsches Routing.

- Shared Services: gemeinsame DNS/NTP/Proxy-Services können zum Seiteneffektkanal werden, wenn nicht sauber geplant.

- Data Leakage: Logs, Flow-Daten oder Monitoring dürfen keine sensiblen Tenant-Informationen unkontrolliert offenlegen.

Für die Strukturierung von Sicherheitskontrollen und Nachweisbarkeit kann es helfen, sich an etablierten Rahmenwerken zu orientieren, etwa beim NIST CSRC für Prinzipien zu Kontrollen, Monitoring und Incident Response.

Architekturprinzipien für Multi-Tenant-Netze

Multi-Tenant-Designs werden robust, wenn Sie einige Prinzipien konsequent anwenden. Diese Prinzipien sorgen dafür, dass Isolation nicht „zufällig“ entsteht, sondern systematisch durchgesetzt wird.

- Tenant-Grenzen auf Layer 3 bevorzugen: VRFs oder getrennte Routingdomänen sind oft stabiler als große Layer-2-Trennungen.

- Default Deny an Übergängen: Inter-Tenant-Traffic ist per Default verboten; erlaubte Flows sind explizit.

- Wenige, standardisierte Profile: statt jeder Tenant bekommt Sonderregeln: Service-Tiers (Basic/Business/Enterprise).

- Kontrollpunkte definieren: Firewalls/Policies an klaren Stellen, nicht „überall ein bisschen“.

- Observability pro Tenant: Monitoring und Logs müssen Tenant-kontextualisiert sein, sonst ist Troubleshooting chaotisch.

Segmentierungsoptionen: VLAN, VRF, VXLAN/EVPN und Mikrosegmentierung

Die wichtigste Designentscheidung ist, wie Sie Mandanten technisch trennen. Es gibt mehrere Optionen, die jeweils Vor- und Nachteile haben. In der Praxis werden sie oft kombiniert.

VLAN pro Tenant

VLAN-basierte Trennung ist einfach zu verstehen und schnell umzusetzen. Sie skaliert jedoch nur bis zu einem gewissen Punkt, weil VLAN-Verwaltung, Trunking und Regelwerke bei vielen Mandanten unübersichtlich werden können.

- Vorteile: simpel, breit unterstützt, gut für kleinere Tenant-Zahlen.

- Nachteile: viele VLANs erhöhen Komplexität; Inter-Tenant-Kontrolle erfordert zusätzlich Routing/Firewalling.

- Typischer Einsatz: kleinere Co-Working-Umgebungen, einfache Mandantentrennung im Access.

VRF pro Tenant

VRFs (Virtual Routing and Forwarding) schaffen getrennte Routingtabellen. Das ist eine sehr saubere Form der Isolation auf Layer 3: Mandanten sehen sich nicht, selbst wenn gleiche IP-Adressräume genutzt werden (Overlapping IPs). VRFs sind deshalb besonders attraktiv für echte Mandantenfähigkeit.

- Vorteile: starke Isolation, Overlapping IP möglich, klare Inter-Tenant-Kontrollpunkte über VRF-Leaking oder Firewalls.

- Nachteile: mehr Routing-Designaufwand, Policies und Services müssen VRF-fähig gedacht werden.

- Typischer Einsatz: Managed Services, größere Co-Working- oder Campus-Umgebungen, Provider-ähnliche Designs.

VXLAN/EVPN und Overlays

In Rechenzentren und großen Campusdesigns wird Mandantenfähigkeit häufig über Overlays wie VXLAN/EVPN umgesetzt. Das ermöglicht skalierbare Segmentierung, flexible Workload-Platzierung und klare Trennung über VNIs/VRFs. Gleichzeitig müssen MTU, Telemetrie und Betriebsprozesse sauber beherrscht werden, damit Overlays nicht zum Debugging-Albtraum werden.

- Vorteile: hohe Skalierung, flexible Segmentierung, gute Unterstützung für moderne DC-Topologien.

- Nachteile: höhere Komplexität (MTU, Underlay/Overlay), mehr Anforderungen an Observability und Skillset.

- Typischer Einsatz: Data Center, große Campus-Backbones, Umgebungen mit vielen Segmenten und dynamischen Anforderungen.

Mikrosegmentierung und Policy-basierte Fabrics

Mikrosegmentierung zielt darauf ab, nicht nur „Netze“ zu trennen, sondern Workloads und Identitäten fein granular zu steuern. Das kann in Multi-Tenant-Umgebungen sinnvoll sein, wenn Mandanten interne Zonen brauchen (z. B. „App“, „DB“, „Mgmt“) oder wenn Zero-Trust-Prinzipien verlangt sind.

- Vorteile: sehr feine Kontrolle, starke Governance, gute Integration in Zero Trust.

- Nachteile: hoher Design- und Betriebsaufwand, Policy-Lifecycle muss reif sein.

- Typischer Einsatz: sicherheitskritische Umgebungen, Plattformen mit vielen internen Workloads je Tenant.

Inter-Tenant-Kommunikation: Gemeinsame Services kontrolliert bereitstellen

In vielen Multi-Tenant-Szenarien benötigen Mandanten Zugriff auf gemeinsame Services: Internet, DNS, NTP, zentrale Authentisierung, Druckdienste, Monitoring oder Plattform-APIs. Diese Shared Services sind ein häufiger Ort für Designfehler, weil „mal eben erlauben“ schnell zu überbreiten Regeln führt.

- Shared Services als eigene Zone: separate VRF/VLAN/Zone, die nur definierte Flows akzeptiert.

- Allow-Lists statt Any-Any: Mandanten dürfen nur die notwendigen Ports und Ziele erreichen.

- Pro-Tenant DNS/Proxy Policies: um Datenabfluss zu reduzieren und Fehlersuche zu erleichtern.

- Rate Limits und Fairness: Shared Services müssen gegen „Noisy Neighbor“ geschützt werden.

Performance sichern: Noisy Neighbor vermeiden

„Noisy Neighbor“ beschreibt, dass ein Mandant durch hohe Last oder Fehlverhalten die Performance anderer Mandanten beeinträchtigt. In Multi-Tenant-Netzen ist das nicht nur eine Kapazitätsfrage, sondern auch eine Frage von Queueing, QoS, Control-Plane-Schutz und Ressourcenzuteilung.

- Bandwidth-Fairness: per Tenant Rate Limits oder Shaping auf Uplinks/Edges, besonders im Internetzugang.

- QoS-Klassen: Echtzeit (Voice/Video) und geschäftskritischer Traffic priorisieren; Bulk-Traffic begrenzen.

- Queue Drops beobachten: Drops in priorisierten Queues sind ein harter Indikator für Fehlkonfiguration oder Unterdimensionierung.

- Control-Plane-Protection: Schutz vor Broadcast/ARP-Stürmen, Storm Control, ARP/ND-Rate-Limits.

- WLAN-Kapazität: getrennte SSIDs/Rollen allein reichen nicht; Airtime und Client Experience müssen pro Tenant betrachtet werden.

QoS im Multi-Tenant-Kontext: Wenige Klassen, klare Regeln

QoS wird im Multi-Tenant-Design schnell unübersichtlich, wenn jeder Mandant „seine“ Markierungen setzt. Bewährt hat sich ein zentral definiertes QoS-Modell mit wenigen Klassen, das Sie am Edge normalisieren: Markierungen werden geprüft, ggf. überschrieben und dann konsistent im Netz behandelt.

- Marking Policy: entweder „trust boundary“ (nur bestimmte Geräte dürfen markieren) oder „remark at edge“ (alles wird normalisiert).

- Klassenmodell: Real-Time, Business, Best Effort, Bulk – schlank und betriebsstabil.

- Shaping am Engpass: insbesondere am WAN/Internet-Edge, um Bufferbloat zu reduzieren.

- Tenant-Tiers: definierte Bandbreitenprofile pro Mandant (z. B. Basic 50 Mbit/s, Business 200 Mbit/s, Enterprise 1 Gbit/s).

Sicherheit: Isolation durchsetzen statt nur dokumentieren

Die größte Gefahr in Multi-Tenant-Netzen ist „scheinbare“ Trennung: VLANs existieren, aber Routing oder Firewalling erlaubt dennoch ungewollte Querverbindungen. Sicherheit entsteht, wenn Isolation technisch erzwungen wird und Prüfmechanismen existieren.

- Inter-Tenant Default Deny: kein Routing zwischen Tenants, kein VRF-Leaking ohne explizite Freigabe.

- Layer-2-Schutz: DHCP Snooping, Dynamic ARP Inspection, IP Source Guard, Port Isolation (wo sinnvoll).

- Management-Trennung: Mandanten dürfen keine Managementinterfaces erreichen; Adminpfade liegen in eigener Zone.

- Logging und Audit Trails: Änderungen an Policies müssen nachvollziehbar sein (wer, wann, was).

Für typische Webrisiken, die in Multi-Tenant-Plattformen häufig relevant sind (Portale, APIs, Self-Service), bietet der OWASP Top 10 eine hilfreiche Priorisierung.

Adressierung und Overlapping IP: Wenn Mandanten gleiche Netze nutzen

Overlapping IP-Adressräume sind in echten Multi-Tenant-Umgebungen häufig, etwa wenn Kunden ihre Standard-Privatnetze (z. B. 10.0.0.0/8) nutzen. Ein sauberes Design muss das explizit unterstützen, sonst entstehen späte Überraschungen.

- VRF-Isolation: getrennte Routingtabellen verhindern Konflikte durch Overlapping IPs.

- NAT-Strategie: wenn Mandanten ins Internet müssen, nutzen Sie pro Tenant definierte NAT-Pools oder Policies.

- DNS-Split: Tenant-spezifische DNS-Zonen oder Views, damit Namen konsistent aufgelöst werden.

- Dokumentation: IPAM muss VRF-/Tenant-kontextualisiert sein, sonst wird Betrieb fehleranfällig.

Observability und Troubleshooting: Sichtbarkeit pro Tenant herstellen

Multi-Tenant-Designs stehen und fallen mit Observability. Ohne Tenant-Kontext werden Logs und Metriken unbrauchbar: Sie sehen zwar „Traffic“, wissen aber nicht, welcher Mandant betroffen ist. Ziel ist eine saubere Zuordnung über Tags, VRFs, VLANs, Rollen und Standortprofile.

- Metriken pro Tenant: Uplink-Auslastung, Queue Drops, RTT/Loss/Jitter (WAN), WLAN-Client-Experience.

- Logs mit Kontext: Firewall-Drops, Auth-Events, NAT-Übersetzungen, Policy-Änderungen – immer tenant-tagged.

- Flow-Daten: Top Talker und Zielbeziehungen pro Tenant, um Noisy Neighbor schnell zu identifizieren.

- Synthetische Checks: pro Tenant kritische Pfade testen (DNS, HTTPS zu SaaS, VPN-Ziele), um Servicequalität nachzuweisen.

Betrieb und Governance: Onboarding, Änderungen, Offboarding

Multi-Tenant-Netzwerke sind dynamisch: neue Mandanten kommen, Bandbreitenprofile ändern sich, Policies werden erweitert, Mandanten verlassen die Plattform. Ohne klare Prozesse wird das Netzwerk schnell zu einem Sonderfallmuseum. Ein gutes Betriebsmodell definiert daher standardisierte Lebenszyklen.

- Onboarding: Tenant-Template (VRF/VLAN, IP-Plan, NAT, WLAN-Rolle, Policy-Baseline), Abnahmetests und Dokumentation.

- Change Management: risikobasierte Changes, Peer Reviews, Rollback-Plan, Wartungsfenster.

- Offboarding: sauberer Rückbau von Policies, NAT-Pools, DNS-Einträgen und Monitoring-Tags.

- Ausnahmen: befristet, begründet, mit Owner und regelmäßiger Review-Pflicht.

Als strukturierende Referenz für Change- und Service-Prozesse eignet sich ITIL, weil es den Zusammenhang von Change, Incident und kontinuierlicher Verbesserung betont; einen Überblick bietet ITIL.

Skalierung planen: Grenzen von Hardware und Policies berücksichtigen

Multi-Tenant-Skalierung scheitert selten an „zu wenig Ports“, sondern an subtilen Limits: TCAM/ACL-Kapazitäten, Anzahl VRFs, Anzahl Routen, NAT-States, Firewall-Durchsatz unter Inspection, Controller-Limits oder Telemetrie-Last. Planen Sie diese Ressourcen explizit ein, bevor Sie dutzende Tenants onboarden.

- TCAM/ACL-Limits: viele Tenants bedeuten oft viele Policies; prüfen Sie, wie viele Regeln realistisch sind.

- VRF- und Route-Limits: maximale VRFs, Routen je VRF, BGP-Skalen (falls genutzt).

- NAT- und Session-Tabellen: besonders bei zentralem Internet-Exit oder großen Tenants relevant.

- WLAN-Overhead: zu viele SSIDs erhöhen Beacon-Overhead; besser Rollenmodell und wenige SSIDs.

- Kapazitätsmanagement: p95/p99-Metriken, Queue Drops und Failover-Kapazität (N-1) als Upgrade-Trigger.

Typische Fallstricke im Multi-Tenant-Design

- Isolation nur auf Layer 2: VLAN-Trennung ohne durchgesetzte L3/Firewall-Grenzen führt zu Leaks.

- Zu viele SSIDs: vermeintliche Mandantentrennung über SSIDs verschlechtert WLAN-Kapazität drastisch.

- Any-Any-Ausnahmen: schnelle „temporäre“ Freigaben werden dauerhaft und zerstören das Sicherheitsmodell.

- Fehlende Fairness: ein Tenant kann Uplinks saturieren; ohne Shaping/QoS leiden alle.

- Kein Tenant-Kontext im Monitoring: Störungen werden politisch („wer ist schuld?“) statt technisch gelöst.

- Overlapping IP ignoriert: spätere Integrationsprobleme, wenn Tenants gleiche RFC1918-Netze nutzen.

Checkliste: Isolation und Performance in Multi-Tenant-Netzen sichern

- Bedrohungsmodell definieren: trusted vs. adversarial Tenants, Worst-Case-Szenarien, Compliance-Anforderungen.

- Segmentierungsstrategie wählen: VLAN (klein), VRF (stark), Overlay (skalierend), Mikrosegmentierung (fein) – je nach Use Case.

- Default Deny durchsetzen: keine Inter-Tenant-Routen, kein VRF-Leaking ohne explizite Freigabe.

- Shared Services sauber zonieren: eigene Zone, Allow-Lists, Rate Limits und pro Tenant Policies.

- Performance-Fairness: per Tenant Bandbreitenprofile, Shaping am Engpass, QoS mit wenigen Klassen.

- Layer-2-Schutz aktivieren: DHCP Snooping, DAI, IP Source Guard, Storm Control (wo sinnvoll).

- Overlapping IP berücksichtigen: VRFs, NAT-Strategie, DNS-Views, IPAM mit Tenant-Kontext.

- Observability pro Tenant: Metriken/Logs/Flows tenant-tagged, synthetische Checks pro kritischem Pfad.

- Governance etablieren: standardisierte Onboarding-Templates, befristete Ausnahmen, Change- und Offboarding-Prozesse.

- Skalierung planen: Limits von TCAM/ACL, VRFs, Routen, NAT/Session-Tables, Controller-Kapazitäten und Failover (N-1) berücksichtigen.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.