DHCP Snooping ist eine wichtige Sicherheitsfunktion in modernen Netzwerken, die dabei hilft, unbefugte DHCP-Server zu verhindern und die Integrität der IP-Adresszuweisung sicherzustellen. Es ist besonders in Campusnetzwerken von Bedeutung, um zu verhindern, dass Clients von nicht autorisierten DHCP-Servern Adressen erhalten. In diesem Artikel werden wir die grundlegenden Konzepte von DHCP Snooping im Detail betrachten, die Funktionsweise von Trust Boundaries, die Bedeutung von Option 82 sowie typische Edge-Cases, die beim Setup und Betrieb auftreten können.

1. Was ist DHCP Snooping?

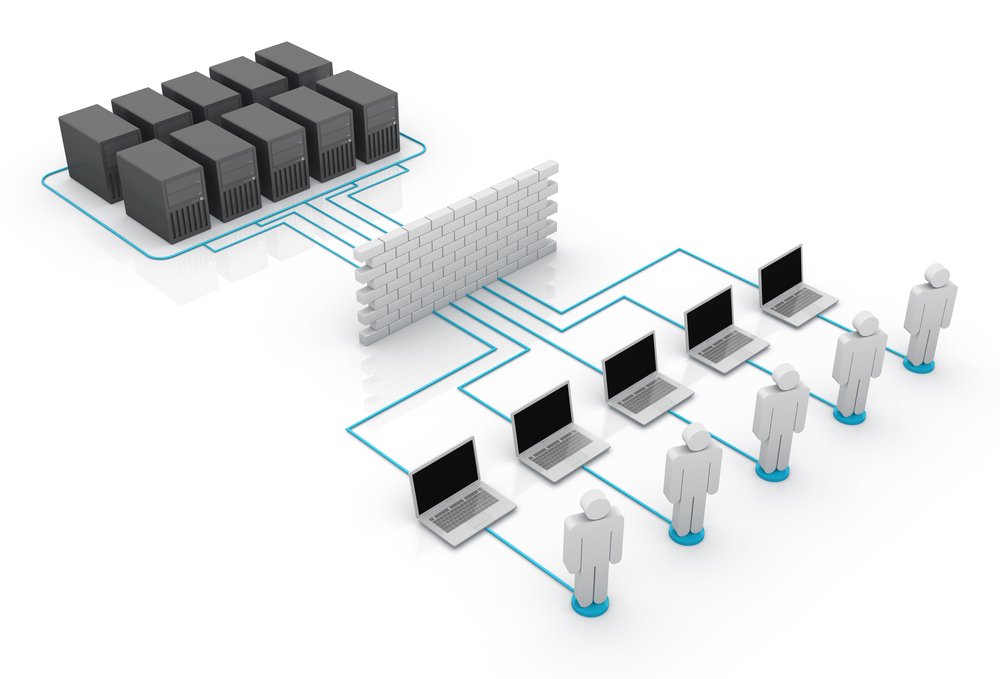

DHCP Snooping ist eine Sicherheitsfunktion auf Layer 2 Switches, die DHCP-Nachrichten überwacht, um sicherzustellen, dass nur autorisierte DHCP-Server IP-Adressen an Clients zuweisen können. DHCP Snooping schützt vor Angriffen wie DHCP-Spoofing, bei denen ein Angreifer versucht, als DHCP-Server aufzutreten, um Clients in die Irre zu führen.

2. Trust Boundaries im DHCP Snooping

Ein Trust Boundary definiert die Grenze zwischen vertrauenswürdigen und nicht vertrauenswürdigen Netzwerksegmenten. Bei DHCP Snooping sind die Ports, an denen vertrauenswürdige DHCP-Server angeschlossen sind, als „trusted“ konfiguriert, während alle anderen Ports als „untrusted“ gelten.

2.1. Konfiguration von Trust Boundaries

- Vertrauenswürdige Ports: Diese Ports sind mit DHCP-Servern verbunden, die legitime IP-Adressen zuweisen. Diese Ports müssen manuell mit dem Befehl „ip dhcp snooping trust“ konfiguriert werden.

- Untrusted Ports: Diese Ports sind für Endgeräte vorgesehen, die DHCP-Anfragen stellen. Sie dürfen nur DHCP-Clients zulassen, aber keine DHCP-Angebote senden.

2.2. Beispiel für die Konfiguration von Trust Boundaries

interface GigabitEthernet0/1

ip dhcp snooping trust

3. DHCP Option 82: Verfolgung von Clients und Herkunft der Anfragen

Option 82 ist ein Zusatz zu DHCP-Nachrichten, der es dem DHCP-Server ermöglicht, Informationen über den Ursprung der DHCP-Anfrage zu erhalten. Diese Informationen beinhalten den Switchport und die VLAN-Zugehörigkeit des Clients, der die Anfrage sendet.

3.1. Verwendung von Option 82

Option 82 wird vom Switch eingefügt, wenn der Client eine DHCP-Anfrage sendet. Der Switch fügt der DHCPDISCOVER-Nachricht zusätzliche Informationen wie den Port und das VLAN hinzu, von dem die Anfrage stammt. Diese Informationen ermöglichen es dem DHCP-Server, die Anfrage einem bestimmten Netzwerkbereich zuzuordnen und die IP-Zuweisung entsprechend durchzuführen.

3.2. Konfiguration von Option 82

- Die Option 82 kann auf vertrauenswürdigen Switchports aktiviert werden, um zusätzliche Informationen zu den DHCP-Anfragen zu liefern.

- Es gibt auch die Möglichkeit, die Option 82 für alle DHCP-Anfragen zu deaktivieren, was jedoch die Nachverfolgbarkeit der Clientanfragen einschränken würde.

3.3. Beispiel für die Aktivierung von Option 82

ip dhcp snooping information option

ip dhcp snooping information trust-all

4. Edge-Cases und typische Probleme bei der DHCP Snooping Konfiguration

Bei der Konfiguration von DHCP Snooping können verschiedene Herausforderungen und Edge-Cases auftreten. Diese sollten bei der Implementierung berücksichtigt werden, um die Netzwerksicherheit zu gewährleisten.

4.1. Problem: DHCP-Snooping arbeitet nicht, obwohl es konfiguriert wurde

- Stellen Sie sicher, dass der DHCP-Snooping-Status für das VLAN aktiviert ist. Verwenden Sie den Befehl „ip dhcp snooping“ und „ip dhcp snooping vlan

“. - Überprüfen Sie, ob die richtigen Ports als „trusted“ konfiguriert sind, um den DHCP-Server richtig zu identifizieren.

4.2. Problem: DHCP-Option 82 wird nicht eingefügt

- Überprüfen Sie, ob Option 82 auf den Switchports aktiviert ist. Verwenden Sie den Befehl „ip dhcp snooping information option“.

- Vergewissern Sie sich, dass der RADIUS-Server oder der DHCP-Server Option 82 unterstützt und die entsprechende Konfiguration vorgenommen wurde.

4.3. Problem: Fehlende IP-Adressen für Clients

- Stellen Sie sicher, dass der DHCP-Server genügend IP-Adressen im Pool hat, um den Anfragen gerecht zu werden.

- Überprüfen Sie, ob der DHCP-Server an den richtigen Ports konfiguriert ist und ordnungsgemäß funktioniert.

5. Weitere Best Practices für DHCP Snooping

- Aktivieren Sie DHCP Snooping auf allen Switches, die in einem VLAN verbunden sind, um sicherzustellen, dass alle DHCP-Anfragen geprüft werden.

- Verwenden Sie den Befehl „show ip dhcp snooping“ regelmäßig, um den aktuellen Status der DHCP-Snooping-Konfiguration zu überprüfen.

- Setzen Sie Grenzwerte für DHCP-Leases und achten Sie auf die Konsistenz der DHCP-Optionen zwischen den Geräten.

5.1. Beispiel zur Überprüfung des DHCP Snooping Status

show ip dhcp snooping

show ip dhcp snooping binding

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.