DMZ richtig planen ist eine der wichtigsten Grundlagen, wenn Unternehmen öffentliche Dienste sicher bereitstellen wollen – etwa Websites, Webportale, APIs, Mail-Gateways oder Remote-Access-Endpunkte. Eine DMZ (Demilitarized Zone) ist dabei kein „extra VLAN“, sondern ein bewusst gestalteter Sicherheitsbereich zwischen Internet und internem Netzwerk. Ziel ist es, die Angriffsfläche zu reduzieren und im Ernstfall die Ausbreitung zu begrenzen: Wird ein öffentlich erreichbarer Dienst kompromittiert, darf das nicht automatisch den Zugriff auf interne Systeme, Datenbanken oder Identitätsdienste ermöglichen. Eine sauber geplante DMZ schafft klare Zonen, definierte Datenflüsse und nachvollziehbare Regeln. Gleichzeitig verbessert sie die Betriebsfähigkeit, weil Verantwortlichkeiten, Logging und Incident Response an einer zentralen Stelle zusammenlaufen. Dieser Artikel zeigt praxisnah, wie Sie eine DMZ-Architektur für öffentliche Dienste sicher planen: von Zonenmodellen und Firewall-Regeln über Reverse Proxy und WAF bis zu NAT, Härtung, Monitoring, Hochverfügbarkeit und typischen Fehlern, die in der Praxis besonders teuer werden.

Was ist eine DMZ und warum ist sie so wichtig?

Eine DMZ ist ein isolierter Netzwerkbereich, in dem Systeme betrieben werden, die aus dem Internet erreichbar sein müssen. Sie liegt logisch zwischen zwei Vertrauenszonen: dem untrusted Internet und dem vertrauenswürdigeren internen Netz (LAN/Server-Zonen). Die DMZ dient als Pufferzone: Sie ermöglicht öffentliche Dienste, ohne das interne Netzwerk direkt zu exponieren.

- Schutz vor direkter Kompromittierung: Internet-Traffic endet in der DMZ, nicht im LAN.

- Begrenzung der Ausbreitung: Ein kompromittierter DMZ-Host hat nur minimale, streng definierte Pfade nach innen.

- Klare Verantwortlichkeiten: Public-Facing-Systeme werden technisch und organisatorisch getrennt betrieben.

- Bessere Auditfähigkeit: Datenflüsse sind klar definierbar und kontrollierbar.

Grundprinzipien: So denken Sie DMZ-Design richtig

Eine professionelle DMZ-Planung folgt einigen Prinzipien, die unabhängig vom Hersteller oder der konkreten Umgebung gelten. Sie helfen, spätere „Notfallregeln“ zu vermeiden und die DMZ dauerhaft wartbar zu halten.

- Default Deny: Alles ist blockiert, bis ein konkreter Flow freigegeben wird.

- Least Privilege: Nur notwendige Ports, Protokolle und Ziele erlauben.

- Zonen statt Einzel-IPs: Regeln zwischen Zonen sind übersichtlicher und skalieren besser.

- Trennung von Rollen: Frontend, Backend, Management und Monitoring werden getrennt betrachtet.

- Keine „Direktverbindungen“ ins LAN: Öffentliche Dienste sprechen bevorzugt mit definierten Gateways/Backends, nicht „frei“ ins interne Netz.

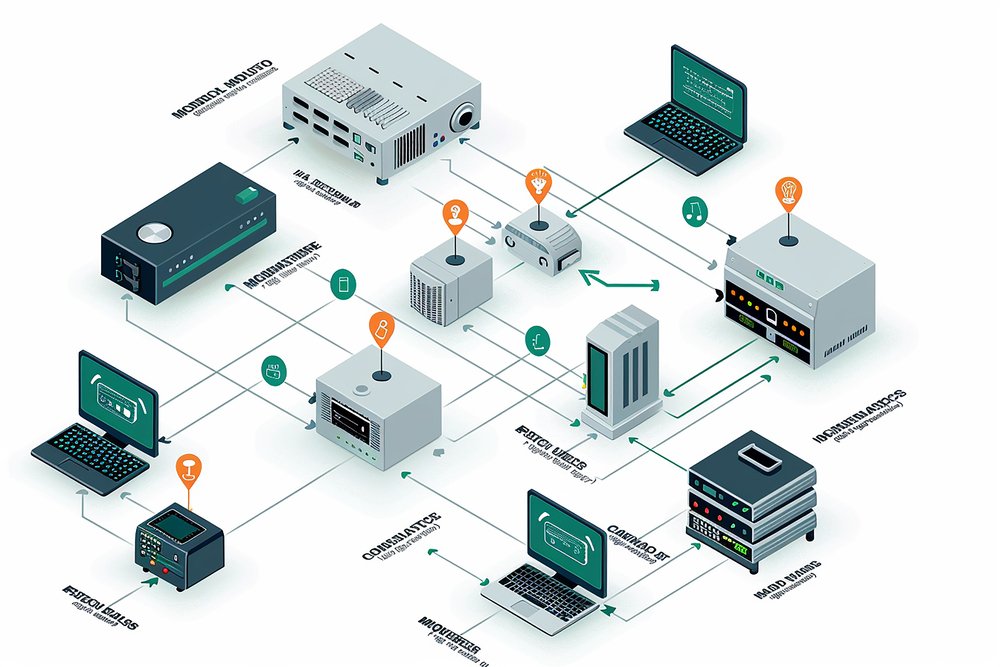

DMZ-Architekturen im Überblick

Je nach Sicherheitsbedarf und Infrastruktur kommen unterschiedliche DMZ-Modelle zum Einsatz. Wichtig ist, dass das Modell zur Risikoanalyse und zum Betriebskonzept passt.

3-Zonen-Modell (klassisch und praxistauglich)

Das häufigste Modell besteht aus drei Zonen: Internet, DMZ und internes Netz. Die Firewall kontrolliert die Übergänge Internet↔DMZ und DMZ↔LAN. Dieses Modell ist für viele Mittelstands- und Enterprise-Umgebungen ein guter Einstieg, wenn es sauber umgesetzt wird.

Dual-Firewall-Design (höhere Trennung, mehr Kontrolle)

Hier wird die DMZ zwischen zwei getrennten Firewalls platziert: eine Firewall zum Internet, eine zum internen Netz. Das erhöht die Trennung und reduziert das Risiko, dass eine einzelne Fehlkonfiguration beide Grenzen gleichzeitig öffnet. Der Aufwand ist höher, dafür sind Verantwortlichkeiten und Sicherheitsdomänen oft klarer.

Segmentierte DMZ (mehrere DMZ-Zonen nach Zweck)

Wenn unterschiedliche öffentliche Dienste unterschiedliche Risiken haben (z. B. Webportal vs. Mail-Gateway vs. Partner-API), kann eine segmentierte DMZ sinnvoll sein. Dabei werden DMZ-Services in Subzonen getrennt, um seitliche Bewegungen innerhalb der DMZ zu erschweren.

Welche Dienste gehören in die DMZ?

Grundsätzlich gehören alle Systeme in die DMZ, die aus dem Internet erreichbar sein müssen oder Internet-Traffic terminieren. Typische Beispiele:

- Reverse Proxy / Load Balancer: TLS-Terminierung, Routing, Schutzfunktionen, zentrale Logs.

- Webserver/Portale: Öffentlich erreichbare Webfrontends (idealerweise hinter Reverse Proxy).

- API-Gateways: Rate Limiting, Auth-Integration, zentrale Kontrolle externer API-Zugriffe.

- Mail-Gateways: SMTP-Inbound/Outbound mit Spam-/Malware-Filter.

- DNS (authoritative): Autoritative DNS-Server für öffentliche Zonen.

- VPN/Remote-Access-Endpunkte: Termination externer Verbindungen (mit strikter Härtung).

Wichtig: Datenbanken und interne Identitätsdienste gehören in der Regel nicht in die DMZ. Sie bleiben im internen Netz und werden nur über streng definierte Flows erreichbar gemacht.

Firewall-Regeln für die DMZ: Ein sauberes Flow-Modell

DMZ-Regeln sollten nicht „portbasiertes Chaos“ erzeugen, sondern klare Flows abbilden. Ein bewährter Ansatz ist, alle benötigten Kommunikationsbeziehungen vorab zu modellieren und dann minimal freizuschalten.

Typische Standard-Flows (als Konzept, nicht als pauschale Freigabe)

- Internet → DMZ: Nur benötigte Ports zu definierten Frontends (meist TCP 443, ggf. 80 für Redirect).

- DMZ → Intern (Backend): Nur explizite Verbindungen zu definierten Backend-Services (z. B. Reverse Proxy → App-Server).

- DMZ → Infrastruktur: DNS/NTP/Monitoring nur zu definierten Systemen, minimal.

- Management → DMZ: Admin-Zugriff nur aus dedizierter Management-Zone (Jump Host, MFA, Logging).

- DMZ → Internet (Outbound): Stark eingeschränkt (z. B. Updates über Proxy/Repos), keinesfalls „Any“.

Default Deny und explizite Deny-Regeln

Eine DMZ profitiert von einem klaren „Default Deny“ mit gezieltem Logging. Explizite Deny-Regeln an kritischen Übergängen (z. B. DMZ→LAN pauschal blocken und dann Ausnahmen darüber definieren) helfen, Fehlkonfigurationen zu vermeiden.

NAT, Portweiterleitungen und öffentliche Adressen sauber planen

Öffentliche Dienste werden häufig über DNAT/Port-Forwarding erreichbar gemacht. Fehler in NAT-Regeln sind ein häufiger Grund für ungewollte Exponierung. Planen Sie NAT daher bewusst und nachvollziehbar.

- DNAT nur auf definierte DMZ-Frontends: Keine Weiterleitungen direkt ins LAN.

- Quellen einschränken, wenn möglich: Bei Partnerdiensten oder Admin-Portalen nur bekannte Quellnetze erlauben.

- Separate VIPs pro Dienst: Erleichtert Logging, Troubleshooting und saubere Policies.

- Dokumentation: NAT und Security Policy gemeinsam dokumentieren, da sie zusammenwirken.

Reverse Proxy, WAF und API-Gateway: Schutzschichten, die sich bewähren

Öffentliche Webdienste sollten möglichst nicht direkt auf Applikationsservern enden. Ein Reverse Proxy oder Load Balancer in der DMZ kann TLS terminieren, Anfragen filtern, Routen kontrollieren und die interne Struktur verbergen. Für zusätzliche Webabsicherung eignet sich eine Web Application Firewall (WAF), die typische Angriffe erkennt (z. B. Injection, XSS, ungewöhnliche Request-Muster) und blockieren kann.

- Reverse Proxy: Zentrales Entry-Point-Design, TLS-Policy, Header-Härtung, Rate Limiting.

- WAF: Ergänzende Schutzebene für Webanwendungen, besonders bei hohem Angriffsrisiko.

- API-Gateway: Authentifizierung, Quotas, Token-Validierung, zentrale Kontrolle externer API-Nutzung.

Für typische Webrisiken und Schutzprioritäten ist OWASP Top 10 eine etablierte Orientierung.

Identität, Authentifizierung und Secrets: Nicht in der DMZ „vergessen“

DMZ-Systeme benötigen häufig Zugriff auf interne Authentifizierung (z. B. Identity Provider, LDAP/AD) oder Token-Validierung. Diese Flows sind besonders sensibel. Planen Sie sie strikt und bevorzugen Sie moderne, minimal invasive Mechanismen.

- Minimale Auth-Flows: Nur die unbedingt benötigten Ports/Endpunkte, keine pauschale AD-Freigabe.

- Token-basierte Verfahren: OIDC/OAuth-Modelle reduzieren direkte interne Protokollabhängigkeiten.

- Secrets-Management: Keine Klartext-Passwörter in Konfigdateien; Rotation und Zugriffskontrolle.

- Service Accounts begrenzen: Least Privilege auch für Dienstkonten.

Hardening der DMZ-Systeme: Angriffsfläche reduzieren

Eine DMZ ist exponiert. Deshalb müssen die Systeme darin besonders konsequent gehärtet werden – technisch und organisatorisch. Das gilt für Betriebssysteme, Anwendungen und die Firewall selbst.

- Patching mit SLAs: Öffentliche Dienste und Gateways priorisiert aktualisieren.

- Minimaler Service-Footprint: Unnötige Dienste deaktivieren, nur erforderliche Ports offen.

- Strikte Admin-Zugänge: Management nur aus dedizierter Management-Zone über Jump Host mit MFA.

- TLS-Härtung: Moderne Protokolle/Cipher, sichere Zertifikatsverwaltung, HSTS wo passend.

- Datei- und Prozessschutz: EDR/Server-Hardening, Logging, Integritätskontrollen.

Monitoring, Logging und Incident Response: Die DMZ als Frühwarnsystem

Die DMZ ist ein idealer Ort für Sicherheitsmonitoring, weil dort Angriffe häufig zuerst sichtbar werden. Ohne sauberes Logging wird die DMZ jedoch zum Blackbox-Risiko. Ziel ist: zentrale Logs, klare Alerts und schnelle Reaktionspfade.

Was Sie in der DMZ zwingend überwachen sollten

- Firewall-Events: Denies, ungewöhnliche Muster, Scans, Policy-Verstöße.

- Reverse-Proxy/WAF-Logs: Auffällige Requests, Blockierungen, Bot-Pattern, Fehlercodes.

- System- und Auth-Logs: Admin-Logins, Konfigänderungen, Dienststarts, Integritätswarnungen.

- Traffic-Baselines: Normalverhalten vs. Abweichungen (Spitzen, neue Länder, neue URL-Pattern).

Für strukturierte Sicherheitsprozesse und Governance sind Leitlinien des BSI sowie das NIST Cybersecurity Framework hilfreiche Referenzen.

Hochverfügbarkeit und Resilienz: DMZ-Dienste ohne Single Point of Failure

Öffentliche Dienste sind oft geschäftskritisch. Eine DMZ-Architektur sollte daher nicht nur sicher, sondern auch resilient sein. Dazu gehören redundante Firewalls, Load Balancer, getrennte Uplinks und ein klares Failover-Konzept.

- Firewall-HA: Active/Passive oder Active/Active, mit getesteten Failover-Prozessen.

- Load Balancing: Mehrere Frontends, Health Checks, Wartungsfenster ohne Downtime.

- Redundante Internetanbindung: Je nach Bedarf Multi-ISP oder redundante Pfade.

- Kapazitätsplanung: DDoS-Schutzstrategie, Connection Limits, Rate Limits, WAF-Regeln.

Cloud-DMZ: DMZ-Prinzipien in hybriden Umgebungen

Auch in der Cloud gibt es DMZ-ähnliche Designs: Public Subnets für Load Balancer/Ingress, private Subnets für Applikationen, isolierte Datenbanknetze. Die Prinzipien bleiben gleich: klare Zonen, minimal notwendige Flows, kontrollierter Egress und saubere Logs. Wichtig ist, dass Cloud-native Controls (Security Groups/NSGs, WAF, Routing, Audit Logs) konsistent betrieben werden.

Die häufigsten DMZ-Planungsfehler (und wie Sie sie vermeiden)

- Direkte Portweiterleitung ins LAN: Public Traffic darf nicht direkt auf interne Server enden.

- Zu breite DMZ→LAN-Freigaben: Nur explizite Backends, keine „Any“-Regeln.

- Unkontrollierter Outbound aus der DMZ: Updates/Repos über definierte Wege, nicht „alles raus“.

- Admin-Zugriff aus User-Netzen: Management strikt separieren (Jump Host, MFA, Logging).

- Fehlendes Logging: Ohne Logs ist Incident Response extrem teuer und langsam.

- Keine Segmentierung innerhalb der DMZ: Unterschiedliche Dienste mit unterschiedlichem Risiko sollten getrennt werden.

- Patch-Backlog: Exponierte Systeme ohne schnelle Updates sind ein Magnet für Angriffe.

Praktische DMZ-Checkliste: Sichere Architektur für öffentliche Dienste

- DMZ als eigene Zone mit Default Deny und klaren Flows (Internet→DMZ, DMZ→Backend, Management→DMZ)

- Öffentliche Dienste über Reverse Proxy/Load Balancer, interne Backends nicht direkt exponieren

- DNAT nur auf DMZ-Frontends, keine Portweiterleitung ins interne Netz

- DMZ→LAN streng minimieren, nur definierte Backends/Services

- DMZ-Outbound stark einschränken (Updates/Repos über definierte Wege, DNS zentral)

- Admin-Zugriff nur über Management-Zone/Jump Host mit MFA und vollständigem Logging

- WAF/Rate Limiting für Webdienste, API-Gateway-Controls für APIs

- Zentrale Logs (Firewall, Proxy/WAF, System), Baselines und Alerts für Anomalien

- HA-Design mit getesteten Failover-Prozessen, Kapazitäts- und DDoS-Planung

- Regelmäßige Reviews: Regelusage, Ausnahmen, Shadowing, Patch-Stand

Weiterführende Informationsquellen

- BSI: Empfehlungen und IT-Grundschutz für sichere Netzwerkarchitekturen

- NIST Cybersecurity Framework: Struktur für Sicherheitsmaßnahmen und Governance

- OWASP Top 10: Risiken und Schutz für Webanwendungen

- IETF RFCs: Technische Standards zu Netzwerkprotokollen und Internetkommunikation

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.