Docker auf dem Raspberry Pi hat sich vom Bastelthema zu einer ernstzunehmenden Plattform für Homelab, Edge-Computing und professionelle Selbsthost-Setups entwickelt. Moderne Raspberry-Pi-Modelle (Pi 4 und Pi 5) bieten genügend CPU-Leistung, RAM und I/O, um mehrere Dienste parallel in Containern zu betreiben – sauber getrennt, reproduzierbar und deutlich wartungsfreundlicher als klassische „Installationen direkt auf dem Host“. Wer Container konsequent einsetzt, gewinnt vor allem Kontrolle: Images sind versionierbar, Deployments sind wiederholbar, Updates lassen sich geplant ausrollen, und ein defekter Dienst wird einfach neu gestartet oder neu gebaut, statt das System „zu verbiegen“. Gleichzeitig bringt Docker auf ARM eigene Besonderheiten mit: Multi-Arch-Images, passende Tags (arm64/armv7), cgroups v2, Performance-Fallen bei Storage und Logging sowie Security-Themen wie Root-Rechte, Capabilities und Netzwerkfreigaben. Dieser Artikel richtet sich an fortgeschrittene Anwender und Profis, die Docker auf dem Raspberry Pi nicht nur „zum Laufen“ bringen, sondern als belastbares Container-Management nutzen möchten – inklusive Best Practices für Installation, Compose-Stacks, Netzwerke, Storage, Monitoring und Hardening im 24/7-Betrieb.

Grundlagen für Profis: Was Docker auf dem Raspberry Pi anders macht

Technisch funktioniert Docker auf dem Raspberry Pi wie auf x86-Systemen: Der Docker Engine Daemon verwaltet Container, Images und Netzwerke; Container laufen isoliert über Namespaces und Ressourcenlimits über cgroups. In der Praxis sind die Unterschiede jedoch relevant:

- Architektur: Raspberry Pi ist ARM (häufig arm64 auf Pi 4/5). Nicht jedes Image existiert für ARM.

- Ressourcen: CPU und RAM sind begrenzt; sauberes Limit- und Log-Management ist Pflicht.

- Storage: microSD ist für Schreiblast anfällig; SSD/NVMe verbessert Stabilität erheblich.

- Netzwerk: Einige Netzwerkmodi (z. B. macvlan) sind im Heimnetz nützlich, erfordern aber sauberes Routing.

Als „Single Source of Truth“ zu Docker-Funktionen und CLI-Details eignet sich die offizielle Dokumentation: Docker Documentation.

Installation: Docker Engine sauber und updatefähig einrichten

Für produktive Setups ist eine Installation über offizielle Paketquellen und sauberes Update-Management sinnvoll. Raspberry Pi OS basiert auf Debian, daher ist das Standardvorgehen: Docker Repository einbinden, Engine installieren, Dienst aktivieren. Die Referenzinstallation beschreibt Docker selbst in der „Install Docker Engine“-Dokumentation (Debian): Install Docker Engine on Debian.

ARM64 vs. ARMv7: Architektur bewusst wählen

- Pi 4/5: In der Regel empfehlenswert: 64-bit Raspberry Pi OS (arm64), weil moderne Images, Performance und RAM-Nutzung oft besser sind.

- Pi Zero/ältere Modelle: Häufig armhf/armv7; hier ist die Image-Auswahl eingeschränkter.

- Best Practice: Prüfen Sie die Architektur mit

uname -mund stellen Sie sicher, dass Ihre Images passen (z. B.linux/arm64).

Docker Compose: Standardisieren statt Skripten

Für professionelles Container-Management ist Docker Compose der zentrale Baustein. Statt fünf Dienste manuell zu starten, definieren Sie einen Stack in compose.yaml, versionieren ihn (Git) und rollen ihn reproduzierbar aus. Eine solide Referenz bietet die offizielle Compose-Dokumentation: Docker Compose Documentation.

Container-Design auf dem Pi: Images, Tags und Multi-Arch richtig nutzen

ARM-Images sind heute verbreitet, aber nicht garantiert. Für robuste Deployments sollten Sie sich an folgende Prinzipien halten:

- Explizite Tags: Vermeiden Sie unklare

latest-Tags. Nutzen Sie Versionen (z. B.1.29.2) oder semantische Varianten (z. B.alpine), wenn Sie deren Auswirkungen kennen. - Multi-Arch prüfen: Images mit Manifest-Lists sind ideal, weil sie automatisch die richtige Architektur ziehen.

- Build-Strategie: Wenn ein Image nicht für ARM verfügbar ist, bauen Sie es selbst mit Buildx (Multi-Platform). Einstieg: Multi-platform builds.

Buildx für Profis: Multi-Platform-Pipelines

Buildx ermöglicht es, ein Image parallel für linux/amd64 und linux/arm64 zu bauen. Das ist ideal, wenn Sie im Homelab gemischte Hardware betreiben (NAS auf x86, Edge auf Pi). In der Praxis hat sich bewährt, Images in eine private Registry zu pushen und dann gezielt zu deployen.

Storage und Datenpersistenz: Warum Volumes auf dem Pi über Stabilität entscheiden

Viele Ausfälle in Pi-Docker-Setups kommen nicht von Docker, sondern von Storage: microSD-Karten sterben bei hoher Schreiblast, und Container, die Logs oder Datenbanken in Bind-Mounts schreiben, verschleißen sie schnell. Für professionelle Dauerläufer sollten Sie Storage als „First-Class“-Thema behandeln.

- SSD/NVMe bevorzugen: Für Datenbanken, Nextcloud, Home Assistant, InfluxDB, Prometheus oder Medienbibliotheken.

- Named Volumes gezielt nutzen: Einfacher zu verwalten und oft weniger fehleranfällig als viele manuelle Pfade.

- Bind-Mounts bewusst einsetzen: Für Konfigurationen, die Sie im Git verwalten (z. B.

/opt/stacks/…). - Backup-Strategie: Nicht nur „Dateien kopieren“, sondern konsistente Backups (Datenbanken stoppen oder Snapshot-Strategie).

Performance-Falle Logging: Wenn Container die SD-Karte „auffressen“

Standardmäßig nutzt Docker oft das JSON-File-Logging. Das ist praktisch, kann aber enorme Schreiblast erzeugen, wenn Anwendungen „chatty“ sind. Für 24/7-Systeme ist es professionell, Logging zu begrenzen:

- Log-Rotation konfigurieren: Maximalgröße und Anzahl rotierter Dateien setzen.

- Log-Level senken: Applikationen von „debug“ auf „info“ oder „warn“ stellen.

- Zentralisieren: Bei größeren Setups: Logs in eine Pipeline (z. B. Loki/Promtail) statt lokal endlos zu speichern.

Hintergrund und Optionen finden Sie in den Logging-Docs: Configure logging drivers.

Ressourcenmanagement: CPU, RAM und IO kontrolliert begrenzen

Auf einem Raspberry Pi ist es selten sinnvoll, alles „unbegrenzt“ laufen zu lassen. Profis definieren Limits, um Stabilität zu garantieren: ein einzelner fehlerhafter Container darf nicht das gesamte System lahmlegen.

- Memory-Limits: Verhindern OOM-Kaskaden; zusätzlich

mem_reservationsinnvoll für Soft-Limits. - CPU-Limits: Mit CPU Shares oder Cores; verhindert, dass ein Container alles monopolisiert.

- Restart-Policies:

unless-stoppedoderon-failurefür automatische Wiederherstellung. - Healthchecks: Erkennen defekte Dienste früh und ermöglichen Self-Healing.

Die Referenz zu Container-Ressourcen und Runtime-Optionen bietet Docker hier: Resource constraints.

cgroups v2 und Bookworm: Kompatibilität prüfen

Raspberry Pi OS Bookworm setzt wie modernes Debian stark auf cgroups v2. Die meisten aktuellen Container funktionieren problemlos, aber ältere Images oder exotische Tools können haken. Wenn Sie unerklärliche Limit-Probleme sehen, ist eine Prüfung der cgroup-Umgebung sinnvoll, bevor Sie an Compose-Dateien „herumdrehen“.

Netzwerk für Fortgeschrittene: Bridge, Host, macvlan und Reverse Proxy

Netzwerkarchitektur entscheidet darüber, ob Ihr Stack wartbar bleibt. Für professionelle Setups haben sich zwei Grundmuster etabliert: (1) interne Bridge-Netzwerke mit Reverse Proxy und (2) „direkte“ IPs per macvlan/ipvlan, wenn Geräte wie „echte Hosts“ im LAN erscheinen sollen.

- Bridge (Standard): Gute Isolation, sauberes Service-to-Service Networking, ideal mit Reverse Proxy.

- Host-Netzwerk: Maximale Performance, aber wenig Isolation; sinnvoll für Spezialfälle (z. B. bestimmte Broadcast/Multicast-Dienste).

- macvlan/ipvlan: Container bekommen eigene LAN-IP; nützlich für DNS-Server, Gateways oder wenn Ports kollidieren.

Reverse Proxy als Profi-Baustein

Statt jeden Dienst auf einen anderen Port zu legen, setzen Profis häufig einen Reverse Proxy ein (z. B. Traefik oder Nginx Proxy Manager). Damit bündeln Sie TLS, Zertifikate, Weiterleitungen und Authentifizierung zentral. Das reduziert Angriffsfläche und vereinfacht DNS/URLs. Für TLS-Automatisierung ist ACME/Let’s Encrypt üblich; das Standardwissen dazu finden Sie in der Let’s-Encrypt-Dokumentation: Let’s Encrypt Docs.

Security Hardening: Docker auf dem Pi ohne „Root-Wildwest“

Ein Raspberry Pi steht häufig im Heimnetz, aber dennoch gilt: Dienste sind potenziell angreifbar, insbesondere wenn Sie Ports ins Internet öffnen. Professionelle Container-Setups folgen dem Prinzip „Least Privilege“.

- Nur notwendige Ports veröffentlichen: Keine offenen Management-Ports ohne Auth.

- Container nicht als root betreiben: Wo möglich, per

user:in Compose setzen. - Capabilites reduzieren: Nur

cap_add, wenn zwingend nötig; ansonsten default minimal halten. - Read-only Filesystem: Für statische Dienste; Schreibzugriffe nur über definierte Volumes.

- Secrets statt Klartext: Passwörter und Tokens nicht im Compose-File hardcoden.

Docker beschreibt Security-Empfehlungen und Mechaniken in der Security-Dokumentation: Docker Engine security.

Rootless Docker: Wann es sinnvoll ist

Rootless Docker kann die Angriffsfläche reduzieren, bringt aber Trade-offs bei Netzwerk, Performance und Kompatibilität (z. B. Ports unter 1024, bestimmte Storage- oder Netzwerkfeatures). Für „stabile Server-Stacks“ ist Rootless nicht automatisch besser, aber für bestimmte Umgebungen ein starkes Sicherheitsplus. Einstieg: Rootless mode.

Compose für Profis: Struktur, Profiles und Wartbarkeit

Ein professioneller Stack ist nicht „eine riesige YAML-Datei ohne Ordnung“. Bewährt haben sich klare Strukturen:

- Stacks nach Domänen: z. B.

/opt/stacks/monitoring,/opt/stacks/smarthome,/opt/stacks/media. - .env-Dateien: Für Variablen (Ports, Pfade), aber ohne geheime Werte in Klartext.

- Profiles: Dienste nur bei Bedarf starten (z. B. „dev“, „gpu“, „debug“).

- Healthchecks + depends_on: Startreihenfolge absichern, aber nicht blind darauf vertrauen.

Compose-Features und Syntax sind in der Spezifikation dokumentiert: Compose file reference.

Update-Strategie: Versionspins und kontrollierte Rollouts

Für Profis ist ein Update nicht „docker compose pull und hoffen“. Nutzen Sie:

- Versionspins: Fixe Tags, die Sie geplant aktualisieren.

- Staging-Prinzip: Erst auf einem Test-Pi oder in einem separaten Compose-Profil prüfen.

- Rollback-Fähigkeit: Alte Tags/Images behalten, Konfigurationsänderungen versionieren.

Monitoring und Observability: Containerbetrieb messbar machen

Wer professionelle Systeme betreibt, misst: CPU, RAM, IO, Netzwerklast, Container-Restarts, Latenzen und Logvolumen. Für Raspberry-Pi-Stacks sind typische Bausteine:

- cAdvisor: Container-Metriken, Ressourcennutzung, Trends.

- Prometheus: Zeitreihen-Metriken, Alerts.

- Grafana: Dashboards und Visualisierung.

- Uptime-Kontrollen: Externes Monitoring, um „Pi hängt“ von „Service hängt“ zu unterscheiden.

cAdvisor ist als Standardtool gut dokumentiert: cAdvisor (GitHub). Für Prometheus und Grafana bieten die offiziellen Seiten Einstieg und Best Practices: Prometheus Overview und Grafana Documentation.

Alerts: Warum Restart-Counts allein nicht reichen

Ein Container kann „gesund“ wirken, aber funktional defekt sein (z. B. API liefert 500, Auth schlägt fehl, Datenbank ist read-only). Healthchecks und synthetische Checks (HTTP, DNS, TCP) sind daher Pflicht, wenn „Container-Management für Profis“ das Ziel ist.

Registry, Supply Chain und Image-Qualität: Vertrauen ist gut, Prüfen ist Pflicht

Im professionellen Betrieb sollten Sie Images nicht „blind“ aus beliebigen Quellen ziehen. Priorisieren Sie offizielle Images, bekannte Maintainer und nachvollziehbare Releases. Zusätzliche Sicherheitsmaßnahmen:

- Image-Scanning: Vulnerability-Checks vor Deployments.

- Signierung/Verifikation: Wo möglich, auf signierte Artefakte achten.

- Private Registry: Eigene Builds und freigegebene Images zentral hosten.

Docker beschreibt moderne Build- und Security-Workflows, unter anderem im Kontext von „Docker Scout“ und Supply-Chain-Themen: Docker Scout Documentation.

Troubleshooting im Profi-Alltag: Die wichtigsten Diagnosemuster

Wenn etwas klemmt, hilft ein systematischer Ansatz. Auf dem Raspberry Pi sind diese Ursachen besonders häufig:

- Unterspannung/Power-Probleme: Container starten neu, IO bricht ab, Dienste „flappen“.

- Zu viel Logging: Storage füllt sich, SD/SSD wird langsam, Container blockieren.

- Falsche Architektur: Image ist nur amd64; Container startet nicht oder crasht sofort.

- Port-Kollisionen: Zwei Stacks wollen denselben Host-Port.

- DNS/Netzwerk: Container lösen Namen nicht auf, weil DNS falsch gesetzt oder Netzwerkprofile unklar sind.

Professionelle Debug-Checks (ohne Aktionismus)

- Logs begrenzt lesen: Nicht „alles“, sondern gezielt die relevanten Zeilen (Startphase, Errors).

- Container-Health prüfen: Healthchecks und Status, nicht nur „läuft“.

- Ressourcen prüfen: RAM, Swap, IO-Wait; besonders auf Pi mit vielen Containern.

- Netzwerkpfad prüfen: DNS, Routes, Firewall-Regeln, Reverse-Proxy-Weiterleitungen.

Best Practices für 24/7-Betrieb: So bleibt Docker auf dem Pi dauerhaft stabil

- SSD/NVMe statt microSD: Für alles mit Datenbanken, Logs oder vielen Writes.

- Konfigurationsmanagement: Compose-Dateien und Env-Definitionen versionieren (Git).

- Planbare Updates: Wartungsfenster, Tags pinnen, Rollback vorbereiten.

- Ressourcenlimits setzen: RAM/CPU begrenzen, Healthchecks und Restart-Policies nutzen.

- Security by Design: Keine unnötigen Privilegien, Ports minimieren, Secrets schützen.

- Monitoring & Alerts: Metriken, Logs und Erreichbarkeit kontinuierlich beobachten.

Weiterführende Quellen (Outbound-Links)

- Docker Engine Dokumentation

- Docker Engine Installation auf Debian (Raspberry Pi OS Basis)

- Docker Compose Dokumentation

- Compose File Reference (Syntax & Best Practices)

- Multi-Platform Builds mit Buildx (ARM/x86)

- Ressourcenlimits (CPU/RAM) für Container

- Logging Driver & Log-Management

- Docker Security (Engine Hardening)

- Rootless Docker Mode

- cAdvisor: Container-Monitoring

- Prometheus: Monitoring und Alerting

- Grafana: Dashboards & Observability

- Let’s Encrypt: TLS-Automatisierung

- Docker Scout: Vulnerability- und Supply-Chain-Checks

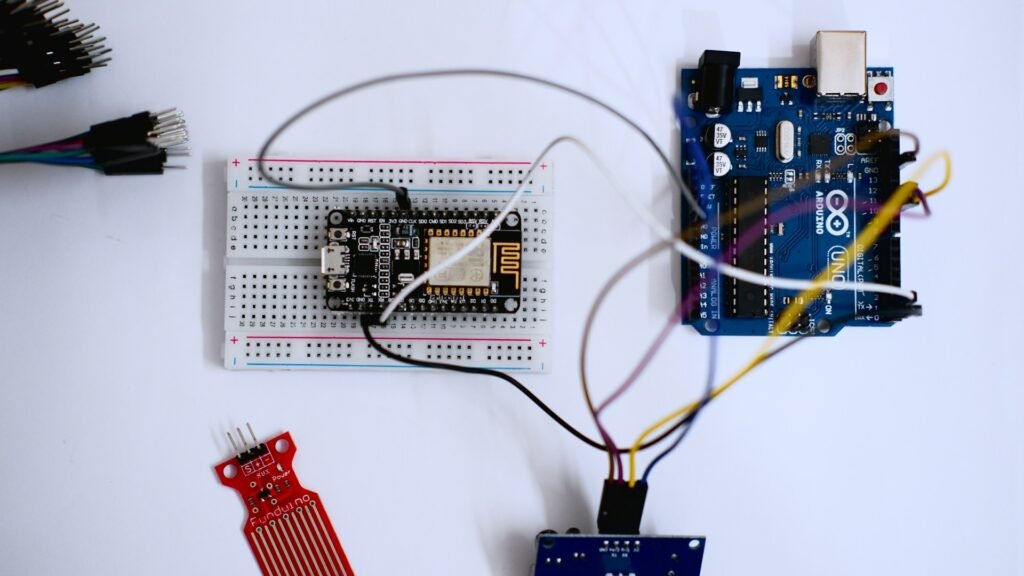

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.