ESP8266 Sicherheit ist kein „Nice-to-have“, sondern die Grundlage dafür, dass Ihr IoT-Projekt im Alltag nicht zur Schwachstelle im Heimnetz wird. Der ESP8266 ist beliebt, weil er günstig ist, schnell Ergebnisse liefert und sich leicht in Smart-Home-Systeme integrieren lässt. Genau diese Stärken führen aber oft zu typischen Sicherheitslücken: Standard-Passwörter bleiben aktiv, Weboberflächen sind ohne Login erreichbar, MQTT läuft unverschlüsselt, Firmware-Updates werden „irgendwann später“ geplant – und am Ende hängt ein dauerhaft erreichbares Gerät im Netzwerk, das mehr kann als es sollte. Dabei ist die Bedrohung nicht nur „der Hacker von außen“. In der Praxis sind es häufig triviale Fehlerquellen: eine Portfreigabe im Router, ein offenes Gäste-WLAN, ein kompromittierter Laptop im selben Netzwerk oder ein Cloud-Dienst, der unbemerkt Zugriff erhält. Ziel dieses Leitfadens ist daher ein realistisch umsetzbares Sicherheitskonzept für Hobby- und Semi-Profi-Projekte: Sie lernen, wie Sie den ESP8266 minimal angreifbar machen, sichere Kommunikation einsetzen, Zugangsdaten sauber verwalten, Ihr Netzwerk segmentieren und Updates so organisieren, dass Sie nicht nach drei Monaten den Überblick verlieren. Wenn Sie diese Grundregeln konsequent anwenden, ist Ihr IoT-Projekt nicht „unhackbar“, aber deutlich widerstandsfähiger gegen typische Angriffe, Fehlkonfigurationen und Datenabfluss.

Bedrohungsmodell: Wovor sollen Sie Ihren ESP8266 eigentlich schützen?

Bevor Sie Maßnahmen umsetzen, lohnt ein kurzer Realitätscheck. Viele Sicherheitsprobleme entstehen, weil Geräte gegen den falschen Gegner „gehärtet“ werden: Man optimiert bis ins Detail die Verschlüsselung, lässt aber den Webserver ohne Passwort laufen. Ein gutes Bedrohungsmodell ist pragmatisch und beantwortet drei Fragen: Welche Daten sind sensibel? Welche Funktionen sind kritisch? Wer könnte realistisch angreifen?

- Sensible Daten: WLAN-Zugangsdaten, MQTT-Broker-Login, API-Keys, Nutzungsprofile (Anwesenheit, Routinen).

- Kritische Funktionen: Relais schalten (Garage, Heizung, Türöffner), Alarmanlagen, Steckdosen, Rollläden.

- Realistische Angreifer: Malware im Heimnetz, neugierige Gäste, kompromittierte Smartphones, falsch konfigurierte Router/Portfreigaben.

Wenn Sie Ihr IoT-Gerät als „kleinen Server“ betrachten, der dauerhaft im Netzwerk hängt, werden die Prioritäten klar: Zugang kontrollieren, Kommunikation absichern, Angriffsfläche reduzieren, Updates beherrschbar machen.

Angriffsfläche reduzieren: Weniger Dienste, weniger Risiko

Der wirksamste Sicherheitshebel ist nicht ein exotisches Kryptomodul, sondern das Abschalten unnötiger Funktionen. Jedes offene Protokoll, jeder Debug-Port und jede Webseite ist potenziell angreifbar. Bei IoT-Projekten gilt deshalb: Nur das aktivieren, was Sie wirklich brauchen.

- Keine offenen Admin-Webseiten: Konfiguration nur lokal und geschützt, idealerweise zeitlich begrenzt.

- Debug-Ausgaben reduzieren: Serielle Logs können sensible Daten enthalten (Tokens, WLAN-Infos).

- UPnP vermeiden: Automatische Portfreigaben sind ein häufiger Grund für „plötzlich öffentlich erreichbar“.

- Nur benötigte Protokolle: Wenn MQTT reicht, muss kein zusätzlicher HTTP-API-Server laufen.

Konfigurationsmodus als „Wartungsfenster“

Ein bewährtes Muster ist ein Wartungsmodus: Der ESP8266 startet normal im sicheren Betriebsmodus. Konfiguration (z. B. Web-UI oder Captive Portal) wird nur nach einem physischen Tastendruck, für wenige Minuten, und nur im lokalen Netzwerk aktiviert. Das verhindert, dass ein dauerhaft offenes Setup-Portal später zur Hintertür wird.

Passwörter, Secrets und Identitäten: Die häufigste Schwachstelle

Viele IoT-Projekte scheitern an Basics: ein Standardpasswort, ein gemeinsames Passwort für alle Geräte oder Zugangsdaten, die im Klartext in Code-Repositories landen. Ihr Ziel sollte sein: pro Gerät eigene Zugangsdaten, kein Teilen von Secrets zwischen Projekten, und möglichst wenig „händische“ Passwörter in Konfigurationsdateien.

- Einzigartige Geräte-Passwörter: kein „admin/admin“, kein „iot1234“.

- Starke Passphrasen: lieber lang und merkbar als kurz und komplex.

- Secrets auslagern: nicht im Quellcode hardcoden, sondern per Secret-Datei/Build-Variablen.

- Rechte trennen: MQTT-User darf nur die Topics seines Geräts lesen/schreiben.

Passwortstärke grob abschätzen (MathML)

Die Anzahl möglicher Passwörter wächst mit Zeichensatzgröße und Länge. Wenn N die Anzahl möglicher Zeichen und L die Länge ist, dann ist der Suchraum S:

S = N L

Praxisregel: Lange Passphrasen (z. B. 4–5 zufällige Wörter) sind oft deutlich sicherer und alltagstauglicher als kurze Passwörter mit Sonderzeichen-Zwang.

WLAN sicher betreiben: Gäste, IoT und Router-Einstellungen

Der ESP8266 hängt in der Regel im WLAN – und damit in einem Umfeld, das häufig falsch segmentiert ist. Wenn das IoT-Gerät im selben Netzwerk wie Laptop, NAS und Smart-TV sitzt, kann ein kompromittiertes Gerät schnell zum Sprungbrett werden. Eine sinnvolle Struktur trennt IoT vom Rest.

- IoT-VLAN oder separates WLAN: eigene SSID, eigene Regeln, möglichst kein Zugriff auf interne Datenserver.

- Gäste-WLAN richtig nutzen: Gastzugang sollte keine IoT-Geräte erreichen.

- Router-Standardhärtung: Admin-Passwort ändern, Fernwartung deaktivieren, Firmware aktuell halten.

- Keine Portfreigaben für ESP-Geräte: Fernzugriff nur über VPN oder Reverse-Proxy mit starker Absicherung.

Wenn Sie sich an grundlegenden IoT-Top-10-Risiken orientieren möchten, ist der Überblick von OWASP IoT Project eine gute, herstellerunabhängige Referenz.

Verschlüsselung im Alltag: TLS, HTTPS und warum „lokal“ nicht automatisch sicher ist

Ein häufiger Irrtum lautet: „Das läuft ja nur im Heimnetz.“ In Wahrheit reicht ein einziges kompromittiertes Gerät im LAN, um unverschlüsselte Verbindungen mitzuschneiden oder zu manipulieren. Wenn Ihr ESP8266 Passwörter, Tokens oder Steuerbefehle überträgt, ist Verschlüsselung sinnvoll – insbesondere bei MQTT, HTTP-APIs und Weboberflächen.

- HTTPS für Web-UIs: mindestens Basic-Auth plus TLS, besser nur im Wartungsmodus aktiv.

- MQTT over TLS: schützt Credentials und Payload vor Mitlesen/Manipulation.

- Zertifikate prüfen: keine „blind trust“-Implementierungen, wenn externe Server genutzt werden.

- Schlüsselmaterial schützen: Zertifikate und Keys nicht frei im Dateisystem exponieren.

MQTT-Grundlagen finden Sie bei MQTT.org. Wenn Sie Mosquitto einsetzen, ist die Dokumentation zu TLS-Konfiguration und Authentifizierung über Mosquitto Dokumentation hilfreich.

Ressourcenrealität beim ESP8266

Der ESP8266 kann TLS nutzen, aber Ressourcen sind begrenzt. Das bedeutet nicht, dass Sie auf Sicherheit verzichten müssen. Es bedeutet: bewusst wählen. In vielen Setups ist es sinnvoll, TLS auf einer „Kante“ zu terminieren (z. B. Reverse-Proxy, lokaler Gateway), während das IoT-Netz strikt segmentiert ist. Entscheidend ist, dass keine sensiblen Daten ungeschützt durch unkontrollierte Netze laufen.

MQTT sicher einsetzen: Topics, ACLs und „Least Privilege“

MQTT ist extrem verbreitet, aber oft gefährlich konfiguriert: anonymer Zugriff, keine ACLs, Broker im gleichen Netz wie alles andere. Sicher wird MQTT durch drei Dinge: Authentifizierung, Autorisierung und Verschlüsselung. Besonders wichtig ist die Autorisierung: Ein Sensor muss nicht alle Topics lesen dürfen.

- Eigene MQTT-User pro Gerät: kompromittiertes Gerät gefährdet nicht automatisch alle anderen.

- ACLs pro Topic: Gerät darf nur „sein“ Topic publishen und ggf. ein kleines Command-Topic abonnieren.

- Retained Messages bewusst nutzen: sensible Werte nicht dauerhaft retained speichern.

- Broker isolieren: MQTT-Broker nicht ins Internet exponieren.

OTA-Updates und Firmware-Management: Sicherheit ist ohne Updates illusorisch

Ein IoT-Gerät ist nicht „fertig“, wenn es einmal läuft. Bibliotheken, Frameworks und Router-Umgebungen ändern sich. Wenn Sie keine Update-Strategie haben, bleiben bekannte Schwachstellen länger offen als nötig. Gleichzeitig dürfen Updates nicht zur neuen Schwachstelle werden. Idealerweise sind Updates authentifiziert, nachvollziehbar und möglichst einfach.

- OTA nur abgesichert: nicht „offen im Netz“, sondern mit Authentifizierung und idealerweise zeitlich begrenzt.

- Versionierung: Firmware-Version als Sensorwert melden, um Gerätebestand zu überblicken.

- Rollback-Plan: zumindest die Möglichkeit, auf eine vorherige Firmware zurückzugehen.

- Minimalprinzip: nur notwendige Bibliotheken, um Update-Komplexität zu senken.

Wenn Sie mit dem Arduino-ESP8266-Ökosystem arbeiten, ist die offizielle Dokumentation des Kerns eine solide Referenz: ESP8266 Arduino Core Dokumentation. Für ESPHome-orientierte Setups ist ESPHome hilfreich, weil OTA, Secrets und viele Sicherheitsmuster bereits strukturiert abbildbar sind.

Webserver, APIs und Authentifizierung: Wenn Sie HTTP nutzen, dann richtig

Viele ESP8266-Projekte bieten eine Weboberfläche oder HTTP-Endpoints. Das ist bequem, aber gefährlich, wenn Authentifizierung und Zugriffskontrolle fehlen. Auch im Heimnetz sollten APIs nicht „frei“ sein. Besser ist ein klares Schema: Authentifizierung, Rate-Limiting (so gut es geht), und keine sensiblen Daten in URLs.

- Keine offenen Endpoints: jeder schaltende Befehl braucht Authentifizierung.

- Tokens statt Passwörter: wo sinnvoll, zeitlich begrenzte Tokens nutzen.

- POST statt GET für Aktionen: GET sollte keine Zustandsänderung auslösen.

- CSRF/Replay bedenken: besonders bei Web-UIs, die im Browser laufen.

Header, Logging und Datenschutz

Vermeiden Sie es, Authentifizierungsdaten in Logs zu schreiben. Achten Sie außerdem darauf, dass Debug-Seiten keine internen IPs, WLAN-Namen oder Schlüsselmaterial anzeigen. Gerade bei „Support-Screenshots“ landen solche Informationen schneller außerhalb des Heimnetzes, als man denkt.

Gerätesicherheit im physischen Raum: Zugriff ist auch ein Angriff

IoT-Sicherheit endet nicht am Netzwerk. Wer physischen Zugriff auf das Gerät hat, kann oft über serielle Pins, Reset-Logik oder Flash-Zugriff an Daten kommen. Das ist in privaten Umgebungen manchmal akzeptabel, sollte aber bei kritischen Anwendungen (Garage, Alarm) bewusst bewertet werden.

- Gerät nicht offen zugänglich: besonders bei Außenmontage oder gemeinschaftlichen Kellern.

- Serielle Pins schützen: keine dauerhaft zugänglichen Programmierports im Betrieb.

- Gehäuse: schützt vor Manipulation und reduziert „zufällige“ Kurzschlüsse.

- Fail-safe Design: bei Ausfall in einen sicheren Zustand gehen (z. B. Relais aus).

Logik- und Automationssicherheit: Schaltfunktionen brauchen Schutzmechanismen

Wenn ein ESP8266 Dinge schaltet, entsteht ein Sicherheitsproblem auf Anwendungsebene: Ein einzelner falscher Befehl kann zu Schäden führen (z. B. Tor öffnet nachts, Heizung läuft unnötig, Relais schaltet zu häufig). Deshalb sollten Sie Schutzmechanismen in die Logik einbauen, unabhängig von Netzwerkverschlüsselung.

- Mehrstufige Freigaben: „Arming“-Zustand erforderlich, bevor kritische Aktionen möglich sind.

- Zeitfenster: bestimmte Aktionen nur zu bestimmten Zeiten erlauben.

- Rate-Limits: Schaltvorgänge pro Minute begrenzen, um Missbrauch und Verschleiß zu reduzieren.

- Plausibilitätsprüfungen: Sensorwerte prüfen, bevor Aktoren schalten (z. B. Türkontakt, Endschalter).

Monitoring und Erkennung: Wenn etwas schief läuft, wollen Sie es merken

Viele IoT-Projekte sind „blind“: Sie bemerken erst ein Problem, wenn etwas nicht mehr funktioniert. Sicherheit profitiert von Transparenz. Schon einfache Statuswerte helfen enorm, um Anomalien zu sehen: ungewöhnlich viele Reboots, RSSI-Schwankungen, Verbindungsabbrüche, fehlgeschlagene Login-Versuche (wenn implementiert) oder auffällige Traffic-Spitzen.

- Uptime: zeigt Reboot-Schleifen oder Spannungsprobleme.

- RSSI: hilft bei WLAN-Stabilität, die indirekt Sicherheit beeinflusst (Reconnects, Fallbacks).

- Firmware-Version: ermöglicht Update-Überblick im Dashboard.

- Fehlerzähler: SD-Fehler, MQTT-Reconnects, Sensor-Timeouts.

Home-Assistant- oder ioBroker-Integration als Sicherheitsgewinn

Wenn Ihr Smart-Home-System die Statuswerte historisiert, können Sie Trends erkennen: „Seit dem Router-Update häufen sich Disconnects“ oder „Seit dem letzten Firmware-Release rebootet das Gerät“. Das ist nicht nur Komfort, sondern Sicherheits- und Zuverlässigkeitsarbeit.

Typische ESP8266-Sicherheitsfallen und wie Sie sie vermeiden

- Portfreigabe auf den ESP: vermeiden; Fernzugriff über VPN oder Gateway lösen.

- Offenes Setup-Portal: nur zeitlich begrenzt und durch physischen Trigger aktivieren.

- MQTT ohne Auth: immer Benutzer/Passwort und ACLs, idealerweise TLS.

- Hardcodierte Secrets: vermeiden; Secrets auslagern und rotieren können.

- „Admin“-Webseite ohne Login: konsequent schließen; mindestens Auth, besser zusätzlich TLS.

- Keine Updates: Update-Strategie definieren und Versionen sichtbar machen.

Outbound-Links zu relevanten Informationsquellen

- OWASP IoT Project (Risiken und Best Practices für IoT)

- ESP8266 Arduino Core Dokumentation (Plattform, Sicherheit, Netzwerk)

- ESPHome (OTA, Secrets, Geräteverwaltung)

- MQTT.org (Protokollgrundlagen)

- Mosquitto Dokumentation (Auth, ACL, TLS im Broker)

- OWASP Cheat Sheet Series (Sichere Web- und Auth-Patterns)

Checkliste: ESP8266-Sicherheit in 15 Minuten verbessern

- Einmalige Passwörter für WLAN, MQTT und Web-UI setzen (keine Wiederverwendung).

- IoT in eigenes Netzwerk (VLAN/SSID) verschieben, Zugriff auf interne Geräte minimieren.

- Keine Portfreigaben im Router, UPnP deaktivieren oder streng kontrollieren.

- MQTT absichern: Auth + ACL, optional TLS, Topics sauber trennen.

- Wartungsmodus einführen: Setup-Portal/Web-UI nur kurz und mit physischem Trigger.

- Statuswerte (Uptime, RSSI, Firmware-Version) ins Dashboard bringen.

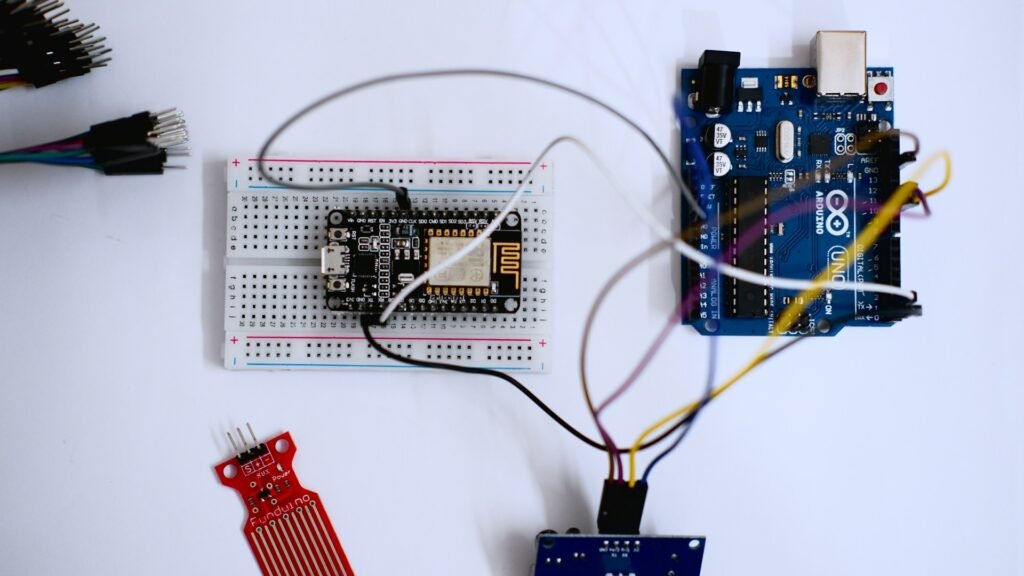

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.