Gast-WLAN planen ist mehr als das Anlegen einer zweiten SSID mit einem „einfachen Passwort“. In modernen IT-Netzwerken ist ein Gästezugang ein kontrollierter Eintrittspunkt aus einem grundsätzlich nicht vertrauenswürdigen Umfeld – und damit ein sicherheitsrelevantes System, das sauber isoliert, nachvollziehbar administriert und benutzerfreundlich bereitgestellt werden muss. Besucher, Dienstleister, Lieferanten oder Event-Teilnehmende bringen eigene Geräte mit, die Sie weder patchen noch verwalten können. Gleichzeitig erwarten Nutzer heute, dass ein Gast-WLAN sofort funktioniert: Smartphone verbinden, kurz bestätigen, online sein. Genau hier entsteht die Balance zwischen Sicherheit und Komfort. Wer ein Gast-WLAN professionell plant, kombiniert daher Isolation (Netztrennung und Client-Isolation), ein passendes Captive Portal oder alternative Onboarding-Methoden sowie ein Policy-Design, das Bandbreite, Inhalte, Zugriffszeiten und Protokollierung sinnvoll steuert. Dieser Artikel zeigt praxisnah, wie Sie Gast-WLAN planen, typische Fehler vermeiden und ein Setup umsetzen, das sowohl im kleinen Büro als auch in größeren Unternehmensumgebungen stabil und auditierbar funktioniert.

Warum ein Gast-WLAN eine eigene Sicherheitszone sein muss

Ein Gästezugang ist per Definition „untrusted“. Sie kennen die Endgeräte nicht, Sie kennen die installierten Apps nicht, und Sie können nicht sicherstellen, dass das Gerät frei von Malware ist. Daraus folgt ein klares Sicherheitsprinzip: Gäste dürfen niemals als „Teil des internen LANs“ betrachtet werden – auch dann nicht, wenn sie physisch im Gebäude sind.

Ein professionelles Gast-WLAN verfolgt daher drei Ziele gleichzeitig:

- Isolation: Keine Sichtbarkeit und kein Zugriff auf interne Netze, Systeme oder Clients.

- Kontrollierter Internetzugang: Gesteuert über Policies (DNS, Inhalte, Ports, Bandbreite, Zeit).

- Gute User Experience: Einfaches Onboarding ohne lange Supportwege.

Wenn eines dieser Ziele fehlt, entstehen entweder Sicherheitslücken (z. B. lateral movement Richtung Intranet) oder Frust (z. B. Captive Portal funktioniert nicht auf iOS/Android oder blockiert Business-Apps).

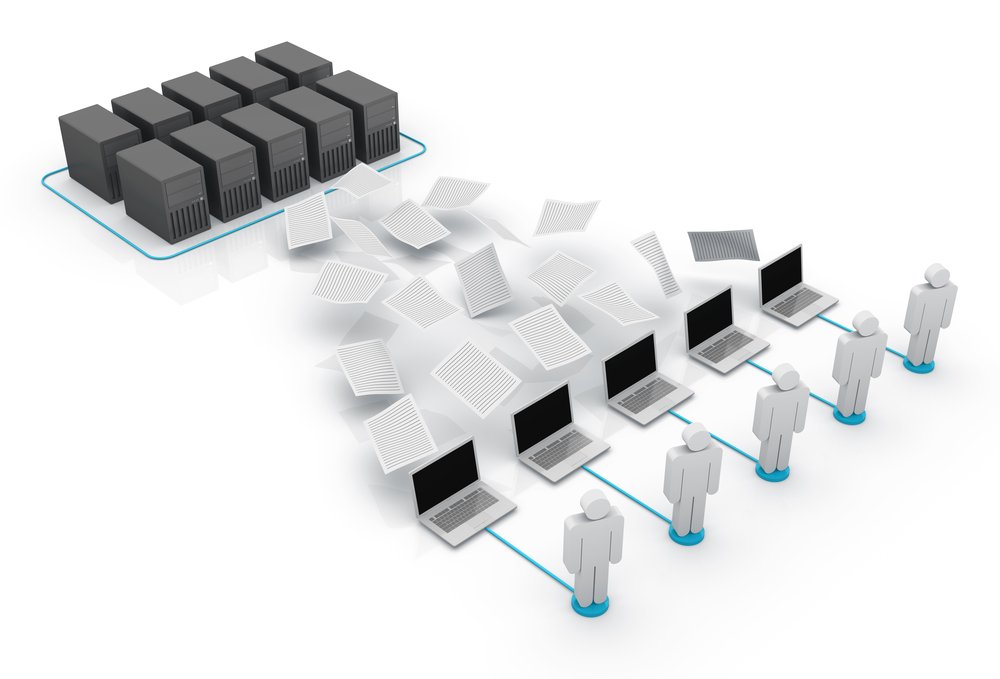

Grundarchitektur: SSID, VLAN, Firewall und Routing

Die technische Basis eines Gast-WLANs ist eine klare Netztrennung. Typischerweise wird das Gäste-WLAN auf ein eigenes VLAN gelegt, das über eine Firewall oder ein Gateway ins Internet geroutet wird. Wichtig ist, dass dieses VLAN nicht „nebenbei“ im Core geroutet wird, sondern dass eine zentrale Policy-Instanz den Verkehr kontrolliert.

- SSID: Ein sichtbarer WLAN-Name für Gäste, getrennt vom Corporate-WLAN.

- VLAN/Segment: Eigenes Layer-2-Segment oder eine virtuelle Rolle mit klaren Regeln.

- Firewall: Default-Deny Richtung intern, kontrolliertes Allow Richtung Internet.

- DNS/DHCP: Eigene Scopes und klare DNS-Strategie (Filter/Logging je nach Bedarf).

In controller-basierten WLANs kann die Trennung auch rollenbasiert erfolgen (Role-Based Access), ohne zwingend pro Rolle ein eigenes VLAN zu benötigen. Entscheidend ist nicht die Technikform, sondern die Wirkung: Gäste bleiben isoliert und bekommen nur das, was sie benötigen.

Isolation richtig umsetzen: Mehr als nur „separates VLAN“

Layer-3-Isolation: Interne Netze konsequent sperren

Die wichtigste Regel im Gast-WLAN lautet: Kein Zugriff auf interne IP-Netze. Das umfasst nicht nur Servernetze, sondern auch Drucker, VoIP, Management-Netze, WLAN-Controller-Interfaces und Infrastrukturkomponenten. Best Practice ist eine klare Firewall-Policy:

- Default: Deny zu allen internen RFC1918-Netzen (und ggf. weiteren privaten/unternehmensinternen Netzen).

- Allow: Nur Internet (typischerweise NAT am Gateway) plus notwendige Basisdienste.

- Explizite Ausnahmen: Nur wenn fachlich notwendig, z. B. Zugriff auf einen Präsentationsscreen in einem Meetingraum – dann minimal und zeitlich/rollenbasiert.

Client Isolation: Gäste untereinander trennen

Viele Sicherheitsprobleme im Gäste-WLAN entstehen nicht durch den Zugriff aufs Intranet, sondern durch Angriffe unter Gästen: Portscans, Freigaben, AirDrop/Multicast-Missbrauch oder das Ausnutzen unsicherer Services. Client Isolation (auch „Layer-2 Isolation“ oder „AP Isolation“) verhindert, dass Clients im selben Gäste-WLAN direkt miteinander kommunizieren. Das ist besonders wichtig in Hotels, Konferenzzentren, Wartebereichen und bei Events.

Broadcast/Multicast begrenzen: Stabilität und Sicherheit

Gastnetze mit vielen Endgeräten können durch Broadcast- und Multicast-Verkehr unnötig belastet werden. Viele Geräte senden Discovery-Protokolle, die im offenen Netz schnell „laut“ werden. Best Practice ist, unnötige Broadcasts zu reduzieren, Multicast sinnvoll zu kontrollieren und nur das zuzulassen, was für den Betrieb erforderlich ist. Das erhöht zugleich die WLAN-Performance, weil Airtime nicht durch unnötige Pakete verbrannt wird.

Captive Portal verstehen: Was es kann – und wo es scheitert

Ein Captive Portal ist eine Web-Anmeldeseite, die Nutzer nach dem Verbinden ins WLAN sehen. Erst nach Zustimmung oder Authentisierung wird Internetzugang freigeschaltet. Captive Portals sind beliebt, weil sie Branding, Nutzungsbedingungen und verschiedene Anmeldearten ermöglichen. Gleichzeitig sind sie fehleranfällig, wenn sie nicht sauber geplant werden.

Typische Captive-Portal-Varianten

- Click-through (Terms & Conditions): Nutzer akzeptiert Bedingungen, bekommt Zugriff. Einfach und schnell.

- Voucher/Passcodes: Zeitlich begrenzte Codes, z. B. für Hotels oder Empfangstheken. Gute Kontrolle, moderater Aufwand.

- SMS/E-Mail-OTP: Einmalcode per Nachricht. Komfortabel, aber abhängig von Mobilfunkempfang und Datenschutzanforderungen.

- Social Login: Heute weniger beliebt in Unternehmen, wegen Datenschutz- und Compliance-Fragen.

- Integration in IAM: Für interne Gäste (z. B. Partner) möglich, aber komplexer.

Technische Stolpersteine: HTTPS, DNS und „walled garden“

Moderne Geräte und Apps erwarten HTTPS, validierte Zertifikate und funktionierendes DNS. Ein Captive Portal muss deshalb korrekt in einen „walled garden“ eingebettet sein: Bestimmte Ziele müssen erreichbar sein, bevor die Anmeldung erfolgt. Dazu zählen typischerweise DNS, NTP, die Portal-Domain selbst und Plattform-Connectivity-Checks. Wenn diese Ausnahmen fehlen, sehen Nutzer das Portal nicht oder bekommen kryptische Fehlermeldungen.

Best Practice: Verwenden Sie ein sauberes TLS-Zertifikat für das Portal (kein Self-Signed), halten Sie Redirects konsistent, und testen Sie mit iOS, Android, Windows und macOS, inklusive typischer Unternehmensapps (Teams, VPN-Clients, MDM-Agenten), die gerne „im Hintergrund“ ins Netz wollen.

Captive Portal ist keine Verschlüsselung

Ein häufiger Irrtum: Captive Portal „sichert“ das WLAN. Das Portal regelt den Zugriff, aber nicht die Funkverschlüsselung. Für Gäste ist ein offenes WLAN mit Captive Portal in vielen Umgebungen akzeptiert, weil der Schutz dann auf Applikationsebene (HTTPS/TLS) erfolgt. Wenn Sie jedoch ein höheres Sicherheitsniveau wollen, sind WPA2/WPA3 (z. B. WPA3-Personal mit rotierendem Passwort oder Enhanced Open/OWE, sofern unterstützt) bessere Optionen. Captive Portal und Verschlüsselung sind unterschiedliche Bausteine, die sich kombinieren lassen.

Policy-Design: Was Gäste dürfen – und was nicht

Ein gutes Policy-Design ist konkret, minimalistisch und geschäftsorientiert. Ziel ist, den Zugang so restriktiv wie möglich, aber so offen wie nötig zu gestalten. Typische Policy-Bausteine:

Internet-Zugriff: Ports und Protokolle sinnvoll begrenzen

Viele Gastnetze erlauben „alles ins Internet“. Das ist einfach, aber nicht immer sinnvoll. Gleichzeitig können zu harte Regeln legitime Nutzung blockieren (VPN, Videokonferenzen, Cloud-Dienste). Eine pragmatische Best Practice ist:

- Allow: Standard-Web (HTTP/HTTPS), DNS, ggf. QUIC/HTTP3, gängige VPN-Protokolle nach Bedarf.

- Deny: Unnötige Inbound-Verbindungen, risikoreiche Dienste, direkte Admin-Protokolle ins Internet, falls nicht benötigt.

- Rate-Limits: Begrenzen statt pauschal blockieren, wenn es um Missbrauch geht.

Bandbreite und Airtime: Fairness statt „Wettkampf“

Gäste dürfen die Business-Kommunikation nicht ausbremsen. Setzen Sie daher Bandbreitenlimits und Priorisierungen. In WLANs ist außerdem Airtime entscheidend: Viele langsame Clients können eine Zelle stark belasten. Best Practice ist, Gastverkehr zu begrenzen und, wenn möglich, auf 5 GHz/6 GHz zu lenken, während 2,4 GHz eher für Kompatibilität dient.

Session-Design: Zeitliche Begrenzung und automatische Abmeldung

Für Sicherheit und Betrieb ist es sinnvoll, Sessions zeitlich zu begrenzen. Das reduziert „Dauerleichen“, macht Missbrauch schwerer und vereinfacht Betrieb. Typische Regeln:

- Voucher gültig für 4/8/24 Stunden, je nach Use Case

- Inaktive Sessions nach z. B. 30–60 Minuten trennen

- Maximale gleichzeitige Geräte pro Voucher begrenzen

Logging und Datenschutz: Klarheit statt blindem Sammeln

Viele Organisationen möchten nachvollziehen können, wer das Gastnetz genutzt hat – gleichzeitig gelten Datenschutzprinzipien. Ein sinnvolles Design sammelt nur das, was notwendig ist: Zeit, zugewiesene IP, MAC-Adresse, Voucher-ID oder anonyme Session-ID. Vermeiden Sie übermäßige Inhaltsprotokollierung. Legen Sie Aufbewahrungsfristen fest, dokumentieren Sie Zwecke und informieren Sie Nutzer transparent im Portal.

Isolation für Sonderfälle: Drucken, Präsentieren, Geräte im Meetingraum

In der Praxis gibt es wiederkehrende Anforderungen, die Isolation scheinbar „durchbrechen“ wollen: Gäste sollen auf einen Präsentationsscreen, einen Meetingraum-PC oder einen Drucker zugreifen. Das ist möglich – aber nur mit kontrollierten Ausnahmen:

- Dedizierte Meeting-Rolle: Zeitlich begrenzter Zugriff auf genau ein Ziel (IP/Port minimal).

- Proximity-basierte Lösung: Nur in bestimmten Räumen/SSIDs aktiv, nicht global.

- Application Layer: Besser über Cloud/Guest-Share-Lösungen als über direkte L2/L3-Erreichbarkeit.

Wenn Sie solche Ausnahmen umsetzen, testen Sie sie gründlich: Multicast, mDNS, AirPlay oder Chromecast benötigen oft spezielle Mechanismen. In Gastnetzen sollten diese Protokolle nur gezielt und kontrolliert freigegeben werden, sonst entstehen unerwartete Seiteneffekte und Sicherheitsrisiken.

Best Practices für ein stabiles Gast-WLAN im Alltag

Klare SSID-Namen und einfache Nutzerführung

Gäste sollten sofort erkennen, welches Netz das richtige ist. Vermeiden Sie kryptische SSIDs. Kommunizieren Sie die Zugangsdaten (oder Voucher) klar, und halten Sie die Portal-Seite schlank. Je weniger Support, desto besser.

Separate DHCP-Scopes und saubere DNS-Strategie

Verwenden Sie für Gäste eigene DHCP-Scopes und vermeiden Sie, dass Gäste interne DNS-Server nutzen. Für Stabilität empfiehlt sich ein DNS-Resolver, der schnell ist und ggf. grundlegende Sicherheitsfilter bietet. Wichtig: DNS muss vor Portal-Anmeldung zuverlässig funktionieren, sonst scheitert das Captive Portal häufig bereits an der Erreichbarkeit.

Rogue AP Detection und Schutz vor Evil Twin im Umfeld

Auch wenn Gäste „nur“ ins Internet sollen, können Angreifer im Umfeld mit ähnlichen SSIDs arbeiten. Eine konsistente SSID-Strategie, eindeutige Portal-Domain und – wenn möglich – verschlüsselte Gästezugänge (z. B. WPA3) reduzieren das Risiko. Ergänzend kann die WLAN-Infrastruktur Rogue-AP-Erkennung unterstützen, um verdächtige Sender zu identifizieren.

Regelmäßige Tests mit realen Endgeräten

Captive Portals verhalten sich je nach Betriebssystem und Browser anders. Testen Sie regelmäßig mit iOS, Android, Windows und macOS. Prüfen Sie außerdem typische „Problemfälle“: Private DNS, VPN-Clients, Browser mit Tracking-Protection, und Geräte, die nur Apps nutzen. Ein Gastnetz, das nur im Labor funktioniert, verursacht im Alltag Tickets.

Beispiel-Policy (praxisnah): Minimal, sicher und nutzerfreundlich

- SSID: „Company-Guest“

- Authentisierung: Captive Portal (Click-through) oder Voucher

- VLAN/Segment: Separates Guest-VLAN, NAT am Gateway

- Firewall: Deny zu internen Netzen, Allow zu Internet, DNS/NTP/Portal-Domain als walled garden

- Client Isolation: Aktiviert

- Bandbreite: Limit pro Client, Fairness-Mechanismen aktiv

- Session: Auto-Logout nach Inaktivität, maximale Sessiondauer z. B. 8–24 Stunden

- Logging: Session-Metadaten mit definierter Aufbewahrung, transparente Nutzungsbedingungen

Implementierungsleitfaden: Gast-WLAN planen in sinnvollen Schritten

- Anforderungen klären: Wer sind Gäste, welche Geräte, welche Use Cases (nur Internet, Meetings, Events)?

- Segmentierung festlegen: Guest-VLAN oder rollenbasierte Trennung, Default-Deny intern.

- Captive Portal wählen: Click-through, Voucher oder OTP – abhängig von Betrieb und Compliance.

- Walled Garden definieren: Portal-Domain, DNS, NTP und notwendige Connectivity-Checks erlauben.

- Policies bauen: Bandbreite, Zeitlimits, Protokolle, Logging, Content-Filter nach Bedarf.

- Isolation aktivieren: Client Isolation, Broadcast/Multicast-Kontrolle, keine internen Routen.

- Tests durchführen: Endgeräte-Mix, unterschiedliche Browser, VPN-Clients, Meetingraum-Sonderfälle.

- Betrieb etablieren: Monitoring, Voucher-Prozess, Incident-Handling, regelmäßige Review-Termine.

Checkliste: Gast-WLAN planen – die wichtigsten Punkte auf einen Blick

- Netztrennung: Eigenes Segment, Default-Deny Richtung intern, NAT fürs Internet

- Client Isolation: Gäste voneinander trennen, Scans und Peer-to-Peer verhindern

- Captive Portal sauber umgesetzt: TLS-Zertifikat, walled garden, Cross-OS-Tests

- Policy-Design: Minimalrechte, Bandbreitenlimits, Sessiondauer, klare Ausnahmen

- Monitoring & Logging: Sinnvolle Metadaten, definierte Aufbewahrung, transparente Hinweise

- Sonderfälle kontrollieren: Präsentation/Drucken nur gezielt, zeitlich und minimal freigeben

- Betriebsprozesse: Voucher-Flow, Support-Runbook, regelmäßige Funktionschecks

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.