IP-Adressplanung fürs WLAN ist ein unterschätztes Fundament: Wenn DHCP-Pools zu klein sind, Lease-Zeiten unpassend gewählt werden oder Reservierungen unkontrolliert wachsen, wirkt das im Alltag nicht wie „Adressproblem“, sondern wie instabiles WLAN. Typische Symptome sind: Clients verbinden sich, bekommen aber keine IP („verbunden, kein Internet“), Videocalls brechen nach kurzer Zeit ab, Geräte wechseln ständig zwischen „online/offline“, Captive Portals laufen in Schleifen oder Roaming fühlt sich ruckelig an. Gerade im WLAN ist IP-Planung anspruchsvoller als im kabelgebundenen Netz, weil die Anzahl der Clients höher ist, Geräte häufiger wechseln (BYOD, Gäste), Sessions kürzer sind und viele Endgeräte aggressiv im Hintergrund kommunizieren. Eine professionelle IP-Adressplanung fürs WLAN umfasst deshalb drei Disziplinen: ein sauberes Subnetting pro WLAN-Domäne (Corporate, Guest, IoT), eine belastbare DHCP-Architektur (redundant, performant, korrekt geroutet) und klare Regeln für Pools und Reservierungen. Dieser Artikel zeigt praxisnah, wie Sie IP-Adressplanung fürs WLAN richtig aufsetzen: DHCP-Scopes dimensionieren, Lease-Times passend wählen, Reservierungen sinnvoll einsetzen und typische Fehler vermeiden – ohne das Netz unnötig komplex zu machen.

Warum IP-Adressplanung im WLAN kritischer ist als im LAN

Im LAN sind Ports oft statisch, Clients verändern sich langsamer, und viele Endgeräte bleiben tagelang verbunden. Im WLAN ist das Gegenteil der Fall: Geräte kommen und gehen, wechseln Standorte, schlafen ein, wachen auf, wechseln SSIDs oder Rollen. Zudem sind Gastnetze und BYOD typisch, wodurch die Zahl der MAC-Adressen und DHCP-Requests massiv steigt. Ein DHCP-Server oder ein zu kleiner Pool wird so schnell zum Engpass – und das WLAN wird fälschlich verantwortlich gemacht.

- Hohe Dynamik: viele kurze Verbindungen, häufiges Reconnect/Roaming.

- Viele Geräte: pro Person oft mehrere Clients (Laptop, Smartphone, Tablet).

- Gastnetze: hohe Fluktuation, viele parallele Leases, häufige DHCP-Requests.

- IoT: viele Geräte, oft lange Laufzeiten, teils „chatty“ und empfindlich bei Lease-Wechseln.

Grundlagen: DHCP, Pools, Lease und Reservierungen kurz eingeordnet

DHCP verteilt IP-Adressen und Netzwerkparameter (Gateway, DNS, NTP, ggf. Options). Ein Pool (Scope) ist der Adressbereich, aus dem der Server Leases vergibt. Ein Lease ist die zeitlich begrenzte „Miete“ einer IP-Adresse. Reservierungen sind feste Zuordnungen (meist anhand MAC oder Client-ID), sodass ein bestimmtes Gerät immer dieselbe IP erhält, aber weiterhin per DHCP konfiguriert wird. Entscheidend ist: Reservierungen sind kein Ersatz für saubere Subnetze, und statische IPs in WLANs sind fast immer die schlechtere Wahl – außer bei sehr kontrollierten Geräten und klarer Dokumentation.

- Pool/Scope: verfügbarer Adressraum für dynamische Clients.

- Lease-Time: bestimmt, wie lange eine IP „blockiert“ bleibt.

- Reservation: feste IP über DHCP, ohne manuelle IP-Konfiguration am Gerät.

- Optionen: DNS, Gateway, NTP, Domain, ggf. Controller-/VoIP-Optionen.

Schritt 1: WLAN-Domänen definieren – Corporate, Guest, IoT getrennt planen

Bevor Sie Pools dimensionieren, brauchen Sie ein klares Domänenmodell. Unterschiedliche Gerätegruppen haben unterschiedliche Anforderungen an Sicherheit, DNS, Zugang und Lease-Verhalten. Ein Guest-Netz sollte nicht im gleichen Subnetz laufen wie Corporate, und IoT sollte nicht in einem „Sammelnetz“ verschwinden, wenn es sicherheits- oder betriebsrelevante Geräte sind. Domänenorientierte Planung reduziert Fehler, macht Policies einfacher und erleichtert Troubleshooting.

- Corporate: Mitarbeitende, 802.1X/rollenbasiert, Zugriff auf interne Dienste.

- Guest: internet-only, hohe Fluktuation, Captive Portal möglich.

- IoT: viele Geräte, oft lange Laufzeiten, Whitelisting, stabile IPs teils hilfreich.

- Admin/Management optional: separate Domäne für Netzwerkmanagement (nicht über Guest erreichbar).

Schritt 2: Subnetting fürs WLAN – wie groß muss ein Scope wirklich sein?

Die richtige Scope-Größe hängt nicht nur von „Anzahl Nutzer“ ab, sondern von Gleichzeitigkeit, Mehrgerätequote und Spitzenlast. Als Faustprinzip sollten Sie für WLAN großzügiger planen als im LAN, weil Auslastungsspitzen und Lease-Reste (stale Leases) häufiger auftreten. Statt ein einzelnes riesiges Netz für alles zu bauen, ist es oft besser, pro Domäne und ggf. pro Standort/Etage sinnvolle Netze zu definieren, die operativ beherrschbar sind. Dabei spielt auch Broadcast-Domain-Größe eine Rolle: sehr große Subnetze können Broadcast/Multicast erhöhen und Troubleshooting erschweren.

- Gleichzeitige Clients: nicht „Geräte insgesamt“, sondern aktive Clients in Peak-Zeiten.

- Geräte pro Person: typischerweise 2–3, in Schulen/Events oft mehr.

- Reserve: Wachstum, Gäste-Peaks, Gerätewechsel und „stale Leases“ einplanen.

- Segmentgröße: lieber mehrere sinnvoll getrennte Scopes als ein unübersichtliches Riesennetz.

Lease-Time richtig wählen: Corporate ist nicht Guest ist nicht IoT

Lease-Time ist der Hebel, mit dem Sie Pool-Nutzung und Stabilität steuern. Zu lange Leases blockieren Adressen unnötig – besonders im Gäste-WLAN. Zu kurze Leases erzeugen DHCP-Last und können bei schwacher Infrastruktur zu „DHCP-Stürmen“ führen, insbesondere wenn viele Geräte gleichzeitig renewen. Best Practice ist daher: pro Domäne unterschiedliche Lease-Times. Corporate kann länger laufen, Guest deutlich kürzer, IoT oft länger (weil Geräte stabil und selten wechseln).

- Corporate: eher längere Leases, weil Geräte regelmäßig wiederkommen und Stabilität zählt.

- Guest: kürzere Leases, damit Adressen schnell wieder frei werden.

- IoT: längere Leases, um unnötige Renewals und Instabilität zu vermeiden.

- Peak-Design: Renewals zeitlich verteilen (wo möglich) und DHCP-Serverkapazität einplanen.

DHCP-Architektur: zentral, verteilt oder pro Standort?

DHCP kann zentral im Rechenzentrum laufen, lokal pro Standort oder als Hybrid. Zentral ist operativ einfach, aber abhängig von WAN und Relay-Konfiguration (IP Helper). Lokal ist resilienter bei WAN-Ausfällen, erhöht aber Betriebsaufwand. In vielen Unternehmen ist ein Hybrid sinnvoll: zentrale DHCP-Server mit Redundanz, plus lokale DHCP-Resilienz für kritische Standorte oder guest-lastige Bereiche. Wichtig ist: DHCP muss schnell und zuverlässig sein, sonst wirkt es wie „WLAN geht nicht“.

- Zentral: einfacher Betrieb, aber WAN-Abhängigkeit und Relay korrekt nötig.

- Lokal: resilient, aber mehr Systeme, mehr Pflege.

- Hybrid: zentrale Standardlösung plus lokale Ausnahmen für kritische Use Cases.

- Redundanz: DHCP-Failover/Cluster oder mindestens zwei Server pro Scope-Strategie.

DHCP Relay (IP Helper) und VLANs: Der häufigste Konfigurationsfehler

In VLAN-basierten WLANs sitzt der DHCP-Server häufig nicht im gleichen Subnetz wie die Clients. Dann brauchen Sie DHCP Relay (IP Helper Address) auf dem L3-Gateway (SVI, Router, Firewall). Fehler hier sind klassisch: falsche Helper-Adresse, Relay nur für ein VLAN gesetzt, ACL blockiert UDP 67/68, oder die Return-Route fehlt. Ergebnis: Clients bekommen keine IP, obwohl WLAN „verbunden“ ist.

- Relay pro VLAN: jedes Client-VLAN benötigt die korrekte Relay-Konfiguration.

- Firewall/ACL: DHCP-UDP muss erlaubt sein, inklusive Return-Path.

- Optionen: DNS/Gateway/NTP müssen pro Scope korrekt gesetzt sein.

- Monitoring: DHCP-Error-Raten und Relay-Statistiken sind Frühwarnsysteme.

DNS im WLAN: Der stille Mitverursacher von „kein Internet“

Viele Anwender melden „WLAN kaputt“, obwohl sie eine IP haben – aber DNS nicht funktioniert. Deshalb gehört DNS in die IP-Adressplanung: Welche Resolver nutzt Corporate? Welche Resolver nutzt Guest? Gibt es Filter/DNS-Policies? Für Gäste kann ein separater Resolver oder eine DNS-Forwarding-Policy sinnvoll sein. Für Captive Portals ist DNS besonders kritisch, weil OS-Connectivity-Checks und Portal-Redirects davon abhängen.

- Corporate-DNS: interne und externe Auflösung, ggf. Split-DNS.

- Guest-DNS: stabil, performant, oft ohne Zugriff auf interne Zonen.

- Captive Portal: Walled Garden und DNS-Logik sauber planen.

- Monitoring: NXDOMAIN-Raten, Latenz, Failures und Cache-Hit-Rates beobachten.

Reservierungen: Wann sie sinnvoll sind – und wann sie schaden

Reservierungen sind sinnvoll, wenn bestimmte Geräte aus betrieblichen Gründen eine stabile IP benötigen: z. B. Controller, Gateways, bestimmte IoT-Geräte, Druck- oder Medientechnik, oder wenn Whitelisting auf IP-Basis (als Übergang) genutzt wird. Im WLAN sollten Reservierungen jedoch sparsam eingesetzt werden, weil MAC-Adressen bei manchen Geräten wechseln können (Random MAC), und weil Reservierungslisten schnell unübersichtlich werden. Für Nutzergeräte sind Reservierungen selten sinnvoll. Für IoT sind sie manchmal praktisch, aber besser ist ein Policy-Design, das nicht an statischen IPs hängt.

- Sinnvoll: Infrastruktur, kritische IoT-Geräte, Systeme mit festen Firewall-Regeln.

- Risiko: Random MAC bei Clients, wechselnde Client-IDs, unübersichtliche Listen.

- Best Practice: Reservierungen dokumentieren, Namenskonventionen nutzen, regelmäßig bereinigen.

IP-Planung für Gäste-WLAN: Pools, Lease-Time und Missbrauchsschutz

Gäste-WLANs erzeugen die größte DHCP-Dynamik: viele Geräte, kurze Aufenthalte, häufige Reconnects. Daher brauchen Gäste-WLANs oft größere Pools und kürzere Lease-Times. Gleichzeitig sollte Guest strikt segmentiert sein (internet-only) und per Rate Limits geschützt werden, damit Guest nicht Corporate-Dienste beeinträchtigt. DHCP-Optionen sollten für Gäste bewusst gewählt werden, damit DNS und Portal-Flows zuverlässig laufen.

- Großzügige Pools: Gäste-Spitzen und Gerätewechsel berücksichtigen.

- Kürzere Leases: Adressen schneller freigeben, aber DHCP-Last im Blick behalten.

- Isolation: Client Isolation und restriktive Policies verhindern Nebenverkehr.

- Portal-Fähigkeit: DNS und Walled Garden stabil, sonst „Login-Schleifen“.

IP-Planung für IoT im WLAN: Stabilität und Lifecycle

IoT-Geräte sind oft stationär, laufen dauerhaft und reagieren empfindlich auf Netzwerkänderungen. Hier sind längere Lease-Times und stabile DNS/NTP-Optionen wichtig. Viele IoT-Geräte arbeiten mit Cloud-Endpunkten; ohne funktionierendes DNS oder Zeit-Synchronisation entstehen schwer verständliche Fehler. Außerdem ist das IP-Design eng mit Security verknüpft: IoT sollte in eigenen VLANs laufen, mit Whitelisting und möglichst ohne Abhängigkeit von statischen IPs.

- Längere Leases: weniger Renewals, weniger Risiko für DHCP-Stürme.

- NTP/DNS sauber: viele IoT-Protokolle sind zeit- und DNS-abhängig.

- Whitelisting: lieber nach Rolle/Identität als nach statischer IP.

- Inventar: Gerät, Standort, VLAN, DHCP-Optionen und Owner dokumentieren.

Fehlerbilder und Troubleshooting: So erkennen Sie IP-/DHCP-Probleme schnell

Wenn WLAN „verbunden, aber kein Internet“ meldet, ist die IP-Schicht die erste Prüfung. Sie schauen systematisch: bekommt der Client eine IP? ist das Gateway erreichbar? funktioniert DNS? sind Leases erschöpft? gibt es DHCP-Declines (IP-Konflikte)? sind Relay und ACL korrekt? Oft lässt sich so in Minuten klären, ob das Problem im Funk oder im IP-/DHCP-Bereich liegt.

- Keine IP: DHCP-Pool leer, Relay/ACL fehlerhaft, DHCP-Server down.

- IP vorhanden, kein Internet: Gateway/Firewall, Routing oder DNS-Probleme.

- IP-Konflikte: statische IPs im gleichen Netz, falsche Reservierungen, altes DHCP.

- Portalschleifen: DNS/Walled Garden/Redirects, häufig in Guest-VLANs.

Typische Stolperfallen bei IP-Adressplanung fürs WLAN

- Zu kleine Pools: Peak-Last führt zu „keine IP“, besonders bei Gästen und Schulen.

- Lease-Time falsch: zu lang im Guest, zu kurz im IoT; DHCP-Last oder Adressmangel.

- DHCP-Relay vergessen: VLAN existiert, aber Helper/ACL fehlt.

- DNS unterschätzt: DNS-Ausfall wirkt wie WLAN-Ausfall.

- Reservierungen explodieren: unübersichtlich, fehleranfällig, kollidiert mit Random MAC.

- Ein riesiges VLAN für alles: schwer zu betreiben, mehr Nebenwirkungen, Security leidet.

- Keine Redundanz: DHCP/DNS Single Point of Failure.

Praktische Checkliste: DHCP, Pools und Reservierungen im WLAN richtig planen

- Domänenmodell festgelegt: Corporate, Guest, IoT (ggf. Admin) mit getrennten VLANs/Scopes.

- Scope-Größen dimensioniert: Peak-Clients, Gerätequote, Reserve und Wachstum berücksichtigt.

- Lease-Times je Domäne: Corporate länger, Guest kürzer, IoT länger – mit Blick auf DHCP-Last.

- DHCP-Architektur entschieden: zentral/lokal/hybrid, Redundanz und Failover geplant.

- Relay/ACL geprüft: IP Helper pro VLAN, UDP 67/68 frei, Return-Route vorhanden.

- DNS-Design sauber: Resolver pro Domäne, Captive-Portal-Anforderungen, Monitoring.

- Reservierungen begrenzt: nur wo nötig, dokumentiert, regelmäßige Bereinigung.

- IoT-Optionen: DNS/NTP stabil, Whitelisting nach Rolle statt nach statischer IP, Inventar gepflegt.

- Monitoring aktiv: Pool-Auslastung, DHCP-Fehler, Declines, DNS-Latenz, Gateway-Erreichbarkeit.

- Abnahme unter Last: Peak-Szenarien (Gäste, Schulwechsel, Events) testen, nicht nur im Leerlauf.

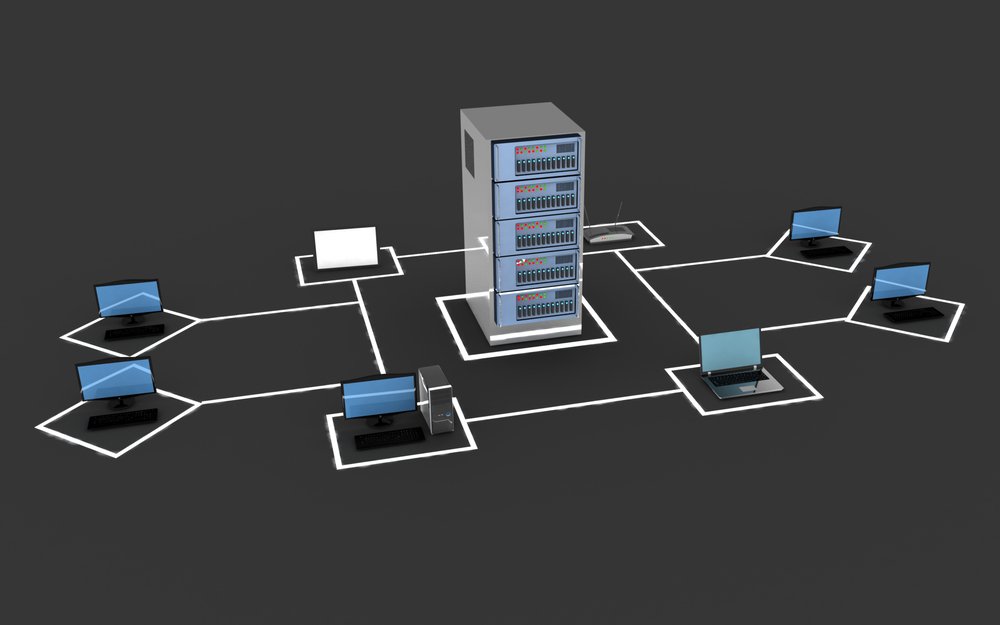

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.