Least Privilege im VPN ist einer der wichtigsten Hebel, um Remote Access sicher, auditierbar und langfristig beherrschbar zu machen. In vielen Unternehmen ist VPN historisch als „Tür ins interne Netz“ gewachsen: Ein Tunnel wird aufgebaut, der Nutzer erhält eine interne IP und kann – oft über breite Routen und großzügige Firewall-Regeln – große Teile der Infrastruktur erreichen. Das ist bequem, aber riskant: Ein kompromittiertes Endgerät wird zum Pivot-Punkt, laterale Bewegung wird möglich, und jede zusätzliche Ausnahme erhöht die Angriffsfläche und den Betriebsaufwand. Least Privilege bedeutet im VPN-Kontext deshalb nicht nur „weniger Rechte“, sondern ein technisches Design, das Reichweite systematisch minimiert und Zugriff entlang von Rollen, Segmenten und Anwendungen erzwingt. Segmentierung über Zonen und Firewalls ist der Klassiker, doch in großen Umgebungen reichen klassische ACLs allein oft nicht: VRFs (Virtual Routing and Forwarding) schaffen klare Routing-Domänen, per-App Access und ZTNA reduzieren die Notwendigkeit von L3-Tunneln, und rollenbasierte Profile mit sauberem AAA/Conditional Access machen Policies nachvollziehbar. Dieser Artikel zeigt praxisnahe Patterns, wie Sie Least Privilege im VPN umsetzen – mit Segmentierung, VRFs und per-App Access, inklusive typischer Fallstricke, Governance-Mechanismen und Betriebs-Checklisten.

Warum „VPN = Netzwerkzugang“ das Grundproblem ist

Ein klassisches Remote-Access-VPN bietet häufig Layer-3-Konnektivität: Der Client wird „Teil des Netzes“. Damit funktionieren Legacy-Apps und interne Tools ohne Umbau – aber das Sicherheitsmodell ist grobgranular. Sobald der Tunnel steht, hängt alles davon ab, wie gut Sie Segmentierung, Routing-Policies und Firewall-Regeln umgesetzt haben. In der Praxis entstehen typische Risiken:

- Überbreite Reichweite: Nutzer erhalten Routen zu ganzen RFC1918-Bereichen oder großen Summaries „damit es funktioniert“.

- Laterale Bewegung: Ein kompromittierter Client kann nach innen scannen, Credentials abgreifen und sich weiterbewegen.

- Policy-Drift: Ausnahmen wachsen, weil Teams „kurz“ Zugriff brauchen; nach Monaten weiß niemand mehr, warum Regeln existieren.

- Schwache Auditierbarkeit: „VPN verbunden“ ist kein Nachweis, welche Ressourcen tatsächlich genutzt wurden.

Das Zero-Trust-Prinzip „never trust, always verify“ und die Idee, Zugriff pro Ressource statt pro Netz zu steuern, sind in NIST SP 800-207 (Zero Trust Architecture) gut beschrieben und geben eine solide Leitplanke für Least-Privilege-Designs.

Least Privilege im VPN: Drei Ebenen der Umsetzung

In der Praxis erreichen Sie Least Privilege nicht mit einer einzelnen Technik, sondern mit einer gestapelten Architektur. Die drei wichtigsten Ebenen sind:

- Identity & Context: Wer ist der Nutzer, welches Gerät, welches Risiko? (MFA, Conditional Access, Device Posture)

- Routing-Domänen: Welche Netze sind überhaupt erreichbar? (VRFs, präzise Routen, keine Transitivität)

- Service Enforcement: Welche Protokolle/Ports/Apps sind erlaubt? (Firewalls, L7-Policies, per-App Access/Proxy/waswo möglich)

Wenn eine dieser Ebenen fehlt, muss eine andere Ebene „überkompensieren“ – und das wird teuer oder unsicher.

Segmentierung als Fundament: Zonen, Policies und „Default Deny“

Segmentierung bedeutet, dass der VPN-Zugang nicht „in den Core“ führt, sondern in eine definierte Remote-Access-Zone, von der aus nur gezielte Pfade zu internen Diensten erlaubt sind. Der wichtigste Grundsatz ist Default Deny: Alles ist verboten, bis es ausdrücklich erlaubt wird.

- VPN-Termination in einer Remote-Access-Zone: Keine direkte Route zu Produktionsnetzen ohne Policy-Punkt.

- Inspection Point: Zentraler Firewall-/Policy-Punkt, an dem Regeln kontrolliert und geloggt werden.

- Service-basierte Regeln: Erlauben Sie „App/Service X auf Port Y“ statt „Subnetz A zu Subnetz B“.

- Rollenprofile: Standard, Developer, Admin, Partner – jeweils unterschiedliche Segmentreichweite und Regeln.

Segmentierung ist dabei nicht nur Security, sondern auch Betrieb: Wenn Sie klare Zonen haben, werden Troubleshooting und Audits deutlich einfacher.

VRFs: Warum Routing-Domänen oft sauberer sind als riesige ACL-Matrizen

VRFs (Virtual Routing and Forwarding) sind ein mächtiges Mittel, um Least Privilege schon auf Routing-Ebene zu erzwingen. Eine VRF ist vereinfacht gesagt eine eigene Routingtabelle. Damit können Sie Segmentgrenzen technisch hart ziehen, ohne dass jede einzelne Firewall-Regel die gesamte Komplexität tragen muss.

Typische VRF-Patterns für VPN-Umgebungen

- VPN-User VRF: Standardnutzer landen in einer eigenen VRF, die nur definierte Services erreichen darf.

- Privileged VRF: Adminzugriffe laufen über eine separate VRF, oft nur zu Bastion/Jump Hosts und Management-Gateways.

- Partner VRF: Partnerzugänge strikt getrennt, minimaler Scope, keine Transitivität zu anderen Partnern.

- Quarantäne/Remediation VRF: Non-compliant Devices erhalten nur Zugriff auf Update- und IT-Services.

Warum VRFs in der Praxis helfen

- Blast Radius sinkt: Ein Fehler in einer VRF betrifft nicht automatisch alle VPN-Nutzer.

- Transitivität wird sichtbar: Route-Leaks zwischen VRFs sind klar definierte „policy events“, nicht unbewusste Seiteneffekte.

- Skalierung: In großen Umgebungen ist es leichter, wenige VRFs mit klaren Regeln zu pflegen als hunderte ACL-Kombinationen.

Routing-Disziplin: Präzise Routen, Summaries mit Governance, kein „RFC1918 überall“

Viele Least-Privilege-Programme scheitern nicht an Firewalls, sondern am Routing: Wenn VPN-Clients eine Default Route oder riesige Summaries bekommen, ist das Least-Privilege-Versprechen praktisch gebrochen. Best Practices für Routing:

- Nur notwendige Präfixe exportieren: Pro Rolle/Profil definierte Prefix-Allow-Lists.

- Summaries nur mit Risikoabwägung: Summaries vereinfachen Betrieb, erhöhen aber Exposition; nutzen Sie sie nur, wenn Segmentierung und Firewalls sauber sind.

- Keine ungewollte Transitivität: VPN darf nicht als Transit zwischen Segmenten oder Partnern fungieren.

- Change-Kontrolle: Jede neue Route ist eine Zugriffserweiterung und muss wie eine Policy-Änderung behandelt werden.

Per-App Access: Wenn Tunnel nicht mehr die beste Abstraktion ist

Der größte Schritt Richtung Least Privilege ist oft nicht „noch bessere ACLs“, sondern die Frage: Brauchen wir überhaupt einen L3-Tunnel? Für viele moderne Workloads (Web-Apps, APIs, Dev-Tools) ist ein per-App Access (ZTNA, Reverse Proxy, application-aware gateways) die bessere Abstraktion. Zugriff wird dann auf Anwendungsebene erteilt, nicht auf Netzebene.

Vorteile von per-App Access gegenüber klassischem VPN

- Minimale Reichweite: Nutzer sehen nur die Apps, die sie benötigen, nicht Netze.

- Bessere Auditierbarkeit: Logs sind app-zentriert (User → App → Aktion), nicht nur „Tunnel up“.

- Weniger Netzwerkkomplexität: Weniger Split-Tunnel-Ausnahmen, weniger MTU/PMTUD-Probleme, weniger Routingdrift.

- Stärkere Kontextpolicies: Device Posture, Risiko und Step-up MFA lassen sich pro App anwenden.

Grenzen von per-App Access

- Legacy-Protokolle: Nicht alles ist proxyfähig; manche Tools benötigen echte L3-Konnektivität.

- Data Plane: Große Datenpfade oder spezielle Protokolle können Proxy-Ketten belasten.

- Übergang: Hybride Modelle sind realistisch: per-App für „Low Hanging Fruit“, VPN für Legacy.

Rollenbasierte Profile: Standard, Developer, Admin, Partner

Least Privilege wird erst wirksam, wenn Sie Zugriffe nach Rollen trennen. Ein „ein VPN-Profil für alle“ ist fast immer ein Anti-Pattern. Bewährte Profilstruktur:

- Standard User: Zugriff auf definierte Corporate Services (Intranet, zentrale APIs, HR, Ticketing), keine Admin-Netze.

- Developer: Zugriff auf Dev/Test-Segmente und Tooling (Git, CI/CD, Artefakte), Produktion nur über separate, strengere Pfade.

- Admin/Privileged: Separate Profile/VRFs, Zugriff bevorzugt über Bastion/PAM, Step-up MFA, nur Managed Devices (PAW).

- Partner/Contractors: Minimaler Scope, timeboxed, vorzugsweise per-App Access statt Netzrouten.

Die Rollen sollten technisch in AAA/Conditional Access abgebildet sein, damit Profile nicht „manuell pro Gateway“ gepflegt werden müssen.

Device Posture als Gate: Least Privilege beginnt beim Gerät

Least Privilege ist nicht nur „weniger Netz“. Ein unsicheres Gerät ist immer ein hohes Risiko. Device Posture Checks (managed/compliant) sind daher ein zentrales Gate:

- Compliant Devices: erhalten das reguläre Profil (immer noch least-privileged).

- Non-compliant Devices: landen in Quarantäne/Remediation VRF (nur Update/EDR/IT-Portal).

- Unmanaged Devices: erhalten höchstens per-App Access zu wenigen Webapps oder werden geblockt (je nach Risiko).

Damit verhindern Sie, dass ein kompromittiertes oder veraltetes Gerät überhaupt die Chance bekommt, sich im Netz zu bewegen.

Logging und Nachvollziehbarkeit: Von „Tunnel up“ zu „Zugriff belegt“

Audits und Incident Response brauchen Evidence. Bei klassischen VPNs ist die Gefahr, dass Sie nur Session-Logs haben, aber nicht wissen, welche Ressourcen genutzt wurden. Ein Least-Privilege-Design plant Logging daher bewusst mehrschichtig:

- VPN-Logs: Session Start/Stop, Profil/VRF, zugewiesene IP, Gateway-Knoten, Auth-Methode.

- Firewall/Policy-Logs: Allow/Deny pro Service, Regel-ID, Richtung, Zielressource.

- DNS/Proxy-Logs: Besonders bei per-App Access und Webzugriffen hilfreich für Forensik.

- App-Logs: Für kritische Systeme: wer hat was getan, nicht nur „wer hat verbunden“.

Wichtig ist Korrelation: User-ID, Device-ID, Session-ID und NTP-Zeitsynchronisation. Für allgemeine Kontrollen zu Zugriff und Audit ist NIST SP 800-53 Rev. 5 ein verbreiteter Referenzrahmen.

Operational Overhead: Wie Least Privilege nicht zum Ticketgenerator wird

Least Privilege scheitert oft an Betrieb: Wenn jede neue App eine neue Route, eine neue Firewallregel und eine neue Ausnahme bedeutet, wächst der Overhead. Zwei Ansätze reduzieren Reibung:

- Service-Kataloge: Standardisierte „Service Objects“ (z. B. Git, CI, Bastion, HR) mit klaren Ports/Targets, statt Einzelfallregeln.

- Templates/Blueprints: Rollenprofile, VRFs und Policies als wiederverwendbare Muster (Infrastructure-as-Code/GitOps, wo möglich).

- Rezertifizierung: Regelmäßige Reviews von Routen, VRFs, Allow-Lists und Ausnahmen – besonders bei Partnern und Adminzugriffen.

- Timeboxing: Temporäre Freigaben mit Enddatum, um „Sonderfälle werden Standard“ zu verhindern.

Typische Anti-Patterns bei Least Privilege im VPN

- RFC1918 pauschal routen: Maximale Exposition, kaum kontrollierbar.

- VRFs ohne klare Policy-Punkte: VRFs trennen zwar Routing, aber ohne Firewalls/Policies zwischen VRFs bleibt Zugriff oft implizit.

- Ein Profil für alle: Standard-User und Admins teilen denselben Pfad; Blast Radius steigt.

- Split Tunnel ohne Governance: Ausnahmen wachsen, DNS-Leaks und Inkonsistenzen entstehen.

- Per-App Access ohne Ownership: Apps werden veröffentlicht, aber niemand verantwortet Scope und Rezertifizierung.

- Logging ohne Korrelation: Keine belastbare Evidence, Forensik wird schwierig.

Praktische Migrationsstrategie: Vom „Netz-VPN“ zum „App-first“-Modell

Viele Unternehmen starten mit einem bestehenden VPN, das zu viel Reichweite hat. Eine realistische Migration arbeitet iterativ:

- Schritt 1: Ist-Zugriffe messen: Welche Ziele werden über VPN tatsächlich genutzt? (Flow-/Firewall-Logs sind hier Gold wert.)

- Schritt 2: Rollenprofile schneiden: Standard/Dev/Admin/Partner – mit minimalen Prefix-Allow-Lists und eigenen IP-Pools.

- Schritt 3: VRFs einführen: Remote Access in eigene VRFs, Quarantäne/Privileged trennen.

- Schritt 4: per-App Access ausrollen: Webapps/APIs zuerst, dann Tooling, dann Partnerzugänge.

- Schritt 5: VPN-Scope reduzieren: Legacy-L3 bleibt, aber nur noch als Ausnahme mit Rezertifizierung.

Checkliste: Least Privilege im VPN sauber umsetzen

- VPN-Termination segmentieren: Remote-Access-Zone/VRF, kein direkter Core-Zugriff.

- Rollenprofile definieren: Standard, Developer, Admin, Partner – getrennte Policies und idealerweise getrennte VRFs.

- Routing minimieren: Prefix-Allow-Lists, keine pauschalen Summaries ohne Governance, keine Transitivität.

- VRFs nutzen: Separate Routingdomänen für Standard/Privileged/Partner/Quarantäne.

- Service Enforcement: Firewall-Regeln servicebasiert, Regel-IDs, Logging, Default Deny.

- per-App Access priorisieren: Webapps/APIs/Tools über ZTNA/Proxy statt L3-Tunnel, wo möglich.

- Device Posture als Gate: Managed/compliant als Voraussetzung; Quarantäneprofil für Remediation.

- Logging korrelierbar machen: User/Device/Session-IDs, VPN+Firewall+DNS+App-Logs, NTP.

- Governance etablieren: Ausnahmen timeboxen, Rezertifizierung, Templates/Blueprints, Drift Detection.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

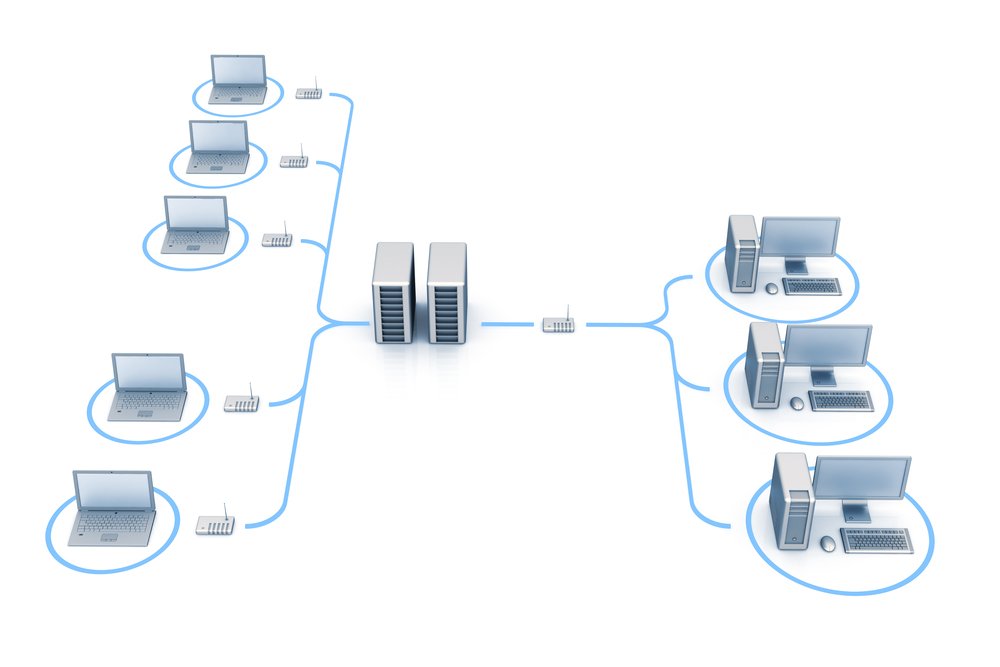

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.