Multi-Cloud Connectivity Design entscheidet darüber, ob Ihre Cloud-Landschaft skaliert, sicher bleibt und im Betrieb erklärbar ist. Sobald Workloads in mehreren Clouds laufen, entstehen typische Spannungsfelder: Applikationsteams möchten schnelle, direkte Verbindungen (oft via Peering), Security und Compliance verlangen zentrale Kontrollpunkte, und der Betrieb braucht klare Failure Domains, standardisierte Routing-Policies sowie nachvollziehbare Zuständigkeiten. Ohne ein konsistentes Design werden Verbindungen organisch ergänzt: ein bisschen Peering hier, ein VPN dort, ein „temporärer“ Hub in Region A – und nach wenigen Monaten ist das Netzwerk zwar „verbunden“, aber kaum noch beherrschbar. Ein professionelles Multi-Cloud Connectivity Design trennt daher sauber zwischen Transport (Underlay), logischer Konnektivität (Routing/Segmente) und Sicherheits- sowie Betriebsmodellen. In der Praxis kristallisieren sich drei Hauptmuster heraus: Transit VPC/VNet als zentraler Routing-Hub, Peering als direkte Punkt-zu-Punkt-Verbindung und Hub-and-Spoke als übergreifendes Architekturprinzip für Skalierung und Governance. Dieser Artikel ordnet Transit VPC/VNet, Peering und Hub-and-Spoke ein, zeigt typische Designmuster und liefert klare Kriterien, wann welches Modell sinnvoll ist.

Was Multi-Cloud Connectivity wirklich umfasst

Multi-Cloud Connectivity ist mehr als „AWS mit Azure verbinden“. In belastbaren Architekturen müssen mindestens fünf Aspekte zusammenpassen: Adressierung, Routing, Security, Observability und Lifecycle. Wenn einer dieser Bereiche nicht mitdesignt wird, treten die Probleme häufig erst bei Wachstum oder im Incident auf.

- Adressierung: IP-Plan ohne Overlaps, klare Reserven pro Cloud/Region/Umgebung (Prod/Dev/Test), Umgang mit M&A und temporären Overlaps.

- Routing: Transitivität, Propagation, Summarization, Schutz vor Route-Leaks, deterministische Failover-Pfade.

- Security: Segmentierung (VRFs/Segmente), kontrollierte Egress-Strategie, zentrale oder regionale Enforcement Points, Logging.

- Observability: Flow-Daten, Logs, synthetische Probes, Korrelation über Zeitbasis (NTP), Troubleshooting-Playbooks.

- Lifecycle: Versionierung von Netzwerkstandards, Change-Gates, Ausnahmeprozess, Deprecation veralteter Pfade.

Transit VPC/VNet: Der skalierbare Hub für transitive Konnektivität

Transit VPC (AWS) bzw. Transit VNet (Azure) beschreibt ein Muster, in dem ein zentraler Hub als Routing- und Serviceknoten fungiert. Spoke-Netze hängen am Hub, und der Hub stellt Transitivität her: Spoke A kann Spoke B erreichen, ohne dass direkte Punkt-zu-Punkt-Verbindungen notwendig sind. In AWS wird dieses Muster häufig mit AWS Transit Gateway umgesetzt, das als regionaler virtueller Router zwischen VPCs und On-Premises-Verbindungen agiert. Eine gute Einstiegseite bietet die Dokumentation zu AWS Transit Gateway sowie der Überblick, wie Transit Gateways funktionieren.

- Stärken: Skalierung (viele Spokes ohne Mesh), klare Governance, transitive Konnektivität, standardisierte Policies.

- Stärken: Gute Grundlage für segmentierte Overlays (z. B. getrennte Routing-Domänen pro Mandant/Zone).

- Risiken: Hub wird zur kritischen Failure Domain, wenn Redundanz, Kapazität und Wartbarkeit nicht sauber geplant sind.

- Risiken: „Alles über den Hub“ kann zu Hairpinning, unnötiger Latenz und Kosten führen, wenn regionale Breakouts fehlen.

Transit VPC/VNet als Produkt denken

Damit der Hub nicht zum Engpass oder zur „Sonderlocke“ wird, sollte er als Plattformprodukt betrieben werden: mit klaren Anschlussstandards, Routing-Policies, Telemetrie-Baselines, Testkatalog und definierten Serviceklassen. In Azure ist Hub-and-Spoke ein etabliertes Muster, das in der Architektur-Dokumentation beschrieben wird, z. B. als Hub-Spoke-Referenzarchitektur oder als Variante mit Azure Virtual WAN.

Peering: Direkt, schnell, aber nicht transitive

Peering verbindet zwei virtuelle Netze direkt über das Backbone des Cloud-Providers. Das ist häufig latenzarm und operativ „einfach“ – solange der Umfang klein bleibt. Der zentrale Haken: Peering ist in vielen Plattformen nicht transitiv, das heißt Peering-Netz A kann nicht automatisch als Transit für Netz B dienen. Genau dieses Detail ist einer der häufigsten Gründe, warum Peering-basierte Architekturen bei Wachstum kippen.

- Stärken: geringe Latenz, meist unkomplizierte Konnektivität zwischen zwei Netzen, gut für eng gekoppelte Workloads.

- Stärken: häufig kosteneffizient für wenige Verbindungen, geringe Overhead-Komplexität.

- Risiken: Mesh-Wachstum (N*(N-1)/2) erzeugt schnell unübersichtliche Topologien.

- Risiken: fehlende Transitivität führt zu Workarounds, die später schwer zu betreiben sind.

Für die Plattformrealität lohnt es sich, die offiziellen Einschränkungen zu kennen: In AWS ist Peering als Punkt-zu-Punkt-Verbindung beschrieben unter What is VPC peering? und im Leitfaden Connect VPCs using VPC peering. In Google Cloud beschreibt VPC Network Peering die Eigenschaften und Limits, inklusive nicht-transitiver Natur und Quoten.

Wann Peering die richtige Wahl ist

- Wenige, stabile Verbindungen: z. B. zwei Projekte/Netze, die dauerhaft miteinander sprechen müssen.

- Klare Trust Boundary: Wenn Sicherheits- und Compliance-Anforderungen nicht zwingend zentrale Kontrollpunkte verlangen.

- Performance-Fokus: Wenn minimale Latenz wichtiger ist als zentrale Steuerung.

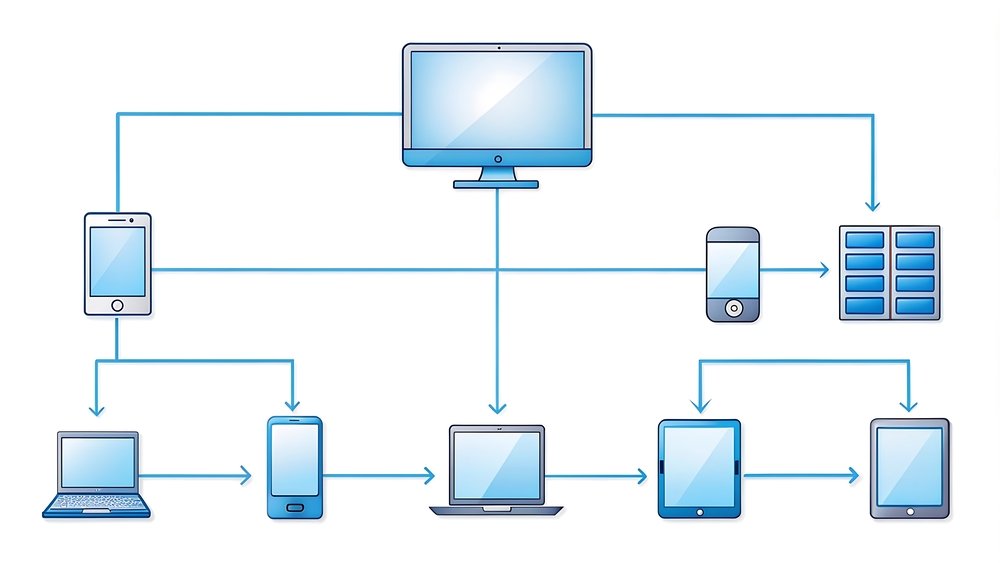

Hub-and-Spoke: Architekturprinzip statt Produktname

Hub-and-Spoke ist das übergreifende Muster, das Transit VPC/VNet strukturiert. Es kann mit nativen Services (Transit Gateway, Virtual WAN) oder mit selbst betriebenen Hubs (virtuelle Router/Firewalls) umgesetzt werden. Der Mehrwert entsteht durch Standardisierung: Jede neue Umgebung bekommt einen definierten Anschluss an den Hub, statt eine neue Peering-Verbindung in ein wachsendes Mesh einzubauen.

- Skalierung: Spokes wachsen linear; Governance bleibt kontrollierbar.

- Segmentierung: Zonen (User/Apps/Data/Management) lassen sich als getrennte Routing-Domänen abbilden.

- Security-Integration: Kontrollpunkte können zentral oder regional in den Hubs platziert werden, ohne jede Spoke neu zu designen.

In Azure wird das Prinzip inklusive Varianten (klassisch vs. Virtual WAN) gut erläutert in Hub-spoke network topology in Azure.

Entscheidungsmatrix: Transit, Peering oder Hybrid?

In Multi-Cloud ist die Antwort häufig „Hybrid“: Peering für wenige, latenzkritische Beziehungen innerhalb einer Domäne, Transit/Hubs für Skalierung, Governance und Multi-Region-Transitivität. Eine praxistaugliche Entscheidungsmatrix nutzt Kriterien, die im Betrieb relevant sind.

- Skalierungsbedarf: Wie viele Netze/Accounts/Subscriptions/Projects werden in 12–24 Monaten erwartet?

- Transitivität: Müssen Spokes untereinander sprechen, oder reichen punktuelle Verbindungen?

- Security- und Compliance-Druck: Werden zentrale Kontrollpunkte, Logging und klare Nachweise gefordert?

- Performance: Sind Latenz- und Jitter-Budgets kritisch, oder ist „good enough“ ausreichend?

- Operative Reife: Gibt es Standards, Automatisierung und Telemetrie, um komplexere Hubs zu betreiben?

- Kostenmodell: Datenübertragung, Appliance-Kosten, Managed-Service-Kosten und Betriebsaufwand.

Multi-Cloud Routing: Guardrails gegen Route-Leaks und Blackholes

Routing-Fehler sind in Multi-Cloud besonders teuer, weil sie sich schnell über Domänengrenzen hinweg ausbreiten. Daher braucht jedes Connectivity-Design Schutzmechanismen, unabhängig davon, ob Sie Peering oder Transit nutzen.

- Summarization: Wo möglich, Präfixe aggregieren, um Routing-Tabellen klein zu halten und Fehlerausbreitung zu begrenzen.

- Default Deny an Grenzen: Keine „automatischen“ Imports aller Routen; explizite Import/Export-Regeln.

- Max-Prefix und Limits: Schutz vor unerwarteten Routenfluten und Fehlkonfigurationen.

- Asymmetrie vermeiden: Besonders bei stateful Komponenten (Firewalls/NAT) müssen Hin- und Rückweg konsistent sein.

- Failure Domains schneiden: Regionen, Hubs und Spokes so planen, dass ein Fehler nicht global wirkt.

Security-Design: Zentraler Hub, regionaler Hub oder dezentrale Controls?

In Multi-Cloud Connectivity ist Security-Placement eine der wichtigsten Weichenstellungen. Ein zentraler Hub mit Inspection kann Governance vereinfachen, erzeugt aber Hairpinning und wird zur kritischen Failure Domain. Regionale Hubs reduzieren Latenz und Blast Radius, erhöhen jedoch die Anzahl zu betreibender Kontrollpunkte. Dezentrale Controls (z. B. pro Spoke) sind flexibel, führen aber oft zu inkonsistenten Policies.

- Zentraler Hub: gute Kontrolle, einfachere Audits, aber Risiko von Bottlenecks und unnötigen Umwegen.

- Regionale Hubs: bessere Performance, kleinere Failure Domains, aber höhere Betriebs- und Standardisierungsanforderungen.

- Dezentral: schnell für einzelne Teams, aber langfristig riskant ohne strikte Policy-Governance.

Ein praxistauglicher Ansatz ist „Policy zentral definieren, Enforcement bewusst platzieren“: zentrale Standards, aber regionale Durchsetzung dort, wo Performance und Resilienz es erfordern.

Failure Scenarios: Was Ihr Design aushalten muss

Multi-Cloud Connectivity scheitert selten am Normalbetrieb. Kritisch sind degradierte Zustände und Kontrollplane-Ereignisse. Planen Sie daher explizit für Failure Scenarios und definieren Sie Testfälle, bevor Sie produktiv gehen.

- Hub-Ausfall: Was passiert bei Ausfall des zentralen Transit-Hubs? Gibt es regionale Ausweichpfade oder kontrollierte Degradation?

- Peering-Partition: Was passiert, wenn eine direkte Verbindung „up“ ist, aber Paketverlust/Jitter steigt?

- Routing-Fehlkonfiguration: Wie wird verhindert, dass falsche Routen global propagieren?

- Provider- oder Region-Event: Wie wird Traffic auf alternative Regionen/Clouds umgelenkt?

- Stateful Breakage: Welche Sessions brechen bei Pfadwechseln, und ist das akzeptabel?

Connectivity zwischen Clouds: Praktische Muster ohne Marketing

Multi-Cloud bedeutet oft: AWS ↔ Azure ↔ Google Cloud plus On-Premises. In der Praxis werden dafür meist Kombinationen aus privaten Interconnects, VPNs und Transit-Hubs genutzt. Entscheidend ist, dass Sie ein konsistentes Muster wählen, statt pro Cloud eine völlig andere Logik zu betreiben.

- Hub-and-Spoke pro Cloud + zentrale Kopplung der Hubs: Jeder Cloud-Provider hat einen Transit-Hub; Hubs werden über private Konnektivität oder gesicherte Tunnels verbunden.

- Peering nur innerhalb klarer Domänen: Peering für Workload-nahe Kommunikation, nicht als globales Backbone.

- Regionale Egress-Strategie: SaaS/Internet-Ausbruch möglichst nah am Workload, aber mit konsistenter Security und Logging.

Observability: Ohne Messung wird Multi-Cloud zur Black Box

Je mehr Pfade und Policies existieren, desto wichtiger ist Beobachtbarkeit. Für Multi-Cloud Connectivity sollten Sie mindestens drei Signalarten kombinieren: Netzwerk-Telemetrie, Flow-Daten und End-to-End-Probes. Nur so lassen sich Degradation, asymmetrische Pfade und Policy-Effekte sicher erkennen.

- Flow-Daten: Wer spricht mit wem? Welche „Elephant Flows“ dominieren? Wo entstehen Hotspots?

- Probes: Latenz/Jitter/Loss zwischen kritischen Pfaden (Spoke↔Hub, Cloud↔Cloud, Cloud↔On-Prem).

- Logs: Routing-Events, Policy-Änderungen, Deny-Logs aus Kontrollpunkten, Change-Korrelation.

- Zeitbasis: Konsistentes NTP über alle Domänen, sonst sind Korrelationen wertlos.

Governance und Betriebsmodelle: Damit Konnektivität nicht „wild wächst“

Der häufigste Grund für unbeherrschbare Multi-Cloud-Netze ist fehlende Governance. Wenn jede Plattform oder jedes Team eigenständig Peering und Routen ergänzt, wird das Netzwerk zur Ansammlung von Ausnahmen. Ein skalierbares Betriebsmodell behandelt Connectivity daher als Plattformprodukt.

- Servicekatalog: Welche Connectivity-Optionen gibt es? (Peering, Transit-Anbindung, Shared Services, Egress-Modelle)

- Standards: IP-Plan, Routing-Policies, Logging-Baselines, Naming, Tagging, Segmentierung.

- Change-Gates: Architektur- und Security-Review für neue Verbindungen, insbesondere für transitive Pfade.

- Ausnahmen: Befristet, risikobewertet, mit Owner und Review-Datum.

KPIs für Multi-Cloud Connectivity: Was Sie kontinuierlich messen sollten

- Pfadqualität: P95/P99-Latenz, Jitter, Loss auf kritischen Pfaden (Cloud↔Cloud, Cloud↔On-Prem, Spoke↔Hub).

- Change Failure Rate: Anteil von Netzwerk-/Policy-Changes, die zu Incidents oder Rollbacks führen.

- Exception Rate: Anzahl aktiver Ausnahmen in Routing/Security, Anteil befristeter Ausnahmen mit Ablaufdatum.

- Hotspot-Indikatoren: Queue-Drops, Link-Utilization-Perzentile, wiederkehrende Engpässe im Hub.

- MTTR bei Connectivity-Incidents: Zeit bis Wiederherstellung, getrennt nach Underlay, Routing, Security-Policy.

Checkliste: Multi-Cloud Connectivity Design belastbar aufsetzen

- Architekturmuster festgelegt: Hub-and-Spoke als Standard, Peering nur für begrenzte, begründete Use Cases.

- Transit-Design definiert: Transit VPC/VNet mit klaren Routing-Domänen, Redundanz und Kapazitätsreserven (z. B. auf Basis von AWS Transit Gateway oder Azure Hub-Architekturen).

- Peering-Regeln dokumentiert: Wo erlaubt, wo verboten, inklusive nicht-transitiver Einschränkungen (z. B. gemäß Google Cloud VPC Network Peering).

- Security-Placement entschieden: zentral, regional oder hybrid; Hairpinning und Failure Domains sind bewertet.

- Routing-Guardrails aktiv: Summaries, Filter, Limits, Default Deny an Grenzen, asymmetrische Pfade adressiert.

- Failure Scenarios getestet: Hub-Ausfall, Link-Degradation, Routing-Fehler, Region-Events, stateful Session-Brüche.

- Observability umgesetzt: Flow-Daten, Probes, Logs, Dashboards, Zeitbasis; Troubleshooting-Runbooks vorhanden.

- Governance etabliert: Servicekatalog, Standards, Change-Gates, Ausnahmeprozess mit Ablaufdatum.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.