Network Segmentation ist eine der wirkungsvollsten Maßnahmen, um Unternehmensnetzwerke sicherer, stabiler und besser betreibbar zu machen. Trotzdem scheitert Segmentierung in der Praxis oft an einem Missverständnis: VLANs allein sind keine Sicherheitskontrolle. VLANs trennen Broadcast-Domänen auf Layer 2, aber sobald Routing ins Spiel kommt, entscheidet die Policy darüber, ob Systeme wirklich isoliert sind. Genau hier kommen ACLs (Access Control Lists) und Firewalls ins Spiel. Richtig kombiniert bilden VLANs, ACLs und Firewalls ein belastbares Sicherheitsmodell: VLANs strukturieren das Netzwerk, ACLs setzen nahe am Datenpfad schnelle, klare Basiskontrollen um, und Firewalls/NGFWs übernehmen die zentrale Policy-Durchsetzung zwischen Sicherheitszonen inklusive Logging, Threat-Prevention und detaillierter Regelwerke. Wer diese Werkzeuge falsch kombiniert, produziert entweder Scheinsegmentierung („alles geroutet, alles offen“) oder unwartbare Komplexität („ACL-Spaghetti“ und tausende Sonderregeln). In diesem Artikel erfahren Sie, wie Sie Network Segmentation professionell aufbauen: welche Aufgaben VLANs, ACLs und Firewalls jeweils haben, welche Architekturpatterns sich bewähren, wie Sie Regeln sauber designen und wie Sie typische Fehler vermeiden – mit dem Ziel, Angriffsflächen zu reduzieren, laterale Bewegung zu erschweren und den Betrieb nicht zu überlasten.

Was Network Segmentation wirklich bedeutet

Network Segmentation bedeutet, ein Netzwerk in logisch getrennte Bereiche aufzuteilen und die Kommunikation zwischen diesen Bereichen bewusst zu steuern. Das Ziel ist nicht „mehr VLANs“, sondern ein kontrollierter Datenfluss: Nur notwendige Verbindungen sind erlaubt, alles andere ist standardmäßig blockiert oder zumindest eingeschränkt. Segmentierung ist damit sowohl Sicherheitsmaßnahme als auch Betriebsprinzip.

- Sicherheitsziel: Begrenzung von lateral movement, Reduktion von Angriffsflächen, Schutz kritischer Assets.

- Betriebsziel: Klare Zuständigkeiten, übersichtliche Netze, bessere Fehlersuche, weniger „Wildwuchs“.

- Complianceziel: Nachweisbare Trennung von Schutzbedarfsbereichen (z. B. Verwaltung, OT, IoT, Gäste).

In modernen Umgebungen passt Segmentierung besonders gut zu Zero-Trust-Prinzipien, bei denen Zugriffe nach Zweck und Kontext minimiert werden. Ein konzeptioneller Rahmen dazu ist NIST SP 800-207.

VLANs, ACLs und Firewalls: Rollen klar abgrenzen

Damit die Kombination funktioniert, müssen Sie die Stärken und Grenzen der drei Bausteine kennen. Dann entsteht ein Design, das sowohl sicher als auch wartbar bleibt.

VLANs: Struktur auf Layer 2, nicht automatisch Sicherheit

- Stärken: Broadcast-Domänen trennen, Netzstruktur für Nutzergruppen/Device-Klassen schaffen, klare IP-Adressierung.

- Grenzen: Sobald Layer-3-Routing zwischen VLANs erlaubt ist, ist das VLAN keine Sicherheitsbarriere mehr.

- Typische Nutzung: VLANs als technische Umsetzung von Zonen/Segmenten (User, Server, IoT, Guest).

ACLs: schnelle, nahe am Routing-Pfad durchsetzbare Basiskontrolle

- Stärken: Performant, direkt auf Routern/Switches einsetzbar, gut für „harte“ Basissperren (z. B. kein Zugriff auf Management-Netze).

- Grenzen: Oft begrenztes Logging, weniger Kontext, weniger komfortable Policy-Organisation als bei Firewalls.

- Typische Nutzung: „Guardrails“: grobe Trennung, Anti-Spoofing, Blocken von riskanten Protokollen oder sensiblen Zielnetzen.

Firewalls/NGFW: Policy-Enforcement zwischen Zonen mit Sichtbarkeit

- Stärken: Stateful Inspection, detailliertes Logging, Zonenmodelle, Application Control, Threat Prevention, optional TLS-Inspection.

- Grenzen: Durchsatz/Skalierung muss geplant werden, Komplexität kann wachsen, zentrale Komponenten können Bottlenecks werden.

- Typische Nutzung: Zonenübergänge und alle kritischen Flows (User→Server, Internet→DMZ, IoT→Controller, Admin→Management).

Die häufigste Falle: „VLAN = Segmentierung“

Ein klassischer Fehler ist, viele VLANs zu bauen, aber das Routing dazwischen „einfach laufen zu lassen“. Dann entsteht zwar Ordnung im IP-Plan, aber keine echte Sicherheitswirkung. Echte Segmentierung entsteht erst durch Policy-Enforcement zwischen den VLANs/Segmenten: ACLs oder Firewalls müssen definieren, was erlaubt ist.

- Scheinsegmentierung: VLANs getrennt, aber Any/Any-Routing → lateral movement bleibt möglich.

- Echte Segmentierung: VLANs getrennt + Default Deny zwischen Segmenten + explizite Allow-Flows.

Zone-Based Design als Grundlage für Segmentierung

Network Segmentation wird deutlich einfacher, wenn Sie nicht in „Einzel-VLANs“, sondern in Sicherheitszonen denken. Eine Zone ist eine Gruppe von Systemen mit ähnlichem Schutzbedarf und ähnlichem Kommunikationsprofil. VLANs sind dann lediglich die technische Umsetzung einer Zone (oder mehrerer Subsegmente innerhalb einer Zone).

- User Zone: Standard-Clients, hohe Exposition (Web, E-Mail, Downloads).

- Server Zone: Applikationen und Daten, höherer Schutzbedarf.

- Management Zone: Adminzugriffe, Bastion/Jump Hosts, Geräteverwaltung.

- IoT Zone: Kameras, Drucker, Displays, Sensoren – restriktiv.

- Guest/BYOD Zone: Internet-only oder stark eingeschränkt.

- DMZ: Öffentlich erreichbare Dienste, klar kontrollierte Übergänge.

Für OT-nahe Umgebungen ist das Zonen-/Conduit-Prinzip aus IEC 62443 eine etablierte Referenz.

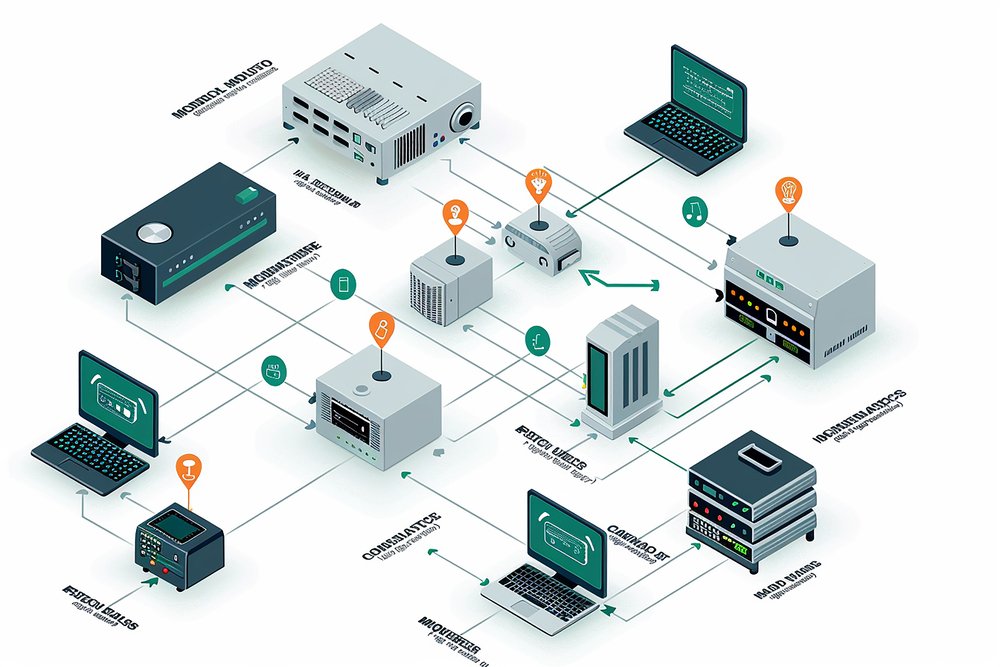

Architekturpatterns: So kombinieren Sie VLANs, ACLs und Firewalls sinnvoll

Die richtige Kombination hängt von Größe, Risiko und vorhandener Infrastruktur ab. Die folgenden Muster sind in der Praxis besonders verbreitet.

Pattern mit zentraler Firewall als Inter-VLAN-Policy-Enforcer

- Design: VLANs enden auf einem zentralen Layer-3-Gateway oder Core, und Inter-VLAN-Traffic wird über eine Firewall geführt.

- Vorteil: Einheitliche Policies, gutes Logging, klare Zonenübergänge.

- Nachteil: Potenzieller Bottleneck, sorgfältige Kapazitätsplanung nötig, Routing-Design muss „keine Bypass-Wege“ zulassen.

Pattern mit verteilten ACL-Guardrails und Firewall für kritische Flows

- Design: ACLs auf Distribution/Core verhindern unerwünschte Grundpfade (z. B. User→Management), während die Firewall nur dort eingesetzt wird, wo tiefe Kontrolle und Logging nötig sind.

- Vorteil: Skalierbar, weniger Firewall-Last, schnelle Basiskontrollen.

- Nachteil: Governance komplexer: ACLs und Firewall-Regeln müssen konsistent bleiben.

Pattern mit Mikrosegmentierung in sensiblen Bereichen

Für IoT, kritische Server oder OT-nahe Zellen kann feinere Segmentierung sinnvoll sein. Technisch kann das über zusätzliche VLANs/VRFs, dynamische ACLs (dACL), Security Tags oder hostnahe Policies erfolgen. Wichtig ist, Standards zu definieren, sonst wird Mikrosegmentierung unwartbar.

Rule Design: So bauen Sie Regeln, die sicher und wartbar sind

Segmentierung steht und fällt mit Regelqualität. Gute Regeln sind nicht nur „richtig“, sondern auch nachvollziehbar, dokumentiert und rezertifizierbar.

Default Deny zwischen Zonen

- Prinzip: Zwischen Sicherheitszonen ist standardmäßig alles blockiert.

- Nutzen: Neue Systeme sind nicht automatisch erreichbar; laterale Bewegung wird stark reduziert.

- Praxis: Erlauben Sie nur definierte Flows, die fachlich begründet sind.

Erlauben nach Zweck, nicht nach „weil es funktioniert“

- Service-orientiert: Quelle, Ziel, Port/Protokoll, Richtung, Begründung.

- Beispiel: User Zone → Reverse Proxy (HTTPS), Reverse Proxy → App Server (HTTPS), App Server → DB (SQL-Port).

- Vermeiden: User Zone → Server Zone (Any/Any) oder breite SMB/RDP-Freigaben.

Standardmuster etablieren

- Webzugriffe: User → Proxy/SWG → Internet

- Adminzugriffe: Admin-Workstation → Bastion → Management Interfaces

- IoT: IoT → Controller/Gateway + DNS/NTP; sonst block

- Gäste: Guest → Internet-only, keine internen Ziele

Ausnahmen befristen und rezertifizieren

- Temporäre Regeln laufen ab: Automatisch oder mit Review-Frist.

- Owner und Risiko dokumentieren: Jede Ausnahme braucht Verantwortliche und Begründung.

ACLs richtig einsetzen: Guardrails, Anti-Spoofing und Performance

ACLs sind ideal, um harte Leitplanken zu setzen, die überall gelten sollen. Sie sind schnell, nah am Datenpfad und reduzieren unnötigen Traffic, bevor er überhaupt eine Firewall erreicht.

- Anti-Spoofing: Blocken von Quell-IP-Bereichen, die in einem Segment nie vorkommen dürfen.

- Schutz der Management-Zone: User-/Guest-/IoT-Netze dürfen Management-Netze grundsätzlich nicht erreichen.

- Block riskanter Ost-West-Protokolle: SMB, RDP, WinRM, SSH zwischen User-Subnets (je nach Umfeld).

- Kontrolliertes Routing: Nur definierte Zonen dürfen überhaupt miteinander sprechen; Feinsteuerung über Firewall.

Wichtig: ACLs sollten nicht das gesamte Regelwerk „ersetzen“. Sie sind am stärksten als Basisschutz, nicht als komplexes App-Policy-System.

Firewalls richtig einsetzen: Zonenübergänge, Logging und Threat Prevention

Firewalls sind der richtige Ort, um die „interessanten“ Flows zu kontrollieren: dort, wo Risiko hoch ist oder wo Sie detaillierte Nachvollziehbarkeit brauchen.

- Zonenübergänge: User→Server, Internet→DMZ, IoT→Server, Admin→Management.

- Stateful Policies: Rückverkehr wird kontrolliert, nicht „pauschal offen“.

- Application Control: Wenn sinnvoll, erlauben Sie Apps statt Ports (abhängig von Plattform).

- Threat Prevention: IPS/AV/URL-Filter als zusätzliche Schicht, besonders für Nord-Süd und User-Webtraffic.

- Logging: Denies, neue Flows, Policy-Änderungen, Top Talker – als Basis für Monitoring.

Segmentierung für typische Szenarien: Praxisbeispiele

Die folgenden Szenarien zeigen, wie VLANs, ACLs und Firewalls in realen Umgebungen zusammenspielen können, ohne dass das Design ausufert.

IoT und Drucker sicher segmentieren

- VLAN: IoT/Drucker in eigenes VLAN (oder mehrere Subzonen nach Typ).

- ACL: Block IoT → Management/Identity/Server als Basisschutz.

- Firewall: Erlauben nur definierte Ziele: Print-Server, DNS/NTP, ggf. Hersteller-Cloud via Proxy.

Gastnetz und BYOD

- VLAN: Guest/BYOD getrennt.

- ACL: Block Guest → interne RFC1918-Subnetze vollständig.

- Firewall/SWG: Internetzugang mit Webfilter, Rate Limits, optional DNS-Filter.

Server- und Datenbankzonen

- VLAN/VRF: Applikationsserver und Datenbanken getrennt.

- ACL: Nur App-Subnetze dürfen überhaupt DB-Ports erreichen.

- Firewall: Feingranular: nur definierte App-Hosts/Services → DB, Logging für Audit.

Monitoring und Betrieb: Segmentierung ist nur so gut wie ihre Sichtbarkeit

Segmentierung wird deutlich wertvoller, wenn Sie sie sichtbar machen. Zonenbasierte Logs liefern klare Security-Signale: Wenn ein IoT-Gerät versucht, einen Domain Controller zu erreichen, ist das ein starkes Anomaliesignal.

- Firewall Deny-Spikes: Plötzliche Zunahme blockierter Verbindungen zwischen Zonen.

- Neue Flows: Neue Kommunikationsbeziehungen, die nicht im Design vorgesehen sind.

- Top Talker pro Zone: Systeme mit ungewöhnlich hohem Traffic oder neuen Zielen.

- Policy Changes: Änderungen an Regeln müssen nachvollziehbar und auditierbar sein.

Für zentrale Logsammlung ist Syslog eine bewährte Basis, siehe RFC 5424.

Häufige Fehler beim Kombinieren von VLANs, ACLs und Firewalls

- VLANs ohne Policy: Viele VLANs, aber Routing offen – keine echte Segmentierung.

- ACL-Spaghetti: Komplexe ACLs überall verteilt, ohne Standards und ohne Dokumentation.

- Bypass-Wege: Nebenrouten oder „temporäre“ Verbindungen umgehen die Firewall.

- Kein Default Deny: Wenn alles grundsätzlich erlaubt ist, bleibt nur kosmetische Trennung.

- Management nicht isoliert: Admininterfaces aus User-/IoT-Netzen erreichbar – häufige Incident-Ursache.

- Keine Rezertifizierung: Ausnahmen wachsen dauerhaft, bis die Segmentierung „durchlöchert“ ist.

- Performance nicht geplant: Firewall wird Bottleneck, Nutzer erleben „Netz langsam“ und fordern Aufweichung.

Praxisfahrplan: Segmentierung sauber aufbauen

- Schritt 1: Zonenmodell definieren (User, Server, Management, IoT, Guest, DMZ) und Owner festlegen.

- Schritt 2: VLAN-/IP-Plan an Zonen ausrichten, Routing-Grenzen sauber setzen (keine versteckten Pfade).

- Schritt 3: ACL-Guardrails einführen (Anti-Spoofing, Schutz Management/Identity, Block Guest→intern).

- Schritt 4: Firewall als Policy-Enforcer für kritische Zonenübergänge nutzen, Default Deny etablieren.

- Schritt 5: Standardmuster definieren (Web über Proxy/SWG, Admin über Bastion, IoT minimal).

- Schritt 6: Logging/Monitoring aufsetzen (Deny-Spikes, neue Flows, Change Logs), SIEM-Korrelation.

- Schritt 7: Betrieb etablieren: Ausnahmen befristen, Rezertifizierung, regelmäßige Review-Zyklen.

Checkliste: VLANs, ACLs und Firewalls richtig kombinieren

- Network Segmentation basiert auf einem Zonenmodell, nicht auf zufälligen VLAN-Nummern.

- VLANs strukturieren, ACLs setzen Guardrails, Firewalls steuern Zonenübergänge mit Logging und Default Deny.

- Es gibt keine Bypass-Wege; Routing zwischen Segmenten läuft über definierte Policy-Enforcer.

- Management- und Identity-Zonen sind strikt geschützt und aus User-/IoT-/Guest-Zonen nicht erreichbar.

- IoT und Gäste sind getrennt und stark eingeschränkt; IoT-zu-IoT ist nach Möglichkeit blockiert.

- Standardmuster existieren (Proxy/SWG für Web, Bastion für Admin, definierte Server→DB-Flows).

- Monitoring ist zonenbasiert: Deny-Spikes, neue Flows, Top Talker, Policy-Changes werden ausgewertet.

- Ausnahmen sind dokumentiert und befristet; Rezertifizierung verhindert schleichende Aufweichung.

Weiterführende Informationsquellen

- NIST SP 800-207: Zero Trust Architecture (Prinzipien für segmentierten Zugriff)

- IEC 62443: Zonen- und Conduit-Prinzip für OT/Industrienetze und segmentierte Architekturen

- BSI: IT-Grundschutz und Empfehlungen zu Segmentierung, Betrieb und Governance

- RFC 5424: Syslog (zentrale Protokollierung als Basis für Monitoring)

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.