Netzwerkarchitektur als Produkt bedeutet, dass ein Netzwerk nicht mehr als Abfolge einzelner Projekte betrachtet wird, sondern als wiederverwendbares, standardisiertes Leistungsbündel mit klaren Schnittstellen, Qualitätsmerkmalen und Lifecycle. In großen Organisationen entstehen Netzwerke oft historisch: Standorte wurden „irgendwie“ angebunden, Sicherheitszonen wuchsen organisch, und jede neue Anwendung brachte Sonderregeln mit. Das Ergebnis sind hohe Betriebsaufwände, inkonsistente Implementierungen und eine geringe Änderungsfähigkeit. Wer Netzwerkarchitektur als Produkt etabliert, dreht diese Logik um: Standards, Blueprints und wiederverwendbare Patterns werden zum Default, Ausnahmen werden bewusst gesteuert, und Teams können schneller liefern, ohne jedes Mal bei Null zu beginnen. Der Ansatz unterstützt Skalierung, Sicherheit-by-Design und Auditierbarkeit, weil technische Entscheidungen nachvollziehbar und über Zeit konsistent bleiben. Dieser Artikel zeigt, wie Sie Netzwerkarchitektur als Produkt aufbauen, welche Standards und Blueprints dafür nötig sind und wie Wiederverwendbarkeit praktisch funktioniert – von der Governance bis zur Umsetzung im Betrieb.

Warum Netzwerkarchitektur als Produkt in Enterprise-Umgebungen entscheidend ist

In Enterprise-IT treffen drei Kräfte aufeinander: steigende Komplexität (Cloud, SaaS, Remote Work), steigende Sicherheitsanforderungen (Zero Trust, Compliance, Lieferkette) und steigender Veränderungsdruck (M&A, neue Geschäftsmodelle, kürzere Release-Zyklen). Klassische „Projektarchitektur“ hält dem oft nicht stand, weil jede Initiative eigene Entscheidungen trifft, Dokumentation auseinanderläuft und Standardisierung nur auf dem Papier existiert. Ein Produktansatz setzt dagegen auf Wiederholbarkeit und klare Verantwortlichkeiten.

- Schnellere Delivery: Teams nutzen vorgeprüfte Blueprints statt individueller Einzelentwürfe.

- Weniger Risiko: Standardisierte Patterns sind getestet, dokumentiert und durch Architektur- und Security-Gates abgesichert.

- Bessere Betriebsfähigkeit: Monitoring, Logging und Runbooks sind Teil des Produkts, nicht Nachgedanke.

- Auditierbarkeit: Entscheidungen, Standards und Abweichungen sind nachvollziehbar und messbar.

Definition: Was „Netzwerkarchitektur als Produkt“ konkret umfasst

Ein Produkt ist mehr als eine Dokumentensammlung. Im Netzwerk-Kontext umfasst es ein wiederholbares Angebot, das Konsumenten (z. B. Standortteams, Applikationsteams, Cloud-Plattformteams) nutzen können, ohne jedes Detail neu zu verhandeln. Ein praxistauglicher Produktumfang umfasst:

- Standards: technische Baselines und verbindliche Leitplanken (z. B. Segmentierung, Naming, IP-Plan, Kryptografie, Telemetrie).

- Blueprints: Architektur- und Implementierungsmuster für wiederkehrende Szenarien (Standort, Campus, Data Center, Cloud Edge).

- Servicekatalog: klar definierte Leistungen, Schnittstellen, SLOs und Zuständigkeiten.

- Lifecycle: Versionierung, Deprecation, Release Notes, Kompatibilität und Upgradepfade.

- Quality Gates: Review- und Abnahmeprozesse, die Standardkonformität sicherstellen.

Für die Strukturierung von Architekturartefakten und Governance kann ein Blick auf etablierte Enterprise-Architektur-Ansätze wie TOGAF hilfreich sein, weil dort Rollen, Artefakte und Entscheidungswege systematisch beschrieben werden.

Standards: Die Leitplanken, die Wiederverwendbarkeit erst möglich machen

Wiederverwendbarkeit scheitert meist nicht an fehlenden Blueprints, sondern an fehlenden Standards. Standards definieren das „Minimum an Einheitlichkeit“, das nötig ist, damit Lösungen über Teams und Standorte hinweg konsistent funktionieren. Wichtig ist: Standards müssen nicht maximal detailliert sein, aber sie müssen eindeutig und prüfbar sein.

Kategorien sinnvoller Netzwerkstandards

- Adressierung und Naming: IP-Plan, VRF-/VLAN-Strategie, Hostnames, Interface-Namen, Objekt-Namen für Policies.

- Routing und Resilienz: zugelassene Protokolle, Timer, Konvergenzziele, BFD/ECMP-Nutzung, Failure Domains.

- Security Baselines: Segmentierungsprinzipien, Default Deny zwischen Zonen, Admin-Zugriffe, Hardening, Ausnahmeprozess.

- Kryptografie und PKI: TLS-Versionen, Cipher Suites, Zertifikatslaufzeiten, Rotation, Trust Stores.

- Observability: Mindestanforderungen an Logs, Metriken, Flow-Daten, Zeit-Synchronisation (NTP), Dashboards.

- Automation und Konfigurationsmanagement: Templates, Source of Truth, Drift-Erkennung, GitOps/IaC-Prinzipien.

Standards prüfbar formulieren

Ein guter Standard ist so formuliert, dass eine externe Person ihn überprüfen könnte. Statt „sicher konfigurieren“ braucht es konkrete Aussagen wie „Managementzugriffe nur über dedizierte Management-VRF“ oder „Logging der Firewall-Events in zentralen Log-Collector mit definierter Retention“. Für Sicherheitsanforderungen kann die Anlehnung an Kontrollrahmen wie die NIST SP 800-53 Controls helfen, weil sie Kontrollziele strukturiert abbilden und Nachweise erleichtern.

Blueprints: Von der Zielarchitektur zum wiederverwendbaren Muster

Blueprints sind die „Bauanleitungen“ des Produktansatzes. Sie übersetzen Standards und Architekturprinzipien in konkrete Muster, die in Projekten, Rollouts und Betriebsänderungen wiederholt eingesetzt werden. Ein Blueprint sollte dabei nicht nur das Design beschreiben, sondern auch Implementierung, Betrieb und Validierung berücksichtigen.

Was ein guter Blueprint enthält

- Kontext und Anwendungsfall: Für welche Szenarien gilt der Blueprint (z. B. 20–200 Nutzerstandort, OT-Standort, Cloud-Edge)?

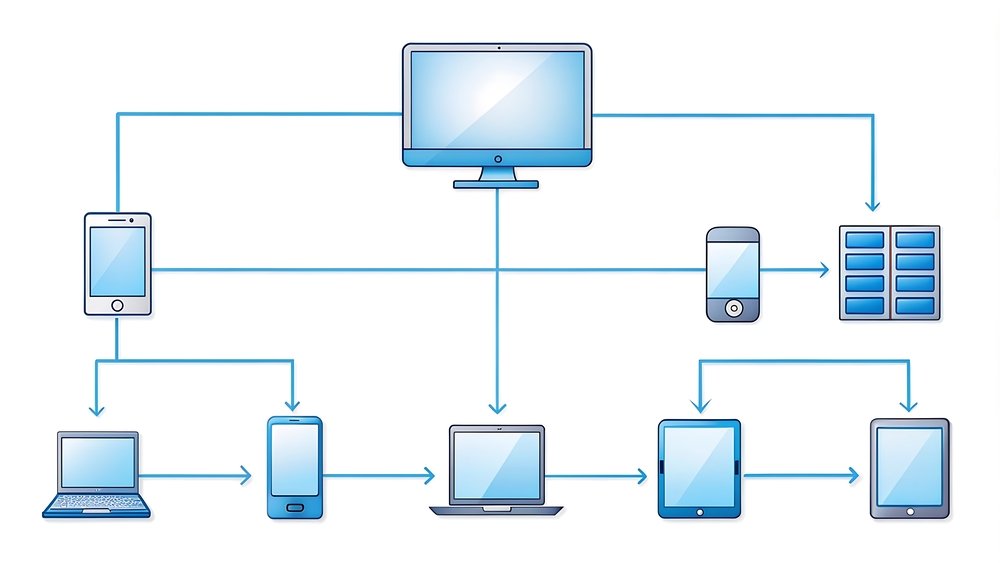

- Architekturübersicht: Zonen, Trust Boundaries, Hauptdatenflüsse, Kontrollpunkte.

- Technische Spezifikation: Routing, HA, IP-Plan-Teilregeln, QoS-Grundsätze, Service-Schnittstellen.

- Security-Design: Segmentierung, Policy-Modell, Identity/AAA, Logging und Ausnahmen.

- Implementierungsleitfaden: Templates, Reihenfolge, Abhängigkeiten, Cutover-Varianten.

- Operational Readiness: Monitoring, Alarmierung, Runbooks, SLOs/KPIs.

- Test- und Abnahmekriterien: Failure-Tests, Policy-Tests, Performance-Checks, Nachweise.

Blueprint-Typen, die sich in der Praxis bewähren

- Standort-Blueprint: standardisierte Anbindung (WAN/SD-WAN), lokale Segmentierung, Internet-Breakout, Remote-Hands-Modelle.

- Campus/WLAN-Blueprint: Identity-basierter Zugang, Gastnetz, BYOD, Roaming-Anforderungen, NAC-Integration.

- Data-Center-Blueprint: Leaf-Spine, VRFs, Ost-West-Kontrolle, Service-Chaining, Management Plane.

- DMZ/Edge-Blueprint: Reverse Proxy/WAF-Integration, DDoS-Strategie, Egress-Control, Zertifikatsprozesse.

- Cloud-Connectivity-Blueprint: Hub-and-Spoke/Transit, Routing-Modelle, DNS, egress/ingress, Observability.

Wiederverwendbarkeit durch Patterns, Module und Schnittstellen

„Wiederverwendbarkeit“ ist kein weiches Ziel, sondern ein Designprinzip: Lösungen werden so gebaut, dass sie in Varianten zusammensetzbar sind. Das gelingt am besten mit modularen Bausteinen, klaren Schnittstellen und definierten Parameterbereichen (z. B. Standortgröße, Bandbreite, Zonenbedarf).

- Patterns: Wiederkehrende Architekturprinzipien wie „Hub-and-Spoke WAN“, „Zonenübergang über Enforcement Point“, „dedizierte Management Plane“.

- Module: Konfigurations- und Infrastrukturbausteine, die in mehreren Blueprints vorkommen (z. B. NTP/PKI-Integration, Logging-Pipeline, Standard-BGP-Policy).

- Schnittstellen: Definierte Übergaben zwischen Teams/Systemen (z. B. IPAM/DNS, SIEM, ITSM, Cloud Landing Zone).

Wichtig ist, dass Schnittstellen in der Dokumentation nicht nur „benannt“, sondern operativ definiert werden: Welche Daten werden übertragen, wer ist Owner, welche SLAs gelten, wie wird Fehlerbehandlung gemacht?

Produktisierung braucht Governance: Versionierung, Deprecation und Ausnahmen

Ohne Governance wird „Netzwerkarchitektur als Produkt“ schnell zum Sammelsurium. Governance bedeutet hier nicht Bürokratie, sondern klare Regeln, wie Standards und Blueprints entstehen, freigegeben, geändert und abgekündigt werden. Besonders wichtig: Ausnahmen sind normal, aber sie müssen kontrolliert sein.

Versionierung und Release-Management

- Semantische Versionen: klare Unterscheidung zwischen kompatiblen Änderungen und Breaking Changes.

- Release Notes: Was ist neu, was ist geändert, welche Migrationshinweise gelten?

- Kompatibilitätsmatrix: Welche Plattformstände/Softwarestände sind unterstützt?

- Abkündigung: Deprecation-Policy mit Fristen, damit Teams planen können.

Ausnahmeprozess als Teil des Produkts

- Antrag und Begründung: Warum ist der Standard nicht erfüllbar?

- Risikobewertung: Welche Risiken entstehen, welche Kompensationskontrollen gelten?

- Ablaufdatum: Jede Ausnahme ist befristet, mit Owner und Review-Termin.

- Nachweisbarkeit: Ausnahmen werden dokumentiert und sind auditierbar.

Für die allgemeine Struktur von Governance- und Kontrollmechanismen in der IT kann COBIT eine nützliche Referenz sein, weil es Verantwortlichkeiten und Kontrollziele systematisch adressiert.

Security als Produkteigenschaft: Zonenmodell, Policy-Governance und Nachweise

Wenn Netzwerkarchitektur als Produkt gedacht wird, muss Sicherheit ein integriertes Qualitätsmerkmal sein. Das betrifft nicht nur Firewalls, sondern die Gesamtlogik: Segmentierung, Identität, Sichtbarkeit, Change-Kontrolle und Incident-Fähigkeit. Ein zentraler Hebel für Wiederverwendbarkeit ist ein standardisiertes Zonenmodell, das in Blueprints konsistent angewendet wird.

Kommunikationsmatrix als wiederverwendbares Artefakt

Eine Kommunikationsmatrix beschreibt erlaubte Flows (Quelle/Ziel/Service/Begründung/Owner/Review). Als Produktartefakt wird sie nicht pro Projekt neu erfunden, sondern als Standardformat etabliert. So kann Policy-Design in Rollouts wiederholt werden, während nur Parameter (z. B. Applikationsports) variieren.

- Least Privilege: Default Deny zwischen Zonen, Freigaben nur bei Bedarf.

- Ownership: Jede Regel hat einen fachlichen Owner und Review-Intervall.

- Automatisierbarkeit: Regeln lassen sich aus der Matrix ableiten und validieren.

Um typische Bedrohungen systematisch in Segmentierungsanforderungen zu überführen, kann MITRE ATT&CK als Wissensbasis dienen, etwa für Lateral Movement und Credential-Theft-Szenarien.

Observability und Operability: Der unterschätzte Kern der Wiederverwendbarkeit

Wiederverwendbare Architektur scheitert häufig im Betrieb, wenn Monitoring, Logging und Runbooks je Standort unterschiedlich sind. Deshalb gehören Observability und Operability in die Produktdefinition. Ein Blueprint ist erst dann „fertig“, wenn er das Betriebsmodell mitliefert.

- Minimum Telemetry: Welche Metriken sind Pflicht (Interfaces, CPU/Mem, Routing-Status, HA-State, WLAN-Health)?

- Logging-Baseline: Welche Events müssen zentral gesammelt werden (Firewall, VPN, AAA, DNS, Konfigänderungen)?

- Flow-Daten: NetFlow/IPFIX/sFlow für Sichtbarkeit von Datenflüssen und Anomalien.

- Dashboards: Standardansichten für kritische Pfade, Kapazität, Latenz/Jitter, Paketverlust.

- Runbooks: Standardverfahren für häufige Störungen, Failover, Zertifikatsrotation, Providerprobleme.

Eine SLO-orientierte Steuerung kann dabei helfen, „Betriebsfähigkeit“ messbar zu machen. Konzepte dazu werden in den frei verfügbaren Ressourcen zu Site Reliability Engineering gut beschrieben und lassen sich pragmatisch auf Netzwerkservices anwenden.

Implementierung als Produktlieferung: Templates, IaC und Drift-Kontrolle

Produktisierung entfaltet ihren vollen Nutzen erst, wenn die Umsetzung standardisiert und reproduzierbar ist. In der Praxis bedeutet das: Templates statt Individualkonfiguration, automatisierte Validierung statt manueller Stichproben, und Drift-Kontrolle als dauerhafter Prozess.

- Golden Configs: Baseline-Konfigurationen pro Plattformklasse (Access, Distribution, Edge, Firewall).

- Parameterisierung: Standortspezifisches wird zu Variablen (IP-Block, Bandbreite, Zone-Set), nicht zu Sonderlogik.

- Automatisierte Checks: Compliance-Prüfungen gegen Standards (Hardening, Logging, AAA, Routing-Policy).

- Drift-Erkennung: Abweichungen werden erkannt, bewertet und gezielt zurückgeführt.

- Change-Sicherheit: Rollback-Strategien, Wartungsfenster, Testkataloge und Abnahmeprozesse sind integriert.

KPIs für Netzwerkarchitektur als Produkt: Reifegrad und Wirkung messen

Ein Produkt braucht Messgrößen, sonst bleibt es ein Anspruch. KPIs sollten nicht nur die technische Stabilität, sondern auch Standardisierung und Wiederverwendbarkeit abbilden. Ein ausgewogener KPI-Satz umfasst:

- Standard-Compliance: Anteil der Deployments, die den Baselines entsprechen (und Trend über Zeit).

- Blueprint-Adoption: Anteil neuer Implementierungen, die einen Standard-Blueprint nutzen.

- Exception-Rate: Anzahl aktiver Ausnahmen, Anteil befristeter Ausnahmen, Zeit bis zur Schließung.

- Change Failure Rate: Anteil der Changes, die zu Rollback/Incident führen.

- MTTR: Wiederherstellungszeit für typische Störungsbilder, je Plattformklasse.

- Observability-Abdeckung: Anteil kritischer Komponenten mit vollständigem Logging/Telemetry.

- Time-to-Deliver: Zeit von Anforderung bis produktiver Bereitstellung eines Standardstandorts.

Einführung in der Organisation: Vom Architekturteam zum Produktteam

Netzwerkarchitektur als Produkt ist auch eine organisatorische Veränderung. Häufig müssen Architektur, Engineering, Security und Betrieb enger zusammenarbeiten, damit Standards realistisch sind und Blueprints im Alltag funktionieren. Ein Produktteam-Ansatz bewährt sich, wenn er klare Rollen und Kommunikationswege definiert.

- Product Owner Network Architecture: priorisiert Anforderungen, pflegt Roadmap, steuert Stakeholder.

- Architects: definieren Prinzipien, Standards, Blueprints und Kontrollmechanismen.

- Engineers: bauen Templates, Automatisierung, Validierung und Referenzimplementierungen.

- Security: verantwortet Control-Mapping, Policy-Governance, Logging-Anforderungen und Ausnahmebewertung.

- Operations: definiert Runbooks, Monitoring, SLOs und Operational Acceptance.

Praktische Blaupausenstrategie: Start klein, skalieren systematisch

Der schnellste Weg ist selten, sofort „alles zu standardisieren“. Wirksamer ist eine schrittweise Produktisierung entlang der größten Wiederholungsfälle. In vielen Organisationen sind das Standorte, Cloud-Konnektivität und Sicherheitszonen. Ein pragmatisches Vorgehen:

- Top 3 Use Cases auswählen: z. B. Standardstandort, Cloud-Anbindung, DMZ-Pattern.

- Standards minimal, aber verbindlich: wenige, prüfbare Baselines statt 200 Seiten Regelwerk.

- Blueprint mit Referenzimplementierung: Muster wird einmal „golden“ gebaut und getestet.

- Quality Gates etablieren: Architektur- und Security-Review mit klaren Checklisten.

- Messung einführen: KPIs ab der ersten Welle, um Wirkung sichtbar zu machen.

- Ausnahmen steuern: Ausnahmeprozess von Anfang an, damit Standardisierung nicht erodiert.

Technische Glaubwürdigkeit und E-E-A-T: Entscheidungen nachvollziehbar machen

Damit der Produktansatz langfristig akzeptiert wird, müssen Entscheidungen fachlich begründet und transparent dokumentiert sein. Das gilt besonders bei Protokoll- und Sicherheitsfragen. Primärquellen und Standards erhöhen Glaubwürdigkeit und helfen, Diskussionen zu versachlichen. Für Protokollgrundlagen und technische Referenzen sind die IETF RFCs eine verlässliche Basis. Für Security-Orientierung und Kontrollziele bieten NIST und CIS geeignete Bezugspunkte. Entscheidend ist jedoch, dass diese Referenzen in konkrete, prüfbare Standards und Blueprints übersetzt werden, die in der eigenen Umgebung funktionieren.

Wiederverwendbarkeit im Alltag: Wenn neue Anforderungen kommen

Der wahre Test für Netzwerkarchitektur als Produkt ist nicht das erste Rollout, sondern die zweite und dritte Anforderungsklasse: neue Applikationen, neue Zonen, neue Provider, neue Compliance-Vorgaben. In einem Produktmodell werden solche Änderungen nicht ad hoc in Projekten „gelöst“, sondern als Evolution des Produkts umgesetzt.

- Anforderung aufnehmen: als Backlog-Item mit Nutzen, Risiko, Abhängigkeiten.

- Standard erweitern oder neues Pattern: Entscheidung, ob bestehender Blueprint angepasst wird oder ein neuer entsteht.

- Versionieren und kommunizieren: Release Notes, Migrationshinweise, Deprecation alter Varianten.

- Validieren und messen: Tests und KPIs bestätigen, dass die Änderung Wirkung erzielt.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.