Netzwerkdesign für Compliance ist mehr als „Firewall-Regeln und ein bisschen Logging“. Wer Anforderungen aus ISO 27001, der DSGVO und internen Richtlinien zuverlässig erfüllen will, muss Sicherheit, Nachvollziehbarkeit und Datenschutz von Anfang an in die Netzarchitektur einbauen. In der Praxis bedeutet das: klare Netzwerkzonen, saubere Datenflüsse, belastbare Zugriffskontrollen, manipulationssichere Protokollierung sowie definierte Aufbewahrungs- und Löschkonzepte. Gleichzeitig darf das Netz nicht so komplex werden, dass Betriebsteams Änderungen nur noch mit hohem Risiko umsetzen können. Genau hier entscheidet gutes Design: Es schafft Transparenz, reduziert Fehlkonfigurationen und liefert nachvollziehbare Nachweise – etwa für Audits, Datenschutz-Folgenabschätzungen oder Incident-Response. Dieser Beitrag zeigt, wie Sie Compliance-Anforderungen in ein modernes Netzwerkdesign übersetzen, welche Protokollierungsstrategie zu ISO 27001 und DSGVO passt und wie Sie typische Stolperfallen vermeiden, ohne die Performance oder den Datenschutz zu gefährden.

Compliance im Netzwerk: Was ISO 27001 und DSGVO wirklich verlangen

ISO 27001 ist ein Managementsystem-Standard: Er fordert nicht eine bestimmte Firewall-Marke oder ein fixes Zonenkonzept, sondern ein strukturiertes Informationssicherheits-Managementsystem (ISMS) mit risikobasierter Steuerung, dokumentierten Kontrollen und kontinuierlicher Verbesserung. Die DSGVO hingegen fokussiert den Schutz personenbezogener Daten und verlangt „geeignete technische und organisatorische Maßnahmen“ (TOM), inklusive Datenschutz durch Technikgestaltung (Privacy by Design) und angemessener Sicherheit der Verarbeitung.

- ISO 27001: risikobasierte Sicherheitskontrollen, dokumentierte Prozesse, Auditierbarkeit, kontinuierliche Verbesserung. Eine gute Startstelle ist die Übersicht zur Normfamilie auf der ISO-Website zu ISO/IEC 27001.

- DSGVO: Zweckbindung, Datenminimierung, Zugriffskontrolle, Vertraulichkeit/Integrität/Verfügbarkeit, Nachweisbarkeit. Orientierung bietet der offizielle Text auf EUR-Lex zur DSGVO.

- Protokollierung: nicht „alles speichern“, sondern gezielt, zweckgebunden, datenschutzkonform und manipulationssicher – mit klaren Rollen und Zugriffen.

Ein wichtiges Missverständnis: Compliance ist kein einmaliges Projekt. Netzdesign und Logging müssen so aufgebaut sein, dass sie über Jahre wartbar bleiben, Änderungen nachvollziehbar dokumentiert werden und neue Services nicht ständig „Sonderwege“ erzeugen.

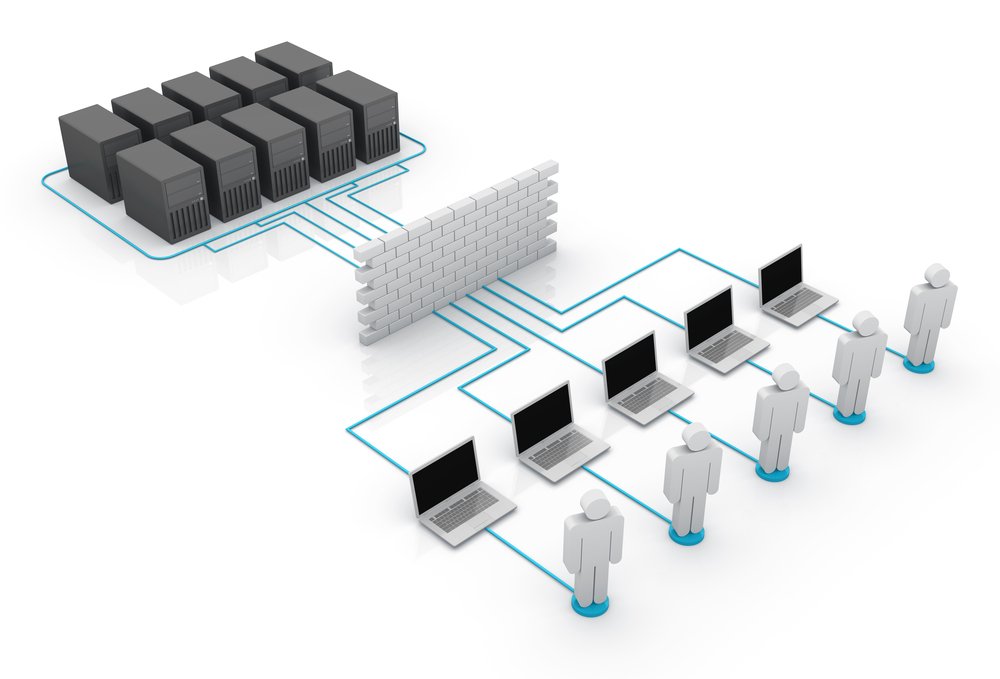

Von Anforderungen zu Architektur: Das Prinzip der Trust-Boundaries

Der Kern eines compliance-fähigen Netzwerkdesigns ist die Definition von Trust-Boundaries: Übergänge zwischen Sicherheitszonen, an denen Vertrauen endet und Kontrolle beginnt. An diesen Grenzen platzieren Sie Sicherheitsmechanismen (Firewall, Proxy, WAF, IDS/IPS, Authentisierung, Monitoring) und erzeugen belastbare Protokolle. Das reduziert die Komplexität, weil nicht jeder Server „alles“ absichern muss, sondern die Architektur die Durchsetzung übernimmt.

- Extern ↔ Intern: Internet, Partnernetze, Remote Access, Cloud-Egress.

- Benutzer ↔ Server: Client-Netze, Terminalserver, VDI, Admin-Zugänge.

- Applikation ↔ Daten: App-Tier, Datenbanken, Storage, Messaging.

- Management ↔ Produktion: Administrationsnetz, Monitoring, Backup, Deployment.

Je klarer diese Grenzen sind, desto leichter können Sie in Audits nachweisen, wo Daten fließen, wer zugreifen darf und welche Kontrollen wirksam sind.

Netzwerksegmentierung als Compliance-Baustein

Segmentierung ist ein wesentlicher Hebel, um sowohl ISO 27001-Anforderungen (Risikobehandlung, Zugriffskontrolle, Schutz vor unbefugtem Zugriff) als auch DSGVO-Ziele (Vertraulichkeit, Integrität, Datenminimierung) umzusetzen. In der Praxis geht es nicht nur um VLANs, sondern um konsequente Trennung mit durchsetzbaren Policies.

- Zonenmodell: z. B. Public/DMZ, App, Daten, User, Management, Backup, Logging.

- Least Privilege im Netz: Standard „deny“, Freigaben nur für notwendige Kommunikation.

- Mikrosegmentierung: sinnvoll in Datacenter- und Container-Umgebungen, um Ost-West-Verkehr zu begrenzen.

- Umgebungs-Trennung: Entwicklung, Test, Produktion strikt separieren – besonders wenn personenbezogene Daten betroffen sind.

Als praxisnahe Orientierung für strukturierte Sicherheitsmaßnahmen kann der BSI IT-Grundschutz helfen, insbesondere bei der Ableitung von Zonen, Kommunikationsbeziehungen und erforderlichen Protokollen.

Identity und Zugriff: Netzwerkdesign ist ohne IAM nicht compliance-fähig

In vielen Audits zeigt sich: Netzsegmentierung ist sauber, aber die Identitäten und Berechtigungen sind unklar. ISO 27001 verlangt nachvollziehbare Zugriffskontrollen, und die DSGVO fordert, dass nur befugte Personen Zugang zu personenbezogenen Daten erhalten. Ein modernes Design koppelt Netz- und Identitätskontrollen.

- Starke Authentisierung: MFA für VPN, Admin-Zugänge, Cloud-Konsolen und zentrale Management-Systeme.

- Rollenbasierte Zugriffskontrolle: getrennte Rollen für Betrieb, Security, Entwicklung; Minimierung privilegierter Konten.

- Administrationspfade: Zugriff auf kritische Systeme nur über definierte Jump Hosts/Bastionen mit Protokollierung.

- Network Access Control (NAC): optional, aber wirkungsvoll für Geräteklassifizierung und Segmentzuweisung.

Wichtig für Nachweisbarkeit: Berechtigungen, Ausnahmen und Freigaben müssen dokumentiert und regelmäßig überprüft werden. Das ist nicht nur „Policy“, sondern ein Bestandteil des Designs.

Protokollierung im Sinne von ISO 27001 und DSGVO: Zweck, Umfang, Schutz

Protokollierung ist der Dreh- und Angelpunkt für Auditierbarkeit, Incident Response und Sicherheitsnachweise. Gleichzeitig ist Logging aus DSGVO-Sicht heikel, weil Logs häufig personenbezogene Daten enthalten (z. B. Nutzerkennung, IP-Adresse, Gerätekennungen, ggf. Inhalte). Daher müssen Zweckbindung, Datenminimierung und Zugriffsschutz von Anfang an eingeplant werden.

Welche Logdaten typischerweise erforderlich sind

- Netzwerkperimeter: Firewall-Logs, Proxy-Logs, VPN-Logs, WAF-Events.

- Segmentgrenzen: interne Firewalls, Mikrosegmentierungs-Policies, IDS/IPS-Alarme.

- Infrastruktur: DNS, DHCP, NTP, Identity Provider, Load Balancer, Cloud-Gateways.

- Systeme und Anwendungen: Authentisierungen, privilegierte Aktionen, Konfigurationsänderungen, API-Zugriffe.

Datenschutzkonforme Ausgestaltung von Logging

- Zweck festlegen: Sicherheit, Fehlersuche, Nachweisführung – und diese Zwecke dokumentieren.

- Datenminimierung: Inhalte vermeiden, wenn Metadaten reichen; z. B. keine Request-Bodies loggen, wenn nicht zwingend.

- Pseudonymisierung/Maskierung: z. B. Hashing von User-IDs oder IP-Teilmasks, sofern das Ziel erreicht wird.

- Zugriff begrenzen: Logs sind sensible Daten; Zugriff nur für definierte Rollen, idealerweise mit „4-Augen“-Prinzip bei besonders sensiblen Quellen.

- Transparenz: Information der Betroffenen, sofern erforderlich; Abstimmung mit Datenschutzbeauftragten.

Gerade bei der Abwägung zwischen Sicherheitsinteresse und Datenschutz kann eine Orientierung an Empfehlungen von ENISA hilfreich sein, etwa zu Logging, Monitoring und Security Controls in europäischen Kontexten.

Log-Architektur: Zentralisieren, normalisieren, korrelieren

Compliance-Nachweise scheitern häufig daran, dass Logs zwar „irgendwo“ existieren, aber nicht vollständig, nicht manipulationssicher oder nicht zeitlich korrelierbar sind. Eine robuste Log-Architektur umfasst vier Schichten: Sammlung, Transport, Speicherung und Auswertung.

- Sammlung: Agenten (für Server/Endpoints), Syslog/CEF/LEEF, Cloud-Logs via API, Event-Forwarder.

- Transport: verschlüsselt (TLS), authentisiert, resilient gegen Paketverlust; klare Pufferstrategien.

- Speicherung: zentral, zugriffsgeschützt, mit Integritätsschutz (z. B. WORM-Ansätze oder unveränderliche Buckets).

- Auswertung: SIEM/Logplattform mit Korrelation, Alerting, Dashboards und Use-Case-Katalog.

Ein häufig unterschätzter Punkt ist die Zeitbasis: Wenn Systeme unterschiedliche Zeiten nutzen, sind Ereignisse nicht sauber rekonstruierbar. Daher gehört ein sicherer, zentraler Zeitdienst (NTP) mit definierter Freigabe und Monitoring zum Compliance-Design.

Aufbewahrung und Löschung: Retention-Strategie mit Augenmaß

ISO 27001 verlangt Nachvollziehbarkeit, und Sicherheitsabteilungen wünschen oft lange Aufbewahrung. Die DSGVO verlangt jedoch, personenbezogene Daten nicht länger als nötig aufzubewahren. Daraus folgt: Sie brauchen eine Retention-Strategie, die Zweck, Risiko und gesetzliche Anforderungen zusammenbringt. Wichtig ist nicht nur „wie lange“, sondern auch „wo“ und „wer darf“. Außerdem muss Löschung technisch umsetzbar sein – auch in Backups, Archiven und Replikaten.

- Mehrstufige Aufbewahrung: z. B. Hot Storage (kurz, schnell), Warm (mittel), Cold Archive (lang, günstig).

- Quellenabhängige Retention: Admin-Aktionen länger als Volumenlogs, sofern begründet.

- Rechtliche Anforderungen prüfen: je nach Branche können zusätzliche Pflichten bestehen (z. B. Finanzsektor).

- Löschkonzept: automatisiert, dokumentiert, überprüfbar; keine „manuellen“ Einzellöschungen als Standardprozess.

Netzwerkdesign für Nachweisbarkeit: Controls sichtbar machen

Audits verlangen nicht nur „es ist sicher“, sondern nachvollziehbare Belege. Ein compliance-orientiertes Netzwerkdesign sollte deshalb bewusst „prüfbar“ sein. Das gelingt durch standardisierte Zonen, klare Regelwerke, dokumentierte Datenflüsse und reproduzierbare Konfigurationen (Infrastructure as Code, versionierte Policies). So können Sie zeigen, dass Kontrollen nicht nur existieren, sondern dauerhaft wirksam sind.

- Datenflussdokumentation: Welche Systeme sprechen miteinander, über welche Ports, mit welchem Zweck?

- Regelwerks-Governance: Freigabeprozess, Ablaufdaten für Ausnahmen, regelmäßige Reviews.

- Änderungsprotokoll: Wer hat wann welche Netzänderung durchgeführt, inklusive Ticket/Begründung.

- Konfigurationsstandards: Baselines für Firewalls, Switches, VPN, Proxy, DNS – wiederholbar und prüfbar.

Remote Access, Cloud und Drittanbieter: Compliance endet nicht am LAN

In vielen Organisationen liegt der größte Compliance-Risikohebel inzwischen außerhalb des klassischen LANs: Remote Work, Cloud-Dienste, SaaS, API-Integrationen und Partneranbindungen. Deshalb muss das Netzwerkdesign diese Wege aktiv berücksichtigen – sowohl hinsichtlich Sicherheitskontrollen als auch Protokollierung.

- VPN/ZTNA: starke Authentisierung, Geräteprüfungen, segmentierter Zugriff statt „voller Tunnel ins Netz“.

- Cloud-Egress: zentrale Egress-Kontrolle oder zumindest zentrale Logsammlung, um Schatten-IT zu erkennen.

- API- und Partnerverbindungen: getrennte Zonen, beschränkte Routen, klare Vertrags- und Sicherheitsanforderungen.

- SaaS-Logging: Audit-Logs via API einsammeln, Normalisierung und Korrelation im SIEM.

Für die Sicherheitsbewertung solcher Umgebungen ist es hilfreich, sich an etablierten Sicherheits- und Kontrollkatalogen zu orientieren, etwa den NIST-Sicherheitsveröffentlichungen als ergänzende Referenz für Logging, Monitoring und Risk Management.

Protokollierung ohne Überwachungskultur: Rollen, Prozesse und Schulung

Selbst das beste Log-Setup ist wertlos, wenn niemand Alarme bewertet oder wenn Teams aus Angst vor Datenschutzproblemen Logging pauschal reduzieren. Ein compliance-fähiges Betriebskonzept definiert Verantwortlichkeiten, Eskalationspfade und eine klare Trennung zwischen Sicherheitsmonitoring und Leistungsüberwachung von Mitarbeitenden. Diese Abgrenzung ist für DSGVO-Compliance besonders wichtig, weil Überwachungsthemen schnell in arbeitsrechtliche und datenschutzrechtliche Risiken führen können.

- Rollenmodell: SOC/Security bewertet Alarme, Betrieb pflegt Quellen, Datenschutz prüft Zweckbindung.

- Use-Case-Katalog: definierte Erkennungsfälle (z. B. ungewöhnliche Admin-Logins, Datenabflussindikatoren).

- Runbooks: standardisierte Reaktionsschritte, inklusive Beweissicherung und Dokumentation.

- Schulung: Teams müssen verstehen, was geloggt wird, warum, und wie Zugriffe kontrolliert sind.

Typische Stolperfallen und wie Sie sie vermeiden

Viele Projekte scheitern nicht an fehlender Technik, sondern an fehlender Konsistenz. Gerade bei ISO 27001 und DSGVO sind kleine Lücken im Design später teuer, weil Nachbesserungen in produktiven Netzen riskant sind.

- „Any-Any“-Ausnahmen: kurzfristig bequem, langfristig auditkritisch und sicherheitsgefährlich.

- Unvollständige Logquellen: zentrale Komponenten (VPN, DNS, IdP) fehlen, dadurch keine Korrelation möglich.

- Zu viele personenbezogene Daten in Logs: Inhalte werden protokolliert, obwohl Metadaten reichen würden.

- Kein Integritätsschutz: Logs sind manipulierbar oder liegen auf Systemen, die Angreifer zuerst kompromittieren.

- Fehlende Zeit-Synchronisation: Ereignisse nicht rekonstruierbar, Alarmketten brechen.

- Retention ohne Löschkonzept: Speicher wächst, Datenschutzrisiko steigt, Löschung ist nicht nachweisbar.

Pragmatischer Umsetzungsleitfaden: Compliance-fähiges Netzwerk Schritt für Schritt

Ein praktikabler Ansatz ist, Compliance-Anforderungen in wiederverwendbare Architekturbausteine zu übersetzen. So entsteht ein Standard, der neue Services schneller und sicherer integriert, ohne jedes Mal „bei null“ zu beginnen.

- Inventarisierung: Zonen, Systeme, Datenarten (inkl. personenbezogener Daten), Datenflüsse.

- Zonenmodell etablieren: Trust-Boundaries definieren, Routing und Policies konsequent daran ausrichten.

- Logging-Referenzarchitektur: Quellen, Transport, Speicher, Zugriff, Retention und Löschung dokumentieren.

- Kontrollpunkte festlegen: Perimeter, DMZ, interne Segmentgrenzen, Managementpfade.

- Nachweisfähigkeit einbauen: Change-Management, Versionskontrolle, Review-Zyklen, Audit-Trails.

- Datenschutz integrieren: Zweckbindung, Minimierung, Maskierung und klare Zugriffsregeln als Standard.

- Regelmäßige Tests: Konfigurationsreviews, Log-Integritätschecks, Incident-Übungen, Wiederherstellungstests.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.