Netzwerkdesign für Events ist eine eigene Disziplin: Temporäre Netzwerke müssen in sehr kurzer Zeit zuverlässig geplant, aufgebaut und betrieben werden – oft in Locations mit unbekannter Infrastruktur, hoher Funkdichte und wechselnden Anforderungen. Gleichzeitig hängt der Erfolg einer Veranstaltung zunehmend von Konnektivität ab: Ticketing und Einlass, Cashless Payment, POS für Catering, Medienproduktion, Livestreaming, Backstage-Kommunikation, Aussteller-Standnetze, Gäste-WLAN, Sicherheits- und Gebäudetechnik sowie zahlreiche mobile Endgeräte greifen parallel auf das Netz zu. Ein Ausfall wirkt sofort sichtbar – nicht nur als „schlechtes WLAN“, sondern als blockierter Einlass, nicht funktionierende Kassen oder unterbrochene Streams. Ein professionelles Netzwerkdesign für Events setzt daher auf klare Segmentierung, robuste Redundanz, saubere Funkplanung, kontrollierten Internetzugang, zentralisierte Steuerung und ein Betriebsmodell, das auch unter Druck funktioniert. Dieser Artikel zeigt, wie Sie temporäre Netzwerke zuverlässig planen – von der Anforderungsaufnahme über IP-Plan und QoS bis zu Lasttests, Monitoring und Notfallmaßnahmen.

Event-Netzwerke verstehen: Anforderungen, Lastprofile und Besonderheiten

Der wichtigste Unterschied zu „normalen“ Unternehmensnetzen ist die Dynamik: Nutzerzahlen ändern sich sprunghaft (Einlass, Pausen, Ende), Geräte sind heterogen (Gäste, Aussteller, Medien, Payment), und Funkbedingungen sind oft schwierig (Metallkonstruktionen, dichtes Publikum, viele Access Points). Dazu kommen harte Deadlines: Es gibt keine „wir optimieren nächste Woche“, sondern „es muss heute funktionieren“.

- Spitzenlast: Einlasszeiten, Pausen, Keynotes, Programmpunkte mit Social-Media-Spikes.

- Viele Gerätekategorien: Gäste, Staff, Presse, Streaming/AV, POS, Scanner, IoT/Security.

- Funkdichte: viele Smartphones, Bluetooth, fremde Hotspots, zusätzliche WLANs von Ausstellern.

- Abhängigkeit von Internet: Cloud-Ticketing, Payment, SaaS-Tools, Livestream-Plattformen.

- Temporäre Verkabelung: Patchfelder, provisorische Trassen, Kabelschutz, Stromversorgung.

Planungsstart: Use Cases priorisieren und Erfolgskriterien definieren

Ein zuverlässiges temporäres Netzwerk beginnt nicht mit Hardware, sondern mit Use Cases. Definieren Sie, welche Dienste zwingend laufen müssen und welche „nice to have“ sind. Daraus leiten sich Bandbreitenbudgets, Segmentierung und Redundanzentscheidungen ab.

- Business-kritisch: Ticketing/Einlass, Payment/POS, zentrale Kommunikation der Orga, Livestream-Uplink.

- Hoch priorisiert: Staff-WLAN, Produktionsnetze (AV/Stage), Presse/Medienarbeitsplätze.

- Best Effort: Gäste-WLAN (mit fairer Nutzung, Rate Limits und klaren Erwartungen).

- Isolation nötig: Aussteller-/Partnernetze, IoT/Security (Kameras, Zutritt), Managementzugänge.

Für jedes Top-Use-Case sollten Sie messbare Ziele definieren, z. B. maximale Paketverlust-/Jitter-Werte für VoIP/Intercom, minimale Uplink-Reserve für Streaming oder maximale Wartezeit am Einlass.

Architektur: Zonenmodell für temporäre Netzwerke

Segmentierung ist im Eventkontext besonders wichtig, weil Sie viele unbekannte Geräte und Nutzergruppen haben. Ein klares Zonenmodell reduziert Risiko und vereinfacht Betrieb: Störungen oder Missbrauch bleiben lokal, und kritische Systeme werden geschützt.

- Management-Zone: Netzwerkgeräte, Controller, Monitoring, Adminzugänge; strikt getrennt, nur für IT-Team.

- Operations/Staff-Zone: Orga-IT, interne Tools, Kommunikation; priorisiert und abgesichert.

- Ticketing/POS-Zone: Scanner, Kassen, Payment-Terminals; strengste Regeln, minimale Ziele (Allow-Lists).

- AV/Production-Zone: Streaming, Stage-IT, Medienserver, Intercom; QoS und stabile Pfade entscheidend.

- Presse/Media-Zone: Upload-lastig, planbare Bandbreite, ggf. separate SSID/Ports.

- Aussteller-Zone: getrennt je Aussteller oder als gemeinsames, stark limitiertes Segment; optional mit Port-Isolation.

- Guest-WLAN: strikt getrennt, nur Internet, Rate Limits und Fair-Use.

- IoT/Security-Zone: Kameras, Zutritt, Gebäudetechnik; restriktiver Egress, klare Ziele.

Als Leitprinzip gilt: „kritisch vor komfortabel“. Gäste-WLAN darf nie Ticketing oder Payment gefährden.

Internet-Uplink: Die wichtigste Abhängigkeit redundant auslegen

Wenn das Event von Cloud-Diensten abhängt, ist der Internetzugang oft die kritischste Komponente. Planen Sie Redundanz mit echter Diversität: unterschiedliche Provider, unterschiedliche Technologien und – wenn möglich – getrennte Übergabepunkte.

- Dual-WAN: z. B. Glasfaser + Kabel/DSL oder Glasfaser + Richtfunk.

- 5G/LTE als Notfallpfad: sinnvoll als Backup oder „Last Resort“ für Ticketing/POS.

- Health Checks: nicht nur Link-Status, sondern echte Ziele (DNS/HTTPS zu Ticketing/Payment/Streaming) prüfen.

- Policy für Failover: Welche Segmente dürfen im Notfall weiterlaufen (Ticketing/POS/Staff) und welche werden gedrosselt (Gäste)?

Bandbreiten- und Kapazitätsplanung: Rechnen, nicht raten

Kapazitätsplanung muss nach Use Cases erfolgen. Ein Streaming-Uplink hat andere Anforderungen als Gäste-WLAN. Zusätzlich müssen Sie Overhead (VPN, TLS), Paketgrößen und Spitzenzeiten berücksichtigen. Planen Sie immer Reserven ein, weil Events selten „wie im Test“ laufen.

- Ticketing/Einlass: geringe Bandbreite, aber sehr hohe Verfügbarkeitsanforderung und niedrige Latenz.

- POS/Payment: geringe Bandbreite, hohe Zuverlässigkeit, stabile DNS/NTP.

- Livestreaming: planbare, hohe Upload-Bandbreite; Reserven für Peak und Failover.

- AV/Intercom: jitter- und loss-sensitiv; QoS und stabile Switch-/WLAN-Architektur.

- Gäste: hohe Varianz, viel Downlink, teils Social-Uploads; Fair-Use ist Pflicht.

QoS und Traffic-Shaping: Kritische Services schützen

In temporären Netzwerken ist QoS oft der Unterschied zwischen „läuft“ und „Chaos“. Ziel ist nicht, jede Anwendung perfekt zu optimieren, sondern kritische Dienste zu schützen und Bulk-Traffic zu begrenzen. Dabei sollte das Klassenmodell schlank bleiben, damit es unter Zeitdruck betreibbar ist.

- Highest Priority: Ticketing/POS, AV/Intercom (je nach Setup), Management (kontrolliert).

- High: Staff und Presse (definierte Limits, um nicht alles zu verdrängen).

- Best Effort: Gäste.

- Bulk: Updates, große Downloads; stark drosseln oder zeitlich steuern.

Wichtig: Shaping ist häufig besser als reines Policing, weil Drops gerade bei Echtzeitverkehr und TCP-basierter Nutzung schnell Probleme verursachen.

WLAN-Design für Events: Funkplanung unter hoher Dichte

Event-WLAN ist anspruchsvoll, weil die Umgebung dynamisch ist: Menschen sind „Dämpfer“, und Smartphones erzeugen hohe Management- und Broadcast-Last. Zudem treten oft fremde Netze auf (Hotspots, Ausstellerrouter). Eine professionelle Funkplanung berücksichtigt Kapazität, Kanäle, Sendeleistung und den Betrieb während der Show.

- Site Survey: mindestens ein Vor-Ort-Check, idealerweise in veranstaltungsnaher Bestuhlung/Fläche.

- AP-Dichte: eher mehr APs mit niedrigerer Sendeleistung als wenige APs „auf Anschlag“.

- Bandsteuerung: 5 GHz/6 GHz bevorzugen, 2,4 GHz nur gezielt für Legacy/IoT.

- Kanalplanung: Überlappung minimieren, DFS berücksichtigen, Interferenzquellen identifizieren.

- SSID-Disziplin: wenige SSIDs; zu viele SSIDs erhöhen Beacon-Overhead und verschlechtern Kapazität.

- Client-Isolation: im Gäste-WLAN aktivieren, um Peer-to-Peer-Risiken zu reduzieren.

Wired First für kritische Systeme: Ticketing, POS, AV

Wo immer möglich sollten kritische Systeme kabelgebunden betrieben werden: Ticketing-Gates, Kassen, Streaming-Encoder und Stage-Technik profitieren enorm von stabilen, planbaren Links. WLAN kann dann für mobile Anforderungen genutzt werden, ohne dass der wichtigste Traffic davon abhängt.

- Ticketing-Gates: PoE-Switches, redundante Uplinks, klare Ports/VLANs.

- POS: separiertes VLAN, restriktiver Egress, DNS/NTP zuverlässig.

- AV/Streaming: eigene Switches oder eigene VLANs, QoS, stabile Uplinks, definierte Bandbreiten.

Sicherheit im Eventnetz: Schutz ohne Betriebsstörungen

Events ziehen viele unbekannte Geräte an. Sicherheitsmaßnahmen müssen deshalb pragmatisch sein: Segmentierung, Egress-Kontrolle, DNS-Policy und Logging sind oft wirksamer als komplexe Inline-Inspektion, die im Aufbauzeitfenster kaum sauber getestet werden kann.

- Segmentierung durchsetzen: keine Routen vom Guest-Netz zu Ticketing/POS/Management.

- Egress-Kontrolle: Ticketing/POS nur zu definierten Zielen; Gäste mit fairen Limits und optional Content-Filter.

- Management absichern: MFA für Controller/Cloud-Management, Adminzugänge nur aus Management-Zone.

- WAF/Rate Limiting: falls Event-Webseiten oder APIs öffentlich erreichbar sind, Schutz vor Missbrauch.

Für eine praxisnahe Einordnung typischer Webrisiken, die auch bei Event-Portalen relevant sein können, ist der OWASP Top 10 eine hilfreiche Orientierung.

Monitoring und Betrieb: In Minuten reagieren, nicht in Stunden

Temporäre Netzwerke brauchen ein leichtgewichtiges, aber wirksames Monitoring: Linkstatus, Uplink-Auslastung, WLAN-Health, DHCP/DNS-Funktion, Paketverlust und Latenz zu kritischen Cloud-Zielen. Zusätzlich sollten Sie ein „War Room“-Betriebsmodell für die Veranstaltungszeit einplanen.

- Uplink-Transparenz: Bandbreite, Loss/Jitter/Latenz, Failover-Status, Health-Checks.

- WLAN-KPIs: Client Counts, Retries, Airtime, Roaming-Fehler, Kanalbelegung.

- Core-KPIs: Switch-CPU, Errors, PoE-Last, STP-/L3-Events.

- Logs: DHCP-Leases, Auth-Events, Firewall-Drops, Admin-Changes.

- Synthetische Checks: Ticketing- und Payment-Transaktionen, Streaming-Upload-Tests aus dem Eventnetz.

Notfallkonzept: Was tun, wenn es trotzdem schiefgeht?

Ein Eventnetz benötigt klare Notfallmaßnahmen, weil Zeitdruck hoch ist. Planen Sie deshalb vordefinierte Umschaltprofile, die Prioritäten schützen: Ticketing/POS müssen weiterlaufen, Gäste werden im Notfall gedrosselt oder getrennt. Ebenso wichtig ist ein klarer Eskalationsplan für Provider und Location.

- Failover-Profile: bei Backup-Uplink automatisch Bandbreitenlimits für Gäste verschärfen.

- „Restrict Mode“: nur Ticketing/POS/Staff, Gäste aus; schnell aktivierbar.

- Offline-Fallback: Prozesse für Ticketing und Payment (z. B. Offline-Listen, manuelle Abläufe) vorbereiten.

- Eskalationskette: Providerkontakte, Location-IT, Strom/Facility, interne Rollen und Zuständigkeiten.

- Spare-Hardware: Ersatz-APs, Switches, SFPs, Kabel, PoE-Injektoren, LTE-Router.

Rollout-Plan: Von der Vorplanung über Aufbau bis Abbau

Die beste Technik hilft wenig ohne saubere Umsetzung. Ein strukturierter Rollout reduziert Risiko und verhindert hektische Änderungen kurz vor Einlass.

- Vorplanung: Use Cases, Zonen, IP-Plan, SSIDs, Bandbreitenbudget, Providerverträge, Hardwareliste.

- Pre-Staging: Konfigurationen vorab aufspielen, Templates nutzen, Geräte beschriften, Kabelpläne vorbereiten.

- Aufbau: zuerst Core/Uplink, dann Ticketing/POS, dann AV/Staff, zuletzt Gäste.

- Abnahmetests: Health Checks, Failover-Test, POS- und Ticketing-Transaktion, Streaming-Upload, WLAN-Kapazität.

- Betrieb: War Room, Monitoring-Dashboards, Runbooks, klare Kommunikationswege.

- Abbau/Nachbereitung: Lessons Learned, KPIs, Dokumentation, Verbesserung der Templates.

Typische Fehler bei temporären Eventnetzwerken

- Gäste haben Priorität wie POS: ohne QoS werden Ticketing und Payment in Peaks unzuverlässig.

- Zu viele SSIDs: Beacon-Overhead senkt Kapazität und Stabilität, besonders bei hoher Dichte.

- Kein echtes Failover: Backup-Link existiert, aber Umschaltung ist nicht getestet oder bricht DNS/Payment.

- Origin/Management offen: Admin-Interfaces sind aus Gäste-Netzen erreichbar; Segmentierung fehlt.

- WLAN ohne Site Survey: Interferenz und Coverage-Probleme werden erst im Livebetrieb sichtbar.

- Keine Ersatzteile: ein defektes SFP oder PoE-Injektor kann kritische Bereiche lahmlegen.

Checkliste: Temporäre Netzwerke zuverlässig planen

- Ziele: kritische Use Cases definieren (Ticketing, POS, AV/Streaming), Erfolgskriterien messbar festlegen.

- Zonen: Management, Staff, Ticketing/POS, AV/Production, Presse, Aussteller, Gäste, IoT/Security.

- Internet: Dual-WAN/5G-Backup, Health Checks zu echten Zielen, Failover-Policies mit Prioritäten.

- QoS: schlankes Klassenmodell, Shaping, harte Priorität für Ticketing/POS und Echtzeitdienste.

- WLAN: Site Survey, AP-Dichte, 5 GHz/6 GHz bevorzugen, wenige SSIDs, Client-Isolation.

- Kabelgebunden für kritisch: Ticketing, POS, AV/Streaming, redundante Uplinks und PoE-Planung.

- Security: Segmentierung durchsetzen, Egress-Kontrolle, Management absichern, Logging aktivieren.

- Betrieb: Monitoring-Dashboards, War Room, Runbooks, Ersatzteile und klare Eskalationen.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

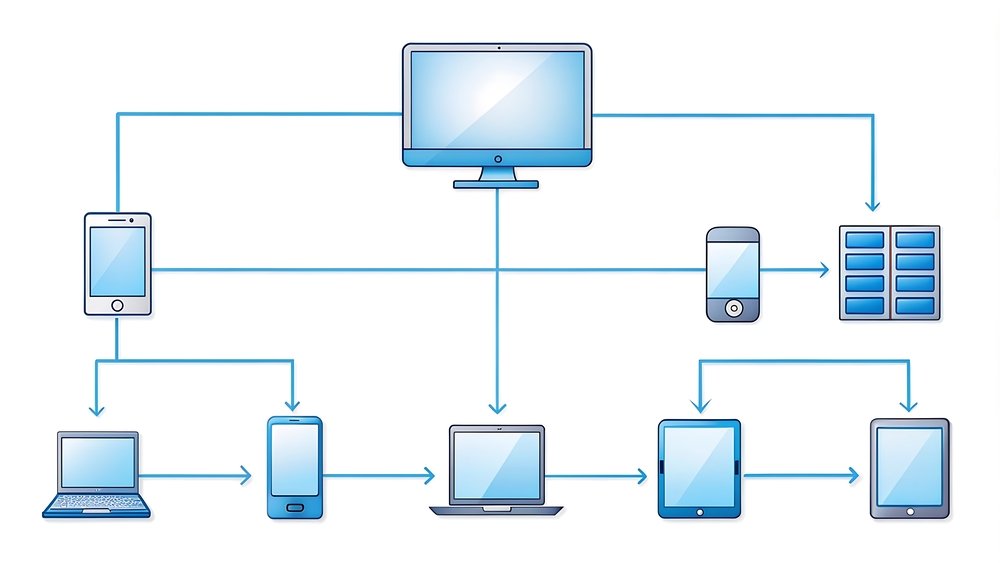

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.