Eine professionelle Netzwerkplanung für Smart Buildings ist heute ein zentraler Erfolgsfaktor für Komfort, Energieeffizienz, Betriebssicherheit und digitale Services in modernen Gebäuden. In „smarten“ Büro- und Gewerbeimmobilien, Hotels, Campus-Areale oder gemischt genutzten Gebäuden treffen WLAN, IoT und Security aufeinander: Mitarbeitende und Besucher erwarten stabiles, schnelles WLAN; Gebäudeautomation, Zutrittskontrolle, Videoüberwachung, Sensorik und digitale Raumbuchungssysteme erzeugen ständig Datenverkehr; Betreiber benötigen Monitoring, Fernwartung und nachvollziehbare Protokollierung; und gleichzeitig steigt die Angriffsfläche, weil viele IoT- und OT-nahe Komponenten nur eingeschränkt härtbar sind. Wer Netzwerkplanung für Smart Buildings ernst nimmt, plant deshalb nicht „nur“ Access Points und Switches, sondern eine durchgängige Architektur: klare Segmentierung, kontrollierte Datenflüsse, skalierbare IP- und WLAN-Designs, sichere Remote-Zugänge, Egress-Kontrolle und eine Betriebsorganisation, die Änderungen und Störungen beherrschbar macht. Dieser Artikel zeigt, wie Sie Smart-Building-Netze zuverlässig konzipieren – praxisnah, strukturiert und so, dass das System langfristig wartbar und auditierbar bleibt.

Smart Building im Netzwerk: Welche Systeme wirklich beteiligt sind

Der Begriff Smart Building umfasst eine Vielzahl von Systemen, die in klassischen IT-Planungen oft zu spät berücksichtigt werden. Für ein belastbares Design ist es hilfreich, die Geräte- und Serviceklassen früh zu katalogisieren und deren Kommunikationsmuster zu verstehen. Viele Komponenten sind dauerhaft aktiv, senden Telemetrie, erwarten Cloud-Konnektivität oder benötigen lokale Gateways.

- WLAN und Nutzergeräte: Mitarbeitende, Gäste, BYOD, mobile Endgeräte, VoIP/Unified Communications.

- Gebäudeautomation (BMS): HVAC, Licht, Jalousien, Energie-Management, oft mit BACnet/IP oder herstellerspezifischen Gateways.

- Zutritt und Sicherheit: Zutrittscontroller, Türterminals, Alarmanlagen, Sensoren, Besuchermanagement.

- Videoüberwachung: IP-Kameras, NVR/VMS, hohe Bandbreiten, teils Dauerstreaming.

- Raum- und Arbeitsplatzservices: Buchungssysteme, Digital Signage, Konferenzraumtechnik, Sensorik für Belegung.

- IoT-Gateways: Brücken zwischen Funk-/Feldbussen und IP (z. B. Zigbee/LoRaWAN/BT-LE zu Ethernet/IP).

- Betriebs- und Managementsysteme: Monitoring, Logging, Firmware-Management, Asset-Inventory.

Grundprinzipien: Sicherheit und Stabilität durch klare Trust-Boundaries

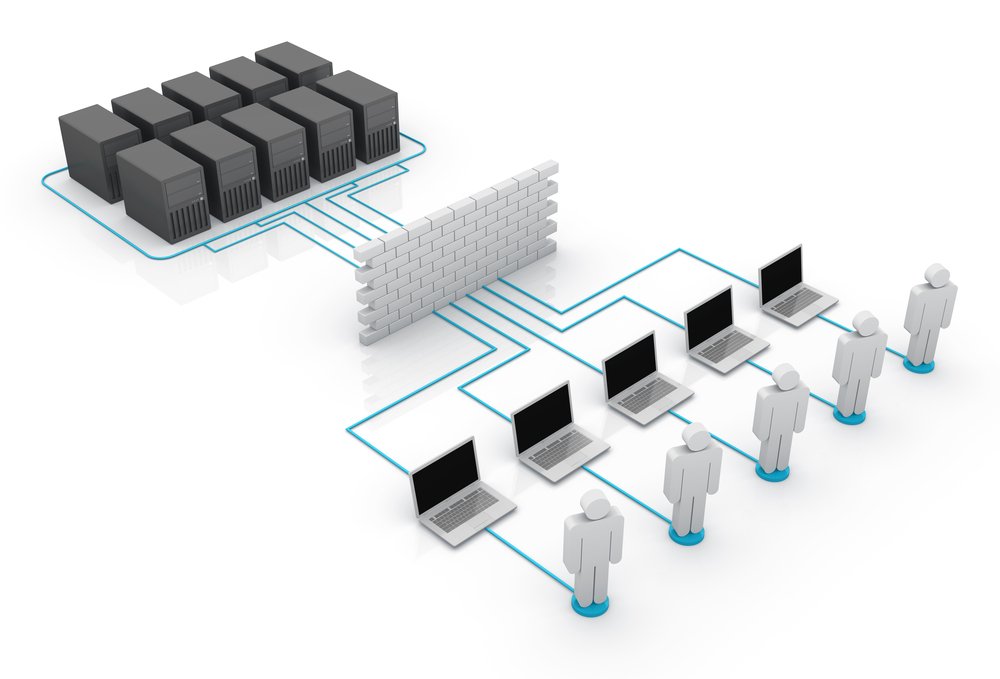

In Smart Buildings ist „alles ist im gleichen LAN“ ein riskantes Muster. Ein kompromittiertes IoT-Gerät, eine falsch konfigurierte Kamera oder ein unsicherer Zutrittscontroller kann zur Eintrittsstelle werden. Deshalb sollte die Netzwerkplanung auf klaren Trust-Boundaries basieren: Zonen, in denen Geräte ähnlicher Kritikalität und Funktion zusammengefasst sind, und kontrollierte Übergänge, an denen Policies, Logging und Monitoring greifen.

- Least Privilege: Kommunikation nur dort erlauben, wo sie fachlich erforderlich ist.

- Default Deny an Zonenübergängen: Regeln werden explizit freigeschaltet, nicht pauschal geöffnet.

- Segmentierung nach Funktion und Risiko: Nutzer, BMS, Video, Zutritt, IoT, Gäste und Management trennen.

- Kontrollpunkte definieren: Firewalls, Proxies, DNS-Filter und IDS/IPS an relevanten Übergängen.

Für den strukturierten Aufbau von Sicherheitszonen und Leitungsprinzipien in industriellen/OT-nahen Umgebungen ist die IEC-62443-Familie ein relevanter Referenzrahmen; eine Übersicht finden Sie bei der ISA zur IEC 62443.

Zonenmodell für Smart Buildings: Bewährte Segmentierung

Ein praxistaugliches Zonenmodell muss nicht maximal fein sein, aber es muss wirksam sein. Der beste Start ist eine überschaubare Anzahl von Zonen, die sich später bei Bedarf verfeinern lassen. Wichtig ist, dass die Segmentierung nicht nur „auf dem Papier“ existiert, sondern durch Firewalling oder Policy-basierte Controls tatsächlich durchgesetzt wird.

- Corporate IT: Mitarbeitendennetze, interne Anwendungen, Drucker, Standard-Services.

- Guest WLAN: strikt getrennt, ausschließlich Internet, Client-Isolation und Rate Limits.

- Building Automation (BMS): Steuerungen, Gebäudeleittechnik, Gateways, Engineering-Workstations – besonders kontrolliert.

- Physical Security: Zutritt, Alarm, Besucher- und Sicherheitsmanagement; häufig hohe Kritikalität.

- Video: Kameras, VMS/NVR, Storage; getrennt wegen Bandbreite und Datenschutz.

- IoT/Smart Devices: Sensoren, Displays, Raumtechnik; restriktiver Egress, klare Cloud-Ziele.

- Management: Netzwerkmanagement, Monitoring, Logging, Jump Hosts; nur für Admins zugänglich.

- Vendor/Service: Dienstleisterzugänge für Wartung; zeitlich begrenzt, protokolliert, nie direkt in kritische Zonen.

WLAN-Planung: Abdeckung reicht nicht – Kapazität und Roaming zählen

WLAN ist im Smart Building meist die sichtbarste Komponente – und die häufigste Quelle von Beschwerden. Viele Planungen konzentrieren sich auf Signalstärke, unterschätzen aber Kapazität, Roaming und Interferenz. In Gebäuden mit hoher Gerätedichte (Open Space, Konferenzbereiche, Events) ist „Client Experience“ entscheidend: stabile Durchsatzraten, geringe Latenz, wenige Retries und verlässliche Authentisierung.

- Kapazitätsorientierte Planung: AP-Dichte nach erwarteter Nutzerzahl und Anwendungen (Video/Calls) auslegen.

- Bandstrategie: 5 GHz/6 GHz bevorzugen; 2,4 GHz nur gezielt für Legacy oder bestimmte IoT-Geräte.

- Roaming: Parameter und Übergänge testen, besonders für VoIP/UC und mobile Arbeitsprozesse.

- SSID-Disziplin: wenige SSIDs, um Beacon-Overhead zu reduzieren; Segmentierung möglichst über dynamische Zuweisung.

- WLAN-QoS: WMM korrekt konfigurieren, wenn Echtzeitdienste relevant sind.

IoT über WLAN: Warum nicht jedes Gerät ins gleiche WLAN gehört

IoT-Geräte über WLAN sind praktisch, aber sicherheits- und betriebsseitig anspruchsvoll. Viele IoT-Stacks unterstützen keine moderne Enterprise-Authentisierung oder haben instabile Roaming- und Power-Save-Implementierungen. Eine robuste Planung trennt IoT-WLAN logisch, begrenzt Egress und nutzt, wo möglich, Zertifikate oder gerätebasierte Identitäten.

- Eigene IoT-SSID oder dynamische Segmentierung: IoT darf nicht im Mitarbeitendenetz „mitlaufen“.

- WPA2/WPA3-Enterprise bevorzugen: 802.1X ist robuster als shared Passphrases; falls nicht möglich, PSKs streng verwalten.

- Client-Isolation: Peer-to-Peer im IoT-Netz nur zulassen, wenn fachlich erforderlich.

- Firmware- und Lebenszyklus: Geräte wählen, die Updates unterstützen, sonst steigt das langfristige Risiko.

LAN-Design: Switching, PoE und physische Realität im Gebäude

Im Smart Building ist das kabelgebundene Netz mehr als „Backbone“ für WLAN: Kameras, Zutrittsterminals, Sensor-Gateways und Konferenztechnik hängen oft an PoE. Damit werden Stromversorgung, Verkabelung und Switch-Kapazität zu Designparametern. Ein häufiger Fehler ist, PoE-Budgets zu knapp zu planen oder physische Redundanz (z. B. getrennte Switch-Uplinks) zu vernachlässigen.

- PoE-Budget: pro Switch und pro Etage planen, inklusive Peaks (PTZ-Kameras, Heizungen im Winterbetrieb bei Outdoor-Geräten).

- Redundante Uplinks: kritische Switches dual-homen; L3-Designs reduzieren Spanning-Tree-Komplexität.

- Port-Security: ungenutzte Ports deaktivieren, MAC-Limits, Schutz vor Rogue-Devices.

- Verkabelung und Trassen: saubere Dokumentation, Kennzeichnung, Brandschutz und Schutz gegen Manipulation.

IP-Planung und Skalierung: Ordnung statt Ad-hoc-Netze

Smart Buildings wachsen: neue Mieter, neue Geräte, neue Sensorik, neue Dienstleister. Ohne IP-Plan entsteht schnell ein Flickenteppich aus Netzen, in dem Segmentierung und Troubleshooting schwierig werden. Planen Sie Adressierung hierarchisch (Standort, Gebäude, Etage, Zone) und nutzen Sie ein IP-Adressmanagement (IPAM), um Konflikte und „Ghost“-Netze zu vermeiden.

- Hierarchische Subnetze: klare Zuordnung zu Etage/Zonen, damit Netze und Logs sofort interpretierbar sind.

- DHCP mit Reservierungen: für Geräte, die „feste“ Adressen benötigen, ohne manuelles Setzen.

- IPv6 berücksichtigen: langfristig relevant, besonders wenn viele Geräte eingebunden werden.

- Namenskonzept: Gateways, Management-Hosts und kritische Server verständlich benennen.

Egress-Kontrolle und DNS: Der unterschätzte Sicherheitshebel

Viele Smart-Building-Komponenten kommunizieren nach außen: Herstellerclouds, Update-Server, Telemetrieplattformen. Unkontrollierter Internetzugang ist jedoch einer der größten Risikotreiber, weil kompromittierte Geräte Command-and-Control-Verbindungen aufbauen oder Daten exfiltrieren können. Ein professionelles Design setzt deshalb auf restriktive Egress-Regeln und eine kontrollierte DNS-Architektur.

- Allow-Lists für IoT/BMS: nur definierte Ziele/Ports, keine pauschale Internetfreiheit.

- DNS zentralisieren: Geräte nutzen definierte Resolver; direkte DNS-Anfragen ins Internet verhindern.

- DNS-Logging: neue oder auffällige Domains erkennen; hilfreich für Incident Response.

- NTP kontrolliert: Zeit ist für Logs und Zertifikate kritisch; interne Zeitquellen bevorzugen.

Remote Access und Dienstleister: Wartung sicher und auditierbar machen

Smart Buildings werden häufig von externen Dienstleistern betreut: Gebäudetechnik, Zutritt, Video, Aufzug, Energie. Unkontrollierte Fernzugänge sind ein klassischer Risikofaktor. Best Practice ist ein kontrolliertes Remote-Access-Modell über zentrale Einstiegspunkte, mit MFA und vollständiger Protokollierung.

- Jump Host/Bastion in einer Service-Zone: Dienstleister greifen nur über diesen Pfad zu.

- MFA verpflichtend: insbesondere für Adminzugänge und Fernwartung.

- Just-in-Time-Freigaben: zeitlich begrenzte Zugriffe pro Auftrag, nicht dauerhaft offen.

- Session-Logging/Recording: Nachvollziehbarkeit für Audits und Incident Response.

- Trennung Vendor vs. Core: Dienstleister niemals direkt in Corporate IT oder Management-Zone lassen.

Security-Controls: WAF ist nicht das Hauptthema – Segmentierung schon

In Smart Buildings sind klassische Web-Frontends nicht immer der Schwerpunkt, aber es gibt zunehmend Portale, APIs und Cloud-Dashboards. Entscheidend ist, Security-Controls an den richtigen Stellen einzusetzen: Zonenübergänge, Egress, Identitäten und Managementpfade. Webportale profitieren zusätzlich von WAF- und Rate-Limit-Mechanismen.

- Interne Firewalls: Durchsetzung von Zonenregeln zwischen Corporate, BMS, Video und IoT.

- IDS/IPS gezielt: Sensoren an Zonenübergängen liefern wertvolle Signale; Inline nur, wenn betrieblich vertretbar.

- Härtung von Management: separate Management-Zone, restriktive Zugriffe, starke Authentisierung.

- Web-Risiken adressieren: Für Portale/APIs helfen Leitlinien wie der OWASP Top 10 zur Priorisierung typischer Schwachstellen.

Monitoring und Logging: Das Netzwerk als Sensor für IoT und BMS

Viele IoT- und BMS-Geräte liefern kaum verwertbare Telemetrie. Deshalb ist Netzwerk-Observability entscheidend: Sie sehen Linkprobleme, neue Kommunikationsbeziehungen, Datenvolumen-Anomalien oder untypische DNS-Anfragen. Ein gutes Konzept kombiniert Metriken (Performance), Logs (Ereignisse) und Flow-Daten (Verkehrsmuster).

- Metriken: Switchport-Status, Errors, PoE-Last, WLAN-Client-Erfahrung, Uplink-Auslastung.

- Logs: Firewall-Drops, NAC-Events, Admin-Changes, DHCP/DNS-Ereignisse.

- Flow-Daten: NetFlow/IPFIX/sFlow zur Erkennung neuer Ziele, ungewöhnlicher Uploads oder lateraler Bewegung.

- Baselines: „Normalverhalten“ pro Zone dokumentieren (Ziele, Ports, Zeiten), um Abweichungen schnell zu erkennen.

Wenn Monitoring auch Incident Response unterstützen soll, helfen strukturierte Ansätze aus dem Umfeld des NIST CSRC, insbesondere für Prozesse, Rollen und Nachweisbarkeit.

Verfügbarkeit und Redundanz: Was im Smart Building wirklich kritisch ist

Redundanz ist im Smart Building nicht überall gleich wichtig. Manche Systeme (z. B. Zutritt, Sicherheit, Kern-WLAN für Betrieb) benötigen höhere Ausfallsicherheit als beispielsweise Digital Signage. Planen Sie daher risikobasiert: Welche Funktionen müssen bei Ausfällen weiterlaufen, welche dürfen degradiert sein?

- Dual-Uplinks: für zentrale Switches und kritische Etagenverteiler.

- Redundante Internetanbindung: wenn Cloud-BMS, Zutritt oder Security-Dashboards davon abhängen.

- Controller-Redundanz: WLAN-Controller oder Cloud-Management so auslegen, dass Ausfall nicht den Betrieb stoppt.

- Strom/USV: PoE-Switche, Core-Komponenten und Sicherheitsinfrastruktur absichern.

- Failover-Tests: regelmäßig testen, nicht nur „doppelt vorhanden“ dokumentieren.

Datenschutz und Compliance: Video, Zutritt und personenbezogene Daten

Smart Buildings verarbeiten häufig personenbezogene Daten: Zutrittslogs, Videoaufnahmen, Besucherinformationen und teilweise Standortdaten (Belegung, Tracking). Netzwerkplanung muss diese Datenpfade schützen, Zugriffe beschränken und Protokollierung datenschutzkonform gestalten. Praktisch bedeutet das: Trennung der Zonen, restriktive Adminzugriffe, klare Retention-Strategien und nachvollziehbare Audits.

- Video-Zone getrennt: Zugriff auf VMS/NVR nur für berechtigte Rollen; kein „Office hat Zugriff auf Kameras“.

- Zutrittsdaten schützen: getrennte Systeme, restriktive Schnittstellen, sichere Administration.

- Logging mit Zweckbindung: nur notwendige Daten, restriktiver Zugriff, dokumentierte Aufbewahrung.

Rollout und Betrieb: Smart Building ist ein Lifecycle, kein Projekt

Ein häufiges Problem ist, dass Netz und IoT „installiert“ werden,ichtung ist ein laufender Betrieb mit Lebenszyklus: Onboarding neuer Geräte, Austausch defekter Komponenten, Firmware-Updates, neue Mieteranforderungen und Sicherheitsupdates. Planen Sie deshalb Betriebsprozesse früh ein.

- Standard-Templates: wiederverwendbare VLAN-/Policy-Profile pro Zone und Etage.

- Change-Management: Änderungen versionieren, testen, rückrollbar machen; besonders bei BMS- und Security-Zonen.

- Asset-Inventory: Geräte, Eigentümer, Standort, Firmwarestand; Grundlage für Incident Response.

- Wartungsfenster: abgestimmt auf Mieter und kritische Gebäudeprozesse.

- Runbooks: Störungsbehebung, Quarantäne, Vendor-Zugriffe, Notfallmodi.

Typische Fehler in der Netzwerkplanung für Smart Buildings

- Flache Netze: IoT, Corporate und Security-Systeme im selben Segment – hohes Risiko und schwieriges Troubleshooting.

- Unkontrollierter Egress: IoT-Geräte dürfen „ins Internet“; Missbrauch bleibt lange unentdeckt.

- WLAN nur nach Abdeckung geplant: Kapazität und Roaming fehlen; Beschwerden sind vorprogrammiert.

- PoE unterschätzt: Switches liefern nicht genug PoE-Leistung; Kameras oder Türterminals fallen aus.

- Vendor-Zugänge ohne Governance: dauerhafte VPNs, keine MFA, keine Protokollierung.

- Keine Baselines und Logs: Störungen und Sicherheitsvorfälle sind nicht schnell einzuordnen.

Checkliste: Netzwerkplanung für Smart Buildings mit WLAN, IoT und Security

- Zonenmodell: Corporate, Guest, BMS, Zutritt/Security, Video, IoT, Management, Vendor.

- WLAN: kapazitätsorientierte Planung, wenige SSIDs, 5/6 GHz priorisieren, Roaming-Tests, WMM.

- IoT-Strategie: eigene Segmente, restriktiver Egress, DNS zentral, Client-Isolation nach Bedarf.

- LAN/PoE: PoE-Budget, redundante Uplinks, Port-Security, saubere Verkabelungsdokumentation.

- Remote Access: Jump Hosts, MFA, Just-in-Time, Session-Logging/Recording, Vendor-Zonen.

- Observability: Metriken, Logs und Flow-Daten, Baselines pro Zone, zentrale Alarmierung.

- Verfügbarkeit: risikobasierte Redundanz, USV/Power, Failover-Tests und Notfallmodi.

- Betrieb: Templates, Change-Management, Asset-Inventory, Wartungsfenster und Runbooks.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.