Passwortschutz für industrielle PIC-Interfaces ist in der Praxis oft der erste sichtbare Sicherheitsmechanismus: ein Login am Bedienpanel, ein gesperrtes Service-Menü, eine geschützte RS485/UART-Konsole oder ein Web-Interface auf einem PIC32-basierten Controller. Gleichzeitig ist genau dieser Bereich eine häufige Schwachstelle, weil Passwörter „schnell eingebaut“ werden, ohne dass Authentifizierung, Speicherung, Sperrlogik und Update-Prozess sauber zusammenspielen. In industriellen Umgebungen kommt noch hinzu: Geräte laufen jahrelang, werden von verschiedenen Personen bedient, stehen teils unbewacht in Schaltschränken und sind über Feldbusse oder Gateways erreichbar. Ein robustes Konzept für Passwortschutz muss deshalb nicht nur „ein Passwort abfragen“, sondern Angriffe durch Erraten, Mitschneiden, Manipulation der Firmware sowie Missbrauch von Service-Schnittstellen berücksichtigen – und dabei wartbar bleiben. Dieser Artikel zeigt, wie Sie Passwortschutz für industrielle PIC-Interfaces so umsetzen, dass er in der Realität funktioniert: mit klaren Rollen, sicheren Speicherverfahren, Rate-Limiting, Recovery-Strategien und einer Architektur, die auch ohne High-End-Hardware nicht naiv ist. Dabei bleiben wir bewusst auf der defensiven Seite: Ziel ist, legitime Nutzer zu authentifizieren und unberechtigten Zugriff zuverlässig zu verhindern.

Was zählt in der Industrie als „Interface“ beim PIC?

In PIC-Projekten meint „Interface“ mehr als nur ein Display mit Tasten. Typische Zugriffspunkte, die in der Industrie abgesichert werden sollten, sind:

- HMI-Menüs (LCD/TFT, Tasten, Encoder): Parameter, Kalibrierung, Service-Funktionen

- Serielle Service-Schnittstellen (UART/RS232, RS485, USB CDC): Diagnose, Kommandos, Firmware-Infos

- Netzwerkzugänge (Ethernet/Wi-Fi über PIC32): Webserver, REST-API, Modbus/TCP, proprietäre Protokolle

- Feldbus/Industrial Links (z. B. CAN, Modbus RTU): kritische Schreibzugriffe, Remote-Parameter

- Programmier- und Debug-Zugänge (ICSP/JTAG/SWD je nach Familie): nicht für Nutzer gedacht, aber im Feld relevant

Ein wirksamer Passwortschutz beginnt damit, diese Zugänge zu inventarisieren und zu entscheiden, welche Funktionen überhaupt authentifiziert werden müssen. Häufig reicht es nicht, nur „das Menü“ zu sperren, während dieselben Parameter über eine serielle Konsole frei geschrieben werden können.

Bedrohungsmodell: Welche Angriffe sind realistisch?

Industrie-Sicherheit lebt von realistischen Annahmen. Für Passwortschutz auf PIC-basierten Geräten sind insbesondere diese Szenarien relevant:

- Erraten und Durchprobieren (Brute-Force) über lokale Eingabe oder Remote-Protokolle

- Standardpasswörter und „Werkscodes“, die nie geändert werden

- Mitschneiden von Passwörtern bei unverschlüsselter Übertragung (UART, Telnet-ähnliche Konsolen, HTTP)

- Offline-Angriffe, wenn Passwörter oder Hashes auslesbar sind (z. B. über Debug-Ports oder Firmware-Dumps)

- Missbrauch von Service-Funktionen (Reset, Factory-Mode, „Hidden Menus“)

- Manipulierte Firmware, die Authentifizierung aushebelt (Supply-Chain oder unsichere Updates)

Dieses Bedrohungsbild hilft, Prioritäten zu setzen: Bei rein lokalen HMIs ist Abhören weniger relevant, bei Ethernet-Interfaces dagegen entscheidend. Bei Geräten im Feld ist Firmware-Manipulation oft mindestens so kritisch wie das Passwort selbst.

Grundprinzipien: Passwortschutz ist mehr als ein Vergleich von Strings

Ein „Passwortschutz“ ist dann robust, wenn vier Bausteine sauber umgesetzt sind: Identität (wer?), Authentifizierung (wie beweist die Person es?), Autorisierung (was darf sie?) und Nachvollziehbarkeit (was ist passiert?). Für PIC-Interfaces heißt das konkret:

- Rollen statt „ein Passwort für alles“: Operator, Service, Admin – mit getrennten Rechten.

- Least Privilege: Schreibzugriff nur, wenn erforderlich; Leserechte getrennt betrachten.

- Zeitliche Begrenzung: Sitzung läuft ab; Service-Modus ist nicht dauerhaft aktiv.

- Audit und Ereignisse: Login-Versuche, Sperren, Änderungen an Parametern werden protokolliert.

Viele Geräte scheitern, weil zwar ein Passwortdialog existiert, danach aber „alles offen“ ist oder die Rechteprüfung nur an einer Stelle stattfindet. Besser ist, sensible Aktionen zentral zu prüfen (z. B. über eine gemeinsame Autorisierungsfunktion), statt Checks quer über den Code zu verteilen.

Passwort-Richtlinien: Was ist sinnvoll, ohne Bedienbarkeit zu zerstören?

In industriellen Umgebungen gilt: Ein Passwort, das niemand eintippen kann, wird umgangen (Zettel im Schaltschrank, Standardcode, Weitergabe). Sinnvoll sind deshalb Richtlinien, die Sicherheit und Praxis vereinen. Als Orientierung eignet sich die moderne Empfehlung aus NIST SP 800-63B, die unter anderem überzogene Komplexitätsregeln kritisch sieht und stattdessen Länge, Rate-Limiting und Schutz vor bekannten Passwörtern betont.

- Mindestlänge statt Zwang zu Sonderzeichenorgien (z. B. 10–12 Zeichen für Admin/Service, wenn Eingabe komfortabel ist)

- Blacklist gegen „1234“, „admin“, Firmenname, Gerätebezeichnung

- Keine festen Default-Passwörter: Ersteinrichtung erzwingt Änderung oder nutzt pro Gerät einzigartige Codes

- Klare Rollentrennung: Operator-Code darf keine Admin-Rechte öffnen

Entropie verständlich machen: Warum Länge zählt

Wer Passwörter bewertet, spricht oft von „Entropie“. Vereinfacht beschreibt sie, wie viele Versuche im Mittel nötig sind, um ein Passwort zu erraten – abhängig von Zeichenvorrat und Länge. Wenn ein Passwort aus N möglichen Zeichen besteht und L Zeichen lang ist, ergibt sich die Anzahl möglicher Kombinationen zu N^L. In Bits ausgedrückt:

H = L ⋅ log 2 ( N )

In der Praxis ist nicht nur die theoretische Entropie wichtig, sondern vor allem, wie stark Sie die Versuchsrate begrenzen. Ein 6-stelliges PIN-ähnliches Passwort kann akzeptabel sein, wenn nach wenigen Fehlversuchen eine lange Sperre greift und der Angriff nicht offline möglich ist.

Sichere Speicherung: Passwörter niemals im Klartext

Die häufigste Todsünde ist die Speicherung eines Klartext-Passworts (oder eines „leicht verschleierten“ Wertes) in Flash/EEPROM. Sobald jemand Zugriff auf Speicherinhalte bekommt, ist das Passwort kompromittiert und wird oft wiederverwendet. Industrietauglich ist: Speicherung als Hash mit Salt und ausreichend Aufwand (Work Factor). Für Web-Backends sind hierfür etablierte Verfahren wie bcrypt, scrypt oder Argon2 Standard. Auf kleinen Mikrocontrollern müssen Sie pragmatisch abwägen: Speicher, Rechenzeit und Bibliotheken.

Pragmatischer Ansatz für PICs

- Salt pro Gerät (zufällig, z. B. 16 Bytes) in EEPROM/Flash speichern

- Hash über Passwort + Salt (z. B. SHA-256 oder besser HMAC-SHA-256)

- Iterationen (Key-Stretching): mehrfaches Hashen, um Offline-Angriffe zu verlangsamen

- Konstante Laufzeit beim Vergleich (Timing-Leaks vermeiden)

Als Best-Practice-Referenz zur Passwortspeicherung (konzeptionell, unabhängig von MCU) eignet sich das OWASP Password Storage Cheat Sheet. Wenn Sie auf PIC32 mit ausreichend Ressourcen arbeiten, ist der Einsatz einer etablierten Kryptobibliothek meist sinnvoller als Eigenbau. Bei Microchip-Stacks lohnt sich ein Blick in die Dokumentation zu MPLAB Harmony (PIC32), die je nach Paket Kryptofunktionen und TLS-Anbindung bietet.

Rate-Limiting und Sperrlogik: Der wichtigste Schutz gegen Durchprobieren

Selbst gute Passwörter verlieren, wenn Angreifer unbegrenzt schnell testen dürfen. Daher gehört eine Sperrlogik zwingend dazu – sowohl für lokale Eingaben als auch für Remote-Interfaces.

- Exponential Backoff: Nach jedem Fehlversuch steigt die Wartezeit (z. B. 1 s, 2 s, 4 s, 8 s … bis zu einem Maximum).

- Lockout nach Schwelle: Nach z. B. 5–10 Fehlversuchen wird für Minuten gesperrt.

- Persistente Zähler: Fehlversuche und Sperrstatus sollten Stromausfall überstehen (sonst ist Reset ein „Bypass“).

- Trennung nach Interface: Lokale HMI-Versuche separat von Netzwerk-Versuchen zählen, aber beide begrenzen.

Achten Sie darauf, dass Ihre Sperrlogik nicht als Denial-of-Service-Werkzeug missbraucht werden kann. In der Industrie ist es oft sinnvoll, kritische Bedienfunktionen weiterhin verfügbar zu lassen (z. B. Not-Aus, sichere Stop-Funktionen), aber Konfiguration und Parametrierung zu sperren.

Session-Management: Nach dem Login ist nicht „für immer offen“

Viele PIC-Anwendungen setzen Passwortschutz als einmalige Schranke um. Danach bleibt der Service-Modus aktiv, bis das Gerät neu startet. Das ist im Feld riskant. Industrietaugliche Lösungen nutzen Sitzungen:

- Session-Timeout: Nach Inaktivität (z. B. 2–10 Minuten) wird automatisch gesperrt.

- Explizites Logout und klare Rückmeldung im HMI („Service aktiv“).

- Kontextgebundene Freigabe: Kritische Aktionen (Firmware-Update, Kalibrierung) können eine erneute Bestätigung verlangen.

- Token statt Passwort-Wiederholung bei Remote-APIs: Nach Login ein zeitlich begrenztes Token, nicht bei jedem Request das Passwort senden.

Gerade bei Netzwerk-Interfaces sollte das Passwort nicht immer wieder über die Leitung gehen. Wenn TLS nicht möglich ist, ist ein Token-Ansatz mit Challenge-Response oft der bessere Kompromiss als Klartext-Login über UDP/TCP.

Übertragung absichern: Passwortschutz ohne Transport-Sicherheit ist lückenhaft

Wenn ein Passwort über eine Leitung läuft, kann es ohne Schutz mitgelesen werden. In industriellen PIC-Projekten betrifft das häufig UART-Diagnoseports, RS485-Protokolle oder einfache HTTP-Webserver. Je nach Plattform gelten unterschiedliche Optionen:

- PIC32/Ethernet/Wi-Fi: Wenn möglich, setzen Sie auf TLS (HTTPS). Bibliotheks- und Ressourcenfragen entscheiden hier über Machbarkeit.

- Serielle Interfaces: Wenn Verschlüsselung zu schwer ist, nutzen Sie zumindest Challenge-Response (Passwort nicht direkt übertragen) und begrenzen Sie den physischen Zugriff (Gehäuse, plombierte Serviceports).

- Feldbus: Authentifizieren Sie Schreibzugriffe und trennen Sie Diagnose/Service vom Produktivbetrieb.

Wichtig: Passwortschutz ersetzt keine Netzsegmentierung. In der Industrie ist es üblich, Steuerungen in getrennten Netzen zu betreiben und den Zugriff über Gateways, Firewalls und VPNs zu kontrollieren. Technische Hintergründe und praxisnahe OT-Sicherheitsperspektiven finden Sie beispielsweise in den Ressourcen der BSI-Informationen zur ICS-Sicherheit.

Rollen und Rechte: Operator, Service, Admin sauber trennen

Ein Passwort, das alles freischaltet, führt in der Praxis zu zu vielen Personen mit zu vielen Rechten. Für industrielle PIC-Interfaces bewährt sich ein einfaches Rollenmodell:

- Operator: Betriebszustände, Anzeigen, unkritische Sollwerte (innerhalb Grenzen)

- Service: Kalibrierung, Diagnose, I/O-Tests, Wartungsfunktionen

- Admin: Benutzerverwaltung, Kommunikationsparameter, Firmware-Update-Freigabe

Technisch sollte jede sensible Funktion eine Rechteprüfung erhalten, unabhängig davon, wie sie ausgelöst wird (HMI-Menü, Kommandozeile, Netzwerkrequest). So vermeiden Sie, dass ein alternativer Zugriffspfad die HMI-Sperre umgeht.

Recovery und „Passwort vergessen“: Industrie braucht einen sicheren Notfallpfad

In industriellen Anlagen muss ein Gerät auch dann wartbar bleiben, wenn Passwörter verloren gehen – aber ohne triviale Hintertür. Ein guter Recovery-Ansatz erfüllt zwei Bedingungen: Er ist kontrolliert (nur autorisierte Personen) und nachvollziehbar (Ereignis wird dokumentiert). Mögliche Strategien:

- Physischer Recovery-Mechanismus: Jumper oder Schlüsselschalter im Schaltschrank, der Recovery erst ermöglicht

- Einmal-Code (One-Time Code): Gerät zeigt Code an, Service erzeugt Gegen-Code (nach interner Prüfung) – ohne Standard-Masterpasswort

- Service-Tool mit Zertifikat/Schlüssel: Authentisierung über ein Gerät/Token statt über ein geteiltes Passwort

- Audit-Log: Recovery-Vorgang wird gespeichert (Zeit, Anlass, ggf. Seriennummer des Tools)

Vermeiden Sie „Masterpasswörter“, die für alle Geräte gleich sind. Sie werden früher oder später geleakt und sind dann ein Systemrisiko.

Hardware-Unterstützung: Wann sich Secure Elements lohnen

Bei höherem Schutzbedarf ist es sinnvoll, Geheimnisse nicht ausschließlich im PIC-Speicher zu halten. Secure Elements (z. B. Microchip CryptoAuthentication-Bausteine) können Schlüsselmaterial sicher speichern und kryptografische Operationen übernehmen. Das kann Passwortschutz nicht ersetzen, aber er wird belastbarer, wenn Tokens, Zertifikate oder Challenge-Response auf Hardware-Schlüsseln basieren. Als Einstieg bietet Microchip eine Übersicht zu CryptoAuthentication-Sicherheitsbausteinen.

- Vorteil: Schlüssel sind schwerer auszulesen, selbst bei physischem Zugriff.

- Vorteil: Geräteidentität kann eindeutig und fälschungssicher sein.

- Trade-off: Zusätzliche Stückliste, Integration, Fertigungsprozess.

Firmware-Updates und Passwortschutz: Ohne Integrität ist alles angreifbar

Ein Passwortschutz ist nur so stark wie die Firmware, die ihn durchsetzt. Wenn Updates ungeschützt eingespielt werden können, kann eine manipulierte Firmware die Authentifizierung entfernen. Deshalb gehören Update-Sicherheit und Passwortschutz zusammen:

- Signierte Firmware (Integritäts- und Herkunftsnachweis)

- Update nur mit Autorisierung (Admin-Rechte, ggf. physische Freigabe)

- Rollback-Schutz gegen Downgrade auf verwundbare Versionen

Wenn Sie Secure Boot oder signierte Updates planen, ist ein konzeptioneller Überblick hilfreich, etwa über OWASP-Methodiken zur Firmware-Sicherheit. Auf Microchip-Seite lohnt sich die Suche nach Secure-Boot- und Trust-Features passend zur jeweiligen PIC-Familie und Toolchain.

Implementierungsdetails, die oft übersehen werden

Viele Sicherheitskonzepte scheitern an kleinen technischen Details. Diese Punkte erhöhen die Robustheit deutlich:

- Konstanter Vergleich von Hashes/Passwortprüfwerten, um Timing-Rückschlüsse zu minimieren

- Kein Klartext im RAM länger als nötig: Eingaben nach Verarbeitung überschreiben

- Fehlermeldungen neutral halten: „Login fehlgeschlagen“ statt „Benutzer unbekannt“

- Parametergrenzen: Selbst mit Login sollten Werte validiert werden (z. B. Max/Min für Kalibrierung)

- Sichere Werkseinstellungen: Ersteinrichtung erzwingt Setzen von Admin-/Service-Credentials

- Debug-Interfaces deaktivieren oder physisch schützen, wenn Geräte ausgeliefert werden

Gerade das Zusammenspiel aus Debug/Programming und Passwortschutz ist kritisch: Wenn ein Gerät im Feld leicht neu programmiert oder ausgelesen werden kann, ist ein reiner HMI-Passwortschutz nicht ausreichend. Planen Sie daher früh, wie Sie Entwicklungszugänge (ICSP, Debug) in der Produktion behandeln.

Praxis-Checkliste: Passwortschutz für industrielle PIC-Interfaces sauber aufsetzen

- Alle Zugriffspunkte erfasst (HMI, UART/RS485, Netzwerk, Feldbus, Debug)?

- Rollenmodell definiert und Funktionen zentral autorisiert?

- Keine Klartextspeicherung, Hash + Salt + Stretching umgesetzt?

- Rate-Limiting und Sperrlogik implementiert und persistent gemacht?

- Session-Timeout und klare Anzeige „Service aktiv“ integriert?

- Passwortübertragung geschützt (TLS/Token/Challenge-Response) oder physisch kontrolliert?

- Recovery-Mechanismus ohne Masterpasswort geplant (physische Freigabe, One-Time Code)?

- Firmware-Update-Integrität berücksichtigt (signiert, autorisiert, anti-rollback)?

- Logs für Login-Versuche und kritische Änderungen vorhanden?

Dokumentation und Wartung: So bleibt der Passwortschutz über Jahre tragfähig

Industrielle Produkte leben von Wartbarkeit. Ein Passwortschutz, den niemand versteht, wird in der Instandhaltung „kreativ“ umgangen. Daher sollten Sie dokumentieren:

- Rollen und Rechte (inkl. Beispiele, welche Aktionen gesperrt sind)

- Passwort-Policy und Prozess zur Ersteinrichtung

- Recovery-Prozess inklusive Verantwortlichkeiten und Protokollierung

- Update-Prozess (wer darf, wie wird verifiziert, wie wird dokumentiert)

Wenn Sie diese Punkte sauber umsetzen, entsteht ein Passwortschutz, der nicht nur „auf dem Papier“ existiert, sondern im industriellen Alltag zuverlässig wirkt: gegen triviales Durchprobieren, gegen versehentliche Offenheit nach Wartung, und gegen typische Schwächen wie Standardpasswörter oder Klartext-Übertragung.

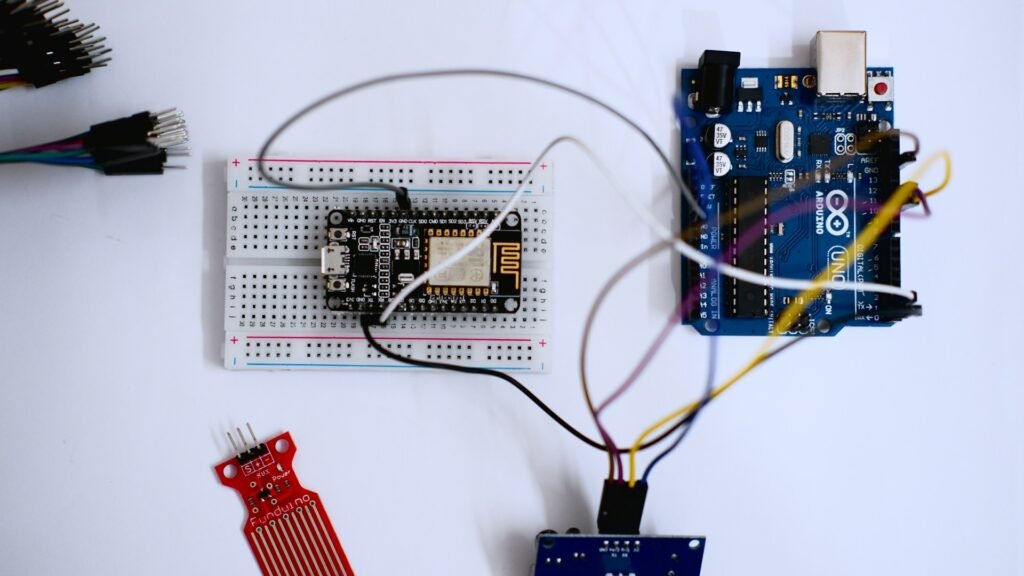

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.