PAT (Port Address Translation), oft als „NAT Overload“ bezeichnet, ermöglicht es, viele interne Clients über eine einzige öffentliche IPv4-Adresse ins Internet zu bringen. Der Cisco Router übersetzt dabei nicht nur IP-Adressen, sondern auch Quell-Ports, sodass jede Verbindung eindeutig bleibt. Dieses Tutorial zeigt eine saubere Standardkonfiguration für Heimnetz/Standort-LAN – inklusive Verifikation und typischer Fehlerquellen.

Was ist PAT (NAT Overload)?

Bei PAT teilen sich viele interne Hosts eine öffentliche IP. Der Router unterscheidet Sessions anhand unterschiedlicher Quell-Ports. Dadurch funktioniert Internetzugang, obwohl intern private RFC1918-Adressen verwendet werden.

- Viele private IPs → eine öffentliche IP

- Unterscheidung über TCP/UDP-Ports

- Standard für Internetzugang in kleinen und mittleren Netzen

Prinzip als Mapping

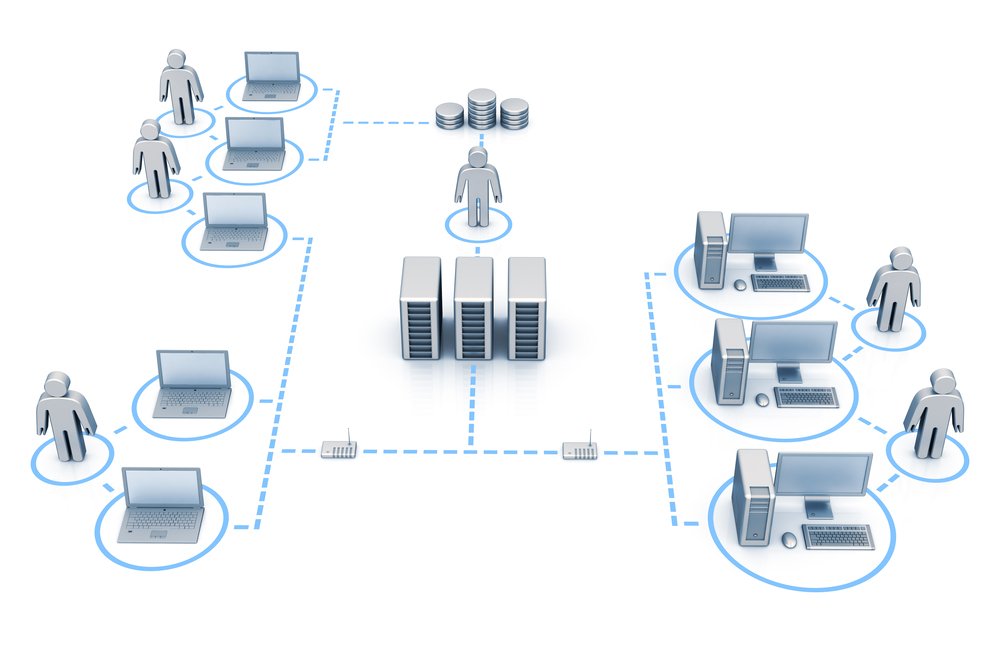

Beispiel-Topologie (praxisnah)

Ein Router verbindet ein internes LAN mit dem Internet. Das LAN nutzt private Adressen, der WAN-Uplink hat eine öffentliche IP vom Provider. Alle Clients im LAN sollen über diese WAN-IP ins Internet.

- Inside LAN:

192.168.10.0/24 - Router Inside:

192.168.10.1 - Router Outside (WAN):

203.0.113.2/30 - Provider Gateway:

203.0.113.1

Voraussetzungen: Inside/Outside korrekt markieren

PAT funktioniert nur, wenn die Interfaces richtig als NAT-Zonen markiert sind. Inside ist das LAN, Outside ist der Internet-Uplink.

Interfaces konfigurieren (inkl. NAT-Zonen)

Router# configure terminal

Router(config)# interface gigabitEthernet0/0

Router(config-if)# description INSIDE-LAN

Router(config-if)# ip address 192.168.10.1 255.255.255.0

Router(config-if)# ip nat inside

Router(config-if)# no shutdown

Router(config-if)# exit

Router(config)# interface gigabitEthernet0/1

Router(config-if)# description OUTSIDE-WAN

Router(config-if)# ip address 203.0.113.2 255.255.255.252

Router(config-if)# ip nat outside

Router(config-if)# no shutdown

Router(config-if)# end

Default Route setzen

Router# configure terminal

Router(config)# ip route 0.0.0.0 0.0.0.0 203.0.113.1

Router(config)# endSchritt 1: ACL für die internen Clients definieren

Bei PAT wählst du typischerweise per ACL aus, welche internen Netze übersetzt werden dürfen. Best Practice: nur deine Inside-Netze erlauben, nicht „any“.

Router# configure terminal

Router(config)# ip access-list standard NAT_INSIDE

Router(config-std-nacl)# permit 192.168.10.0 0.0.0.255

Router(config-std-nacl)# endSchritt 2: NAT Overload aktivieren (über Interface-IP)

Die häufigste Variante nutzt die IP des Outside-Interfaces als öffentliche NAT-Adresse. Das ist ideal, wenn du vom Provider nur eine WAN-IP hast.

PAT über die WAN-Interface-IP

Router# configure terminal

Router(config)# ip nat inside source list NAT_INSIDE interface gigabitEthernet0/1 overload

Router(config)# endWas diese Zeile bedeutet

list NAT_INSIDE: welche internen IPs dürfen übersetzt werdeninterface gigabitEthernet0/1: welche öffentliche IP wird genutzt (WAN-IP)overload: mehrere Clients teilen eine öffentliche IP (Port-Übersetzung)

Alternative: PAT über einen Public-IP-Pool

Wenn du mehrere öffentliche IPs hast, kannst du einen Pool definieren. Mit overload teilen sich dann trotzdem viele Clients eine oder mehrere Public-IPs.

Pool konfigurieren und overload aktivieren

Router# configure terminal

Router(config)# ip nat pool PUB_POOL 203.0.113.10 203.0.113.10 netmask 255.255.255.252

Router(config)# ip nat inside source list NAT_INSIDE pool PUB_POOL overload

Router(config)# endVerifikation: Funktioniert PAT wirklich?

Nach dem Setup erzeugst du Traffic (z. B. Ping/HTTP von einem Client) und prüfst dann die NAT-Translations und Statistiken. Ohne Traffic ist die Translation-Tabelle oft leer – das ist normal.

Translations und Statistik anzeigen

Router# show ip nat translations

Router# show ip nat statisticsKonfiguration prüfen

Router# show running-config | include ip nat

Router# show ip interface briefTests: End-to-End aus Client-Sicht

Für einen realistischen Test erzeugst du TCP/UDP-Traffic (DNS/HTTP/HTTPS). Dann siehst du in show ip nat translations mehrere Einträge mit unterschiedlichen Ports.

Client-Tests (Beispiel)

Client$ ping 1.1.1.1

Client$ nslookup example.com

Client$ curl https://example.comRouter-Seite: Translation-Einträge mit Ports erkennen

Router# show ip nat translations | include 192.168.10.

Router# show ip nat translationsTypische Fehler und schnelle Fixes

Wenn Clients „kein Internet“ haben, liegt es meist an einer der Basics: Default Route fehlt, Inside/Outside vertauscht, ACL matcht nicht oder NAT-Regel verweist auf das falsche Interface.

- Default Route fehlt oder zeigt auf falsches Gateway

ip nat inside/ip nat outsidefehlt oder vertauscht- ACL erlaubt falsches Netz oder falsche Wildcard

- PAT-Regel nutzt falsches Outside-Interface

- Provider/Firewall blockiert (seltener am Router selbst)

Quick-Checks (Copy & Paste)

show ip interface brief

show running-config | include ip nat

show running-config | section ip access-list standard NAT_INSIDE

show ip route | include Gateway|0.0.0.0

show ip nat translations

show ip nat statistics

show access-lists NAT_INSIDENAT-Table aufräumen (für Tests)

Wenn du neue Tests machen willst, kannst du die dynamischen NAT-Translations löschen. Danach erzeugst du erneut Traffic und prüfst die Tabelle.

Router# clear ip nat translation *Konfiguration entfernen (Rollback)

Für ein sauberes Rollback entfernst du die NAT-Regel und ggf. die ACL.

Router# configure terminal

Router(config)# no ip nat inside source list NAT_INSIDE interface gigabitEthernet0/1 overload

Router(config)# no ip access-list standard NAT_INSIDE

Router(config)# endKonfiguration speichern

Wenn PAT funktioniert und die Translations wie erwartet erscheinen, speichere die Konfiguration.

Router# copy running-config startup-configKonfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.