Ein Pi-hole Tutorial ist für viele der schnellste Weg zu einem deutlich ruhigeren Internet im ganzen Haus – ohne dass Sie auf jedem Gerät Werbeblocker-Apps installieren oder Browser-Erweiterungen pflegen müssen. Pi-hole arbeitet als lokaler DNS-Filter: Geräte in Ihrem Netzwerk fragen bei jedem Webseitenaufruf Domainnamen an (z. B. „example.com“). Pi-hole kann bekannte Werbe- und Tracking-Domains dabei blockieren, bevor überhaupt eine Verbindung zustande kommt. Das Ergebnis: weniger Werbung in Apps und auf Smart-TVs, weniger Tracking-Anfragen, häufig auch schnellere Ladezeiten und eine zentral verwaltete Lösung, die für Smartphones, Tablets, PCs und IoT-Geräte gleichermaßen gilt. Wichtig ist aber ein realistisches Verständnis: Pi-hole ist kein „magischer“ Content-Blocker, sondern ein DNS-basiertes System. Es blockiert Domains, nicht einzelne Seitenelemente – und es kann keine Werbung entfernen, die vom gleichen Host wie der eigentliche Inhalt ausgeliefert wird. In diesem Leitfaden richten Sie Pi-hole sauber ein, verbinden Ihr Heimnetz korrekt damit und lernen typische Stolpersteine (DNS-Loop, falsche Router-Einstellungen, kaputte Blocklisten, Apps mit eingebautem DNS) zu vermeiden.

So funktioniert Pi-hole in einem Satz: DNS-Filter statt Geräte-Software

Pi-hole sitzt zwischen Ihren Geräten und dem Internet als DNS-Resolver: Statt dass Ihr Router oder ein öffentlicher DNS-Server (z. B. Ihres Providers) Domainnamen auflöst, übernimmt das Pi-hole. Erkennt Pi-hole eine Domain als Werbe-/Tracking-Host, liefert es eine „leere“ oder lokale Antwort zurück und verhindert so den Kontakt zum Werbeserver. Dadurch wirkt Pi-hole netzwerkweit, ohne dass auf jedem Gerät etwas installiert werden muss. Einen Überblick über Konzept und Bausteine bietet die offizielle Dokumentation: Pi-hole Dokumentation (Übersicht).

Voraussetzungen: Hardware, Betriebssystem und Netzwerk-Grundlagen

Pi-hole ist leichtgewichtig und läuft auf vielen Geräten. In der Praxis ist ein Raspberry Pi (Pi 3/4/5) eine häufige Wahl, aber auch ein Mini-PC oder eine VM sind möglich. Entscheidend ist, dass Ihr System zuverlässig 24/7 laufen kann und eine stabile IP-Adresse im Heimnetz bekommt.

- Hardware: Raspberry Pi (empfohlen: Pi 4 oder Pi 5 für Reserven), alternativ ein kleiner Linux-Server.

- Speicher: ausreichend Platz für System und Logs; im Dauerbetrieb ist eine SSD oft stabiler als eine günstige microSD.

- Netzwerk: möglichst per Ethernet; WLAN funktioniert, ist aber anfälliger für Aussetzer.

- Stabile IP: DHCP-Reservierung im Router oder statische IP, damit der DNS-Server nicht „wandert“.

Welche Betriebssysteme offiziell unterstützt werden (inkl. Raspberry Pi OS, Debian, Ubuntu u. a.) und welche Voraussetzungen gelten, listet Pi-hole selbst: Pi-hole Prerequisites & unterstützte Systeme.

Planung: Zwei saubere Wege, Pi-hole im Heimnetz auszurollen

Damit Pi-hole im ganzen Haus wirkt, müssen Geräte es als DNS-Server nutzen. Dafür gibt es zwei bewährte Strategien – wählen Sie die, die zu Ihrem Router passt.

- Variante A (empfohlen): Router verteilt Pi-hole als DNS per DHCP

Der Router bleibt DHCP-Server und teilt allen Geräten automatisch Pi-hole als DNS mit. Das ist der sauberste Weg, wenn Ihr Router eigene DNS-Server im DHCP-Menü zulässt. Pi-hole beschreibt dieses Vorgehen als Standard im Post-Install-Abschnitt: Pi-hole Post-Install: DNS im Netzwerk aktivieren. - Variante B: Pi-hole übernimmt DHCP

Wenn Ihr Router keine DNS-Server im DHCP verteilen kann, lassen Sie Pi-hole den DHCP-Job übernehmen. Dann bekommt jedes Gerät IP und DNS direkt vom Pi-hole. Auch diese Option wird in der offiziellen Post-Install-Dokumentation erläutert: Pi-hole Post-Install (DHCP-Option).

Für einen schnellen Test (ohne Routeränderung) können Sie auch nur ein einzelnes Gerät manuell auf Pi-hole als DNS umstellen. Das ist hilfreich, um zu prüfen, ob alles funktioniert, bevor Sie das gesamte Netzwerk umstellen.

Installation: Pi-hole Schritt für Schritt einrichten

Am zuverlässigsten ist die Installation über die offiziellen Methoden aus der Pi-hole-Dokumentation. Pi-hole weist ausdrücklich darauf hin, dass „piping to bash“ (Script direkt aus dem Internet ausführen) umstritten ist, und nennt alternative Wege wie das Klonen des Repositories und das Ausführen des Installationsskripts lokal. Genau diese Optionen finden Sie hier: Pi-hole Installation (offiziell).

Schritt 1: System aktualisieren

- Stellen Sie sicher, dass Ihr Linux-System aktuell ist (Pakete, Sicherheitspatches).

- Starten Sie das System nach größeren Updates neu, damit Dienste sauber laufen.

Schritt 2: Installation nach offizieller Anleitung

Folgen Sie der offiziellen Installationsseite und wählen Sie die Methode, die zu Ihrem Sicherheitsverständnis passt. Die Dokumentation nennt unter anderem eine Alternative über Git-Klon und lokales Installationsskript (statt Script-Pipe): Alternative Installationsmethoden. Während der Installation legen Sie typischerweise fest:

- Netzwerkinterface: Ethernet oder WLAN (Ethernet bevorzugt).

- Upstream DNS: welcher DNS-Resolver „hinter“ Pi-hole genutzt wird (z. B. Provider, Cloudflare, Google, Quad9 – je nach Präferenz).

- Blocklisten (Adlists): Startauswahl, die später erweiterbar ist.

- Webinterface: Installation/Activation des Admin-Dashboards (standardmäßig vorgesehen).

Schritt 3: Admin-Passwort und Zugriff auf das Webinterface

Nach der Installation verwalten Sie Pi-hole über die Admin-Oberfläche (Dashboard, Query-Log, Listen, Gruppen, DHCP). Das Webinterface ist ein zentraler Bestandteil des Projekts und wird im Admin-Web-Repository beschrieben: Pi-hole Web Interface (GitHub). Notieren Sie das Admin-Passwort oder setzen Sie es später neu, falls erforderlich.

Netzwerk aktivieren: Pi-hole als DNS für alle Geräte

Pi-hole blockt erst netzwerkweit, wenn Ihre Geräte es als DNS-Server nutzen. Das „Warum“ und der empfohlene Weg über DHCP/Router sind im offiziellen Post-Install-Abschnitt beschrieben: Pi-hole Post-Install: Netzwerkweite Nutzung.

Variante A: Router verteilt Pi-hole als DNS

- DHCP im Router belassen: Router bleibt DHCP-Server.

- DNS-Server im Router ändern: Primären DNS auf die IP Ihres Pi-hole setzen.

- Leases erneuern: Geräte ggf. WLAN kurz aus/an, DHCP-Lease erneuern oder neu starten.

- Test: Auf einem Client prüfen, ob als DNS die Pi-hole-IP eingetragen ist.

Variante B: Pi-hole übernimmt DHCP

- DHCP im Router deaktivieren: nur wenn Sie sicher sind, dass Pi-hole stabil läuft.

- DHCP in Pi-hole aktivieren: Bereich (IP-Range) sauber definieren.

- Gateway/Router-IP korrekt: damit Geräte weiterhin ins Internet kommen.

- DNS automatisch: Clients erhalten DNS direkt vom Pi-hole.

Hinweis für Fortgeschrittene: Wenn Firewalls im Spiel sind oder Sie DHCP/NTP-Funktionen nutzen, sind bestimmte Ports relevant. Die Pi-hole-Dokumentation weist im Kontext Voraussetzungen/Firewall explizit auf DHCP-Portanforderungen hin: Prerequisites (Firewall/Ports).

Wichtige Grundeinstellungen nach der Installation

Bevor Sie Blocklisten „maximal aufdrehen“, sollten Sie Pi-hole stabil und nachvollziehbar konfigurieren. Das spart später viel Support-Arbeit im Haushalt.

Upstream DNS sinnvoll wählen

Pi-hole ist nicht selbst „das Internet“, sondern fragt upstream DNS-Resolver. Wählen Sie einen Anbieter, dem Sie vertrauen, und berücksichtigen Sie Latenz und Datenschutz. Viele Nutzer kombinieren Pi-hole zusätzlich mit einem lokalen Resolver (z. B. Unbound), um unabhängig von externen DNS-Providern zu werden. Für den Einstieg genügt jedoch ein seriöser Upstream-DNS und eine saubere Netzwerkbindung.

Admin-Bereich absichern

- Passwort setzen: Admin-Zugriff nie offen lassen, wenn mehrere Personen im Netz sind.

- Nur intern erreichbar: Webinterface nicht unüberlegt ins Internet exponieren.

- Updates einspielen: Pi-hole und System regelmäßig aktualisieren.

DNS- und Query-Log verstehen

Das Query-Log ist Ihr wichtigstes Werkzeug für Fehlersuche. Wenn eine App „spinnt“ oder eine Website nicht lädt, sehen Sie dort, welche Domains geblockt wurden. Das ist effizienter als „auf Verdacht“ Listen zu ändern.

Blocklisten, Whitelists und Gruppen: Wie Sie sinnvoll filtern

Der größte Hebel in Pi-hole sind Listen und Regeln – aber mehr ist nicht automatisch besser. Zu aggressive Listen erzeugen False Positives, brechen Login-Flows und machen das System schwer wartbar.

Empfohlener Start: moderat, dann gezielt erweitern

- Mit Standardlisten beginnen: erst Stabilität sicherstellen.

- Probleme per Query-Log lösen: statt sofort „neue Superliste“ hinzufügen.

- Whitelist sparsam: nur Domains freigeben, die wirklich nötig sind.

- Blacklist gezielt: wenn einzelne Tracker immer wieder auftauchen.

Client-Gruppen: Kindergeräte, Smart-TV und Gäste getrennt steuern

Ein oft unterschätztes Feature ist die Gruppierung: Sie können z. B. Gäste weniger streng filtern (damit Banking/2FA nicht hakt), Kindergeräte stärker, und Smart-TVs sehr konsequent (weil dort oft viel Tracking läuft). Gruppen und Clients verwalten Sie bequem im Webinterface.

Realistische Erwartungen: Was Pi-hole blocken kann – und was nicht

Pi-hole blockiert Domainnamen. Das wirkt hervorragend gegen typische Ad- und Tracking-Hosts, aber nicht gegen alles. Diese Grenzen sollten Sie kennen, damit Sie nicht „falsch debuggen“:

- In-App-Werbung: häufig gut reduzierbar, aber nicht garantiert, wenn Ads vom gleichen Host wie Inhalte kommen.

- YouTube-Werbung: DNS-Blocking ist hier nur sehr eingeschränkt wirksam, weil Werbeauslieferung und Inhalte eng verknüpft sind.

- HTTPS-Inhalte: Pi-hole entschlüsselt nicht; es blockt nur die Domainauflösung.

- Geräte mit hartkodiertem DNS: manche IoT-Geräte umgehen Ihren DNS und nutzen eigene Resolver.

Für genau solche Fälle ist die saubere Netzwerkintegration entscheidend (Router/DHCP), wie Pi-hole im Post-Install-Teil beschreibt: Netzwerkweite Nutzung und DHCP-Optionen.

Typische Probleme und schnelle Lösungen

Die häufigsten Stolpersteine lassen sich mit ein paar Checks schnell isolieren.

Problem: Internet geht nicht mehr nach Umstellung

- DNS-Loop vermeiden: Upstream DNS darf nicht wieder auf Pi-hole zeigen.

- Richtige Gateway-IP: besonders wenn Pi-hole DHCP macht.

- Nur ein DHCP-Server: Router-DHCP und Pi-hole-DHCP nicht gleichzeitig aktiv.

Problem: Einzelne Apps/Seiten funktionieren nicht (Login, Captcha, Zahlungsdienst)

- Query-Log prüfen: Welche Domain wurde geblockt?

- Temporär deaktivieren: Kurz prüfen, ob es wirklich am Filter liegt.

- Gezielt whitelisten: nur die benötigte Domain, nicht pauschal „alles“.

Problem: Manche Geräte ignorieren Pi-hole

- DNS am Client prüfen: nutzt das Gerät wirklich Pi-hole als DNS?

- Private DNS/DoH/DoT: Mobilgeräte oder Browser können eigene DNS-over-HTTPS Einstellungen haben.

- IoT-Sonderfälle: manche Geräte nutzen feste DNS-Server; hier hilft oft Router-Policy/VLAN-Strategie (Fortgeschrittene).

Wartung: Updates, Backups, Monitoring und langfristige Stabilität

Pi-hole ist robust, aber wie jedes Infrastrukturtool braucht es Grundpflege. Planen Sie Wartung wie bei einem Router: selten, aber konsequent.

- Regelmäßige Updates: System und Pi-hole aktuell halten.

- Listenpflege: Listen nur ändern, wenn ein Nutzen erkennbar ist.

- Backup-Konzept: Konfiguration sichern, besonders wenn Sie viele Gruppen/Regeln pflegen.

- Strom & Speicher: stabile Versorgung und ein zuverlässiges Speichermedium reduzieren Ausfälle im 24/7-Betrieb.

Erweiterungen für Fortgeschrittene: Mehr Datenschutz und mehr Kontrolle

Wenn Ihr Pi-hole stabil läuft, können Sie es gezielt erweitern, ohne das Grundprinzip zu verkomplizieren.

- Lokaler Resolver (z. B. Unbound): reduziert Abhängigkeit von externen DNS-Providern.

- Split-DNS und lokale Namen: eigene Hostnames im Heimnetz (z. B. nas.local) sauber auflösen.

- Mehrere Pi-holes: Redundanz für höhere Verfügbarkeit (z. B. Haupt- und Backup-DNS).

- VLANs: Geräteklassen trennen (IoT vs. Privatgeräte) und Filterregeln je Segment anwenden.

Für Installations- und Post-Install-Details bleiben die offiziellen Seiten die beste Referenz, weil sie mit den aktuellen Pi-hole-Versionen gepflegt werden: Installation und Post-Install.

Weiterführende Quellen (Outbound-Links)

- Pi-hole Dokumentation (Übersicht)

- Voraussetzungen und unterstützte Betriebssysteme

- Offizielle Installation (inkl. alternativer Methoden)

- Post-Install: Router/DHCP richtig konfigurieren

- Pi-hole Webinterface (Projekt/Codebasis)

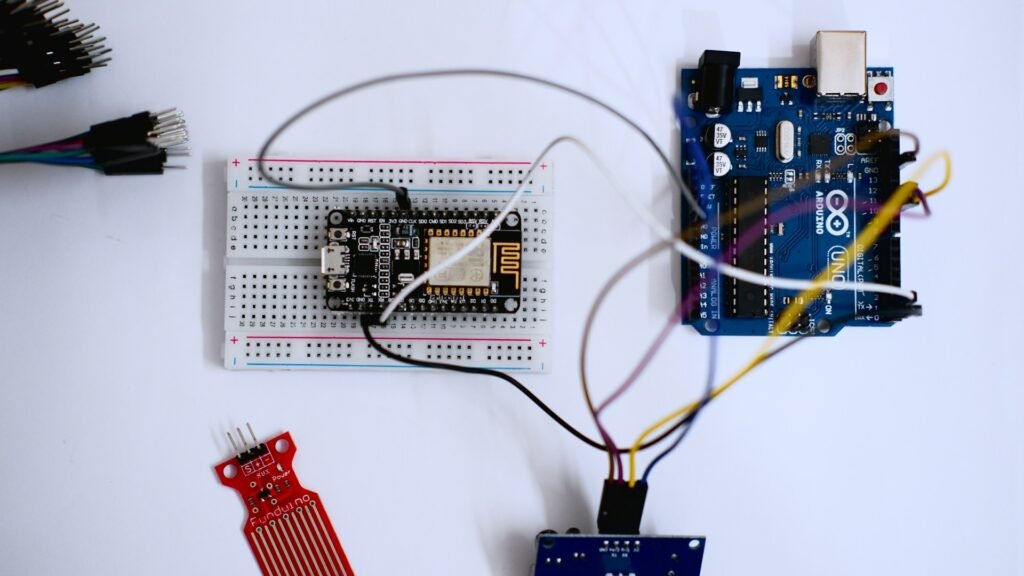

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.