Ein Raspberry Pi als Tor-Proxy ist eine praktische Lösung, wenn Sie den Tor-Netzwerkzugang zentral im Heimnetz bereitstellen möchten – etwa für Geräte, auf denen der Tor Browser nicht sinnvoll läuft (Smart-TV, Streaming-Sticks, Konsolen, IoT) oder wenn Sie den Datenverkehr mehrerer Clients über einen gemeinsamen, kontrollierten Einstiegspunkt leiten wollen. Dabei ist wichtig, Erwartungen realistisch zu halten: Tor kann Ihre öffentliche IP-Adresse gegenüber Zielseiten verschleiern und den Weg Ihrer Verbindung über mehrere Relays verteilen, aber „Anonym surfen“ ist kein Schalter, den man umlegt. Browser-Fingerprinting, Logins in persönliche Konten, DNS-Fehlkonfigurationen oder Apps, die außerhalb des Proxys kommunizieren, können Identität und Verhalten weiterhin verknüpfen. Ein Tor-Proxy im Heimnetz ist deshalb vor allem ein Baustein für mehr Privatsphäre und eine zusätzliche Schutzschicht gegen Tracking – nicht automatisch eine Garantie für vollständige Anonymität. Dieser Leitfaden erklärt Ihnen die Grundlagen, geeignete Einsatzszenarien, die wichtigsten Sicherheitsregeln (damit Ihr Proxy nicht missbraucht wird), typische Architekturvarianten (SOCKS-Proxy vs. transparenter Proxy) und bewährte Schritte zur sauberen Einrichtung auf Raspberry Pi OS. So entsteht ein Setup, das nachvollziehbar, wartbar und im Alltag nutzbar ist.

Tor im Überblick: Was ein Tor-Proxy leisten kann – und was nicht

Tor (The Onion Router) ist ein Netzwerk, das Verbindungen über mehrere Relays leitet, um die Zuordnung zwischen Ihrer IP-Adresse und dem Zielserver zu erschweren. Der Tor-Proxy auf dem Raspberry Pi übernimmt dabei die Rolle eines lokalen „Einstiegs“ ins Tor-Netzwerk: Clients schicken ihren Traffic an den Proxy, der ihn über Tor weiterleitet. Entscheidend ist der Unterschied zwischen Transport-Anonymisierung und Nutzungs-Anonymität. Tor verändert primär den Transportweg, nicht automatisch Ihr Verhalten oder die Erkennbarkeit Ihres Geräts.

- Tor kann: Ihre öffentliche IP gegenüber Zielseiten verbergen, Netzwerkpfade verschleiern, Zensur/Blockaden teils umgehen.

- Tor kann nicht: Browser-Fingerprinting „wegzaubern“, Logins anonym machen, Malware-Risiken ersetzen oder unsichere Apps automatisch absichern.

- Wichtig: Wenn Sie sich in persönliche Konten einloggen (E-Mail, Social Media), ist die Identität für den Dienst weiterhin klar – auch über Tor.

Offizielle Hintergründe, Sicherheitskonzepte und Empfehlungen finden Sie beim Tor Project sowie in der Tor Support-Dokumentation.

Geeignete Einsatzszenarien im Heimnetz

Ein Tor-Proxy auf dem Raspberry Pi ist besonders sinnvoll, wenn Sie Tor nicht auf jedem Endgerät einzeln einrichten möchten oder wenn Geräte gar keine Tor-fähige Software anbieten. Typische Anwendungsfälle:

- Zentraler Proxy für mehrere Geräte: Ein definierter Tor-Zugang für Laptop, Tablet und Smartphone.

- Geräte ohne Tor Browser: Smart-TV, Streaming-Box, E-Reader oder Systeme mit eingeschränkten Apps.

- Trennung von Profilen: Bestimmter Datenverkehr läuft über Tor, anderer bewusst nicht (z. B. getrennte WLANs/VLANs).

- Privacy-by-Design im Netzwerk: Tracking-resistenter Zugriff für ausgewählte Anwendungen, ohne auf jedem Gerät „nachrüsten“ zu müssen.

Weniger geeignet ist ein Tor-Proxy, wenn Sie maximale Web-Kompatibilität und hohe Geschwindigkeit erwarten. Tor ist bewusst langsamer als direkte Verbindungen, und viele Dienste reagieren sensibel auf Tor-Ausgänge (zusätzliche Captchas, Blocklisten, eingeschränkte Funktionen).

Wichtige Grundregel: Den Tor-Proxy niemals ins Internet exponieren

Ein Tor-Proxy ist für die Nutzung im eigenen Netz gedacht. Wenn Sie den Proxy öffentlich erreichbar machen (Portfreigabe am Router), riskieren Sie Missbrauch durch Dritte. Das ist nicht nur eine Sicherheitsgefahr, sondern kann auch rechtliche und organisatorische Probleme auslösen. Die sichere Best Practice lautet:

- Nur im LAN erreichbar: Der Proxy lauscht nur auf internen Interfaces oder gezielt auf einer LAN-IP.

- Firewall-Regeln: Zugriff nur aus Ihrem Subnetz, nicht aus „beliebigen“ Quellen.

- Keine Portfreigaben: Externer Zugriff lieber über VPN (z. B. WireGuard) und erst dann intern den Tor-Proxy nutzen.

Wenn Sie sich mit grundlegender Absicherung beschäftigen, sind die offiziellen Hinweise zu Tor-Operational-Security ein guter Startpunkt: Tor Support.

Hardware- und Systembasis: Raspberry Pi, Datenträger und Netzwerk

Für einen Tor-Proxy brauchen Sie keine High-End-Hardware, aber Stabilität ist wichtiger als „gerade so ausreichend“. Empfehlenswert sind ein Raspberry Pi mit zuverlässiger Stromversorgung, ein stabiler Datenträger und idealerweise Ethernet statt WLAN.

- Raspberry Pi: Ein Pi 3 oder Pi 4 ist für die meisten Heimnetze komfortabel. Ein Pi Zero 2 W kann funktionieren, ist aber bei höherer Client-Zahl schneller am Limit.

- Stromversorgung: Verwenden Sie ein hochwertiges Netzteil, um Unterspannungsprobleme zu vermeiden.

- Speicher: Gute microSD oder SSD; Tor schreibt Logs und Cache, eine billige Karte kann früh ausfallen.

- Netzwerk: Feste IP oder DHCP-Reservierung, damit Clients den Proxy zuverlässig finden.

Hintergrund zu Raspberry Pi OS und Netzwerkthemen bietet die Raspberry Pi Dokumentation.

Architekturvarianten: SOCKS-Proxy vs. transparenter Tor-Gateway-Betrieb

Im Heimnetz begegnen Ihnen zwei Hauptansätze. Für Einsteiger ist der SOCKS-Proxy meist die beste Wahl, weil er kontrollierter und weniger fehleranfällig ist.

- SOCKS-Proxy (empfohlen): Clients konfigurieren explizit einen Proxy (z. B. im Browser oder im Betriebssystem). Vorteil: klare Kontrolle, geringere Gefahr von DNS-Leaks durch falsches Routing, einfacher zu testen.

- Transparenter Proxy/Gateway: Der Raspberry Pi wird als Router/Gateway genutzt, der Traffic wird „automatisch“ über Tor geleitet. Vorteil: wenig Client-Konfiguration; Nachteil: deutlich komplexer, Risiko von Leaks und Inkompatibilitäten höher.

Für viele Haushalte ist ein expliziter SOCKS-Proxy die pragmatische Lösung: Sie entscheiden bewusst, welche Anwendungen darüber laufen. Für Geräte ohne Proxy-Einstellung kann ein transparentes Gateway sinnvoll sein, erfordert aber mehr Netzwerk-Know-how.

Installation von Tor auf Raspberry Pi OS: Der saubere Weg

Tor lässt sich auf Debian-basierten Systemen typischerweise über Paketquellen installieren. Für Stabilität und Security ist entscheidend, dass Ihr System aktuell ist und Sie nur vertrauenswürdige Quellen nutzen. Das Tor Project dokumentiert Installation und Paketquellen ausführlich: Tor Installation (Tor Project Community). Auf Raspberry Pi OS (Debian-basiert) ist der Weg über offizielle Repositories oder die vom Tor Project beschriebenen Quellen üblich.

- System aktualisieren: Sicherheitsupdates einspielen, bevor Dienste ins Netz gehen.

- Tor-Dienst installieren: Tor als Systemdienst, damit es nach Reboot automatisch läuft.

- Status prüfen: Sicherstellen, dass Tor startet und sich ins Netzwerk verbindet.

Tor als lokaler SOCKS-Proxy konfigurieren

In der Standardkonfiguration stellt Tor häufig bereits einen lokalen SOCKS-Port bereit, der nur auf dem Gerät selbst erreichbar ist. Für einen Tor-Proxy im Heimnetz müssen Sie bewusst entscheiden, ob Sie den Proxy im LAN anbieten möchten. Wenn ja, sollten Sie ihn streng auf Ihr Subnetz begrenzen und niemals „für alle“ öffnen. Bewährte Leitlinien:

- Bind-Adresse: Nur auf die LAN-IP oder ein internes Interface binden, nicht auf alle Interfaces.

- Firewall: Zugriff auf den SOCKS-Port nur für Ihr Heimnetz erlauben.

- Auth/Policies: Wenn möglich, zusätzliche Zugriffskontrollen nutzen (je nach Client-Fähigkeit).

Technische Details zu Tor-Konfigurationen und Optionen finden Sie in der offiziellen Dokumentation: Tor Dokumentation.

DNS-Leaks vermeiden: Der häufigste Privacy-Fehler

Wenn Clients einen SOCKS-Proxy nutzen, können DNS-Anfragen dennoch am Proxy vorbei gehen, wenn der Client falsch konfiguriert ist. Dann sieht Ihr normaler DNS-Resolver weiterhin alle Domains – das ist ein klassischer Leak. Praktische Schutzmaßnahmen:

- Browser richtig einstellen: DNS-Auflösung über Proxy aktivieren (wo verfügbar).

- Systemweite Proxy-Regeln: Nur nutzen, wenn Sie sicher wissen, welche Apps den Proxy respektieren.

- Getrennte Netzsegmente: Ein WLAN/VLAN „Tor“, ein WLAN/VLAN „Normal“ kann Klarheit schaffen.

Tor selbst empfiehlt für Web-Browsing den Tor Browser, weil er viele Leak- und Fingerprinting-Themen gezielt adressiert: Tor Browser Download. Ein reiner Tor-Proxy im Heimnetz kann diese Browser-Schutzmaßnahmen nicht automatisch ersetzen.

Leistung und realistische Erwartungen: Bandbreite, Latenz und Nutzerkomfort

Tor ist absichtlich nicht auf maximale Geschwindigkeit optimiert. Die Route über mehrere Relays erhöht Latenz, und die verfügbare Bandbreite hängt vom Netzwerkzustand und den verwendeten Relays ab. Für den Alltag heißt das: Lesen, Recherchieren und viele Standard-Webseiten funktionieren meist gut, während große Downloads, hochauflösendes Streaming oder latenzkritische Anwendungen (Online-Gaming, Echtzeit-Voice) oft unkomfortabel sind.

Eine grobe Abschätzung für den nutzbaren Datendurchsatz kann helfen, Erwartungen zu steuern. Wenn Ihre Leitung 50 Mbit/s bietet, Tor aber effektiv z. B. nur 5–15 Mbit/s zulässt, ist der Engpass nicht Ihr Internetanschluss, sondern die Tor-Route.

Effektiver Durchsatz ≈ min ( Leitung, Tor–Pfad )

Praktisch ist es sinnvoll, Tor nur dort einzusetzen, wo Privatsphäre im Vordergrund steht, und für unkritische Anwendungen direkt zu surfen.

Sicherheits-Hardening: Firewall, Updates und Dienst-Minimierung

Ein Tor-Proxy ist ein Netzwerkdienst. Deshalb sollten Sie grundlegende Sicherheitsmaßnahmen konsequent umsetzen. Das Ziel ist nicht „paranoid“, sondern „robust“: keine unnötigen Dienste, klar definierte Ports, regelmäßige Updates.

- Firewall aktivieren: Nur die Ports freigeben, die Sie wirklich brauchen (z. B. SSH im LAN, SOCKS-Port im LAN).

- SSH absichern: Schlüssel statt Passwörter, Zugriff nur aus Admin-Netz oder über VPN.

- System aktuell halten: Sicherheitsupdates zeitnah einspielen.

- Logging bewusst steuern: Nicht unnötig umfangreich loggen, besonders bei microSD.

Wenn Sie ufw als einfache Firewall nutzen möchten, bietet die Community-Dokumentation einen guten Einstieg: UFW Dokumentation.

Client-Einrichtung: So nutzen Geräte den Tor-Proxy sinnvoll

Die Client-Konfiguration entscheidet, ob Ihr Setup wirklich privacy-freundlich ist. Am zuverlässigsten ist ein „bewusster“ Einsatz: Sie konfigurieren den Proxy in Anwendungen, die Tor sinnvoll unterstützen, und vermeiden Apps, die Proxy-Regeln ignorieren oder „Hardcoded DNS“ verwenden.

- Browser: Proxy in den Netzwerkeinstellungen setzen und DNS über Proxy erzwingen, sofern möglich.

- Desktop-Systeme: Systemweiter Proxy ist bequem, aber riskant, wenn einzelne Programme ihn umgehen.

- Mobile Geräte: Manche Apps respektieren Proxy-Einstellungen nicht zuverlässig; hier ist Vorsicht angebracht.

- Testen: Prüfen Sie, ob die öffentliche IP über Tor sichtbar ist, bevor Sie dem Setup vertrauen.

Allgemeine Hinweise zu Tor-Nutzung und typischen Fallstricken finden Sie beim Tor Project Support.

Transparenter Tor-Proxy im Heimnetz: Wann es sinnvoll ist und wo es kritisch wird

Ein transparenter Ansatz kann hilfreich sein, wenn Clients keine Proxy-Einstellung anbieten. Dann wird der Raspberry Pi als Gateway genutzt, und der Traffic wird per Routing/Firewall-Regeln in Tor geleitet. Diese Variante erfordert jedoch deutlich mehr Sorgfalt:

- Routing: Der Pi muss als Router zwischen Client-Netz und Internet arbeiten.

- DNS-Konzept: DNS muss sauber über Tor laufen, sonst entstehen Leaks.

- Ausnahmen: Manche Dienste brechen über Tor (Updates, Streaming, Banking). Sie brauchen klare Bypass-Regeln.

- Wartung: Netzwerkänderungen betreffen dann das ganze Segment – Risiko für „Internet-Ausfall“ steigt.

Wenn Sie diesen Weg gehen, planen Sie unbedingt ein separates Netzsegment (z. B. ein eigenes WLAN „Tor“), damit normale Haushaltsgeräte weiterhin stabil funktionieren.

Rechtliche und praktische Hinweise: Verantwortungsvolle Nutzung

Tor ist ein legitimes Privatsphäre-Tool und wird weltweit von Journalisten, Aktivisten, Forschenden und Privatpersonen genutzt. Gleichzeitig gilt: Die Nutzung entbindet nicht von Gesetzen oder Nutzungsbedingungen. In vielen Umgebungen lösen Tor-Verbindungen zusätzliche Sicherheitsprüfungen aus (Captchas, Login-Blockaden). Außerdem kann „Anonym surfen“ bei falscher Nutzung trügerisch sein: Wenn Sie sich identifizierbar verhalten (persönliche Accounts, wiederkehrende Muster, eindeutige Gerätekennungen), bleibt die Verknüpfung möglich. Nutzen Sie Tor daher bewusst und kombinieren Sie es mit grundlegender Sicherheits- und Privatsphäre-Hygiene.

Typische Probleme und schnelle Ursachenanalyse

Wenn der Tor-Proxy nicht wie erwartet funktioniert, helfen einige systematische Checks. Viele Fehler entstehen nicht durch Tor selbst, sondern durch Netzwerk- oder Client-Konfiguration.

- Keine Verbindung über Tor: Tor-Dienst läuft nicht, keine Verbindung zum Tor-Netzwerk, Firewall blockiert ausgehende Verbindungen.

- Proxy erreichbar, aber Webseiten laden nicht: DNS-Leak/Fehlkonfiguration, Client löst DNS außerhalb des Proxys auf, Anwendung ignoriert Proxy.

- Sehr langsam: Normal bei Tor, aber auch möglich: schwaches WLAN, SD-Karte am Limit, zu viele parallele Clients.

- Manche Seiten blockieren: Tor-Exit-IPs sind häufig in Abuse-Listen; alternative Nutzung oder Tor Browser mit passenden Einstellungen versuchen.

- Streaming/Banking bricht: Viele Dienste reagieren auf Tor restriktiv; dafür separate „Non-Tor“-Verbindung vorsehen.

Best Practices für ein langlebiges Tor-Proxy-Setup

- Tor-Proxy nur im internen Netz anbieten, niemals per Portfreigabe öffentlich machen

- Feste IP für den Raspberry Pi, klare DNS-/Proxy-Adressierung für Clients

- Firewall-Regeln minimalistisch halten: nur notwendige Ports, nur notwendige Quellen

- Clients gezielt konfigurieren und testen, besonders DNS-Verhalten

- Tor bewusst nutzen: Privatsphäre erhöhen, aber nicht „Blindvertrauen“ in Anonymität

- Regelmäßige Updates und saubere Backups (Konfiguration dokumentieren)

Weiterführende Informationsquellen (Outbound-Links)

- Tor Project (Offizielle Projektseite)

- Tor Support (Sicherheits- und Nutzungsfragen)

- Tor Dokumentation (Konfiguration und Konzepte)

- Tor Browser (Empfohlen für Web-Browsing mit Schutz gegen Fingerprinting)

- Tor Installation (Tor Project Community)

- Raspberry Pi Dokumentation (System- und Netzwerkgrundlagen)

- UFW (Firewall-Grundlagen, wenn Sie den Proxy absichern wollen)

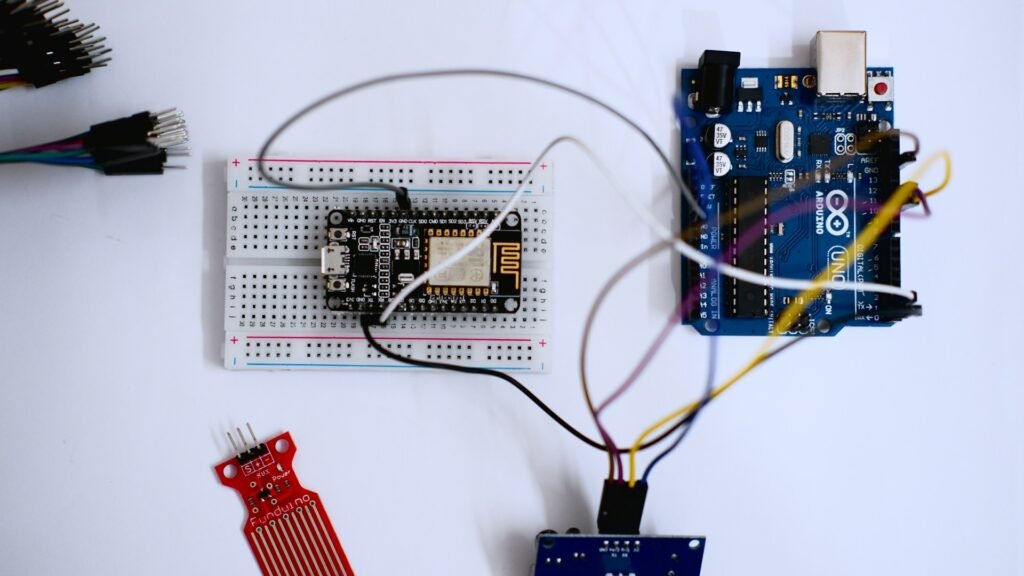

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.