Ein Raspberry Pi im Gäste-WLAN kann eine sehr sinnvolle Sicherheitsmaßnahme sein, wenn Sie IoT-Geräte (Smart Home, Kameras, Steckdosen, Sensoren) vom restlichen Heimnetz trennen möchten. Viele dieser Geräte werden selten aktualisiert, verwenden proprietäre Cloud-Dienste oder besitzen standardmäßig zu offene Netzwerkdienste. Genau hier hilft eine saubere Netzwerksegmentierung: Im Gäste-WLAN oder einem separaten IoT-Netz haben Geräte Internetzugang, aber möglichst keinen Zugriff auf Ihre privaten Rechner, Server, NAS oder sensible Daten. Allerdings ist „Gäste-WLAN“ nicht automatisch ein Sicherheitsgarant. Je nach Router kann es sein, dass Geräte untereinander weiterhin kommunizieren dürfen, dass Multicast-Dienste (mDNS/SSDP) unkontrolliert durchgereicht werden oder dass Regeln nur teilweise greifen. Dieser Artikel zeigt Ihnen praxisnahe Sicherheitstipps, wie Sie einen Raspberry Pi im Gäste-WLAN zuverlässig betreiben, welche typischen Fallen es gibt, und wie Sie IoT-Geräte so konfigurieren, dass Komfort und Sicherheit im Gleichgewicht bleiben – ohne übermäßige Komplexität, aber mit einem klaren Fokus auf robuste Heimnetz-Architektur.

Warum IoT-Geräte und Raspberry Pi getrennt gehören

IoT-Geräte sind im Heimnetz oft der schwächste Punkt. Das liegt weniger daran, dass jedes Gerät „unsicher“ ist, sondern an typischen Rahmenbedingungen: lange Lebenszyklen, seltene Updates, schwer überprüfbare Cloud-Anbindungen, schwache Standardpasswörter oder unnötig aktive Netzwerkdienste. Ein Raspberry Pi kann ebenfalls Dienste bereitstellen (z. B. Home Assistant, Pi-hole, Kamera-Streams) und wird dadurch zu einem attraktiven Ziel, wenn er schlecht abgesichert ist. Trennen Sie IoT und Gäste, reduzieren Sie die Möglichkeit, dass ein kompromittiertes Gerät seitlich in Ihr Privatnetz „weiterwandert“.

- Schadensbegrenzung: Kompromittierte Geräte erreichen Ihre privaten Systeme nicht direkt.

- Kontrollierbarkeit: Sie definieren, welche Geräte wohin dürfen (Internet, lokale Dienste, Updates).

- Übersicht: Ein getrenntes Netz ist leichter zu überwachen (Traffic, DNS, Blocklisten).

Gäste-WLAN ist nicht gleich IoT-Netz: Begriffe und Erwartungen

Viele Router bieten ein Gäste-WLAN mit der Option „Zugriff auf Heimnetz verhindern“. Das ist ein guter Start, ersetzt aber nicht immer eine echte Segmentierung. In manchen Implementierungen ist Gäste-WLAN ein eigenes Subnetz mit NAT, in anderen ein VLAN mit speziellen Firewall-Regeln. Zusätzlich unterscheiden sich Router darin, ob Geräte im Gäste-WLAN untereinander kommunizieren dürfen (Client-Isolation) und ob bestimmte Broadcast-/Multicast-Protokolle blockiert oder durchgelassen werden.

- Gastnetz mit Isolation: Gäste können nicht ins Heimnetz; idealerweise können Gäste auch nicht untereinander kommunizieren.

- IoT-Netz (separates VLAN/Subnetz): Technisch saubere Trennung mit präzisen Firewall-Regeln, meist professioneller als „Gäste-WLAN“.

- Hybrid-Variante: Gäste-WLAN für Besucher, separates IoT-Netz für Geräte; beide getrennt vom Hauptnetz.

Wenn Ihr Router VLANs unterstützt, ist ein dediziertes IoT-VLAN häufig die bestmögliche Lösung. Wenn nicht, kann ein gut konfiguriertes Gäste-WLAN trotzdem einen deutlich besseren Sicherheitsstandard liefern als ein „flaches“ Netzwerk ohne Trennung.

Grundprinzip: Minimale Rechte für IoT – maximaler Schutz fürs Heimnetz

Das Ziel ist einfach: IoT-Geräte benötigen meist nur Internetzugang (Cloud, Updates, Zeitserver) und gegebenenfalls gezielte Zugriffe auf wenige lokale Dienste (z. B. MQTT-Broker, Home Assistant, Drucker). Alles andere sollte standardmäßig blockiert sein. Das lässt sich als Sicherheitsprinzip formulieren:

- Default deny: Standardmäßig wird lokaler Zugriff verboten, nur Ausnahmen werden erlaubt.

- Ausnahmen dokumentieren: Wenn ein Gerät lokale Ports braucht, legen Sie fest, welche Ports und zu welchem Ziel.

- Komfort bewusst zulassen: Funktionen wie Casting, AirPlay oder Discovery sollten kontrolliert aktiviert werden, nicht „einfach offen“.

Raspberry Pi im Gäste-WLAN: Wann es sinnvoll ist – und wann nicht

Ein Raspberry Pi im Gäste-WLAN ist sinnvoll, wenn der Pi selbst als „IoT-nahe“ Komponente arbeitet: etwa als Streaming-Client, kleiner Dienst für Geräte in diesem Segment oder als Zwischenstation (z. B. Collector für Sensoren, die Sie bewusst isolieren). Kritisch wird es, wenn der Pi zentrale Infrastruktur bereitstellt, die auch Ihr Hauptnetz braucht (z. B. DNS für alle, NAS-Services, zentrale Automationen). Dann müssen Sie präzise Regeln definieren, damit die Segmentierung nicht entweder die Funktion zerstört oder die Sicherheit verwässert.

- Gute Kandidaten im Gäste-/IoT-Netz: Kamera-NVR nur für IoT-Kameras, MQTT für isolierte Sensoren, lokale Bridge-Dienste.

- Mit Vorsicht: Home Assistant als Zentrale, wenn viele Geräte im Hauptnetz bleiben; DNS für alle Geräte.

- Besser im Hauptnetz: Admin-Tools, Backups, NAS, Management-Server.

Router-Einstellungen: Die drei wichtigsten Schalter

Bevor Sie am Raspberry Pi optimieren, prüfen Sie die Router-Optionen, denn sie bestimmen die Sicherheitsbasis.

- Heimnetz-Zugriff sperren: Gäste dürfen nicht auf Geräte im Hauptnetz zugreifen (LAN und WLAN).

- Client-Isolation aktivieren: Geräte im Gäste-WLAN sollen nicht untereinander sprechen (verhindert viele seitliche Angriffe).

- Eigenes Subnetz nutzen: Wenn möglich, soll das Gastnetz ein eigenes IP-Netz erhalten (bessere Regelbarkeit).

Wenn Ihr Router eine Einstellung wie „Geräte dürfen miteinander kommunizieren“ bietet, ist die sichere Standardwahl: deaktivieren. Danach prüfen Sie gezielt, ob bestimmte IoT-Funktionen tatsächlich lokale Kommunikation benötigen.

Typische Smart-Home-Fallen: mDNS, SSDP und „Discovery“ im getrennten Netz

Viele Smart-Home-Komponenten finden sich über Discovery-Protokolle: mDNS (Multicast DNS), SSDP/UPnP oder proprietäre Broadcasts. In getrennten Netzen funktioniert das oft nicht „automatisch“ – was aus Sicherheitssicht sogar wünschenswert ist. Dennoch möchten viele Nutzer z. B. Casting, AirPlay, Drucker oder Smart-Home-Bridges über Netzgrenzen hinweg nutzen. Das sollte nicht durch pauschales „alles öffnen“ gelöst werden, sondern durch kontrollierte Freigaben.

- mDNS: Für viele Apple-/IoT-Dienste relevant; über Subnetzgrenzen normalerweise nicht sichtbar.

- SSDP/UPnP: Kann Geräte auffindbar machen, ist aber sicherheitskritisch; nur gezielt einsetzen.

- Alternative: Statt Discovery lieber feste IPs/Hostnames und gezielte Portfreigaben verwenden.

Wenn Sie mDNS zwischen Netzen benötigen, setzen Sie auf gezielte Lösungen (z. B. Avahi-Reflector oder Router-Funktionen für mDNS-Repeater) – und nur dort, wo es notwendig ist. Als Hintergrund ist die Avahi-Dokumentation hilfreich: Avahi (mDNS/DNS-SD).

Absicherung am Raspberry Pi: Basis-Härtung in sinnvollen Schritten

Auch im Gäste-WLAN bleibt Ihr Raspberry Pi ein vollwertiger Linux-Computer. Er sollte so konfiguriert sein, dass ein Angriff möglichst schwer wird und ein potenzieller Schaden begrenzt bleibt.

- Updates konsequent: Regelmäßig System- und Sicherheitsupdates installieren.

- SSH absichern: Passwort-Login deaktivieren, SSH-Schlüssel nutzen, Root-Login sperren.

- Minimalprinzip: Nur Dienste installieren, die Sie wirklich benötigen; ungenutzte Services deaktivieren.

- Starke Passphrasen: Für lokale Nutzerkonten, Web-UIs und API-Keys.

Für eine einfache Host-Firewall ist ufw ein verständlicher Einstieg, gerade für Einsteiger: UFW (Uncomplicated Firewall). Wenn Sie fortgeschritten sind, arbeiten Sie direkt mit nftables oder iptables, um Regeln präzise zu steuern.

Firewall-Strategie: Welche Ports sollten im Gäste-WLAN überhaupt offen sein?

Eine robuste Strategie lautet: Eingehend am Pi alles blockieren, dann gezielt öffnen. Häufig benötigen Sie im Gäste-WLAN lediglich:

- SSH (optional): Nur aus einem Management-Netz oder über VPN, nicht aus „jedem“ Gastgerät.

- Web-UI (optional): Nur, wenn Sie eine lokale Oberfläche brauchen (z. B. Admin-Dashboard) – idealerweise mit Authentifizierung und HTTPS.

- MQTT/Integrationen: Nur zwischen definierten Geräten/Netzen, nicht global.

Wenn Ihr Gäste-WLAN keine Kommunikation zum Hauptnetz erlaubt, müssen Sie für Verwaltung und Monitoring ohnehin einen sicheren Weg schaffen (VPN oder Admin-Client im gleichen Segment). Das ist in der Praxis oft ein Vorteil: Sie werden quasi gezwungen, Zugriff kontrolliert zu gestalten.

Management-Zugriff: VPN statt „Sonderöffnungen“

Die sauberste Lösung für Administration ist, den Pi nicht direkt aus dem Gäste-WLAN „offen“ zu verwalten, sondern über einen VPN-Zugang. So bleibt die Angriffsfläche klein, und Sie müssen nicht verschiedene Portfreigaben und Ausnahmen über Netzgrenzen pflegen. Besonders verbreitet ist WireGuard, weil es effizient und vergleichsweise einfach zu betreiben ist: WireGuard. Für klassische Setups kann auch OpenVPN sinnvoll sein: OpenVPN Community Resources.

- Empfehlung: Admin-Zugriff nur über VPN erlauben, nicht über Gastgeräte.

- Praktisch: Ein Admin-Laptop verbindet sich per VPN und erreicht dann sowohl Hauptnetz als auch IoT/Gastnetz.

- Konsequent: SSH und Admin-Web-UIs auf VPN-Interface beschränken.

DNS im Gäste-WLAN: Sicherheit durch Filter und weniger Datenabfluss

DNS ist ein unterschätzter Hebel. Viele IoT-Geräte kommunizieren regelmäßig mit Cloud-Endpunkten, Tracking-Domains oder Telemetrie-Services. Wenn Sie DNS kontrollieren, gewinnen Sie Transparenz und können – je nach Bedarf – bekannte Werbe- und Tracking-Ziele blockieren. Besonders verbreitet ist Pi-hole als lokaler DNS-Filter: Pi-hole. In Kombination mit einem lokalen Resolver wie Unbound reduzieren Sie zudem Abhängigkeiten von externen DNS-Anbietern: Unbound.

- Separate DNS-Policy: Gäste-/IoT-Netz kann eigene DNS-Regeln bekommen (z. B. strikter als Hauptnetz).

- Blocklisten gezielt: Nicht „maximal“ blocken, sondern stabil – sonst brechen Gerätefunktionen.

- Logging bewusst: DNS-Logs helfen bei Analyse, sind aber auch sensible Metadaten; Aufbewahrung begrenzen.

IoT-Geräte minimieren: Was Sie direkt an den Geräten tun können

Netzwerksegmentierung ist stark, ersetzt aber nicht die Basishygiene am Gerät selbst. Viele Sicherheitsvorfälle entstehen durch Standardpasswörter oder unsichere Fernzugriffe.

- Standardpasswörter ändern: Sofort nach Inbetriebnahme, für jedes Gerät einzigartig.

- Cloud nur wenn nötig: Wenn lokale Steuerung möglich ist, reduzieren Sie Cloud-Abhängigkeit.

- Fernzugriff deaktivieren: Hersteller-Remote-Funktionen sind oft schwer zu auditieren.

- Firmware-Updates: Regelmäßig prüfen, ob Updates bereitstehen; automatische Updates, wenn vertrauenswürdig umgesetzt.

Monitoring und Sichtbarkeit: Wie Sie merken, wenn etwas „komisch“ ist

Ein Gäste-/IoT-Netz ist auch eine Chance für bessere Beobachtung: Wenn Sie dort Traffic und DNS überwachen, fällt ungewöhnliches Verhalten schneller auf. Typische Warnzeichen sind plötzliche Verbindungen zu vielen IPs, ungewöhnlich hohe Datenmengen oder viele DNS-Anfragen zu kryptischen Domains.

- Router-Logs: Manche Router zeigen pro Gastnetz Datenraten und Verbindungen.

- DNS-Analyse: Pi-hole-Statistiken oder Resolver-Logs zeigen auffällige Muster.

- Port-Scanning intern: Prüfen Sie, welche Dienste Ihr Pi wirklich anbietet (regelmäßig und nach Updates).

Komfort vs. Sicherheit: Eine sinnvolle Kompromiss-Checkliste

Viele Heimnetz-Projekte scheitern daran, dass Security „zu streng“ wird und dann schleichend wieder aufgeweicht wird. Besser ist ein kontrollierter Kompromiss mit klaren Regeln.

- Gäste wirklich isolieren: Besuchergeräte gehören ins Gastnetz, ohne Zugriff auf Heimnetz.

- IoT getrennt, aber verwaltbar: Verwaltung über VPN oder dedizierten Admin-Client.

- Nur notwendige Ausnahmen: Wenn Home Assistant ins IoT-Netz muss, dann gezielt auf Ports und Ziele begrenzen.

- Dokumentation: Notieren Sie Ausnahmen (welches Gerät, warum, welche Ports) – das spart später Zeit.

Rechenbeispiel: Wie stark senkt Segmentierung das Risiko? (MathML)

Risiko lässt sich im Heimkontext nicht exakt berechnen, aber Sie können ein einfaches Modell nutzen: Wenn P die Wahrscheinlichkeit ist, dass ein einzelnes IoT-Gerät pro Zeitraum kompromittiert wird, dann ist die Wahrscheinlichkeit, dass mindestens eines von n Geräten betroffen ist, näherungsweise:

P(mindestenseins) = 1 – (1–P) n

Segmentierung ändert nicht automatisch P, aber sie reduziert die Auswirkung: Selbst wenn ein Gerät kompromittiert ist, ist der Zugriff auf Ihr Hauptnetz nicht mehr „gratis“. Damit senken Sie das Schadenspotenzial und erschweren seitliche Bewegungen – ein zentraler Sicherheitsgewinn im Heimnetz.

Praxis-Blueprint: So sieht ein robustes Setup häufig aus

- Hauptnetz: PCs, Laptops, NAS, Backup, Verwaltung, sensible Daten

- IoT-Netz oder Gäste-WLAN für IoT: Kameras, Steckdosen, TVs, Lautsprecher, Sensoren

- Gastnetz für Besucher: Nur Internet, Client-Isolation aktiv

- VPN-Zugang: Admin-Geräte erreichen bei Bedarf beide Netze sicher

- DNS-Policy: IoT-Netz mit restriktiverem DNS (Filter, Logging begrenzt), Hauptnetz optional weniger restriktiv

Weiterführende Informationsquellen (Outbound-Links)

- WireGuard (VPN-Grundlage und sichere Administration)

- OpenVPN Community Resources (Alternative VPN-Lösung)

- UFW Dokumentation (Host-Firewall auf Linux)

- Pi-hole (DNS-Filter für IoT-Netze)

- Unbound (lokaler DNS-Resolver)

- Avahi (mDNS/DNS-SD, Discovery in getrennten Netzen verstehen)

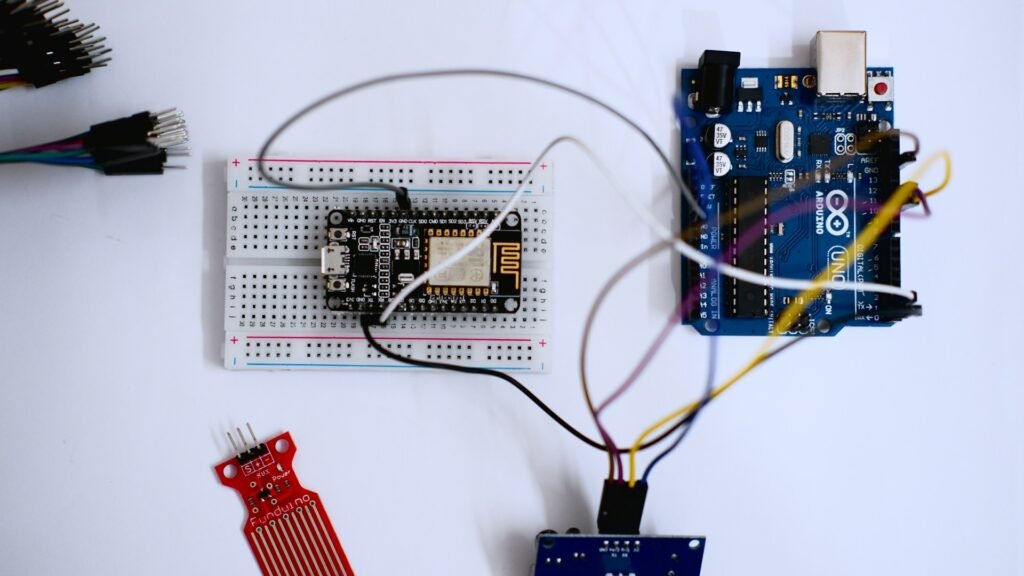

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.