Referenzarchitekturen für Campus, DC und WAN sind in Enterprise-Umgebungen ein zentrales Werkzeug, um Komplexität zu reduzieren, Qualität zu standardisieren und Projekte schneller lieferfähig zu machen. Gleichzeitig werden sie in der Praxis häufig überschätzt: Ein hübsches „Target Diagram“ ersetzt weder saubere Anforderungen noch ein belastbares Betriebsmodell. Der eigentliche Nutzen entsteht erst dann, wenn Referenzarchitekturen als wiederverwendbare Muster verstanden werden, die Standards, Sicherheitsprinzipien, Schnittstellen und Nachweise verbindlich festlegen. Genau hier liegt der Unterschied zwischen „wir haben ein Standardbild“ und „wir liefern wiederholbar“: Eine gute Referenzarchitektur beschleunigt nicht nur die Planung, sondern verkürzt auch Implementierung, reduziert Fehlkonfigurationen und macht Designentscheidungen auditierbar. Dieser Artikel zeigt, wann Referenzarchitekturen für Campus, Data Center (DC) und WAN wirklich helfen, welche Voraussetzungen erfüllt sein müssen und wie man typische Fallstricke vermeidet, ohne in übermäßige Bürokratie zu rutschen.

Was eine Referenzarchitektur ist und was nicht

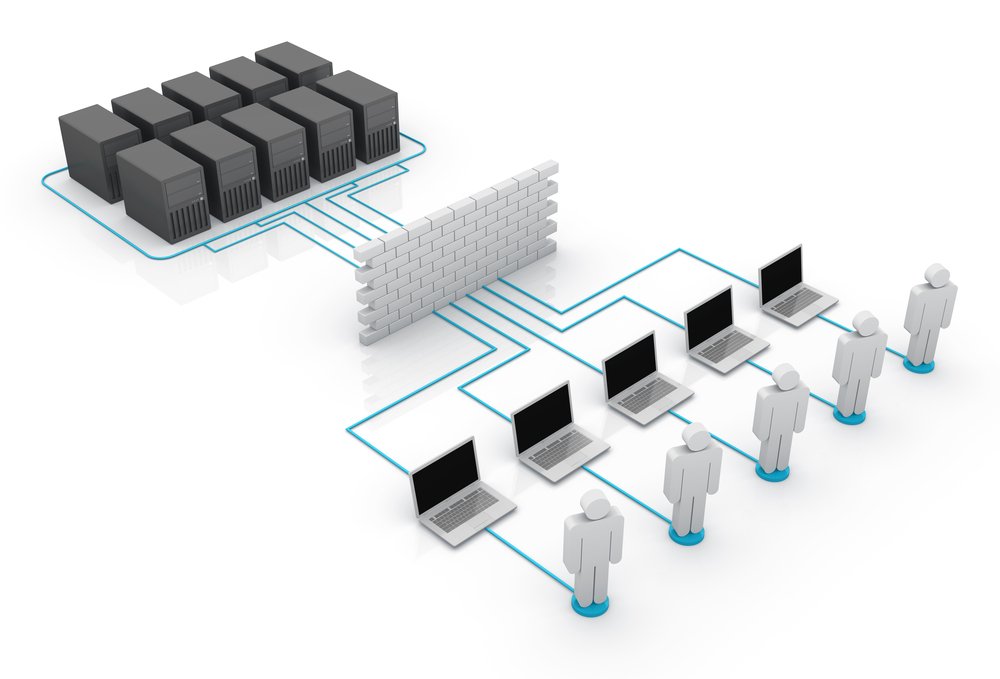

Im Netzwerkdesign wird der Begriff „Referenzarchitektur“ oft unscharf verwendet. Professionell betrachtet ist eine Referenzarchitektur ein wiederverwendbarer Entwurfsrahmen, der bewährte Designprinzipien, Standardkomponenten, Schnittstellen und Governance-Mechanismen so beschreibt, dass Teams konsistent implementieren können.

- Ist: ein standardisiertes Muster (Pattern) mit klarer Anwendbarkeit, definierter Variabilität und überprüfbaren Qualitätsmerkmalen.

- Ist: eine Vorlage, die Architektur- und Security-Gates unterstützt, weil Erwartungen und Nachweise vorab definiert sind.

- Ist nicht: eine vollständige Low-Level-Konfiguration für jede Umgebung, jedes Gerät und jeden Sonderfall.

- Ist nicht: ein Vendor-spezifisches Marketingdiagramm ohne Aussagen zu Betrieb, Telemetrie, Abnahme und Ausnahmeprozess.

Referenzarchitekturen sollten immer einen definierten Geltungsbereich haben (z. B. „Campus-Standardstandort 50–500 Nutzer“, „DC-Fabric für Virtualisierung und Container“, „WAN für duale Provider-Anbindung“). Ohne diese Präzisierung entstehen in Projekten Missverständnisse, weil die Referenzarchitektur als „universell“ interpretiert wird.

Warum Referenzarchitekturen in großen Umgebungen so wertvoll sind

Je größer und heterogener eine Organisation, desto höher ist der Preis inkonsistenter Designs. Ohne wiederverwendbare Standards entstehen nicht nur technische Schulden, sondern auch operative Risiken: unterschiedliche Failover-Logiken, abweichende Sicherheitszonen, wechselnde Logging-Qualität und ein Betrieb, der ständig „Ausnahmen“ beherrschen muss. Referenzarchitekturen helfen insbesondere in folgenden Bereichen:

- Skalierung: Rollouts über viele Standorte oder Plattformen werden schneller, weil Grundentscheidungen bereits getroffen sind.

- Qualität: Best Practices und Lessons Learned werden in Standards gegossen, statt in Köpfen einzelner Experten zu bleiben.

- Sicherheit-by-Design: Segmentierung, Identität, Härtung und Logging sind Teil des Musters, nicht nachträgliche Ergänzung.

- Betriebsfähigkeit: Monitoring, Alarmierung und Runbooks werden standardisiert, was MTTR und Change-Risiken senkt.

- Auditierbarkeit: Entscheidungen sind nachvollziehbar; Abweichungen werden kontrolliert und befristet.

Als Orientierung für strukturierte Architekturarbeit kann ein Blick auf TOGAF hilfreich sein, insbesondere wenn Referenzarchitekturen in ein übergreifendes Enterprise-Architekturmodell eingebettet werden sollen.

Wann Referenzarchitekturen wirklich helfen

Der größte Nutzen entsteht, wenn eine Organisation eine oder mehrere der folgenden Bedingungen erfüllt. Wenn diese Voraussetzungen nicht gegeben sind, werden Referenzarchitekturen oft als „Papierstandard“ wahrgenommen und im Projektverlauf umgangen.

- Wiederholbare Use Cases: Viele ähnliche Standorte, standardisierte Campus-Cluster, wiederkehrende DMZ- oder Cloud-Edge-Muster.

- Mehrere Umsetzungsteams: Interne Teams, Integratoren und Provider setzen parallel um; Konsistenz wird zur Herausforderung.

- Hohe Änderungsfrequenz: Cloud-Programme, M&A, Modernisierung, Security-Initiativen erzeugen permanent neue Anforderungen.

- Regulatorik und Audits: Nachweise zu Segmentierung, Zugriffskontrolle und Logging müssen reproduzierbar erstellt werden.

- Operativer Druck: Hohe Incident-Kosten, viele Changes, wenig Zeit für individuelle Sonderdesigns.

In einer „einmaligen“ Spezialumgebung können Referenzarchitekturen trotzdem nützen, jedoch eher als Qualitätsrahmen (Prinzipien, Controls, Abnahmekriterien) statt als konkretes Rollout-Muster.

Wann Referenzarchitekturen nicht helfen oder sogar schaden

Referenzarchitekturen werden problematisch, wenn sie als Ersatz für Analyse oder als starre Vorgabe genutzt werden. Typische Anti-Patterns:

- Unklare Variabilität: Alles ist „Standard“, aber niemand weiß, was parametrisiert werden darf (z. B. IP-Plan, Bandbreite, Zonenanzahl).

- Keine Governance: Standards existieren, aber es gibt keinen Ausnahmeprozess, keine Versionierung, keine Deprecation.

- Vendor-Dogma: Das Muster basiert auf einem Produktportfolio, nicht auf Anforderungen und Qualitätsattributen.

- Fehlende Operability: Architekturdiagramme ohne Monitoring-/Logging-Standard führen zu Betriebschaos.

- Zu viel Detail: Eine Referenzarchitektur wird zum unwartbaren „Mega-LLD“, das bei jeder kleinen Änderung aktualisiert werden müsste.

Professionell ist daher ein „Goldilocks“-Ansatz: genug Standardisierung, um Wiederverwendbarkeit zu ermöglichen, aber genug Flexibilität, um reale Anforderungen abzudecken.

Campus-Referenzarchitektur: Wo Standardisierung am schnellsten wirkt

Im Campus (LAN/WLAN) sind Wiederholbarkeit und Standardisierung meist besonders hoch, weil Standorte ähnliche Funktionen benötigen: Nutzerzugang, Gastnetz, Segmentierung, lokale Services, zentrale Identität und stabile Betriebsprozesse. Eine Campus-Referenzarchitektur sollte mindestens folgende Bausteine definieren:

- Topologie-Pattern: Access/Distribution/Core oder collapsed Design, je nach Größe und Resilienzanforderung.

- Segmentierungsmodell: Zonen/VRFs, VLAN-Strategie, Übergänge, Default-Deny-Prinzipien.

- Identity & Access: NAC-Integration, Rollenmodelle, Adminzugänge, Gast/BYOD-Handling.

- WLAN-Design: Roaming-Anforderungen, SSID-Strategie, Kapazitätsmodelle, Sicherheitsprofile.

- Operability: Telemetrie, Alarmierung, Standard-Dashboards, Runbooks für häufige Störungsbilder.

Wann Campus-Referenzarchitekturen besonders helfen

- Rollouts: Filialnetze, Behördenstandorte, Bildungseinrichtungen, Produktionsstandorte mit ähnlichen Profilen.

- Security-Programme: Identity-basiertes Access-Design und Segmentierung lassen sich als Standardmuster ausrollen.

- Betriebsoptimierung: Einheitliche Alarmierung und Runbooks senken MTTR und reduzieren „Wissensinseln“.

Typische Campus-Fallstricke

- Zu viele SSIDs und Sonderrollen: Ein Pattern sollte begrenzen und Vereinfachung erzwingen, statt Vielfalt zu legitimieren.

- Layer-2-Überdehnung: Große Broadcast-Domänen erhöhen Störungsrisiken; Failure Domains müssen bewusst gestaltet werden.

- Unsaubere Übergänge: Zonenwechsel ohne klare Enforcement Points erzeugen implizites Vertrauen.

DC-Referenzarchitektur: Warum „ein Standard-Fabric“ nicht für alles reicht

Im Data Center ist die Vielfalt der Workloads oft größer: klassische Virtualisierung, Bare Metal, Container-Plattformen, Storage, Security-Zonen und teils hybride Cloud-Anbindungen. Referenzarchitekturen helfen hier vor allem, wiederholbare Grundmuster zu definieren, während spezifische Ausprägungen (z. B. East-West-Kontrolle, Service-Chaining, Multi-Tenant) variieren können.

- Fabric-Pattern: Leaf-Spine (Clos) oder klassische 3-Tier-Modelle, abhängig von Skalierung und Ost-West-Verkehr.

- Multi-Tenancy: VRFs/Segmente, Mandantentrennung, gemeinsame Services (DNS, NTP, PKI) als definierte Shared Services.

- Security-Zonen: Serverzonen, Management, Backup, DMZ, Jump-Hosts, Storage-Netze, ggf. OT/ICS-Anbindung.

- Traffic-Engineering: Egress-Kontrolle, Routing-Policies, asymmetrische Pfade vermeiden, HA-Design für stateful Komponenten.

- Observability: Flows (NetFlow/IPFIX), Logs, Metriken, Zeit-Synchronisation, Korrelation mit Changes.

Wann DC-Referenzarchitekturen besonders helfen

- Plattformstandardisierung: Wenn mehrere DCs oder Pods ähnlich aufgebaut werden sollen (z. B. „DC Pod“-Pattern).

- Security- und Audit-Anforderungen: Zonenmodell, Logging und Access-Kontrollen lassen sich konsistent nachweisen.

- Lifecycle-Strategien: Standardisierte Pods erleichtern Upgrade- und Refresh-Wellen.

Typische DC-Fallstricke

- „One size fits all“: Ein einzelner Standard ignoriert Workload-Unterschiede (z. B. Latenz vs. Security vs. Service-Chaining).

- Unklare Ownership zwischen Plattform und Netzwerk: Besonders bei virtuellen Netzwerken müssen Schnittstellen sauber definiert sein.

- Fehlende Abnahme- und Testkriterien: Ohne Failover- und Policy-Tests bleibt das Pattern Theorie.

Wer Security Controls und Nachweisführung systematisch in Referenzarchitekturen einbetten will, kann sich an den Kontrollkategorien der NIST SP 800-53 orientieren. Wichtig ist dabei die Übersetzung in konkrete Netzwerkmechanismen (Segmentierung, Logging, Change-Kontrollen), nicht das bloße Zitieren von Controls.

WAN-Referenzarchitektur: Der Hebel für Resilienz, Kosten und Nutzererlebnis

Im WAN treffen technische, wirtschaftliche und organisatorische Faktoren besonders stark aufeinander: Provider, SLA-Realität, Bandbreitenprofile, Routing-Strategien, Cloud/SaaS-Traffic und Security-Edge-Konzepte. Eine WAN-Referenzarchitektur ist besonders wertvoll, weil sie die Regeln für Pfadauswahl, Failover, Egress und Sicherheitsübergänge standardisiert. Das reduziert nicht nur Ausfälle, sondern auch „unerklärliche“ Performance-Probleme.

- Connectivity-Modelle: Dual-Provider, aktive/aktive Pfade, regionale Hubs, Cloud On-Ramps.

- Traffic-Policy: Internet Breakout, SaaS-Optimierung, Egress-Kontrolle, zentrale vs. dezentrale Security.

- Routing-Strategie: BGP-Policies, Präferenzen, Failover-Ziele, Konvergenzverhalten, Stabilitäts-Guardrails.

- QoS und Applikationsklassen: Echtzeit, Business-kritisch, Best Effort; klare Mess- und Zielgrößen.

- Operability und Messbarkeit: End-to-End-Metriken, Provider-Performance-Reporting, Incident- und Change-Korrelation.

Wann WAN-Referenzarchitekturen besonders helfen

- Viele Standorte: Standardisierte Anbindungsprofile nach Größe und Kritikalität reduzieren Planungsaufwand.

- Cloud-/SaaS-Fokus: Einheitliche Egress-Strategien verhindern Routing- und Security-Fragmente.

- Kostenkontrolle: Standardprofile erleichtern Providerverhandlungen und Kapazitätsplanung.

Typische WAN-Fallstricke

- Ignorierte „Last Mile“-Realität: Eine Referenzarchitektur muss Varianten für Standortverfügbarkeit und Providerqualität berücksichtigen.

- Unklare Egress-Ownership: Wer verantwortet Internet Breakout, Secure Web Gateway, DNS-Sicherheit?

- Fehlende SLOs: Ohne Latenz/Jitter- und Loss-Ziele bleibt „Performance“ subjektiv.

Wie man Referenzarchitekturen „produktfähig“ macht: Standards, Blueprints und Variabilität

Damit Referenzarchitekturen in Projekten wirklich genutzt werden, müssen sie wie ein Produkt behandelbar sein: mit klarer Dokumentation, Parametern, Versionierung und Abnahme. Besonders entscheidend ist die Trennung zwischen „fixen“ Standards und variablen Parametern. Ein praxistaugliches Modell:

- Fix (nicht verhandelbar): Sicherheitsprinzipien, Logging-Baselines, Management-Plane-Trennung, Mindest-Redundanz, Naming-Grundsätze.

- Parametrisierbar: Standortgröße, Bandbreite, Anzahl Zonen, VRF-Anzahl, Providerwahl innerhalb definierter Profile.

- Optional (Module): zusätzliche Komponenten wie DDoS-Schutz, WAF-Integration, OT-Segment, spezielle QoS-Profile.

Je klarer diese Kategorien beschrieben sind, desto weniger entstehen „schleichende Ausnahmen“, die Standardisierung langfristig aushöhlen.

Security-Gates und Abnahme: Warum Referenzarchitekturen Nachweise brauchen

Referenzarchitekturen helfen nur dann nachhaltig, wenn sie in Reviews und Gates verankert sind. Das bedeutet: Ein Projekt kann sich nicht „irgendwie“ auf den Standard berufen, sondern muss nachweisen, dass der Standard eingehalten wurde oder dass eine Ausnahme genehmigt ist. Typische Gate-Kriterien, die direkt aus Referenzarchitekturen abgeleitet werden können:

- Architektur-Compliance: Zonenmodell, Topologie-Pattern, Routing-Logik und Schnittstellen entsprechen dem Standard.

- Security-Compliance: Default-Deny-Prinzipien, begründete Flows, Identity/AAA, Hardening-Baselines sind umgesetzt.

- Observability: Logs/Flows/Metriken sind vollständig, Zeit-Synchronisation ist korrekt, Dashboards existieren.

- Testnachweise: Failover-, Policy- und Performance-Tests wurden durchgeführt und dokumentiert.

- Operational Acceptance: Runbooks, Alarmierung, Ownership und Eskalationswege sind geklärt.

Messbarkeit: KPIs, die zeigen, ob Referenzarchitekturen wirken

Ob Referenzarchitekturen wirklich helfen, lässt sich messen. Sinnvolle KPIs sind nicht nur „Uptime“, sondern auch Standardisierungs- und Delivery-Kennzahlen. Beispiele:

- Adoption Rate: Anteil neuer Implementierungen, die einen Standard-Blueprint nutzen.

- Exception Rate: Anzahl aktiver Ausnahmen und Anteil befristeter Ausnahmen mit Ablaufdatum.

- Change Failure Rate: Anteil von Changes, die zu Rollback oder Incident führen (soll sinken).

- MTTR: Wiederherstellungszeiten für typische Störungen (soll sinken).

- Observability Coverage: Anteil kritischer Komponenten mit vollständiger Telemetrie und Logs (soll steigen).

- Time-to-Deliver: Zeit von Anforderung bis produktiver Standort/Service (soll sinken, ohne Risiko zu erhöhen).

Für eine serviceorientierte Sichtweise kann es sinnvoll sein, mit SLOs zu arbeiten. Konzepte dazu werden in den frei zugänglichen Ressourcen zu Site Reliability Engineering gut beschrieben und lassen sich pragmatisch auf Netzwerkservices übertragen.

Pragmatischer Einstieg: So bauen Sie Referenzarchitekturen, die genutzt werden

Viele Organisationen starten zu groß und verlieren Akzeptanz. Wirksamer ist ein iterativer Ansatz, der schnell Nutzen liefert und gleichzeitig Governance etabliert. Ein pragmatischer Einstieg sieht häufig so aus:

- Top-Use-Cases priorisieren: z. B. Standardstandort (Campus/WAN), DC-Pod, Cloud-Konnektivität.

- Minimum Standards definieren: wenige, prüfbare Baselines für Security, Observability und Naming.

- Blueprint erstellen: mit klarer Anwendbarkeit, Parametern, Abnahmekriterien und Testkatalog.

- Referenzimplementierung bauen: ein „goldener“ Pilot, der operativ funktioniert und als Vorlage dient.

- Gates einführen: Architektur- und Security-Review als Definition of Done, inklusive Ausnahmeprozess.

- Versionieren und verbessern: Release Notes, Deprecation-Regeln, KPI-Reporting und kontinuierliche Iteration.

E-E-A-T in der Praxis: Glaubwürdigkeit durch Standards und nachvollziehbare Entscheidungen

Referenzarchitekturen gewinnen Glaubwürdigkeit, wenn sie technisch sauber begründet sind und sich auf verlässliche Quellen stützen. Für Protokollgrundlagen und technische Details eignen sich die IETF RFCs als Primärquellen. Für Security-Orientierung und Kontrolllogik bieten sich NIST und CIS an, wobei der Mehrwert nicht im Zitieren liegt, sondern in der konsequenten Übersetzung in prüfbare Standards, Blueprints und Betriebsprozesse. Entscheidend ist am Ende nicht, wie „modern“ das Diagramm wirkt, sondern ob Referenzarchitekturen im Alltag wiederverwendbar sind, Ausnahmen steuern, Risiken senken und die Lieferfähigkeit messbar erhöhen.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.