RFID/NFC am ESP32: Smarte Zugangskontrollen programmieren ist ein praxisnahes Thema, weil der ESP32 WLAN/Bluetooth, genügend Rechenleistung und eine große Community mitbringt – während RFID- und NFC-Leser günstige, robuste Identifikationsmedien bereitstellen. Richtig umgesetzt entsteht damit eine moderne Zugangskontrolle für Werkstatt, Büro, Vereinsheim oder Home-Lab: Karte oder NFC-Tag anhalten, Zutritt prüfen, Türöffner schalten, Ereignis protokollieren und bei Bedarf zentral verwalten. Gleichzeitig ist gerade bei Zutrittslösungen wichtig, dass Sie nicht nur „irgendeine UID“ auslesen und freischalten. Viele einfache RFID-Karten lassen sich kopieren oder nachahmen, wenn man ausschließlich auf die UID vertraut. Professionelle Zugangskontrollen kombinieren deshalb sichere Kartentypen, saubere Kryptografie, nachvollziehbare Berechtigungen, Manipulationsschutz und ein ausfallsicheres Design (z. B. definierte Zustände bei WLAN-Ausfall). Dieser Artikel zeigt Ihnen, wie Sie RFID/NFC am ESP32 technisch sauber integrieren, welche Module sinnvoll sind, wie typische Architekturen aussehen und welche Sicherheitsmaßnahmen Sie einplanen sollten, damit aus einem Bastelprojekt ein verlässliches System wird.

RFID vs. NFC: Begriffe, Frequenzen und typische Einsatzfälle

Im Alltag werden „RFID“ und „NFC“ oft vermischt. Technisch betrachtet ist NFC ein Teilbereich von RFID, meistens im Hochfrequenzbereich bei 13,56 MHz. Im Maker-Bereich treffen Sie vor allem zwei Welten:

- 125 kHz (LF-RFID): Sehr verbreitet bei günstigen Zutrittssystemen, oft nur UID/ID-basierte Identifikation, begrenzte Sicherheitsfunktionen.

- 13,56 MHz (HF/NFC): NFC-kompatibel, unterstützt je nach Kartentyp deutlich mehr Sicherheits- und Speicherfunktionen (z. B. MIFARE DESFire, FeliCa).

Für smarte Zugangskontrollen ist 13,56 MHz meist die bessere Basis, weil moderne, kryptografisch abgesicherte Kartentypen verfügbar sind. Eine gute technische Einführung in NFC bietet das NXP-Portal: NXP: NFC & HF-RFID Überblick.

Geeignete Reader-Module für den ESP32

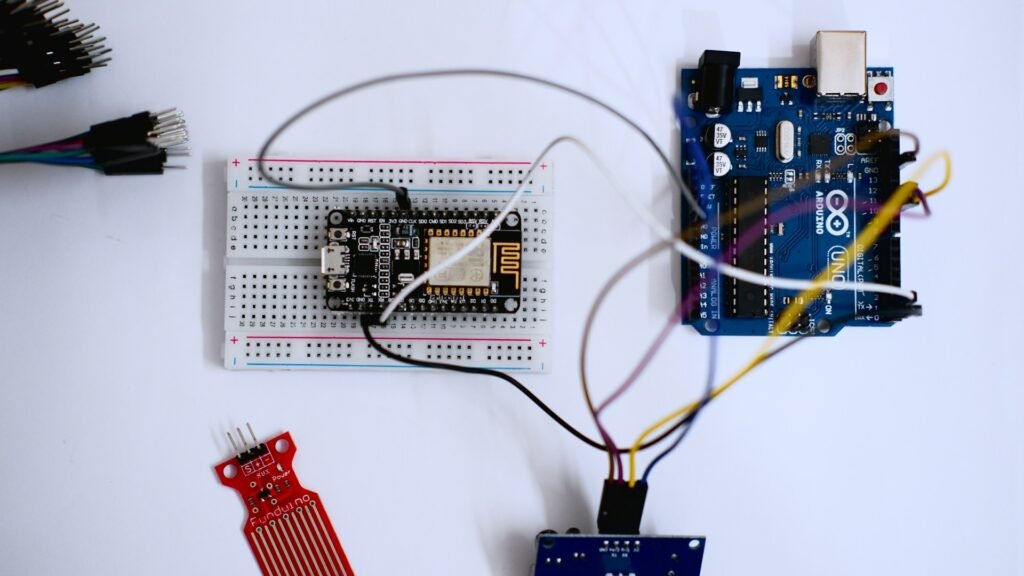

Der ESP32 selbst enthält keinen NFC-Reader. Sie benötigen ein externes Modul, das per SPI, I2C oder UART angebunden wird. Im Hobby- und Prototyping-Umfeld sind diese Module besonders verbreitet:

- MFRC522 (13,56 MHz, SPI): Sehr günstig und weit verbreitet, gut für Experimente – aber für ernsthafte Sicherheit nicht die erste Wahl.

- PN532 (13,56 MHz, SPI/I2C/UART): Flexibel, NFC-tauglich, solide Dokumentation; beliebt für Smartphone-NFC und Tag-Interaktion.

- RC522/PN532 Breakout-Boards: Achten Sie auf saubere Pegelkompatibilität (ESP32 = 3,3 V) und eine stabile Stromversorgung.

- HF-Reader mit Secure-Access-Fokus: In professionellen Projekten werden oft Reader genutzt, die sichere Authentifizierung auf Kartenebene unterstützen.

Als Referenz für die PN532-Familie ist die Herstellerseite hilfreich: NXP: NFC-Reader (PN532/ähnlich).

Hardware-Grundaufbau: Stromversorgung, Pegel und Verdrahtung

Viele Probleme in RFID/NFC-Projekten sind keine Softwarefehler, sondern Spannungs- und Verdrahtungsthemen. NFC-Reader erzeugen ein HF-Feld; dafür benötigen sie stabile Versorgung und saubere Masseführung.

- 3,3-V-Versorgung: Der ESP32 und viele NFC-Module arbeiten mit 3,3 V. Vermeiden Sie 5 V auf Signalleitungen, wenn das Modul nicht ausdrücklich 5-V-tolerant ist.

- Entkopplung: Platzieren Sie nahe am Reader-Modul einen 100-nF-Keramikkondensator, bei instabiler Versorgung zusätzlich 10–47 µF.

- SPI-Leitungen kurz halten: Gerade bei höheren SPI-Takten steigt die Störanfälligkeit mit der Kabellänge.

- Antennenbereich freihalten: Metall in unmittelbarer Nähe der Antenne dämpft das Feld und reduziert Reichweite.

- Relais/Türöffner entkoppeln: Türöffner, Magnetschlösser oder Relais erzeugen Störspitzen. Nutzen Sie Freilaufdioden (bei Spulen), Optokoppler oder Treiberstufen und getrennte Versorgung, wo sinnvoll.

Zugangskontrolle als System: Identität, Berechtigung und Aktion trennen

Eine robuste Zutrittslösung trennt drei Ebenen: Identifikation (wer ist es?), Autorisierung (darf die Person rein?) und Aktorik (Tür öffnen, Log schreiben). Der ESP32 kann alle drei Ebenen lokal abbilden – oder als Edge-Gerät mit Backend arbeiten. Das richtige Modell hängt von Ihrem Risiko, Ihrer Infrastruktur und dem Wartungsbedarf ab.

- Offline-Variante: Berechtigungen lokal in Flash/NVS, schnelle Entscheidung auch ohne Netzwerk.

- Online-Variante: ESP32 fragt einen Server ab (z. B. per HTTPS oder MQTT), zentrale Benutzerverwaltung und Protokollierung.

- Hybrid: Lokale „Whitelist“ als Fallback, Online-Abgleich für Updates und Logging.

Für die lokale Datenspeicherung auf dem ESP32 ist die ESP-IDF-Dokumentation zu NVS ein guter Startpunkt: ESP-IDF: NVS (Non-Volatile Storage).

Warum UID-basierte Freigabe allein unsicher ist

Viele Beispielprojekte schalten bei einer bekannten UID direkt ein Relais. Das ist bequem, aber in Sicherheitskontexten problematisch: UIDs sind bei vielen Kartentypen nicht geheim und teils leicht zu emulieren. Für eine „smarte Zugangskontrolle“ sollten Sie daher mindestens folgende Prinzipien berücksichtigen:

- UID ist keine Authentifizierung: Behandeln Sie die UID höchstens als Index oder „Hinweis“, nicht als alleinigen Zugangsschlüssel.

- Bevorzugen Sie sichere Kartentypen: Setzen Sie auf Karten/Tags mit echter kryptografischer Authentifizierung (z. B. DESFire-Klasse) statt einfacher Speicher-/UID-Karten.

- Nutzen Sie Challenge-Response: Die Karte beweist Besitz eines geheimen Schlüssels, ohne ihn preiszugeben.

- Protokollieren Sie Ereignisse: Zeit, Leser-ID, Ergebnis (erlaubt/abgelehnt) – für Nachvollziehbarkeit.

Wenn Sie tiefer in sichere NFC-Kartentechnologien einsteigen möchten, bietet der Hintergrund zu MIFARE DESFire einen Startpunkt: NXP: MIFARE DESFire Überblick.

Software-Strategien am ESP32: Arduino vs. ESP-IDF

Sie können RFID/NFC am ESP32 sowohl in der Arduino-IDE als auch im ESP-IDF umsetzen. Für Einsteiger ist Arduino oft schneller. Für größere Projekte (OTA, sichere Kommunikation, Multitasking, saubere Treiberarchitektur) lohnt ESP-IDF.

- Arduino-Umfeld: Viele Bibliotheken für MFRC522/PN532, schnelle Prototypen, geringere Einstiegshürde.

- ESP-IDF: Bessere Kontrolle über Tasks, Speicher, TLS, NVS; gut für produktionsnahe Systeme.

Eine solide Basis für ESP32-Entwicklung und Sicherheitsthemen ist die Espressif-Dokumentation selbst: ESP-IDF Dokumentation (ESP32).

Typische Ablaufkette beim Lesen eines Tags

Unabhängig vom Reader-Modul folgt ein stabiler Ablauf häufig diesem Muster:

- Polling oder Interrupt: Reader signalisiert „Karte im Feld“ oder wird zyklisch abgefragt.

- Anti-Kollision: Falls mehrere Tags im Feld sind, wird ein Tag selektiert.

- Identifikationsdaten lesen: UID/Seriennummer, ggf. Kartentyp und Basisinformationen.

- Authentifizierung: Wenn ein sicherer Kartentyp genutzt wird, erfolgt eine kryptografische Prüfung.

- Berechtigungsentscheidung: Lokal (Whitelist/Policy) oder online (Server-Entscheid).

- Aktion: Türöffner für definierte Zeit aktivieren, Feedback (LED/Buzzer), Event loggen.

Wichtig ist, dass Sie Zeitouts sauber definieren: Ein Reader darf nicht „hängen bleiben“, wenn eine Karte entfernt wird oder eine Kommunikation fehlschlägt. Das erhöht Zuverlässigkeit und verhindert „Geisterzustände“.

Relais, Türöffner und Magnetschloss: Aktorik professionell ansteuern

Die meisten Zugangskontrollen enden bei einer physischen Aktion: ein Türöffner, ein elektrischer Riegel oder ein Magnetschloss. Hier entstehen typische Fehlerquellen: zu hoher Strom, induktive Lasten, EMV-Störungen und unsichere Fail-States.

- Treiberstufe statt GPIO direkt: Nutzen Sie Transistor/MOSFET oder ein Relaismodul mit Treiber.

- Freilaufdiode: Bei Spulen (Relais, Türöffner) zwingend, um Spannungsspitzen zu begrenzen.

- Separate Versorgung: Türöffner/Relais idealerweise aus eigener Versorgung; gemeinsame Masse nur dort, wo nötig.

- Fail-Safe vs. Fail-Secure: Entscheiden Sie, ob bei Stromausfall die Tür offen (fail-safe) oder geschlossen (fail-secure) sein soll – abhängig von Sicherheits- und Fluchtweg-Anforderungen.

- Zeitfenster: Türöffner nur für ein kurzes, definiertes Intervall aktivieren (z. B. 1–3 Sekunden).

Sichere Identitäten: Von einfachen Tags zu echten Credentials

Eine smarte Zugangskontrolle steht und fällt mit dem Credential-Konzept. Für Hobbyprojekte sind einfache Tags oft ausreichend; für echte Zutrittsszenarien sollten Sie die Sicherheitsstufe bewusst wählen.

- Einfach (niedrige Sicherheit): UID-Whitelist, geeignet für unkritische Bereiche (z. B. „Startet nur mein Projekt“).

- Mittlere Sicherheit: Tag-Daten mit App- oder Server-Signatur, Token-Prinzip (z. B. signiertes JSON, kurzlebig).

- Hohe Sicherheit: Kryptografische Karten (z. B. DESFire) oder zusätzliche Faktoren (PIN, Smartphone, Zeitfenster).

Wenn Sie online arbeiten, ist TLS Pflicht. Für den ESP32 ist die sichere Kommunikation über HTTPS/TLS im ESP-IDF gut dokumentiert: ESP-IDF: esp_tls.

Benutzerverwaltung und Provisioning: Karten anlernen ohne Chaos

In der Praxis benötigen Sie einen sauberen Prozess, um neue Karten/Tags zu registrieren und wieder zu sperren. „Hardcoded in der Firmware“ skaliert nicht und ist fehleranfällig. Besser sind strukturierte Provisioning-Methoden:

- Admin-Modus: Ein spezieller Admin-Tag oder ein Wartungsbutton aktiviert das Anlernen für ein Zeitfenster.

- Whitelist in NVS: Berechtigungen lokal speichern, aber kontrolliert aktualisieren.

- Zentrale Verwaltung: Backend, das Benutzer, Rollen, Zeitpläne und Leser-IDs verwaltet.

- Revocation: Gesperrte Karten müssen zuverlässig abgewiesen werden, auch wenn das Gerät offline ist (Hybrid-Fallback).

Eine einfache und robuste Praxis ist, jede Entscheidung als „Event“ zu loggen – lokal oder remote – um später nachvollziehen zu können, wann welche ID zugreifen wollte.

Smartphone als NFC-Ausweis: Chancen und Grenzen

Viele möchten statt einer Karte das Smartphone nutzen. Das ist möglich, aber in der Praxis abhängig von Plattform, NFC-Modus und Sicherheit. Smartphones können NFC-Tags lesen und teils emulieren (Host Card Emulation), jedoch ist das Design von sicheren, kompatiblen Credentials komplex und stark von App-/OS-Implementierungen abhängig.

- Tag-Scan: Smartphone liest Tag und sendet Token an Server – eignet sich eher für „Check-in“ als für schnelle Türöffner.

- HCE: Smartphone emuliert eine Karte – erfordert saubere App-Logik, Schlüsselmanagement und Reader-Unterstützung.

- Praxisempfehlung: Für zuverlässige Türöffnung sind physische Karten/Tags oft einfacher; Smartphone eher als Zusatzfaktor.

Manipulationsschutz und Betriebssicherheit: Was im Alltag zählt

Eine Zugangskontrolle wird im Alltag getestet: durch Stromausfall, instabiles WLAN, neugierige Hände oder Störungen. Planen Sie daher bewusst für Robustheit.

- Gehäuse und Montage: Reader-Antenne korrekt positionieren, Elektronik geschützt, Kabelzugentlastung.

- Sabotagekontakt: Optional: Gehäuseöffnung erkennen und als Event melden.

- Rate-Limiting: Wiederholte Fehlversuche begrenzen (z. B. kurze Sperre nach X Fehlversuchen).

- Offline-Regeln: Definieren Sie, was bei Serverausfall passiert (z. B. nur lokale Admins, keine neuen Nutzer).

- Updates: OTA-Updates für Sicherheitsfixes, aber abgesichert (Signaturen, stabile Rollback-Strategie).

Datenschutz und Protokollierung: So speichern Sie Ereignisse verantwortungsvoll

Zutrittsdaten sind sensibel, weil sie Bewegungsmuster abbilden können. Speichern Sie daher nur, was Sie brauchen, und schützen Sie Logs vor unbefugtem Zugriff.

- Datenminimierung: Kein unnötiges Speichern personenbezogener Daten auf dem Gerät.

- Pseudonymisierung: Statt Klarname nur eine interne Benutzer-ID loggen.

- Transportverschlüsselung: Logs nur über TLS an Server senden.

- Aufbewahrung: Definieren Sie Löschfristen und Zugriffskontrollen.

Fehlersuche: Häufige Probleme und schnelle Lösungen

- Reader erkennt Karten nur sehr nah: Antenne durch Metall abgeschirmt, Versorgung instabil, falsche Einbaulage.

- ESP32 resettet beim Türöffnen: Induktive Störung/Spannungseinbruch, fehlende Diode, gemeinsame Versorgung ohne Entkopplung.

- Unzuverlässige Erkennung: Zu lange SPI-Kabel, schlechter Massebezug, zu hoher SPI-Takt, fehlende Pull-ups/Pull-downs je nach Modul.

- Viele Fehlablesungen: Mehrere Tags im Feld, Anti-Kollision nicht sauber gehandhabt, Zeitouts fehlen.

- „Falsche“ IDs: Unterschiedliche Kartentypen, verschiedene UID-Längen, Software behandelt Byte-Reihenfolge inkonsistent.

Outbound-Links zu relevanten Informationsquellen

- ESP-IDF Dokumentation (ESP32): Basis für robuste Firmware, Tasks, Speicher und Netzwerk

- ESP-IDF NVS: Zuverlässige lokale Speicherung von Whitelists und Konfiguration

- ESP-IDF esp_tls: TLS/HTTPS für sichere Autorisierung und Logging

- NXP: NFC & HF-RFID Überblick (Technologiegrundlagen)

- NXP: NFC-Reader-Familien (PN532/ähnliche Reader als Referenz)

- NXP: MIFARE DESFire Überblick (sichere Kartenkonzepte für Zutrittssysteme)

- NFC Grundlagen: Überblick zu Protokollen und Einsatzbereichen

IoT-PCB-Design, Mikrocontroller-Programmierung & Firmware-Entwicklung

PCB Design • Arduino • Embedded Systems • Firmware

Ich biete professionelle Entwicklung von IoT-Hardware, einschließlich PCB-Design, Arduino- und Mikrocontroller-Programmierung sowie Firmware-Entwicklung. Die Lösungen werden zuverlässig, effizient und anwendungsorientiert umgesetzt – von der Konzeptphase bis zum funktionsfähigen Prototyp.

Diese Dienstleistung richtet sich an Unternehmen, Start-ups, Entwickler und Produktteams, die maßgeschneiderte Embedded- und IoT-Lösungen benötigen. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

IoT-PCB-Design & Schaltplanerstellung

-

Leiterplattenlayout (mehrlagig, produktionstauglich)

-

Arduino- & Mikrocontroller-Programmierung (z. B. ESP32, STM32, ATmega)

-

Firmware-Entwicklung für Embedded Systems

-

Sensor- & Aktor-Integration

-

Kommunikation: Wi-Fi, Bluetooth, MQTT, I²C, SPI, UART

-

Optimierung für Leistung, Stabilität & Energieeffizienz

Lieferumfang:

-

Schaltpläne & PCB-Layouts

-

Gerber- & Produktionsdaten

-

Quellcode & Firmware

-

Dokumentation & Support zur Integration

Arbeitsweise:Strukturiert • Zuverlässig • Hardware-nah • Produktorientiert

CTA:

Planen Sie ein IoT- oder Embedded-System-Projekt?

Kontaktieren Sie mich gerne für eine technische Abstimmung oder ein unverbindliches Angebot. Finden Sie mich auf Fiverr.