Rogue AP Detection ist ein zentraler Baustein, wenn Sie WLAN-Sicherheit und Monitoring professionell planen. „Rogue Access Points“ sind dabei nicht nur der klassische, böswillig platzierte Funkzugang eines Angreifers. In der Praxis sind es oft ganz banale Ursachen: ein Mitarbeitender bringt einen privaten WLAN-Router mit, ein falsch konfigurierter Repeater wird im Büro eingesteckt, ein IoT-Gateway spannt unbemerkt ein eigenes Netz auf oder ein Smartphone-Tethering läuft dauerhaft. Das Risiko ist dennoch real: Ein Rogue AP kann Datenverkehr umleiten, Anmeldedaten abgreifen, interne Netze unkontrolliert öffnen oder als Einstiegspunkt für laterale Bewegungen dienen. Dazu kommt die Gefahr von „Evil Twin“-Angriffen, bei denen ein Angreifer eine SSID imitiert, um Nutzer zum Verbinden zu verleiten. Wer Rogue AP Detection sinnvoll aufsetzt, braucht deshalb mehr als eine Checkbox im WLAN-Controller. Es geht um ein belastbares Zusammenspiel aus Funküberwachung, klaren Klassifizierungsregeln, Alarmierung, Incident-Prozessen und einer Architektur, die Missbrauch auch dann begrenzt, wenn ein Rogue AP kurzzeitig unentdeckt bleibt.

Was genau ist ein Rogue AP – und warum ist der Begriff so wichtig?

Ein „Rogue Access Point“ ist grundsätzlich ein Access Point oder WLAN-Sender, der nicht autorisiert ist, aber in einem Umfeld auftaucht, in dem er Schaden anrichten kann. Für die Sicherheitsplanung ist entscheidend, dass nicht jeder „fremde“ Access Point ein Rogue AP ist. Die wichtigsten Kategorien sind:

- Neighbor AP: Fremdes WLAN aus der Nachbarschaft (z. B. nebenan). Sichtbar, aber nicht Teil Ihrer Infrastruktur.

- Rogue AP (intern): Unautorisierter AP, der in Ihre Verkabelung oder Ihre Räume eingebracht wurde (z. B. privater Router am LAN-Port).

- Evil Twin: Angreifer imitiert Ihre SSID (und oft auch BSSID/MAC-ähnlich), um Clients anzulocken.

- Misconfigured AP: Ein eigentlich autorisiertes Gerät funkt falsch (z. B. falsche SSID, falsches VLAN, offenes Netz).

- Soft AP/Tethering: Smartphone-Hotspot oder Laptop-Hotspot, häufig übersehen, aber potenziell gefährlich.

Rogue AP Detection muss deshalb nicht nur „Fremdnetze finden“, sondern sie korrekt klassifizieren. Falschalarme führen zu Alarmmüdigkeit, und echte Rogues gehen im Rauschen unter.

Bedrohungsszenarien: Was kann im schlimmsten Fall passieren?

Ein Rogue AP ist gefährlich, weil er zwei Welten verbindet: Funk (für jeden in Reichweite) und häufig Ihr internes LAN (wenn er an der Verkabelung hängt). Typische Risiken sind:

- Bypass von Zugriffskontrolle: Ein Rogue Router kann NAT machen und interne Regeln umgehen, wenn Ports nicht abgesichert sind.

- Man-in-the-Middle: Traffic kann umgeleitet oder manipuliert werden, wenn Nutzer einem falschen AP vertrauen.

- Credential Harvesting: Evil Twin fängt Anmeldedaten ab, besonders bei schwacher 802.1X-Servervalidierung.

- Shadow IT: Unkontrollierte Netze schaffen unerwünschte Datenabflüsse und Compliance-Risiken.

- Laterale Bewegung: Ein kompromittierter Client nutzt den Rogue AP als Brücke zu anderen Netzsegmenten.

- Störung der Funkumgebung: Zusätzliche SSIDs und Sendeleistung erhöhen Kanalbelegung und Interferenz.

Wichtig für die Priorisierung: Nicht jedes Risiko ist gleich wahrscheinlich. In vielen Unternehmen sind „gut gemeinte“ Rogue APs durch Mitarbeitende häufiger als hochprofessionelle Evil Twins. Ihr Detection-Design sollte beides abdecken, aber den realen Alltag berücksichtigen.

Grundlagen der Rogue AP Detection: Wie erkennt man verdächtige Sender?

Rogue AP Detection basiert auf der Beobachtung des Funkumfelds und der Korrelation mit Netzwerk- und Inventardaten. Moderne WLAN-Systeme nutzen typischerweise diese Bausteine:

- RF-Scanning: Access Points scannen Kanäle und erfassen SSIDs/BSSIDs (Beacons, Probe Responses).

- Klassifizierung: Vergleich gegen eine Liste autorisierter APs (MAC/BSSID) und bekannter SSIDs.

- Wired Correlation: Erkennung, ob ein „fremder“ AP physisch im eigenen Kabelnetz hängt (z. B. durch MAC-Adresssichtung im Switch).

- Client Association Monitoring: Sichtbarkeit, ob Unternehmensclients sich mit fremden SSIDs verbinden.

- Eventing/Alerting: Alarm auslösen, wenn definierte Schwellen überschritten werden (z. B. Rogue im internen LAN).

Die Qualität hängt stark davon ab, wie viel „Sensorik“ Sie tatsächlich im Funk haben. Wenn Ihre APs nie scannen, sehen Sie vieles nicht. Wenn sie zu aggressiv scannen, kann die WLAN-Performance leiden. Deshalb ist Planung entscheidend.

Planung der Funküberwachung: Scanning ohne Performanceverlust

Ein häufiger Irrtum ist, dass Rogue Detection „kostenlos“ ist. Funkscans verbrauchen Zeit, in der ein Access Point nicht für Clientverkehr zur Verfügung steht, wenn er nicht dedizierte Sensorfunktionen oder zusätzliche Radios besitzt. In der Planung sind daher drei Modelle relevant:

Model 1: In-Band Scanning (AP scannt nebenbei)

Hier übernehmen produktive APs die Überwachung. Vorteil: Keine zusätzlichen Geräte. Nachteil: Scans können Airtime kosten, und Abdeckung für Scans ist nicht immer optimal, weil APs primär für Clients platziert sind.

Model 2: Dedizierte Sensor-APs oder drittes Radio

Ein dediziertes Radio oder ein Sensor-AP scannt permanent, ohne Clientverkehr zu beeinflussen. Vorteil: Sehr gute Sichtbarkeit und schnellere Erkennung. Nachteil: Höhere Kosten und Planungsaufwand.

Model 3: Hybride Strategie

In kritischen Bereichen (Empfang, Meetingräume, öffentlich zugängliche Flächen) setzen Sie Sensorik stärker ein, während in weniger kritischen Bereichen ein moderates In-Band Scanning genügt. Dieses Modell ist in der Praxis oft der beste Kompromiss.

Abdeckung und Platzierung: Wo Rogues typischerweise auftauchen

Rogue APs entstehen oft dort, wo Nutzer „schnell Internet“ wollen oder wo Anschlussdosen leicht zugänglich sind. Besonders relevant sind:

- Meetingräume: Präsentationstechnik, kurzfristige Setups, viele Gastgeräte

- Empfang und Wartebereiche: Höhere Besucherfrequenz, mehr Incentive für Fremdnetze

- Offene Büroflächen: Hotspots, Repeater, private Router, IoT-Gadgets

- Lager/Produktion: Spezialgeräte, provisorische Installationen, lange Laufzeiten ohne Review

- Co-Working/Mietflächen: Viele Parteien, hohe Nachbarschaftsdichte, mehr „Neighbor AP“-Rauschen

Für das Monitoring heißt das: Planen Sie Sensorik dort dichter, wo das Risiko und die Konsequenz hoch sind. Ein Rogue AP im Serverraum ist anders zu bewerten als ein Smartphone-Hotspot im Pausenraum.

Klassifizierung: Vom „Fremdnetz“ zur echten Bedrohung

Die größte operative Herausforderung ist, aus tausenden sichtbaren SSIDs die relevanten Fälle zu filtern. Ein gutes Design arbeitet mit klaren Regeln und Prioritäten.

Whitelist und Inventar: autorisierte Infrastruktur eindeutig abbilden

Pflegen Sie eine verlässliche Liste autorisierter APs (BSSID/MAC, Standort, Controller-Zuordnung). Ohne diese Grundlage klassifiziert das System falsch. Besonders wichtig bei Außenstellen, temporären Installationen und Ersatzgeräten: Inventar und Realität müssen übereinstimmen.

SSID- und Naming-Policy: Erkennung von Spoofing erleichtern

Wenn Ihre Unternehmens-SSID eindeutige Namen, konsistente Security-Profile und klare Broadcast-Regeln hat, wird Spoofing leichter erkennbar. Vermeiden Sie SSID-Namen, die zu generisch sind (z. B. „OfficeWiFi“), weil sie oft von Nachbarn oder Angreifern imitiert werden.

Wired Correlation: Die wichtigste Eskalationsstufe

Ein Access Point, der nur „in der Luft“ sichtbar ist, kann ein Nachbar sein. Ein Access Point, der im eigenen Kabelnetz hängt, ist ein echtes Risiko. Deshalb ist die Korrelation mit Switches entscheidend. Best Practice ist, Rogue Detection mit Switch- und NAC-Informationen zu kombinieren, um sofort zu erkennen, ob ein fremder AP an einem internen Port angeschlossen ist.

Evil Twin und Credential-Schutz: 802.1X richtig absichern

Evil Twin-Angriffe sind besonders relevant, wenn Nutzergeräte automatisiert verbinden und wenn 802.1X-Profile unsauber sind. Zwei Best Practices sind hier zentral:

- Servervalidierung erzwingen: Clients müssen den RADIUS-Server anhand einer definierten CA und eines erwarteten Servernamens prüfen. Sonst kann ein Angreifer mit einem eigenen RADIUS-Setup Credentials abgreifen.

- EAP-TLS bevorzugen: Zertifikatsbasierte Authentisierung reduziert Passwort-Risiken und erschwert Credential Harvesting deutlich.

Rogue AP Detection ist hier die zweite Verteidigungslinie. Die erste Linie ist, dass Clients einem gefälschten Netzwerk gar nicht vertrauen.

Monitoring-Design: Welche Events wirklich sinnvoll sind

Damit Rogue AP Detection nicht zum „Alarmgenerator“ wird, sollten Sie Events nach Schweregrad strukturieren. Ein praxistaugliches Modell:

- Critical: Rogue AP im eigenen Kabelnetz erkannt (wired correlation) oder Rogue mit SSID-Imitation der Corporate-SSID

- High: Unternehmensclients verbinden sich mit fremder SSID, die Ihrer Corporate-SSID ähnelt, oder auffällige BSSID-Wechsel

- Medium: Unbekannte SSIDs in sensiblen Bereichen, ungewöhnlich hohe Sendeleistung, neue SSIDs mit starkem Signal in Kernzonen

- Low: Neighbor APs, allgemeines Funkrauschen, kurzzeitige Hotspots ohne Korrelation

Für jeden Schweregrad brauchen Sie eine klare Reaktion: Ticket, automatisches Blocken, Vor-Ort-Prüfung, oder nur Beobachtung.

Automatisierung: Blocken, Deauth und warum man vorsichtig sein sollte

Manche WLAN-Systeme bieten „Containment“: Das System versucht, Clients von einem Rogue AP zu trennen (z. B. durch Deauthentication Frames). Operativ klingt das attraktiv, ist aber in der Planung heikel:

- False Positives: Ein irrtümlich als Rogue klassifizierter Neighbor AP kann unberechtigt gestört werden.

- Funkrechtliche und organisatorische Aspekte: Aktive Störmaßnahmen sind je nach Kontext kritisch und sollten klar geregelt sein.

- Angriffsoberfläche: Falsche Automatisierung kann selbst zum Ausfall führen, wenn z. B. legitime Geräte betroffen sind.

Best Practice ist, Containment nur sehr gezielt einzusetzen: in klar definierten Hochrisikozonen, mit hoher Klassifizierungssicherheit (z. B. wired correlation) und mit dokumentierter Freigabe. In vielen Umgebungen ist „Alarm + schneller Vor-Ort-Prozess“ die sicherere Option.

Netzwerkhärtung als zweite Verteidigungslinie: Wenn Rogue doch angeschlossen wird

Rogue Detection ist wichtig, aber Sie sollten davon ausgehen, dass ein Rogue AP zeitweise unentdeckt bleibt. Deshalb braucht es Härtungsmaßnahmen im kabelgebundenen Netz:

- Port Security: MAC-Limits oder dynamische Regeln, um unerwartete Geräte zu erkennen

- NAC/802.1X am Switchport: Nur autorisierte Geräte erhalten Zugang zum LAN

- DHCP Snooping und Dynamic ARP Inspection: Schutz vor Rogue DHCP und ARP-Manipulation

- Segmentierung: Unbekannte Geräte landen in Quarantäne-VLANs oder stark eingeschränkten Rollen

- Management-Netze trennen: AP-/Controller-Management nie im Clientnetz, Adminzugriff nur aus sicheren Zonen

Diese Maßnahmen verhindern, dass ein „privater Router am LAN-Port“ automatisch zu einer vollwertigen Brücke ins Intranet wird.

Prozesse: Incident Response für Rogue APs planen

Ohne Prozesse bleibt Monitoring wirkungslos. Ein guter Rogue-AP-Prozess definiert, wer wann was tut und welche Informationen benötigt werden. Ein praxistaugliches Runbook umfasst:

- Triaging: Klassifizierung prüfen (Neighbor vs Rogue vs Evil Twin), Signalstärke, Standortindikatoren, wired correlation

- Containment-Entscheidung: Sofortmaßnahme ja/nein, abhängig von Kritikalität und Sicherheit der Klassifizierung

- Vor-Ort-Suche: Wer geht wohin, welche Tools (WLAN-Analyzer, Spektrumanalyse, Standortkarte)?

- Remediation: Gerät entfernen, Switchport sperren, Nutzer informieren, Root Cause klären

- Nachbereitung: Warum ist es passiert (Policy-Lücke, fehlende Portkontrolle, Schatten-IT)? Welche Prävention folgt?

Wichtig ist, dass diese Schritte nicht nur im Dokument stehen, sondern geübt werden. Ein Rogue AP ist ein Ereignis, bei dem Tempo zählt.

Dokumentation und Compliance: Nachweisbarkeit ohne Overlogging

Rogue AP Detection berührt häufig Compliance-Anforderungen, weil sicherheitsrelevante Ereignisse protokolliert werden. Planen Sie daher:

- Minimaler Logdatensatz: Zeit, erkannte BSSID/SSID, Klassifizierung, Standort/AP, Korrelationsergebnis, getroffene Maßnahmen

- Rollenbasierter Zugriff: Nur berechtigte Rollen sehen Sicherheitsdetails, Zugriffe werden protokolliert

- Aufbewahrungsfristen: Definierte Retention für Security-Events, automatisierte Löschung/Rotation

Der Fokus sollte auf Security-Events liegen, nicht auf Inhaltsdaten von Nutzern. So bleibt das Monitoring wirksam und verhältnismäßig.

Typische Fehler bei Rogue AP Detection – und wie Sie sie vermeiden

- Zu viele Alarme ohne Priorisierung: Führt zu Alarmmüdigkeit; Lösung: Schweregrade, klare Regeln, wired correlation als Trigger für Critical.

- Kein aktuelles AP-Inventar: Autorisierte Geräte wirken „fremd“; Lösung: Inventarprozesse und Standortzuordnung pflegen.

- Scanning falsch konfiguriert: Entweder zu wenig Sichtbarkeit oder Performanceprobleme; Lösung: Sensorstrategie planen (hybrid, kritische Zonen).

- Kein Switch-/NAC-Zusammenspiel: Rogues am Kabel bleiben unentdeckt; Lösung: Portkontrollen, Korrelation, Quarantäne.

- Client-Profile unsicher: Evil Twin wird möglich; Lösung: Servervalidierung und EAP-TLS, wo möglich.

- Keine Runbooks: Alarme bleiben liegen; Lösung: Verantwortlichkeiten, Eskalation und Übungen.

Praxisleitfaden: Rogue AP Detection für Monitoring und Sicherheit aufbauen

- Risikoanalyse: Wo sind die kritischen Bereiche, welche Geräteklassen, welche Bedrohungen sind realistisch?

- Sensorik planen: In-Band, dedizierte Sensoren oder Hybrid – mit Fokus auf kritische Zonen.

- Klassifizierung definieren: Autorisierte APs, SSID-Policies, Neighbor-Handling, Spoofing-Kriterien.

- Wired Correlation integrieren: Switchdaten/NAC nutzen, um Rogues im Kabelnetz als Critical zu erkennen.

- Alerting strukturieren: Schweregrade, Schwellen, Alarmwege (SIEM/Ticketing), Eskalationszeiten.

- Härtung im LAN: Port Security, NAC, Quarantäne, DHCP/ARP-Schutz, Management-Trennung.

- Runbooks etablieren: Triage, Vor-Ort-Prozess, Remediation, Nachbereitung.

- Regelmäßige Tests: Simulierte Rogue-Szenarien, Alarmqualität prüfen, False Positives reduzieren.

Checkliste: Rogue AP Detection einsatzbereit machen

- Inventar vollständig: Autorisierte APs und BSSIDs aktuell, Standortzuordnung gepflegt

- Sensorstrategie definiert: Kritische Bereiche mit hoher Sichtbarkeit, Scanning ohne spürbaren Client-Impact

- Wired Correlation aktiv: Rogues im Kabelnetz werden zuverlässig erkannt und priorisiert

- Client-Schutz umgesetzt: 802.1X-Servervalidierung, idealerweise EAP-TLS für Managed Clients

- Alarmierung mit Prioritäten: Critical/High/Medium/Low, klare Reaktionszeiten und Verantwortlichkeiten

- LAN-Härtung vorhanden: NAC/Portkontrolle, Quarantäne, Segmentierung, Management-Trennung

- Runbooks und Übungen: Vor-Ort-Suche, Switchport-Sperre, Root Cause, Dokumentation

- Monitoring-Integration: SIEM/Ticketing, Audit-Trails, Retention und Zugriffskontrolle auf Logs

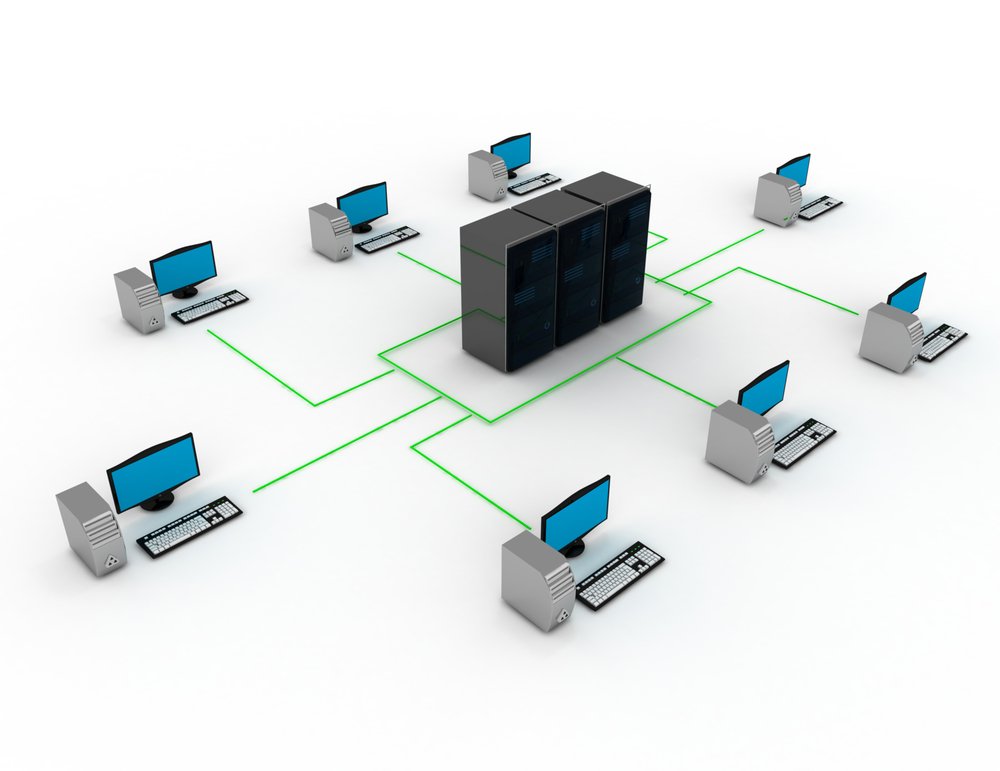

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.