Layer-2-Angriffe sind oft „laut“, aber nicht immer offensichtlich: Rogue DHCP, ARP Spoofing, MAC Flooding oder VLAN-Hopping äußern sich in Log-Meldungen, Inconsistent-States, err-disabled Ports, ungewöhnlichen Topology Changes oder auffälligen Counter-Spikes. Wer Security Logs auf Cisco Switches systematisch auswertet, erkennt solche Ereignisse früh und kann Ports, VLANs und betroffene Segmente schnell eingrenzen. Dieser Leitfaden zeigt typische Log-Hinweise, passende Show-Befehle und ein praxistaugliches Vorgehen für die erste Analyse.

Voraussetzung: Logs sind nur nützlich, wenn Zeit und Ziel stimmen

Bevor du Security-Events auswertest, stelle sicher, dass Zeitstempel korrekt sind und Logs zentral ankommen. Sonst fehlen Korrelation und Nachweis.

- NTP aktiv (korrekte Zeitstempel)

- Syslog zentral (Incident-Korrelation über mehrere Geräte)

- Source-Interface auf Management-VLAN (stabile Pfade)

Quick-Check: NTP und Logging

show clock

show ntp status

show logging

show running-config | include logging host|logging source-interface

Grundmuster: Welche Log-Kategorien sind bei Layer-2-Angriffen relevant?

Viele L2-Angriffe triggern Schutzmechanismen oder erzeugen Instabilität. Achte besonders auf STP/BPDU-Events, DHCP Snooping/DAI Drops, Port Security Violations, Storm-Control Meldungen und MAC-Flapping.

- STP/Guards: BPDU Guard, Root Guard, Loop Guard, TCN-Spikes

- DHCP Snooping: Drops von Server-Antworten auf untrusted Ports

- DAI: ARP Inspection Drops, Rate-Limits, invalid ARP

- Port Security: Violation/err-disabled

- Storm Control: Broadcast/Multicast/Unknown-Unicast Storm Events

- MAC Flapping: MAC bewegt sich schnell zwischen Ports

Log-Schnellfilter (Startpunkt)

show logging | include SPANNING|BPDU|ROOT|LOOP|DHCP|SNOOP|ARP|INSPECTION|DAI|PORT_SECURITY|VIOLATION|STORM|MACFLAP

Hinweis 1: BPDU Guard Events (Rogue-Switch / Loop am Edge)

Wenn BPDU Guard auslöst, hat ein Edge-/PortFast-Port BPDUs empfangen. Das ist fast immer ein Rogue-Switch, ein falsch gesteckter Uplink oder ein Loop durch Patchkabel.

Typische Indikatoren

- Port wird err-disabled

- Log enthält BPDU/ERRDISABLE Hinweise

- Betroffener Port ist eigentlich ein Endgeräte-Port

show interface status err-disabled

show logging | include BPDU|ERRDISABLE

show spanning-tree interface gigabitEthernet 1/0/10 detail

Hinweis 2: Root Guard / Loop Guard (Inconsistent Ports)

Inconsistent-States sind Schutzreaktionen. Root Guard deutet auf unerwartete Root-BPDUs „von unten“, Loop Guard auf fehlende BPDUs (oft unidirectional Links oder BPDU-Transportprobleme).

show spanning-tree inconsistentports

show logging | include INCONSISTENT|ROOT|LOOP|SPANNING

Interpretation

- root-inconsistent: Root Guard greift → Downlink sendet „bessere“ BPDUs

- loop-inconsistent: Loop Guard greift → BPDUs fehlen, Link/Unidirectional prüfen

Hinweis 3: DHCP Snooping Drops (Rogue DHCP Server)

Rogue DHCP zeigt sich oft als Snooping-Drops: DHCP Offers/Acks kommen von einem untrusted Port. Das ist ein starkes Signal für einen unerlaubten DHCP-Server oder einen falsch getrusteten Port.

Bindings und Snooping-Status prüfen

show ip dhcp snooping

show ip dhcp snooping binding

show logging | include DHCP|SNOOP

Typische Ursachen

- Rogue DHCP an einem Client-Port

- Uplink nicht als trusted gesetzt (DHCP bricht komplett)

- Option 82 Konflikte (Server lehnt Requests ab)

Hinweis 4: Dynamic ARP Inspection Drops (ARP Spoofing / ARP Flood)

DAI-Drops deuten auf ungültige ARP-Pakete hin, die nicht zu den DHCP Snooping Bindings passen, oder auf ARP-Flooding. Häufig ist es entweder ARP Spoofing oder ein statisch konfiguriertes Gerät ohne ARP ACL.

show ip arp inspection

show ip arp inspection vlan 10

show ip dhcp snooping binding

show logging | include ARP|INSPECTION|DAI|DROP

Schnelle Einordnung

- Viele Drops auf einem Port: möglicher Spoofing-Versuch oder fehlerhaftes Gerät

- Einzelnes Gerät betroffen: statische IP ohne ARP ACL

- Rate-Limit triggert: ARP-Sturm oder Loop-Symptom

Hinweis 5: Port Security Violations (MAC Flooding, Multi-Device, Spoofing)

Port Security Violations entstehen, wenn mehr MACs als erlaubt auftauchen oder eine nicht erlaubte MAC gesehen wird. Das kann ein echter Angriff (MAC Flooding) sein oder schlicht ein falsch dimensioniertes Limit (Phone+PC mit max 1).

show port-security

show port-security interface gigabitEthernet 1/0/10

show logging | include PORT_SECURITY|VIOLATION

Praxis-Tipps zur Differenzierung

- Hunderte MACs in Sekunden: verdächtig (Flooding)

- Genau 2 MACs am Phone-Port: Limit falsch gesetzt

- Wiederkehrend auf gleichem Port: Gerätetyp oder Patchfeld prüfen

Hinweis 6: Storm-Control Events (Broadcast/Multicast/Unknown-Unicast)

Storm-Control Meldungen sind starke Hinweise auf Loops oder fehlerhafte Endgeräte. Besonders Unknown-Unicast Storms können auf MAC-Table-Instabilität oder MAC Flooding hindeuten.

show storm-control

show storm-control interface gigabitEthernet 1/0/10

show logging | include STORM|storm-control

Wichtiger Zusammenhang

Storm-Control ist ein Notanker. Wenn es auslöst, solltest du parallel nach der Ursache suchen (STP, MAC-Flapping, physische Flaps).

Hinweis 7: MAC Flapping / MAC Move Events (Loops, Split-Brain, Spoofing)

MAC-Flapping bedeutet, dass dieselbe MAC-Adresse schnell über verschiedene Ports gelernt wird. Das ist ein sehr starker Hinweis auf Loops, falsch gebündelte Uplinks oder instabile Topologie. In Security-Kontexten kann es auch durch Spoofing auftreten.

show logging | include MACFLAP|MAC move|FLAP

show mac address-table | include <MAC>

show mac address-table interface gigabitEthernet 1/0/10

Playbook: Security Logs in 10 Schritten auswerten

Dieses Vorgehen ist praxistauglich und schnell. Es liefert meist innerhalb weniger Minuten einen „wahrscheinlichsten“ Angriffstyp und den betroffenen Port/VLAN.

- 1) Zeit/Logging prüfen (NTP, Syslog)

- 2) Log-Filter auf Schlüsselwörter (BPDU, DHCP, ARP, SECURITY, STORM, MACFLAP)

- 3) Betroffenen Port/VLAN aus Logs extrahieren

- 4) Port-Status prüfen (err-disabled, inconsistent, flapping)

- 5) STP prüfen (Root, TCNs, inconsistentports)

- 6) DHCP Snooping/Bindings prüfen

- 7) DAI Status/Drops prüfen

- 8) Port Security Status/Violations prüfen

- 9) Counters/Storm-Control prüfen

- 10) Maßnahmen: Port isolieren, Ursache beheben, dann sauber wieder aktivieren

show clock

show logging | include SPANNING|BPDU|ROOT|LOOP|DHCP|SNOOP|ARP|INSPECTION|DAI|PORT_SECURITY|VIOLATION|STORM|MACFLAP

show interface status err-disabled

show spanning-tree inconsistentports

show spanning-tree vlan 10 detail

show ip dhcp snooping binding

show ip arp inspection vlan 10

show port-security interface gigabitEthernet 1/0/10

show storm-control interface gigabitEthernet 1/0/10

Best Practices: Damit Security Logs verwertbar bleiben

Logs werden erst dann zu einem zuverlässigen Sensor, wenn du Standards für Edge-Security und zentrale Auswertung etablierst. Dann sind die Log-Muster wiederholbar und Tickets schneller lösbar.

- NTP + zentraler Syslog als Pflicht

- Edge-Standards: PortFast/BPDU Guard, DHCP Snooping, DAI, IPSG, Storm Control

- Management-Plane absichern (SSH, ACL, AAA), damit Logs nicht manipulierbar sind

- Regelmäßige Reviews: wiederkehrende Ports/Segmente, false positives

copy running-config startup-config

Konfiguriere Cisco Router & Switches und liefere ein Packet-Tracer-Lab (CCNA)

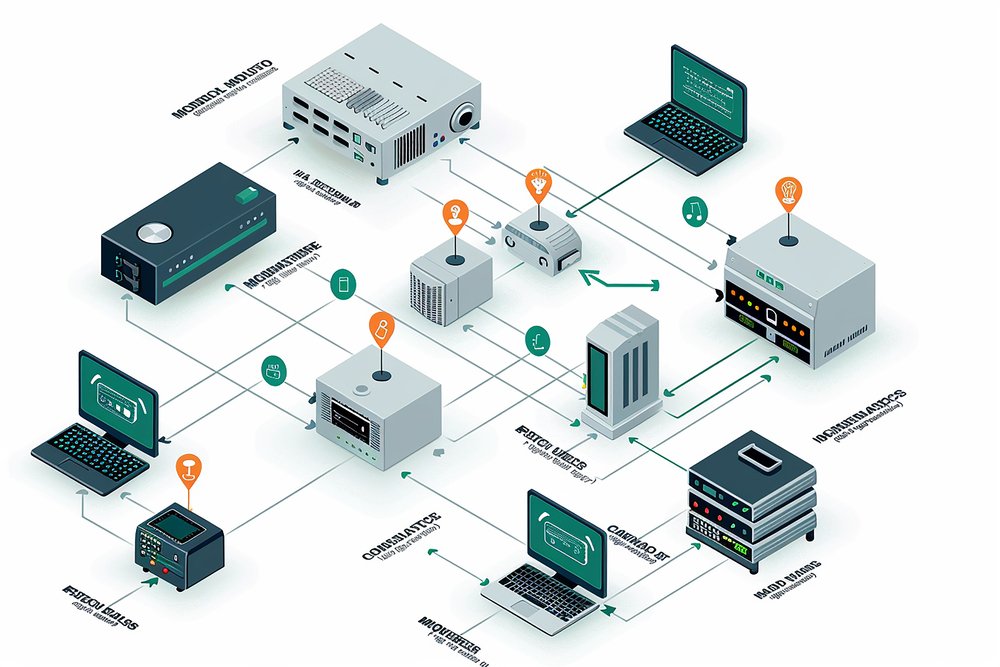

Hallo! Ich bin ein CCNA-Network Engineer und unterstütze Sie bei Cisco Router- und Switch-Konfigurationen – inklusive eines vollständigen Cisco Packet-Tracer-Labs (.pkt). Ideal für Lern-/Übungsszenarien, Validierung oder eine saubere Demo-Topologie.

Was ich (je nach Paket) umsetze

-

Switching: VLANs, Trunking (802.1Q), Port-Zuweisung, STP-Basics (PortFast/BPDU Guard wo sinnvoll)

-

Routing: Default/Static Routing oder OSPF, Inter-VLAN Routing (Router-on-a-Stick)

-

Services: DHCP (Pools/Scopes), NAT/PAT für Internet-Simulation

-

Optional Security: Basic ACLs und SSH-Hardening

-

Test & Verifikation: Ping/Traceroute + wichtige Show-Commands (mit erwarteten Ergebnissen)

Sie erhalten

-

✅ Packet Tracer .pkt Datei

-

✅ Saubere Konfigurations-Notizen pro Gerät

-

✅ Verifikations-Checkliste + erwartete Outputs

-

✅ Kurze Dokumentation (wie die Topologie funktioniert)

Bitte schreiben Sie mir vor der Bestellung, damit wir Scope, Packet-Tracer-Version, Geräteanzahl und Deadline klären.

Konfiguriere Cisco Router & Switches | Cisco Packet-Tracer-Labs. Finden Sie mich auf Fiverr.