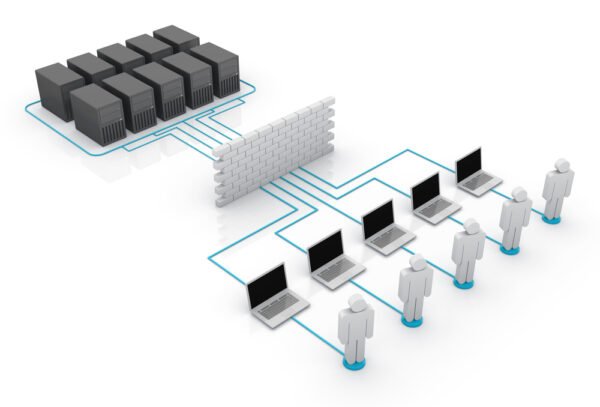

Firewall Policy Architecture: Objektmodelle, Tagging, Rezertifizierung

Firewall Policy Architecture: Objektmodelle, Tagging, Rezertifizierung ist ein entscheidender Erfolgsfaktor, sobald Firewalls nicht nur „ein paar Regeln“ enthalten, sondern zum zentralen Policy-Enforcement für Segmentierung, Hybrid Connectivity und Zero-Trust-Ansätze werden. In vielen Unternehmen wachsen Regelwerke über Jahre: Projekte benötigen kurzfristige Freigaben, Migrationen erzeugen Parallelpfade, neue Cloud-Workloads kommen hinzu, und am Ende entsteht ein Regelbestand, den niemand…