Campus Netzwerkdesign: Core/Distribution/Access modern interpretieren

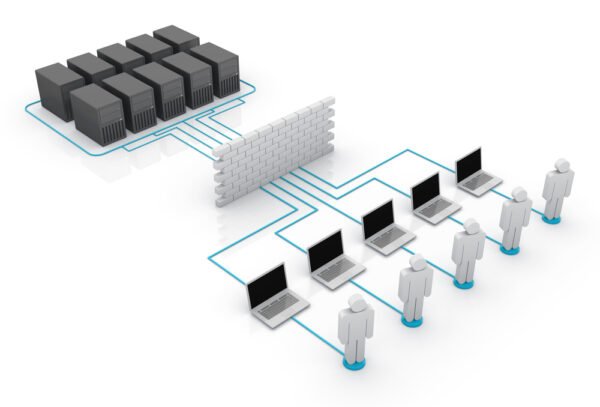

Campus Netzwerkdesign bleibt auch in Zeiten von Cloud, Zero Trust und „alles ist WLAN“ ein entscheidender Erfolgsfaktor für stabile Unternehmens-IT. Gleichzeitig hat sich die Realität im Campus stark verändert: Nutzer arbeiten hybrid, viele Anwendungen laufen in SaaS oder Cloud, IoT- und OT-Geräte wachsen in Anzahl und Vielfalt, und Security-Anforderungen verlangen feingranulare Segmentierung und lückenlose Telemetrie.…