Anycast und CDN: Netzwerkdesign für schnelle globale Auslieferung

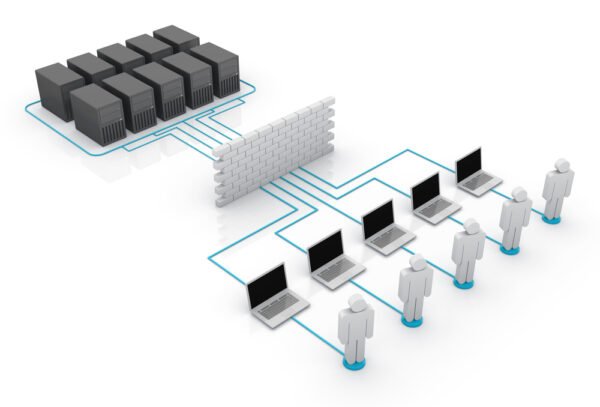

Anycast und CDN sind zwei der wichtigsten Bausteine, wenn Inhalte weltweit schnell, stabil und sicher ausgeliefert werden sollen. Während ein Content Delivery Network (CDN) Daten näher an Nutzerinnen und Nutzer bringt und damit Latenz sowie Origin-Last reduziert, sorgt Anycast auf Netzebene dafür, dass Anfragen über dieselbe IP-Adresse automatisch zu einem geeigneten Standort (Point of Presence,…