Wartungsfenster im Campus: Vorgehen für risikoarme Core/Dist Changes

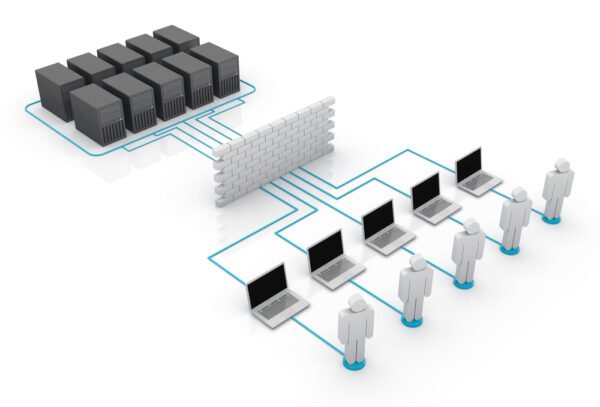

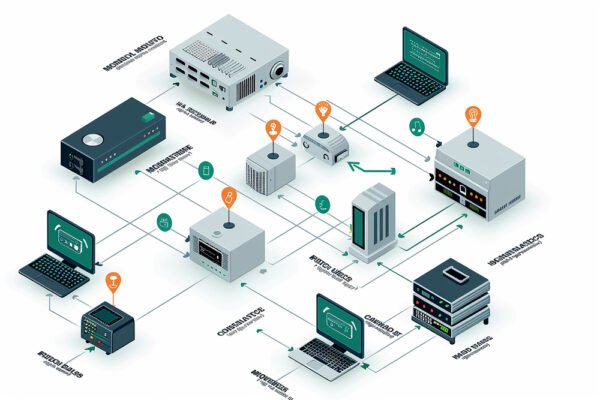

Die Durchführung von Wartungsarbeiten in einem Campusnetzwerk erfordert präzise Planung und Durchführung, um Ausfallzeiten und Risiken zu minimieren. Besonders beim Arbeiten an den Core- und Distribution-Switches ist es entscheidend, dass Änderungen sicher und ohne Unterbrechung des Betriebs vorgenommen werden. In diesem Artikel wird ein strukturiertes Vorgehen für risikoarme Wartungsfenster vorgestellt, das sowohl die Planung als…