VPN-Policy Cleanup: Alte Regeln finden und entfernen

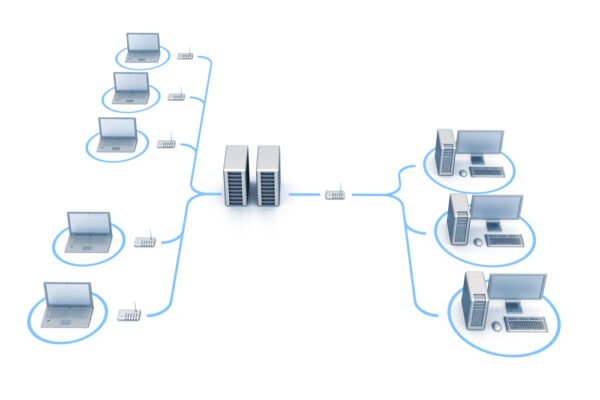

Ein VPN-Policy Cleanup ist eine der effektivsten Maßnahmen, um Sicherheit und Betrieb gleichzeitig zu verbessern. In vielen Umgebungen wachsen VPN-Regeln über Jahre: Projekte kommen und gehen, Standorte werden angebunden, Dienstleister erhalten temporären Zugriff, Applikationen wechseln den Server – und am Ende bleibt ein Regelwerk zurück, das niemand mehr vollständig versteht. Genau das ist riskant: Alte…