DHCP Snooping im Detail: Trust Boundaries, Option 82, Edge-Cases

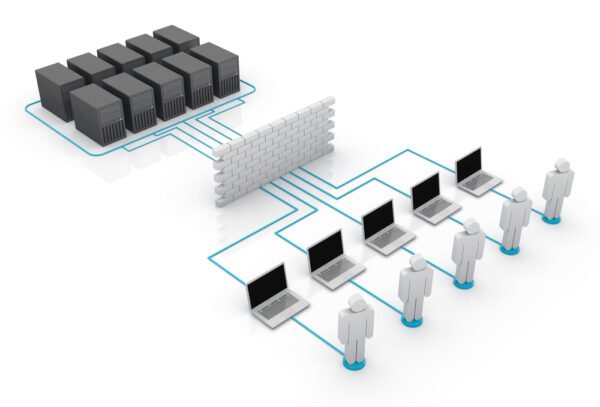

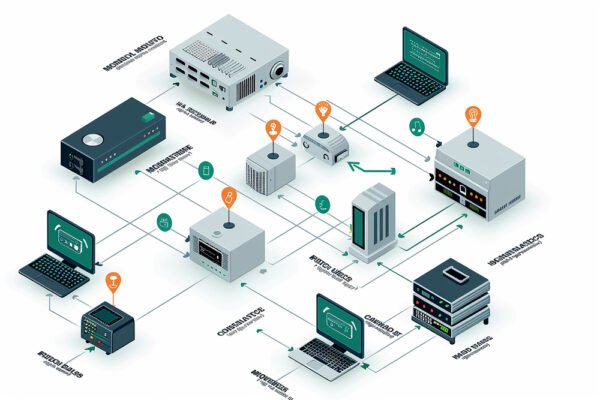

DHCP Snooping ist eine wichtige Sicherheitsfunktion in modernen Netzwerken, die dabei hilft, unbefugte DHCP-Server zu verhindern und die Integrität der IP-Adresszuweisung sicherzustellen. Es ist besonders in Campusnetzwerken von Bedeutung, um zu verhindern, dass Clients von nicht autorisierten DHCP-Servern Adressen erhalten. In diesem Artikel werden wir die grundlegenden Konzepte von DHCP Snooping im Detail betrachten, die…