Unbenutzte Ports absichern: Shutdown, VLAN, ACL – Standardprozess

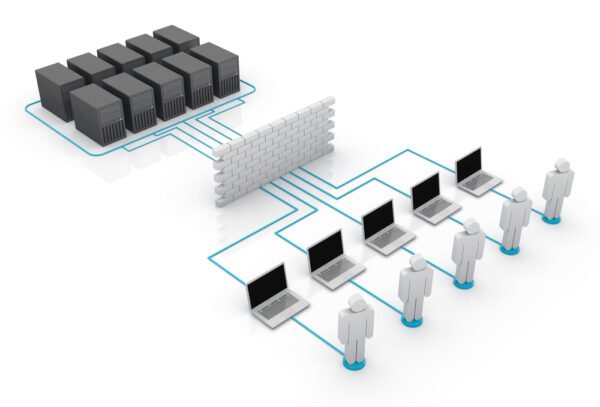

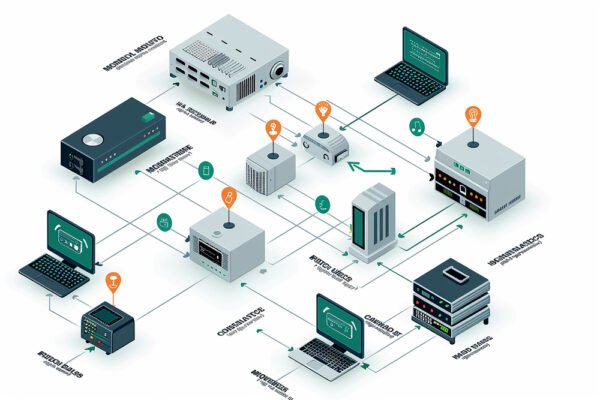

Unbenutzte Switchports sind ein unterschätztes Sicherheitsrisiko: Ein freier Port ist ein potenzieller „Einstiegspunkt“ für fremde Geräte, Rogue-DHCP, VLAN-Hopping über Fehlkonfigurationen oder einfache Loops durch falsch gesteckte Kabel. Ein sauberer Standardprozess sorgt dafür, dass ungenutzte Ports nicht nur deaktiviert sind, sondern auch eindeutig markiert, in ein Parking-VLAN gelegt und gegen typische Edge-Risiken abgesichert werden. Diese Anleitung…