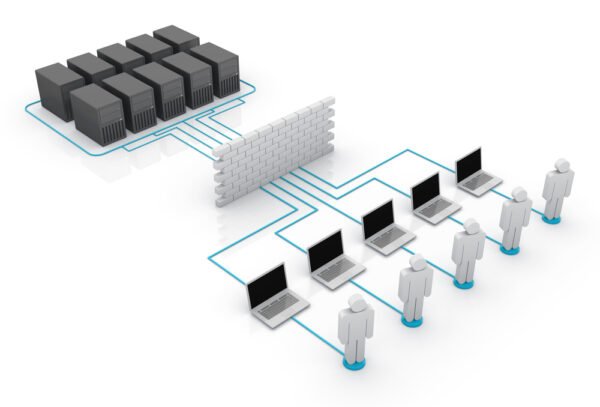

East-West Security im Datacenter: Mikrosegmentierung vs. Distributed Firewall

East-West Security im Datacenter: Mikrosegmentierung vs. Distributed Firewall ist für viele Unternehmen zu einem zentralen Architekturthema geworden, weil sich Bedrohungen und Betriebsrealitäten verändert haben. Früher stand die Absicherung des Nord-Süd-Verkehrs im Fokus: Internet ↔ DMZ ↔ Applikation. Heute entstehen die meisten kritischen Bewegungen jedoch innerhalb des Rechenzentrums: zwischen Applikationsservern, Datenbanken, Middleware, Management-Services und Plattformkomponenten. Genau…