SASE und VPN: Übergangsarchitektur für hybride Remote Access Modelle

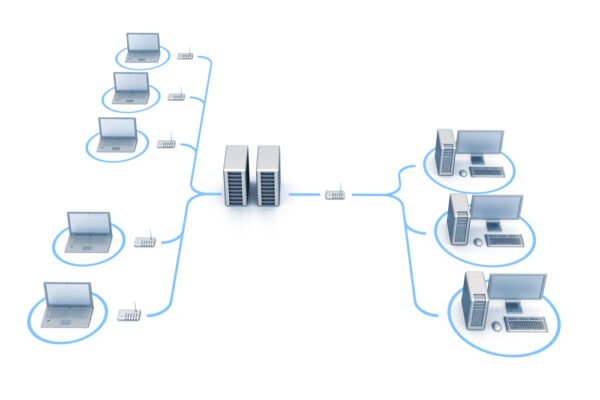

SASE und VPN zusammenzudenken ist für viele Unternehmen der realistischste Weg, um Remote Access in hybriden IT-Landschaften sicher, performant und betrieblich beherrschbar zu gestalten. Denn die meisten Organisationen können (und sollten) klassische VPN-Tunnel nicht „über Nacht“ abschalten: Es gibt Legacy-Anwendungen, nicht proxyfähige Protokolle, Standortvernetzung, Sonderfälle für Adminzugriffe sowie Abhängigkeiten von Routing, DNS und Identity. Gleichzeitig…