Policy Drift: Warum VPN-Routen mit der Zeit “wild” werden

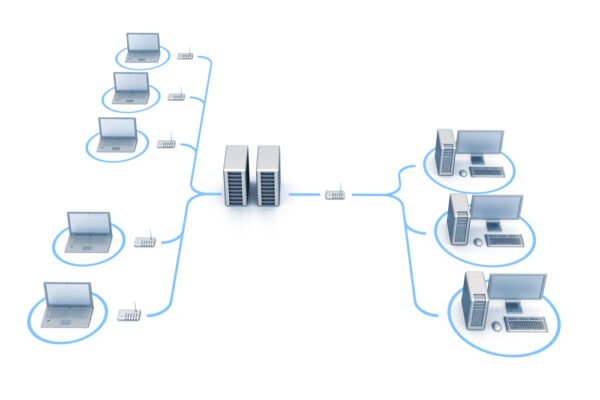

Policy Drift ist einer der häufigsten Gründe, warum VPN-Routen mit der Zeit „wild“ werden, obwohl die ursprüngliche Architektur sauber geplant war. Am Anfang ist die Welt noch übersichtlich: wenige Standorte, klare Prefix-Listen, definierte Tunnelprofile und ein nachvollziehbares Routing-Modell (Hub-and-Spoke oder Full Mesh). Dann kommen Realität und Betrieb hinzu: neue Cloud-VPCs, Partnernetze, M&A, zusätzliche Remote-Access-Profile, temporäre…