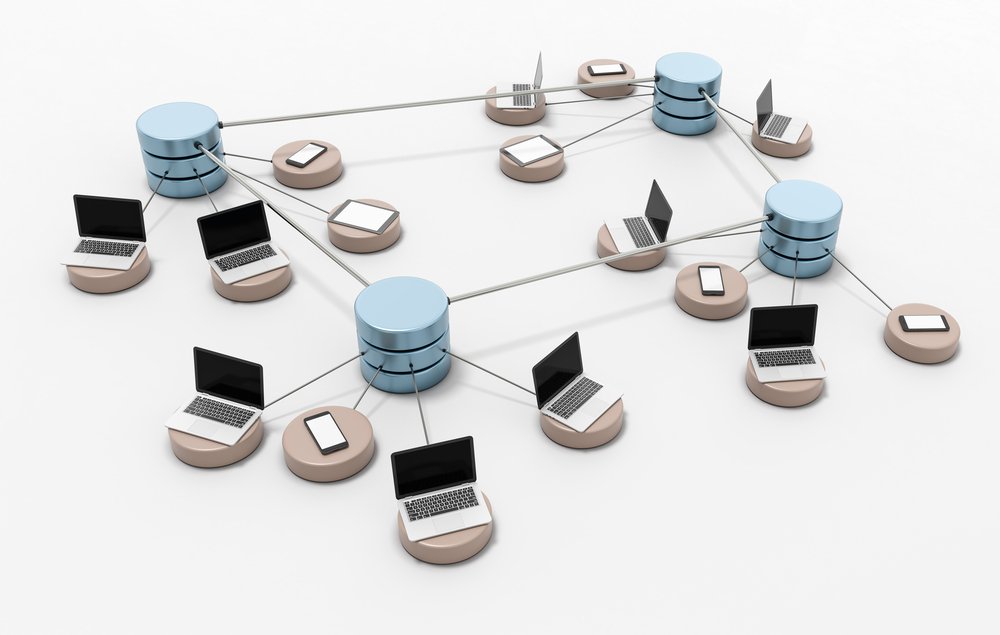

VLAN-to-VRF Migration: Vorgehen für saubere Segmentierung ist für viele Unternehmen der nächste logische Schritt, wenn klassische VLAN-Strukturen an Grenzen stoßen. In gewachsenen Netzwerken existieren häufig dutzende bis hunderte VLANs, die zwar Layer-2-seitig trennen, aber auf Layer 3 dennoch in einer gemeinsamen Routing-Tabelle enden. Die Folge: unübersichtliche ACLs, schwer nachvollziehbare Firewall-Regeln, Seiteneffekte bei Routing-Änderungen und eine Segmentierung, die im Alltag oft „weicher“ ist als gedacht. VRFs (Virtual Routing and Forwarding) ermöglichen dagegen echte Isolation auf Routing-Ebene: getrennte Routing-Tabellen, klar definierte Übergänge zwischen Zonen und kontrollierbares Route Leaking – ohne dass dafür separate physische Infrastrukturen nötig sind. Eine VLAN-to-VRF Migration ist jedoch kein reines Konfigurationsprojekt. Sie betrifft Adressplanung, DNS, DHCP, Sicherheitsrichtlinien, Monitoring, Betriebsprozesse und oft auch die Art, wie Teams Verantwortung übernehmen. Dieser Artikel zeigt praxisnah, wie Sie eine Migration strukturiert planen, Risiken minimieren und eine saubere Segmentierung erreichen, ohne dass Komplexität und Betriebsaufwand explodieren.

Warum VLANs allein in großen Umgebungen nicht mehr reichen

VLANs sind hervorragend, um Broadcast-Domänen zu begrenzen und Layer-2-Strukturen zu organisieren. Für Sicherheits- und Mandantenisolation sind sie allein jedoch oft nicht ausreichend, weil die eigentliche Steuerung der Erreichbarkeit auf Layer 3 stattfindet. In vielen Enterprise-Netzen sind alle SVIs (Switch Virtual Interfaces) in einer globalen Routing-Instanz aktiv. Damit gilt: Wenn Routing und Policies nicht konsequent restriktiv sind, kann ein Fehler (oder eine „temporäre“ Ausnahme) schnell eine unerwünschte Erreichbarkeit zwischen VLANs erzeugen.

- Policy-Sprawl: ACLs wachsen über Jahre, sind schwer lesbar und werden selten aufgeräumt.

- Großer Blast Radius: Eine Routing-Änderung oder ein Leak kann viele Segmente gleichzeitig beeinflussen.

- Adress-Overlaps: Nach M&A oder Lab-/Kundenumgebungen werden Overlaps zum Dauerproblem.

- Unklare Verantwortlichkeiten: „Wer darf was?“ ist in einem flachen L3-Design schwer zu trennen.

VRFs lösen diese Probleme, indem sie mehrere getrennte Routing-Tabellen auf denselben Geräten erlauben. Das schafft starke Isolation, ohne dass Sie pro Segment eine neue Hardwarewelt bauen müssen.

Grundlagen: Was sich bei VRF-Segmentierung ändert

Eine VRF ist eine logische Routing-Instanz. Interfaces (z. B. SVIs, Subinterfaces, Routed Ports) werden einer VRF zugeordnet; Routen, ARP/Neighbor-Tabellen und teils auch Dienste wie DHCP-Relay oder NetFlow/Telemetry folgen diesem Kontext. Das zentrale Prinzip lautet: Isolation ist der Default. Kommunikation zwischen VRFs ist nicht „einfach da“, sondern muss explizit geschaffen werden – über Firewalls, L3-Gateways, kontrollierte Route Leaks oder Service-Proxys.

Konzeptionell stammt VRF aus dem BGP/MPLS-VPN-Umfeld; ein normativer Einstieg ist RFC 4364 zu BGP/MPLS IP VPNs. Auch wenn Sie VRF-Lite ohne MPLS nutzen, helfen die Begriffe Route Distinguisher und Route Target als Denkmuster, um Import/Export und Skalierung sauber zu modellieren.

Vorbereitung: Ziele, Scope und Erfolgskriterien definieren

Eine erfolgreiche VLAN-to-VRF Migration beginnt mit klaren Zielen. Ohne definierte Erfolgskriterien wird das Projekt entweder zu konservativ (keine echte Isolation) oder zu riskant (zu viele Änderungen gleichzeitig).

- Isolationsziel: Welche Bereiche müssen strikt getrennt sein (z. B. OT/IT, Prod/Dev, Mandanten)?

- Erlaubte Ausnahmen: Welche Shared Services sollen erreichbar sein (DNS, NTP, Logging, Identity)?

- Change-Risiko: Welche Applikationen sind kritisch, welche tolerant (Retry/Failover)?

- Messbare Kriterien: p95-Latenz, Fehlerquoten, erfolgreiche Failover-Tests, Policy-Compliance.

Zusätzlich sollten Sie festlegen, ob die VRF-Struktur nach Mandanten (VRF pro Tenant) oder nach Sicherheitszonen (VRF pro Zone) geschnitten wird. Zonenbasierte VRFs reduzieren häufig die Anzahl der VRFs und vereinfachen Betrieb; Tenant-VRFs bieten maximale Isolation, benötigen aber striktere Standards, Automatisierung und Observability.

Discovery-Phase: Abhängigkeiten sichtbar machen

Die häufigste Ursache für Migrationsturbulenzen sind unbekannte Kommunikationspfade. Vor dem ersten VRF-Cutover sollten Sie Daten sammeln, die die reale Netzkommunikation abbilden.

- Flow-Daten: NetFlow/IPFIX/sFlow, Firewall-Logs, Cloud Flow Logs (falls hybrid).

- DNS-Queries: Welche Systeme fragen welche Namen? Gibt es harte IP-Abhängigkeiten?

- DHCP- und IPAM-Daten: Welche Subnetze sind tatsächlich genutzt, welche „Karteileichen“?

- Applikationsinventar: Kritische Services, Ports, Richtungen, Abhängigkeiten (DB, LDAP, APIs).

Ergänzend hilft ein technischer Workshop pro Domäne (z. B. OT, Data Center, User Access), um Sonderfälle zu identifizieren: Broadcast-basierte Discovery, Legacy-Protokolle, hart kodierte IPs, unklare Proxy-Routen. Je besser diese Phase ist, desto weniger „Überraschungsverkehr“ tritt nach der Segmentierung auf.

Design: VRF-Blueprint und Zonenmodell entwickeln

Der VRF-Blueprint legt fest, wie viele VRFs es gibt, wie sie heißen, wo ihre Grenzen liegen und über welche Kontrollpunkte Verkehr zwischen VRFs fließen darf. Entscheidend ist, dass das Modell langfristig skalierbar bleibt.

Ein pragmatisches Zonenmodell für Enterprises

- VRF-USER: Endgeräte, WLAN, Office-Netze

- VRF-SERVER: interne Applikationsserver, Middleware

- VRF-DATA: Datenbanken, Storage, besonders schützenswerte Systeme

- VRF-MGMT: Management, Admin-Zugriffe, Tools, Bastion

- VRF-DMZ: internetnahe Dienste, Reverse Proxies, WAF-Anbindung

- VRF-SHARED: DNS, NTP, Logging, Identity, Update-Services

Dieses Modell ist bewusst grob, damit es nicht zu einer VRF-Projektion jeder einzelnen Anwendung führt. Feingranulare Segmentierung kann innerhalb einer VRF weiterhin über VLANs, ACLs, Mikrosegmentierung oder Security Groups erfolgen.

Inter-VRF-Kommunikation: Kontrolle an definierten Übergängen

Ein wichtiger Grundsatz lautet: Inter-VRF-Traffic darf nicht „zufällig“ entstehen. Typische Kontrollpunkte sind:

- Zentrale Firewall als Inter-VRF-Gateway (stark für Governance und Logging).

- Service-Proxies (z. B. HTTP(S)-Proxy, API-Gateway) statt direkter Netzfreigaben.

- Gezieltes Route Leaking für wenige, klar definierte Präfixe (z. B. Shared Services).

Wichtig: Routing ist keine Zugriffskontrolle. Auch wenn Sie Routen zwischen VRFs verfügbar machen, müssen Zugriffe weiterhin durch Security Controls (Firewall/ACL/Policy) autorisiert werden.

Adressierung, DNS und DHCP: Die stillen Showstopper

Eine VLAN-to-VRF Migration betrifft nicht nur Routing, sondern auch alle Dienste, die an Netzgrenzen hängen. Drei Bereiche verdienen besondere Aufmerksamkeit: IP-Plan, Namensauflösung und Adressvergabe.

IP-Planung: Summarization und VRF-spezifische Präfixe

Wenn möglich, ordnen Sie jeder VRF zusammenhängende Präfixblöcke zu. Das erleichtert Summarization, Policies und Fehlersuche. Bei Overlaps (z. B. Lab- oder Kundennetze) ist VRF ein Vorteil, aber für Shared Services und zentrale Sicherheitskontrollen bleibt ein sauberer Plan hilfreich. Grundlagen zu privaten IPv4-Bereichen finden Sie in RFC 1918.

DNS: Split Horizon und Zonenhoheit VRF-tauglich machen

Mit VRFs entsteht oft die Notwendigkeit, DNS-Resolver pro VRF bereitzustellen oder zumindest VRF-bewusste Forwarding-Regeln zu nutzen. Typische Fragen:

- Wer ist autoritativ? Für interne Zonen, Cloud-Private-Zonen, externe Zonen.

- Wie wird geforwardet? Conditional Forwarding je Zone, je VRF.

- Wie verhindern Sie Resolver-Bypass? DNS-Egress kontrollieren, nur freigegebene Resolver zulassen.

Für DNS-Grundlagen sind RFC 1034 und RFC 1035 zentrale Referenzen, insbesondere wenn Sie Zonenschnitt, Delegation und Cache-Effekte sauber erklären und dokumentieren wollen.

DHCP: Relay, Option Sets und VRF-Kontext

DHCP-Relay (IP Helper) muss in VRF-Designs explizit betrachtet werden. Je nach Plattform ist DHCP-Relay VRF-aware, oder es müssen separate Helpers/Relays pro VRF konfiguriert werden. Achten Sie auf:

- Scope-Zuordnung: Welcher DHCP-Scope gehört zu welcher VRF und welchem VLAN?

- Optionen: DNS-Server, Domain-Suffix, Proxy/WPAD (falls genutzt) müssen zur VRF passen.

- Logging: Lease-Logs sollten VRF-Kontext und Standort enthalten, damit Audits möglich sind.

Migrationsstrategie: Big Bang vermeiden, in Wellen migrieren

Der sicherste Weg ist eine stufenweise Migration nach Domänen oder Standorten, mit klaren Rollback-Optionen. In der Praxis haben sich drei Vorgehensmuster bewährt.

Pattern 1: Neue VRFs zuerst, Bestands-VLANs später

Sie starten mit neuen Projekten (neue Anwendungen, neue Standorte) direkt im VRF-Modell. Bestandsnetze bleiben vorerst unverändert. Vorteil: Sie vermeiden Risiken im laufenden Betrieb und sammeln Betriebserfahrung. Nachteil: Das Netz bleibt länger hybrid (teilweise VRF, teilweise „flat“), was Übergänge erfordert.

Pattern 2: VRF-Hülle um bestehende VLANs

Sie ordnen bestehende SVIs und VLANs schrittweise einer VRF zu, ohne die VLAN-Struktur sofort zu ändern. Das ist oft der praktikabelste Weg: L2 bleibt gleich, aber L3-Isolation entsteht. Kritisch ist dabei die saubere Planung von Inter-VRF-Gateways und Shared Services.

Pattern 3: Zonenweise Neuordnung inklusive VLAN-Redesign

Das ist die „sauberste“ Variante, aber auch die riskanteste: VLANs werden neu geschnitten, IPs umadressiert, VRFs eingeführt. Dieses Pattern lohnt sich, wenn die bestehende Struktur ohnehin nicht mehr tragfähig ist. Voraussetzung sind starke Automatisierung, gute Dokumentation und ausreichend Wartungsfenster.

Cutover-Plan: Technische Schritte, die in der Praxis funktionieren

Unabhängig vom Pattern sollte jeder Cutover nach einem wiederholbaren Ablauf erfolgen. Das reduziert Fehler und macht Rollbacks möglich.

Vor dem Cutover: Pre-Checks und „Policy Parity“

- Baseline-Policies: Firewall/ACL-Regeln für die neue VRF sind vorbereitet und reviewed.

- Routing: Default Routes, Summaries, Route Filter, Max-Prefix-Guards sind gesetzt.

- Dienste: DNS-Resolver/Forwarding, DHCP-Relay, NTP, Logging funktionieren in der VRF.

- Monitoring: Dashboards und Alarme sind VRF-aware (Interface, BGP/IGP, Flow, Errors).

- Rollback: Konfiguration und Steps sind dokumentiert, inklusive Clear-Commands (z. B. ARP/ND, DHCP Leases) falls nötig.

Während des Cutovers: minimal-invasive Umstellung

- Interface-/SVI-Zuordnung zur VRF (plattformabhängig), ohne unnötige Nebenänderungen.

- Gateway- und Reachability-Tests: Ping/Traceroute, DNS-Resolution, DHCP-Handshake, kritische Ports.

- Policy-Validierung: „Darf-Verkehr“ funktioniert, „Darf-nicht“-Verkehr bleibt blockiert.

- Applikationstests: End-to-End-Use-Cases, Authentifizierung, Datenbankzugriff, externe APIs.

Nach dem Cutover: Stabilisierung und Cleanup

- Log-Korrelation: Firewall-Logs, Flow Logs und App-Logs auf neue Pfade prüfen.

- TTL- und Cache-Effekte: DNS- und Session-Verhalten beobachten, insbesondere bei Split Horizon.

- Altregeln entfernen: Verwaiste ACLs und temporäre Ausnahmen zügig bereinigen.

Route Leaking richtig machen: Shared Services ohne Nebenwirkungen

Ein häufiger Bedarf ist, dass jede VRF grundlegende Dienste erreicht: DNS, NTP, Identity (LDAP/Kerberos), Logging, Patch-Repos. Hier entstehen schnell unkontrollierte Leaks, wenn jede VRF „ein bisschen“ in jede andere schauen darf. Besser sind klare Muster:

- Shared-Services-VRF exportiert nur definierte Präfixe (z. B. Resolver, NTP, Syslog-Endpunkte).

- Tenants/Zonen importieren nur diese Präfixe, nicht die gesamte Shared-Services-Routing-Tabelle.

- Default Route getrennt: Internet-Egress ist ein eigener Service (Egress-VRF), nicht „automatisch“ über Shared.

- Firewall zwischen VRFs: Selbst bei Route Leak wird Zugriff zusätzlich policy-basiert freigegeben.

Dieses Prinzip skaliert, weil Sie pro VRF nicht ständig neue Ausnahmen in vielen Richtungen bauen, sondern zentral definierte „Service-Präfixe“ bereitstellen.

Security-Blueprint: Isolation nachweisbar machen

VRFs liefern die technische Isolation, aber Audits und Sicherheitsverantwortliche brauchen Nachweise: Welche Zonen sind getrennt, welche Ausnahmen existieren, wie werden sie kontrolliert? Ein guter Blueprint umfasst:

- Policy-Katalog: Standardregeln pro VRF (Ingress/Egress, erlaubte Ports, Logging-Requirement).

- Change-Prozess: Ausnahmen nur per Review, mit Owner, Begründung und Ablaufdatum.

- Egress-Kontrollen: DNS- und HTTP(S)-Kontrollen, Blocklisten, Proxy-Policy (wo sinnvoll).

- Segmentierungsnachweis: Regelmäßige Tests („can’t talk“), z. B. automatisierte Reachability-Checks.

Als allgemein anerkanntes Rahmenwerk für Sicherheitsgrundlagen und Kontrollfamilien können die CIS Controls hilfreich sein, insbesondere bei Logging, Konfigurationsmanagement und Zugriffskontrollen.

Operativer Betrieb: VRF-Sichtbarkeit, Runbooks und Fehlerdiagnose

Nach der Migration entscheidet der Betrieb über den Erfolg. Die beste Segmentierung nützt wenig, wenn On-Call-Teams bei Störungen nicht schnell feststellen können, in welcher VRF ein Problem liegt.

- VRF-aware Telemetrie: Interfaces, Routing-Adjacencies, Drops, CPU/Memory je Kontext.

- Flow-Analyse: Top-Talker pro VRF, blockierte Flows, neue Ziele, ungewöhnliche Ports.

- Standard-Runbooks: „DNS in VRF X kaputt“, „DHCP-Relay in VRF Y“, „Inter-VRF Flow blockiert“.

- Namens- und Tag-Standards: VRF-Namen, VLAN-Namen, Prefix-Labels müssen konsistent sein.

Ein häufiger Praxis-Tipp: Erzwingen Sie in Logs und Tickets die Angabe des VRF-Kontexts. Ohne VRF-Nennung werden Incidents unnötig langsam, weil identische IPs oder ähnliche Subnetze in mehreren VRFs existieren können.

Automatisierung: Der Hebel gegen Komplexitäts-Explosion

Mit jeder zusätzlichen VRF steigt die Wiederholungsarbeit. Ohne Automatisierung entstehen Drift und inkonsistente Baselines. Sinnvolle Automatisierungsbausteine sind:

- Templates für VRF-Onboarding (Routing, Interfaces, Helper, Baseline-ACLs).

- Policy-as-Code für Inter-VRF-Regeln, Route Leak Policies und Egress Controls.

- IPAM-Integration für konsistente Präfixzuweisung und Summarization-Grenzen.

- Automatisierte Tests (Connectivity, DNS, Block-Tests, Performance-SLOs).

Das Ziel ist Wiederholbarkeit: Eine neue Zone oder ein neuer Standort soll in einen bestehenden, geprüften Baukasten passen, statt eine neue Sonderlösung zu erzwingen.

Häufige Stolpersteine und wie Sie sie vermeiden

- VRF-Overdesign: Zu viele VRFs für zu kleine Unterschiede. Lösung: klare Kriterien (Tenant vs. Zone), Katalog an Standard-VRFs.

- Route Leaks als Shortcut: „Nur schnell“ eine Route teilen, bis Isolation unterlaufen ist. Lösung: Default deny, zentrale Service-Präfixe, Reviews.

- DNS nicht VRF-tauglich: Resolver-Bypass, falsche Split-Horizon-Antworten. Lösung: Conditional Forwarding, DNS-Egress-Kontrolle, Tests.

- DHCP-Relay übersehen: Clients verlieren Adressen nach Cutover. Lösung: Helper/Relay je VRF prüfen, Scopes/Optionen validieren.

- ICMP/PMTU-Blockaden: Gerade bei gemischten Pfaden können Blackholes entstehen. Lösung: notwendige ICMP-Typen gezielt erlauben.

- Keine Policy-Parität: IPv4 wird gefiltert, IPv6/VRF-Defaults bleiben offen. Lösung: Baselines als Code, Compliance-Checks.

Praxis-Checkliste: VLAN-to-VRF Migration strukturiert umsetzen

- Isolationsmodell festlegen (VRF pro Zone oder pro Tenant) und Namens-/Tagging-Standards definieren.

- Abhängigkeiten datenbasiert erfassen (Flow Logs, DNS, Firewall-Logs) und kritische Pfade priorisieren.

- VRF-Blueprint erstellen: Shared Services, Egress, Inter-VRF-Kontrollpunkte, Route-Leak-Policy (Default deny).

- IP-Plan und Summarization-Grenzen prüfen; Präfixe nach VRF/Standort möglichst zusammenhängend zuweisen.

- DNS- und DHCP-Design VRF-aware machen (Resolver/Forwarder, Split Horizon, Relay, Option Sets, Logging).

- Migrationswellen planen: zuerst weniger kritische Segmente, dann Server-/Data-Zonen, zuletzt hochkritische Workloads.

- Cutover-Runbooks standardisieren: Pre-Checks, Validierung, Rollback, Cache-/TTL-Beobachtung.

- Security-Baselines implementieren: Inter-VRF über Firewall/Policy, Egress Controls, Auditierbarkeit, Ausnahmeprozess.

- Observability ausbauen: VRF-aware Telemetrie, Flow-Analysen, SLOs und Incident-Playbooks pro Zone.

- Automatisierung etablieren: Templates, IaC/Policy-as-Code, Tests gegen unbeabsichtigte Route Leaks und Policy-Drift.

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.