Ein VPN auf Router konfigurieren ist für viele Organisationen und Privathaushalte der naheliegende Schritt: Der Router steht ohnehin am Internetanschluss, kennt WAN und LAN, und oft ist „VPN“ bereits als Feature integriert. Genau das macht Router-VPN attraktiv – aber auch riskant, wenn man es falsch einordnet. Denn ein Router-VPN ist nicht automatisch „so gut wie eine Firewall“ und auch nicht immer die beste Lösung für Remote Work oder komplexe Standortvernetzung. Router sind häufig auf Routing und grundlegende Security-Funktionen optimiert, nicht auf große Nutzerzahlen, granularen Policy-Stack oder umfangreiches Logging. Trotzdem gibt es viele Szenarien, in denen Router-VPN sinnvoll ist: kleine Filialen, Homeoffice-Anbindungen, sichere Verwaltung eines Standorts, kosteneffiziente Site-to-Site-Tunnel oder als Fallback in einer Dual-WAN-Architektur. Dieser Artikel zeigt, wann Router-VPN wirklich passt, welche VPN-Varianten auf Routern üblich sind (IPsec, WireGuard, OpenVPN), wie Sie ein typisches Setup herstellerneutral planen und konfigurieren, und welche Stolperfallen Sie im Betrieb unbedingt vermeiden sollten – von NAT-T über MTU bis hin zu Zugriffskontrolle und Failover.

Router-VPN vs. Firewall-VPN: Was ist der Unterschied?

Viele Router können heute VPN terminieren. Der entscheidende Unterschied liegt selten im Protokoll selbst, sondern in den Betriebs- und Security-Fähigkeiten rundherum.

- Router-VPN: Fokus auf Routing/WAN-Anbindung, oft schlanker Funktionsumfang, weniger granulare Policies, begrenzte Logtiefe, häufig einfacheres HA.

- Firewall-VPN: Fokus auf Security-Policy (Zonen, App-Control, IPS), stärkere Segmentierung, bessere Sichtbarkeit, oft ausgereiftere HA-Modelle.

Das bedeutet nicht, dass Router-VPN „unsicher“ ist. Es heißt nur: Router-VPN ist ideal, wenn Sie ein klares, überschaubares Ziel haben (z. B. Standort A ↔ Standort B) und nicht versuchen, ein Router-Feature als vollständige Remote-Access- und Zero-Trust-Plattform zu betreiben.

Wann Router-VPN sinnvoll ist

Router-VPN spielt seine Stärken dort aus, wo Einfachheit, Kosten und Nähe zur WAN-Anbindung zählen. Typische sinnvolle Einsatzfälle:

- Site-to-Site für kleine Standorte: Filialen, Lager, Werkstätten – wenige Netze, definierte Anwendungen, stabile Topologie.

- Homeoffice als „Mini-Standort“: Ein Heimrouter mit VPN kann ein separates Homeoffice-LAN sicher an die Zentrale anbinden (statt „User-VPN“ pro Gerät).

- IoT/OT-Standorte: Geräte, die nicht selbst VPN-Clients sein können, profitieren von einem Gateway-VPN am Router.

- Dedizierter Admin-Zugang: Zugriff auf Router-/Switch-Management über einen sicheren Tunnel (mit strikter Policy).

- Backup/Failover: Router am zweiten ISP oder LTE/5G-Uplink als Fallback-Tunnelendpunkt.

Der Router ist dann sinnvoll, wenn das VPN möglichst „nah am Internetanschluss“ terminieren soll und der Zugriffspfad klar abgegrenzt werden kann.

Wann Router-VPN eher nicht die beste Wahl ist

Es gibt Szenarien, in denen Router-VPN technisch zwar möglich ist, aber betrieblich und sicherheitstechnisch schnell weh tut:

- Viele Remote-User mit wechselnden Geräten, SSO/MFA-Integration und granularen Policies (klassisch: Enterprise Remote Access).

- Hohe Audit- und Logging-Anforderungen: wenn SIEM-Integration, detaillierte Policy-Logs und forensische Nachvollziehbarkeit Pflicht sind.

- Komplexe Segmentierung: mehrere Zonen, Mikrosegmentierung, Applikationskontrollen, dynamische Policies.

- Hohe Performance-Ansprüche: mehrere 100 Mbit/s bis Gbit/s verschlüsselt, mit vielen gleichzeitigen Sessions – Consumer-/SMB-Router stoßen hier schnell an Grenzen.

- Active/Active-HA oder Multi-Region-Designs: Router können das je nach Klasse nur eingeschränkt.

In solchen Fällen ist ein Firewall-Gateway, ein dediziertes VPN-Gateway oder ein ZTNA/SASE-Ansatz häufig geeigneter.

Welche VPN-Typen gibt es auf Routern?

Je nach Routerklasse (Consumer, SMB, Enterprise) finden Sie unterschiedliche Protokolle und Modelle:

- IPsec (IKEv2/IKEv1): sehr verbreitet für Site-to-Site; standardnah und interoperabel. IKEv2 ist in RFC 7296 beschrieben, IPsec-Architektur in RFC 4301.

- WireGuard: häufig in modernen Router-Firmwares (OpenWrt, pfSense-ähnliche Appliances, manche SMB-Router). Schnell, schlank, gut für moderne Setups. Infos: WireGuard.

- OpenVPN: in vielen Consumer/SMB-Routern als Remote-Access-Option; flexibel, aber oft CPU-lastiger. Infos: OpenVPN Community Resources.

Für Standortvernetzung ist IPsec am häufigsten, weil Interoperabilität mit vielen Geräten gegeben ist. WireGuard gewinnt an Beliebtheit, wenn beide Seiten es unterstützen und einfache Key-Verwaltung genügt.

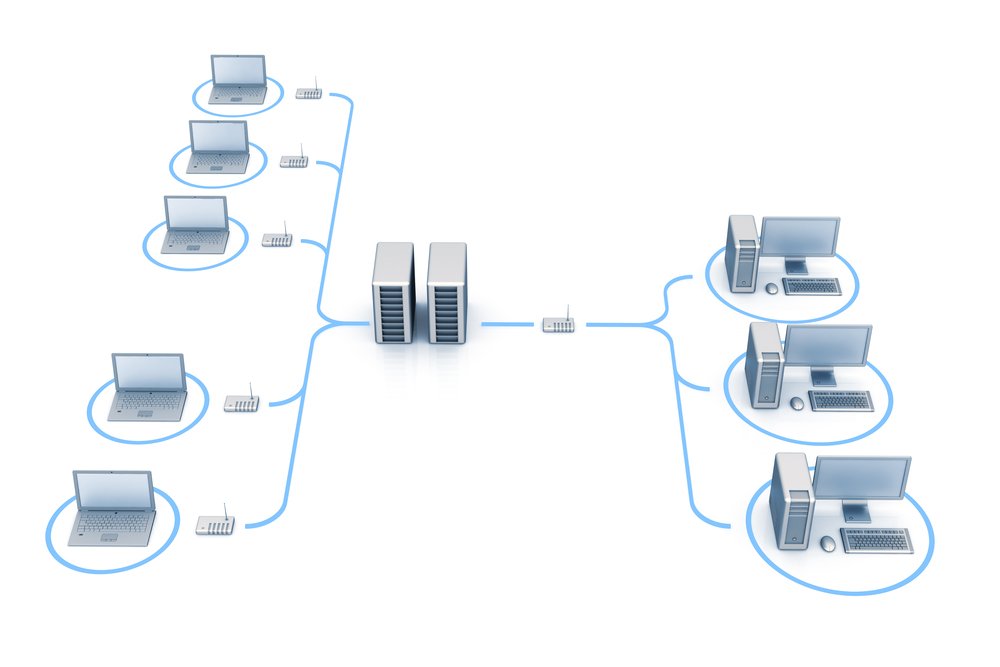

Typisches Router-VPN-Setup: Site-to-Site zwischen Zentrale und Filiale

Das klassische Router-VPN ist ein Site-to-Site-Tunnel. Ziel: Das Filial-LAN (z. B. 10.20.0.0/16) soll auf Ressourcen in der Zentrale (z. B. 10.10.0.0/16) zugreifen können – und umgekehrt, aber nur für definierte Dienste.

- WAN-Interfaces: öffentliche IPs oder dynamische IPs (mit DDNS)

- LAN-Netze: müssen kollisionsfrei sein (keine Überschneidungen)

- VPN-Parameter: IKEv2, moderne Proposals, PFS aktiv

- Routing/Policies: bei policy-based über Selektoren, bei route-based über Tunnel-Interface

Wenn eine Seite eine dynamische IP hat, brauchen Sie entweder:

- DDNS (Dynamic DNS) und eine Router-Funktion, die den Peer per Hostname adressieren kann, oder

- Initiator-Only-Modelle, bei denen der Standort mit dynamischer IP immer den Tunnel initiiert.

Schritt-für-Schritt: Router-VPN sauber planen und konfigurieren

Da Routeroberflächen je nach Hersteller stark variieren, ist ein herstellerneutrales Vorgehen am hilfreichsten. Die folgenden Schritte entsprechen dem, was Sie in praktisch jedem Router-VPN-Dialog wiederfinden.

1) Adressierung und Kollisionsfreiheit prüfen

- Jeder Standort hat ein eigenes LAN-Subnetz (z. B. HQ: 10.10.0.0/16, BR: 10.20.0.0/16).

- Keine Überschneidungen mit typischen Heimnetzen, wenn Homeoffice-Standorte beteiligt sind (192.168.0.0/24 ist oft problematisch).

- Wenn Überschneidung unvermeidbar ist, planen Sie NAT- oder „Virtual Subnet“-Workarounds – aber das erhöht Komplexität deutlich.

2) IKE-Version und Authentifizierung wählen

- IKEv2 bevorzugen (stabiler, moderner, bessere Mobility/NAT-Handling als IKEv1).

- PSK vs. Zertifikate: PSK ist schnell, Zertifikate sind besser skalierbar und sauberer für Security und Rotation.

- PSK muss lang, zufällig und pro Tunnel einzigartig sein.

3) Krypto-Proposals festlegen

- AEAD bevorzugen (z. B. AES-GCM), wo unterstützt.

- PFS aktivieren (DH/ECDH-Gruppe für Phase 2/Child SA).

- Keine Legacy-Fallbacks zulassen, wenn Interoperabilität es erlaubt.

4) NAT-T und Ports sicherstellen

Viele Router stehen hinter NAT oder nutzen Providerrouter. Dann ist NAT-Traversal nötig:

- UDP/500 (IKE)

- UDP/4500 (NAT-T)

NAT-T ist standardisiert in RFC 3947 und RFC 3948.

5) Selektoren oder Routing definieren

- Policy-based: „Local subnet“ ↔ „Remote subnet“ spiegelbildlich definieren.

- Route-based: Tunnel-Interface nutzen und Routen setzen (skalierbarer).

Stolperfalle: „Tunnel up, aber kein Traffic“ ist sehr oft ein Selektor- oder Routingproblem, nicht „Verschlüsselung“.

6) Firewall-Policies zwischen Standorten setzen

Ein Tunnel ist keine Policy. Legen Sie fest, was wirklich erlaubt ist:

- Nur benötigte Ports/Dienste (z. B. HTTPS zum ERP, DNS, ggf. SMB).

- Management-Zonen getrennt halten (kein Adminzugang aus Filiale ohne Bastion).

- Explizite Denies für kritische Netze, damit keine „schleichende“ Ausweitung entsteht.

7) Monitoring und Logs aktivieren

- Tunnel-Status, Rekey-Events, DPD/Keepalive

- Fehlversuche und Policy-Denies

- CPU/Memory des Routers (Verschlüsselung ist CPU-intensiv)

Wenn SIEM genutzt wird, sollten Logs zumindest zentral gesammelt werden. Im deutschen Kontext bietet BSI IT-Grundschutz einen Rahmen, wie VPN-Betrieb in Sicherheitsprozesse eingebettet wird: BSI IT-Grundschutz: NET.3.3 VPN.

Die größten Stolperfallen bei Router-VPN

Diese Punkte verursachen in der Praxis die meisten Tickets und Ausfälle.

Performance: Router-CPU unterschätzt

- IPsec mit starken Ciphers kann kleine Router stark belasten.

- Bei Vollauslastung steigen Latenz und Paketverlust, besonders bei VoIP/Video.

- Hardwarebeschleunigung (Crypto Offload) ist stark herstellerabhängig.

MTU/MSS: „Große Pakete scheitern“

- IPsec-Overhead reduziert effektive MTU.

- PPPoE und Mobilfunk verringern MTU zusätzlich.

- Lösung: MSS-Clamping und PMTUD nicht blockieren (RFC 1191, RFC 8201).

NAT und asymmetrisches Routing

- Dual-WAN oder Failover kann Rückwege ändern.

- Stateful Devices droppen Sessions, wenn Hin- und Rückweg nicht passen.

- Lösung: Symmetrie erzwingen, Failover testen, DPD/Keepalive passend setzen.

Dynamische IPs und DDNS

- Wenn die Filiale eine dynamische IP hat, muss der Tunnel stabil neu aufbauen.

- DDNS-Updates dauern manchmal, was „VPN sporadisch tot“ erklärt.

- Lösung: Initiator-Standort dynamisch, stabiler Hub mit statischer IP, kurze Rekey-/DPD-Strategie.

Zu breite Policies

- „Ein Tunnel = volles Netz“ ist der schnellste Weg zu lateral movement.

- Router-VPN sollte besonders strikt sein, weil Router oft weniger Security-Depth als Firewalls haben.

Router-VPN und Remote Access: Wann das passt

Manche Router bieten Remote-Access-VPN für einzelne Benutzer (z. B. OpenVPN/WireGuard/IKEv2). Das kann sinnvoll sein, wenn:

- wenige Nutzer (z. B. Admins) Zugriff benötigen

- die Policies sehr klar sind (nur Bastion/Management)

- MFA/Device Trust anderweitig durchgesetzt wird (oder der Router es unterstützt)

- Logging/Monitoring ausreichend ist

Wenn Sie viele Benutzer, SSO/MFA-Integration und feingranulare Rollen brauchen, ist ein dediziertes Gateway oder eine Firewall-Remote-Access-Lösung in der Regel besser.

Best Practices: Router-VPN sicher und betrieblich stabil halten

- IKEv2 bevorzugen, moderne Proposals, PFS aktiv.

- Pro Tunnel eigene Secrets (PSK unik) oder Zertifikate mit sauberer Rotation.

- Route-based bevorzugen, wenn Wachstum, Failover oder viele Netze zu erwarten sind.

- Policies restriktiv: nur benötigte Netze/Ports, Management getrennt.

- Monitoring: Tunnel-Flaps, Rekey, DPD, Drops, CPU.

- Failover testen: Dual-WAN, LTE-Fallback, Router-Reboot – inklusive realer Anwendungen.

- Dokumentation: Parameterblatt (Proposals, Netze, Ports), Runbook für Störungen.

Entscheidungshilfe: Wann Router-VPN die richtige Wahl ist

- Ja, wenn: wenige Standorte, klare Netze, kosteneffizienter S2S-Tunnel, Router hat genügend Performance, Policies bleiben überschaubar.

- Eher nein, wenn: viele Remote-User, umfangreiche Compliance/Logging, starke Segmentierung, hohe Throughput-Anforderungen, komplexe HA-Anforderungen.

Outbound-Links zur Vertiefung

- RFC 4301: IPsec Architecture

- RFC 7296: IKEv2

- RFC 3947: NAT-Traversal Negotiation in IKE

- RFC 3948: UDP Encapsulation of IPsec ESP (NAT-T)

- RFC 1191: Path MTU Discovery (IPv4)

- RFC 8201: Path MTU Discovery (IPv6)

- BSI IT-Grundschutz: NET.3.3 VPN

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.