Ein VPN für GitHub/GitLab wird in DevOps-Teams oft dann zum Thema, wenn Sicherheit und Produktivität gleichzeitig steigen sollen: Quellcode ist das Herzstück moderner Unternehmen, und Plattformen wie GitHub oder GitLab sind nicht nur „Repository“, sondern auch CI/CD, Secrets, Runner, Container Registry, Paket-Repositories und Deployment-Automation. Genau deshalb ist die Frage „Wie schaffen wir Secure Access für DevOps-Teams?“ keine reine Netzwerktechnik-Frage, sondern eine Architekturentscheidung. Ein VPN kann dabei helfen, Angriffsflächen zu reduzieren, Zugriffspfade zu kontrollieren und Compliance-Anforderungen zu erfüllen – etwa wenn GitHub Enterprise Server oder GitLab Self-Managed in privaten Netzen läuft, wenn Runner in internen Subnetzen arbeiten oder wenn Sie Admin-Oberflächen und APIs bewusst nicht öffentlich machen wollen. Gleichzeitig ist ein VPN nicht immer die beste Lösung: Für GitHub.com oder GitLab.com sind Identität (SSO/MFA), Geräteschutz, Token-Policies, IP-Allowlisting und Zero-Trust-Ansätze oft wirksamer als „alles durch den Tunnel“. Dieser Leitfaden zeigt, wann ein VPN sinnvoll ist, welche Architekturvarianten sich bewährt haben, wie Sie Zugriff für Entwickler, Maintainer, CI/CD und Admins sauber trennen und welche Best Practices typische Probleme vermeiden (DNS, Split Tunnel, IP-Overlaps, MTU, Logging).

Warum Git-Plattformen ein besonders attraktives Angriffsziel sind

GitHub/GitLab sind in DevOps-Umgebungen ein zentraler „Control Plane“-Baustein: Wer Zugriff hat, kann Code ändern, Pipelines manipulieren, Secrets exfiltrieren, Artefakte austauschen oder Deployments kompromittieren. Besonders kritisch sind:

- Credentials und Tokens: Personal Access Tokens, Deploy Keys, OAuth Apps, Runner-Tokens.

- CI/CD-Pipelines: Build-Skripte und Secrets können Missbrauch ermöglichen.

- Container- und Paket-Repositories: manipulierte Images/Packages führen zu Supply-Chain-Risiken.

- Admin-Funktionen: Benutzerverwaltung, SSO-Integrationen, Webhooks, Audit-Logs.

Ein „Secure Access“-Konzept muss daher über „VPN ja/nein“ hinausgehen und Identität, Netzwerk, Rechte, Secrets und Monitoring zusammenführen.

Grundfrage: GitHub/GitLab Cloud oder Self-Managed?

Ob ein VPN überhaupt eine zentrale Rolle spielt, hängt stark vom Betriebsmodell ab:

- GitHub.com / GitLab.com (SaaS): Plattform ist öffentlich erreichbar und setzt stark auf TLS und Identitätskontrollen. Hier ist VPN meist nicht der primäre Sicherheitshebel, sondern SSO/MFA, Token-Policies, IP-Allowlisting, Device Posture und Logging.

- GitHub Enterprise Server / GitLab Self-Managed: Plattform läuft in Ihrer Cloud/VPC/VNet oder On-Prem. Hier ist VPN häufig sinnvoll, weil Sie Zugriff auf private IPs, interne DNS-Namen, Runner-Netze und Admin-Oberflächen kontrollieren wollen.

Praxisregel: Je „privater“ die Plattform-Infrastruktur (eigene Netze, eigene Runner, interne Registries), desto eher lohnt ein VPN oder eine Zero-Trust-Alternative, um Zugriffe ohne öffentliche Exposition zu ermöglichen.

Was ein VPN in DevOps-Umgebungen wirklich leistet

Ein VPN schafft einen privaten, verschlüsselten Transportpfad zwischen Endgerät und Zielnetz. Im Enterprise-Kontext ist das oft IPsec/IKEv2 oder ein TLS/SSL-VPN; moderne Umgebungen nutzen auch WireGuard. Grundlagen für IPsec: RFC 4301, für IKEv2: RFC 7296.

Für GitHub/GitLab ergeben sich daraus typische Vorteile:

- Keine Public Exposure: Web-UI, API, SSH-Endpunkte und Runner-Management müssen nicht öffentlich erreichbar sein.

- Gezielte Segmentierung: Zugriff nur aus dem VPN-Pool oder aus bestimmten Zonen, nicht aus „dem Internet“.

- Zentrale Auditierbarkeit: VPN-Logs + Firewall-Logs + Git-Audit-Logs lassen sich korrelieren.

- Hybride Pfade: Runner oder Deployments können intern auf Systeme zugreifen, ohne Umwege.

Wichtig: VPN ist kein Ersatz für starke Identität und Rechte. Ein kompromittierter Laptop im VPN ist weiterhin ein Risiko. Deshalb sind MFA, Device Compliance und Least Privilege unverzichtbar.

Architekturvarianten für Secure Access

In DevOps-Teams haben sich drei Muster bewährt. Sie unterscheiden sich vor allem darin, wie viel „Netzreichweite“ ein Nutzer bekommt.

Variante A: VPN für Entwickler und Admins, Plattform im privaten Netz

- GitHub Enterprise Server oder GitLab Self-Managed läuft in einem privaten Subnet.

- Entwickler verbinden per VPN und nutzen HTTPS (UI/API) und ggf. SSH (Git over SSH).

- Firewall erlaubt nur notwendige Ports von VPN-Zone zur Git-Plattform.

Stärken: einfach, schnell, funktioniert mit Standardtools. Risiken: Wenn VPN zu breit ist, entsteht ein Flat-Network-Problem. Deshalb braucht es klare Zonen und Policies.

Variante B: VPN nur bis zur Bastion, Zugriff von dort aus

- VPN erlaubt nur Zugriff auf eine Bastion/Jump Host oder einen „DevOps Access Host“.

- Git-Operationen laufen entweder über die Bastion (z. B. SSH-Agent-Forwarding mit Vorsicht) oder per Webzugriff mit restriktiven Regeln.

- Admin-Aktionen und Runner-Management sind zentral und auditierbar.

Stärken: sehr kontrollierbar, gut für Dienstleisterzugänge, starke Auditierbarkeit. Nachteile: zusätzlicher Betrieb und UX-Planung notwendig.

Variante C: Zero-Trust/ZTNA statt VPN für Nutzer, VPN nur für Workloads

- Nutzerzugriff erfolgt identitätsbasiert auf definierte Apps/Endpoints (UI, API, SSH Gateway), statt auf Netze.

- VPN verbindet Netze für Runner/Deployments (Site-to-Site), aber nicht zwingend für Nutzer.

Konzeptionell passt das zu Zero Trust, z. B. NIST SP 800-207. Dieses Modell reduziert die Angriffsfläche, ist aber integrationsintensiver.

Protokolle und Ports: HTTPS, SSH und Runner-Traffic richtig absichern

Für GitHub/GitLab sind in der Praxis drei Verkehrsarten relevant:

- Web/UI und APIs: typischerweise HTTPS (TCP/443). Hier sind TLS, SSO und Token-Policies entscheidend.

- Git over SSH: typischerweise TCP/22. Viele Teams bevorzugen SSH wegen Key-Management und Automatisierung.

- CI/CD Runner: Runner kommunizieren mit der Plattform (HTTPS) und greifen zusätzlich auf Build-Dependencies, Registries, Artefakte und Deployment-Ziele zu.

Best Practice ist, die Zugriffspfade zu trennen: Entwickler brauchen meist nur UI/API und Git-Transport; Runner brauchen definierte Outbound-Ziele; Admins benötigen zusätzliche Management-Endpunkte.

Split Tunnel vs. Full Tunnel für DevOps-Teams

DevOps-Workflows hängen stark an Internetdiensten (Package Registries, Cloud APIs, Dokumentation, Dependencies). Ein Full Tunnel kann deshalb schnell zu Performanceproblemen und unnötiger Gateway-Last führen. In den meisten Organisationen ist ein kontrollierter Split Tunnel sinnvoll:

- Über VPN: private GitHub/GitLab-Endpunkte, interne Runner-Netze, interne Registries, Bastion, Logging.

- Lokal: öffentliche Dienste wie GitHub.com/GitLab.com (wenn SaaS genutzt wird), externe Paketquellen – sofern Security-Policy das zulässt.

Wichtig: Split Tunnel erfordert sauberes DNS-Design und klare Egress-Policies, sonst entstehen DNS-Leaks oder „es geht nur manchmal“.

DNS und Namensauflösung: Private Endpunkte sauber erreichbar machen

Wenn GitHub Enterprise Server oder GitLab Self-Managed private DNS-Namen nutzt (z. B. git.corp.example), muss der VPN-Client zuverlässig intern auflösen können. DNS-Grundlagen: RFC 1034 und RFC 1035.

- Interne Resolver erreichbar: Wenn VPN DNS-Server pusht, müssen Route und Firewall DNS (UDP/TCP 53) zulassen.

- Split-DNS: interne Zonen intern, externe Zonen extern. Das verhindert Timeouts und Leaks.

- DoH/DoT Governance: Browser oder Tools können DNS-over-HTTPS nutzen und System-DNS umgehen; Policies sind sinnvoll, wenn interne Namen geschützt werden müssen.

IP-Adressplanung: Overlaps sind in DevOps-Realität häufig

Overlapping Networks treten besonders auf, wenn Entwickler aus Heimnetzen arbeiten. Heimrouter nutzen häufig 192.168.0.0/24 oder 192.168.1.0/24; wenn interne Subnetze oder VPN-Pools kollidieren, wird Traffic lokal geroutet statt in den Tunnel. Private IPv4-Bereiche: RFC 1918.

- Best Practice: VPN-Client-Pools und Management-Subnetze konfliktarm wählen und zentral dokumentieren.

- Workaround: NAT/Translation nur gezielt und sauber dokumentiert, weil es Logging und Troubleshooting erschwert.

Identität und Zugriff: SSO, MFA und Token-Strategie

Für GitHub/GitLab ist Identität der wichtigste Sicherheitshebel – unabhängig vom VPN. Ein gutes Secure-Access-Design umfasst:

- SSO (SAML/OIDC) und MFA verpflichtend, insbesondere für Maintainer und Admins.

- Getrennte Admin-Konten: Admin-Aktionen nur mit Step-up MFA und stärkerer Kontrolle.

- Token-Hygiene: kurze Laufzeiten, minimale Scopes, regelmäßige Rotation, kein „万能-Token“.

- SSH-Keys managen: keine geteilten Keys, klare Ownership, regelmäßige Reviews, ggf. zentrale Policies.

Als allgemeine Orientierung für MFA eignet sich CISA: Multi-Factor Authentication. Für zertifikatsbasierte Identitäten sind X.509-Grundlagen in RFC 5280 beschrieben.

Runner und CI/CD: Der häufigste Grund für „wir brauchen ein VPN“

Viele DevOps-Teams brauchen kein VPN, um GitHub.com oder GitLab.com zu nutzen – sie brauchen es, weil Runner und Deployments interne Ziele erreichen müssen. Typische Szenarien:

- Self-Hosted Runner bauen Artefakte und pushen Deployments in private Cluster oder interne Server.

- Private Registries und interne Paketquellen sind nur in privaten Netzen erreichbar.

- Secrets/Key-Management liegt intern (Vault, HSM, KMS-Proxies).

Best Practice ist, Runner nicht „wie Nutzer“ zu behandeln:

- Runner in eigenen Subnetzen, getrennt von User-VPN-Pools.

- Egress-Controls: Runner dürfen nur zu definierten Zielen (Git-Plattform, Registries, Artifact Stores, Deploy Targets).

- Secrets minimal: nur im Job-Kontext verfügbar, keine dauerhaften Schlüssel auf Runnern.

- Logging: Pipeline-Logs, Runner-Logs, Netzwerkdenies korrelieren.

Firewall- und Policy-Design: Least Privilege auf Netzwerkebene

Ein VPN sollte nicht „Zugang zum Firmennetz“ bedeuten, sondern „Zugang zu exakt den benötigten DevOps-Services“. Ein praxistaugliches Policy-Design:

- VPN-Zone → Git-Plattform: erlauben nur TCP/443 (UI/API) und ggf. TCP/22 (Git SSH), idealerweise nur zu definierten Hosts.

- VPN-Zone → Bastion: wenn Bastion-Modell genutzt wird, erlauben nur Zugriff zur Bastion; von dort weiter.

- Runner-Zone → Ziele: erlauben nur definierte Outbounds (Registries, Cloud APIs, Deploy Targets), alles andere deny.

- Admin-Zone: getrennte Profile, strengere Regeln, Step-up MFA.

Dieses Modell reduziert die Blast Radius bei kompromittierten Endgeräten erheblich.

Performance und Stabilität: MTU, Paketverlust und „Git hängt“

Git-Operationen sind oft TCP-lastig und reagieren empfindlich auf Paketverlust, Jitter und MTU-Probleme. Bei IPsec/Encapsulation sinkt die effektive MTU; wenn PMTUD nicht sauber funktioniert, entstehen Timeouts bei großen Transfers oder „sporadische“ Hänger. PMTUD: RFC 1191 (IPv4) und RFC 8201 (IPv6).

- Symptom: Clone/Pull funktioniert manchmal, Push großer Commits hängt, CI lädt Dependencies langsam.

- Gegenmaßnahmen: MSS-Clamping am Gateway, konservative Tunnel-MTU, ICMP nicht pauschal blocken.

- Split Tunnel: verhindert unnötigen Backhaul für externe Dependencies und verbessert CI-Performance.

Logging und Monitoring: Secure Access muss messbar sein

Ohne Observability wird ein VPN-Setup für DevOps schnell zum Ticket-Magneten. Sinnvolle Signale:

- VPN-Logs: Auth-Events, MFA-Status, Profil/Gruppe, Session up/down, zugewiesene IP.

- Firewall-Denies: besonders wertvoll, um falsche Erwartungen („warum geht Port 22 nicht?“) oder falsche Ziele zu erkennen.

- Git-Plattform-Audit: Admin-Aktionen, Token-Erstellung, Repository-Settings, Runner-Registrierungen.

- CI/CD Security Signals: ungewöhnliche Pipeline-Aktivität, neue Runner, Secrets-Zugriffe.

Best Practice: Korrelation im SIEM (user, vpn_ip, repo, action, runner_id, source_ip). Das verbessert Incident Response und Compliance-Nachweise.

Praktische Best Practices als Checkliste

- Rollen trennen: Entwickler, Maintainer, Admins, Dienstleister – getrennte VPN-Profile und Rechte.

- SSO + MFA: verpflichtend, Admins mit Step-up MFA und getrennten Konten.

- VPN nur für notwendige Ziele: Git-Plattform, Bastion, interne Registries – keine pauschale Netzfreigabe.

- Runner isolieren: eigene Subnetze, restriktive Egress-Policies, minimale Secrets.

- DNS sauber: Split-DNS, interne Resolver erreichbar, DoH-Governance wenn nötig.

- Overlaps vermeiden: IP-Plan für VPN-Pool und DevOps-Netze konfliktarm definieren.

- MTU/MSS prüfen: besonders bei großen Git-Transfers und CI-Downloads.

- Monitoring: Reconnect-Rate, Denies, Gateway-CPU, NAT/conntrack, Audit-Events.

Outbound-Links zur Vertiefung

- GitHub Enterprise Server: Dokumentation

- GitLab: Dokumentation (GitLab EE/CE)

- GitHub Actions: Dokumentation

- GitLab Runner: Dokumentation

- NIST SP 800-207: Zero Trust Architecture

- CISA: Multi-Factor Authentication (MFA)

- RFC 4301: IPsec Architecture

- RFC 7296: IKEv2

- RFC 1918: Private IPv4-Adressräume

- RFC 1034: DNS Concepts

- RFC 1035: DNS Specification

- RFC 1191: Path MTU Discovery (IPv4)

- RFC 8201: Path MTU Discovery (IPv6)

Cisco Netzwerkdesign, CCNA Support & Packet Tracer Projekte

Cisco Networking • CCNA • Packet Tracer • Network Configuration

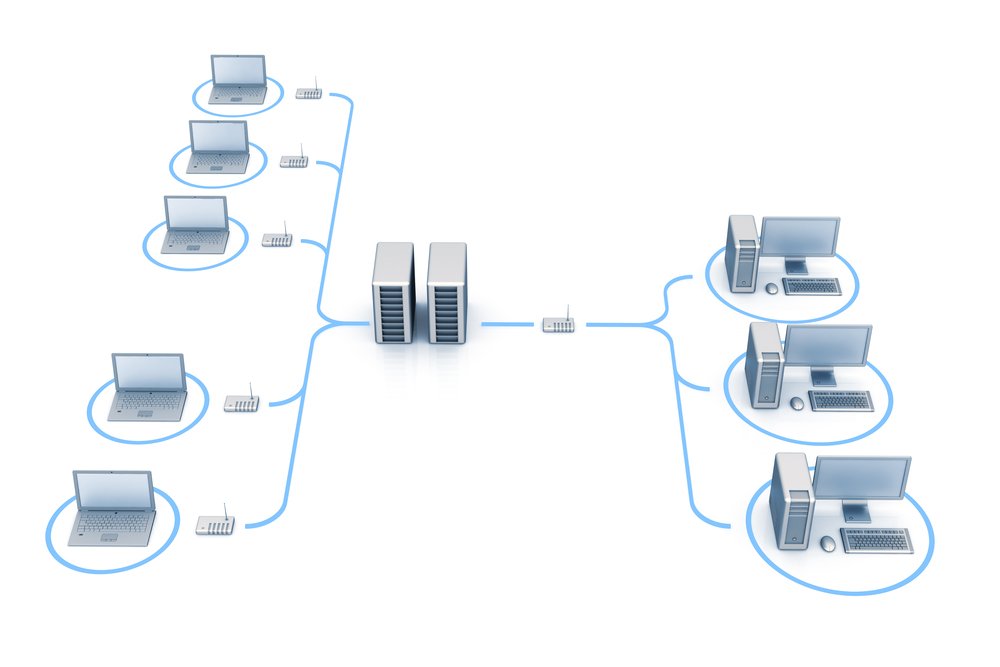

Ich biete professionelle Unterstützung im Bereich Cisco Computer Networking, einschließlich CCNA-relevanter Konfigurationen, Netzwerkdesign und komplexer Packet-Tracer-Projekte. Die Lösungen werden praxisnah, strukturiert und nach aktuellen Netzwerkstandards umgesetzt.

Diese Dienstleistung eignet sich für Unternehmen, IT-Teams, Studierende sowie angehende CCNA-Kandidaten, die fundierte Netzwerkstrukturen planen oder bestehende Infrastrukturen optimieren möchten. Finden Sie mich auf Fiverr.

Leistungsumfang:

-

Netzwerkdesign & Topologie-Planung

-

Router- & Switch-Konfiguration (Cisco IOS)

-

VLAN, Inter-VLAN Routing

-

OSPF, RIP, EIGRP (Grundlagen & Implementierung)

-

NAT, ACL, DHCP, DNS-Konfiguration

-

Troubleshooting & Netzwerkoptimierung

-

Packet Tracer Projektentwicklung & Dokumentation

-

CCNA Lern- & Praxisunterstützung

Lieferumfang:

-

Konfigurationsdateien

-

Packet-Tracer-Dateien (.pkt)

-

Netzwerkdokumentation

-

Schritt-für-Schritt-Erklärungen (auf Wunsch)

Arbeitsweise:Strukturiert • Praxisorientiert • Zuverlässig • Technisch fundiert

CTA:

Benötigen Sie professionelle Unterstützung im Cisco Networking oder für ein CCNA-Projekt?

Kontaktieren Sie mich gerne für eine Projektanfrage oder ein unverbindliches Gespräch. Finden Sie mich auf Fiverr.